Configurer les clients VPN utilisateur P2S : authentification par certificat : client OpenVPN – iOS

Cet article vous aide à vous connecter à votre réseau virtuel Azure (VNet) en utilisant un VPN utilisateur point à site (P2S) Virtual WAN et l’authentification par certificat sur iOS en tirant parti d’un client OpenVPN.

Prérequis

Cet article suppose que vous avez déjà effectué les étapes prérequises suivantes :

- Vous avez suivi les étapes de configuration nécessaires décrites dans le Tutoriel : Créer une connexion de VPN utilisateur P2S à l’aide d’Azure Virtual WAN.

- Vous avez généré et téléchargé les fichiers de configuration du client VPN. Les fichiers de configuration client VPN que vous générez sont spécifiques du profil VPN utilisateur Virtual WAN que vous téléchargez. Le service Virtual WAN propose deux types de profils de configuration différents : niveau WAN (global) et le niveau hub. Pour découvrir plus d’informations, consultez Télécharger des profils VPN globaux et hub. Si des modifications ont été apportées à la configuration du VPN P2S après que vous avez généré les fichiers, ou si vous changez de type de profil, vous devez générer les nouveaux fichiers config du client VPN et appliquer la nouvelle configuration à tous les clients VPN que vous souhaitez connecter.

- Vous avez acquis les certificats nécessaires. Vous pouvez soit générer des certificats clients, soit acquérir les certificats clients appropriés nécessaires à l’authentification. Vérifiez que vous disposez des informations tant du certificat client que du certificat du serveur racine.

Exigences relatives aux connexions

Pour vous connecter à Azure à l’aide du client OpenVPN avec l’authentification par certificat, chaque client de connexion a besoin des éléments suivants :

- Le logiciel client Open VPN doit être installé et configuré sur chaque client.

- Le client doit disposer d’un certificat client installé localement.

À propos des certificats

Pour l’authentification par certificat, vous devez installer un certificat client sur chaque ordinateur client que vous souhaitez connecter à la passerelle VPN. Le certificat client que vous souhaitez utiliser doit être exporté avec la clé privée et contenir tous les certificats dans le chemin de certification. En outre, pour certaines configurations, vous devez également installer les informations de certificat racine.

Le client OpenVPN de cet article utilise des certificats exportés au format .pfx. Vous pouvez exporter facilement un certificat client dans ce format à l’aide des instructions Windows. Consultez Génération et exportation de certificats pour les connexions VPN utilisateur. Si vous n’avez pas d’ordinateur Windows, en guise de solution de contournement, vous pouvez utiliser une petite machine virtuelle Windows pour exporter les certificats au format .pfx nécessaire.

Générer des certificats clients

Pour l’authentification par certificat, vous devez installer un certificat client sur chaque ordinateur client connecté. Le certificat client que vous souhaitez utiliser doit être exporté avec la clé privée et contenir tous les certificats dans le chemin de certification.

Pour plus d’informations sur l’utilisation des certificats, consultez Générer et exporter des certificats.

Configurez le client OpenVPN

L’exemple suivant utilise OpenVPN Connect à partir de l’App Store.

Important

Seul iOS 11.0 et versions ultérieures sont pris en charge avec le protocole OpenVPN.

Notes

Le client OpenVPN version 2.6 n’est pas encore pris en charge.

Installez le client OpenVPN (version 2.4 ou ultérieure) à partir de l’App Store. La version 2.6 n’est pas encore prise en charge.

Si vous ne l’avez pas déjà fait, téléchargez le package de profil client VPN à partir du Portail Azure.

Décompressez le profil. Ouvrez le fichier de configuration vpnconfig.ovpn à partir du dossier OpenVPN dans un éditeur de texte.

Renseignez la section du certificat client P2S avec la clé publique du certificat client P2S en base64. Dans un certificat au format PEM, vous pouvez ouvrir le fichier .cer et copier la clé base64 entre les en-têtes de certificat.

Renseignez la section de la clé privée avec la clé privée du certificat client P2S en base64. Pour plus d’informations sur la façon d’extraire une clé privée, consultez Exporter votre clé privée sur le site OpenVPN.

Ne modifiez aucun autre champ.

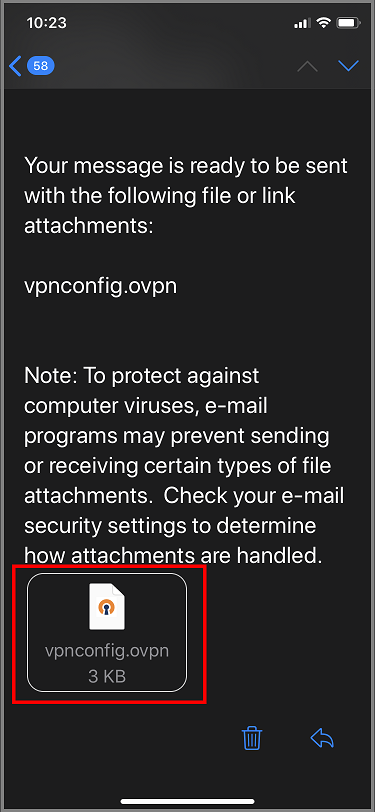

Envoyez par e-mail le fichier de profil (.ovpn) à votre compte de messagerie configuré dans l’application de messagerie sur votre iPhone.

Ouvrez l’e-mail dans l’application de messagerie sur l’iPhone, puis appuyez sur le fichier joint.

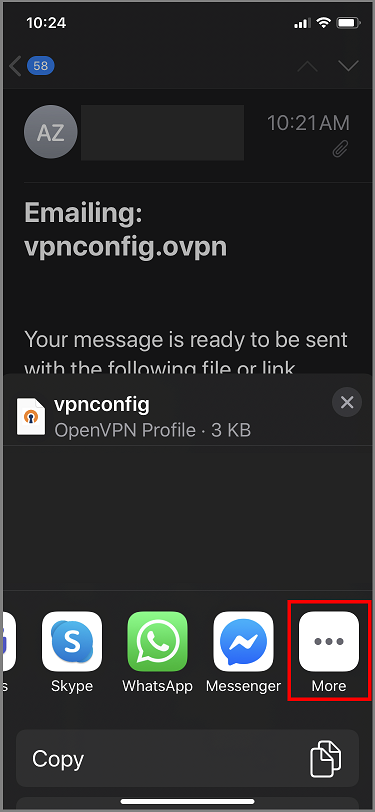

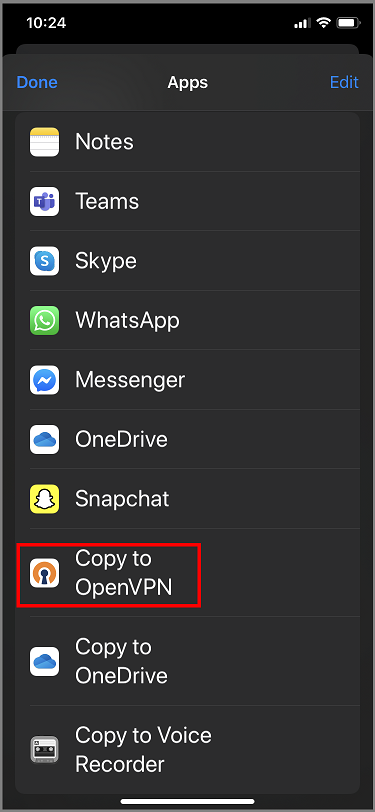

Appuyez sur Plus si vous ne voyez pas l’option Copier dans OpenVPN.

Appuyez sur Copier dans OpenVPN.

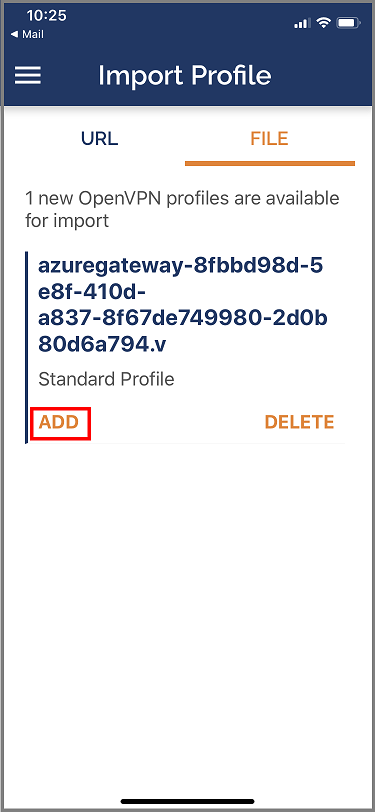

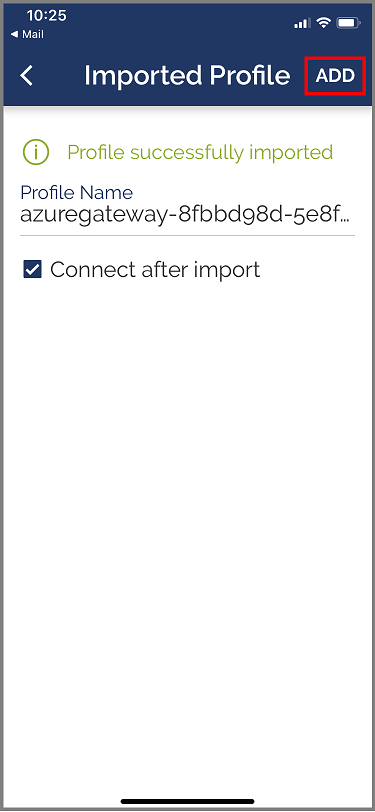

Appuyez sur AJOUTER dans la page Importer un profil.

Appuyez sur AJOUTER dans la page Profil importé.

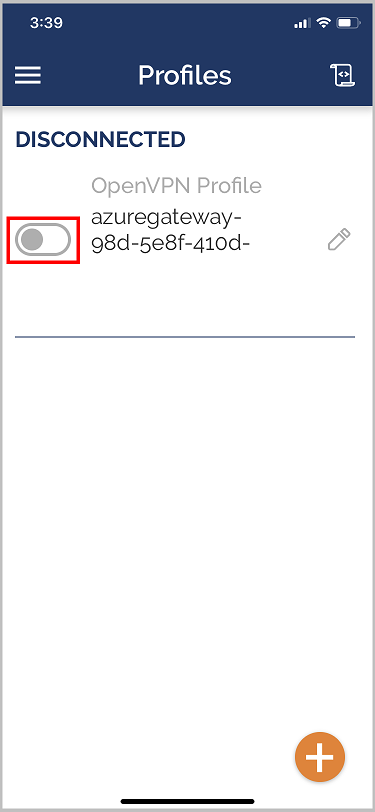

Lancez l’application OpenVPN et faites glisser le commutateur vers la droite dans la page Profil pour vous connecter

Étapes suivantes

Poursuivez avec n’importe quel paramètre de serveur ou de connexion supplémentaire. Consultez Tutoriel : Créer une connexion de VPN utilisateur P2S à l’aide d’Azure Virtual WAN.