Mapper des noms DNS à des applications dans plusieurs instances de service Azure Spring Apps du même réseau virtuel

Remarque

Les plans Essentiel, Standard et Entreprise seront déconseillés à compter de la mi-mars 2025, avec une période de mise hors service de 3 ans. Nous vous recommandons de passer à Azure Container Apps. Pour plus d’informations, consultez l’annonce de mise hors service d’Azure Spring Apps.

Le plan de consommation standard et dédiée sera déconseillé à compter du 30 septembre 2024, avec un arrêt complet après six mois. Nous vous recommandons de passer à Azure Container Apps. Pour plus d’informations, consultez Migrer le plan de consommation standard et dédiée Azure Spring Apps vers Azure Container Apps.

Cet article s’applique à :✅ Essentiel/Standard ✅ Entreprise

Cet article montre comment mapper des noms DNS (Domain Name System) à des applications pour accéder à plusieurs instances de service Azure Spring Apps au sein du même réseau virtuel.

Prérequis

- Un abonnement Azure. Si vous n’avez pas d’abonnement, créez un compte gratuit avant de commencer.

- Azure CLI version 2.45.0 ou ultérieure. Utilisez la commande suivante pour installer l’extension Azure Spring Apps :

az extension add --name spring - Un réseau virtuel déployé dans une instance d’Azure Spring Apps. Pour plus d’informations, consultez Déployer Azure Spring Apps sur votre réseau virtuel Azure (injection dans le VNet).

Vue d’ensemble

Cet article décrit les deux approches suivantes pour mapper des noms DNS à des applications :

Utilisation du nom de domaine complet (FQDN) fourni par Microsoft.

Cette approche est relativement simple et légère à mettre en œuvre pour mapper des noms DNS par rapport à l’approche du domaine personnalisé. Cette approche est recommandée si vous n’avez pas besoin d’une approche basée sur les caractères génériques dans votre zone DNS.

Cette approche nécessite un enregistrement DNS pour chaque application.

Utilisation d’un domaine personnalisé.

Si vous disposez déjà d’un domaine personnalisé, ou si vous souhaitez pouvoir utiliser une approche basée sur les caractères génériques dans un scénario multi-instance, utilisez cette approche.

Cette approche nécessite un enregistrement DNS pour chaque instance de service Azure Spring Apps ainsi qu’un domaine personnalisé configuré pour chaque application.

Par exemple, cet article utilise azure-spring-apps-1 et azure-spring-apps-2 en tant que noms de deux instances d’Azure Spring Apps dans le même réseau virtuel.

Commencez par la section Étapes préliminaires du mappage DNS, puis poursuivez avec votre approche préférée :

Terminez en testant le mappage, comme indiqué dans la section Accéder à des URL de FQDN privés pour les applications privées.

Étapes préliminaires du mappage DNS

Suivez les étapes de cette section décrivant les approches du FQDN et du domaine personnalisé pour le mappage des noms DNS.

Rechercher des adresses IP d’applications

Les deux approches nécessitent l’adresse IP de chaque application dans l’instance d’Azure Spring Apps à mapper. Suivez les étapes ci-dessous pour rechercher les adresses IP :

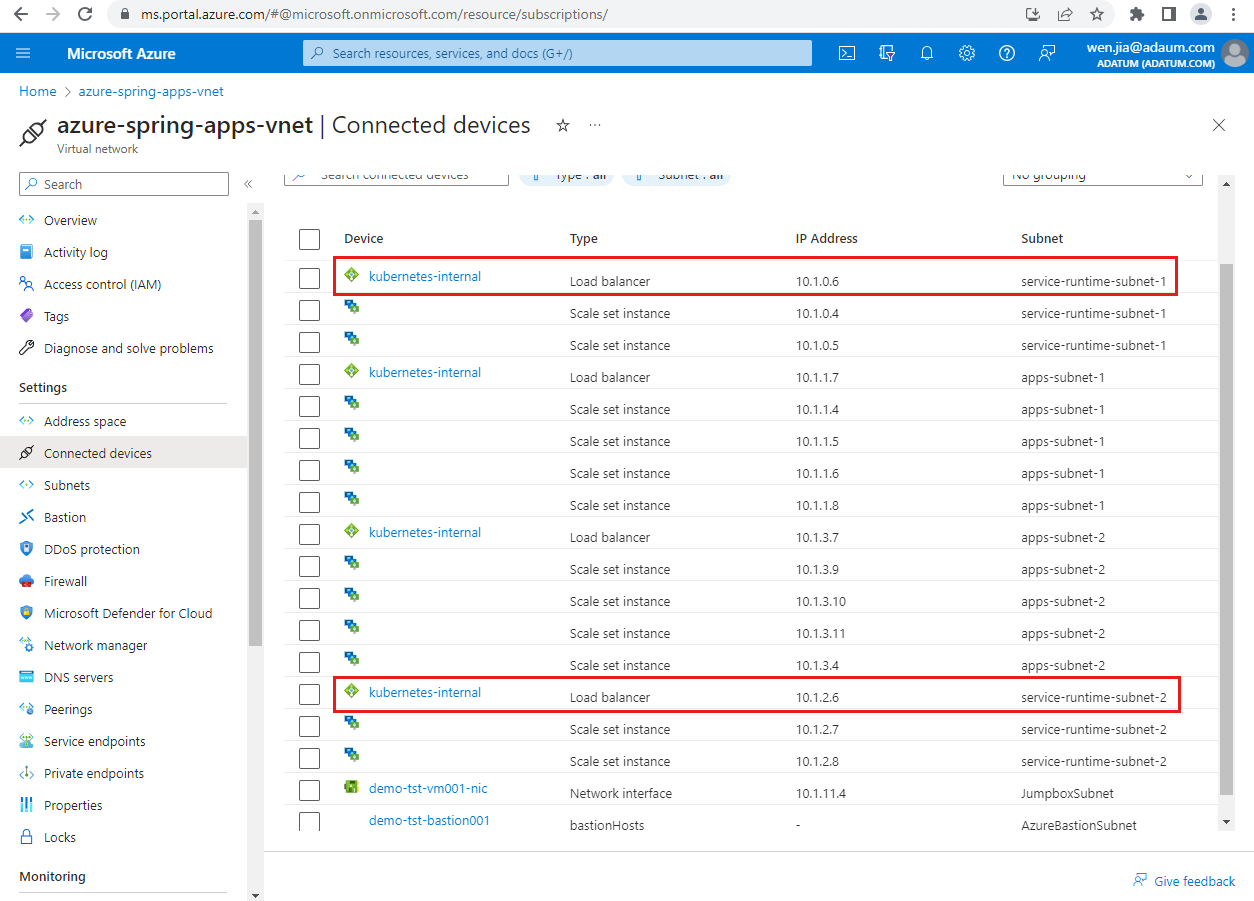

Accédez au réseau virtuel que vous avez créé pour une instance d’Azure Spring Apps, puis sélectionnez Appareils connectés dans le volet de navigation.

Dans la page Appareils connectés, recherchez kubernetes-internal.

Dans les résultats de la recherche, recherchez chaque appareil connecté à un sous-réseau de runtime de service d’une instance de service Azure Spring Apps, puis copiez son adresse IP. Dans l’exemple de capture d’écran suivant, l’adresse IP de

azure-spring-apps-1est10.1.0.6, et l’adresse IP deazure-spring-apps-2est10.1.2.6.

Créer une zone DNS privée

Suivez les étapes ci-dessous afin de créer une zone DNS privée pour une application dans le réseau privé.

Remarque

Si vous utilisez Microsoft Azure opéré par 21Vianet, remplacez private.azuremicroservices.io par private.microservices.azure.cn dans cet article. Pour plus d’informations, consultez Vérifier les points de terminaison dans Azure.

Dans la page d’accueil Azure, recherchez Zones DNS privées.

Dans la page Zones DNS privées, sélectionnez Créer.

Remplissez le formulaire sur la page Créer une zone DNS privée. Dans Détails de l’instance pour Nom, spécifiez

private.azuremicroservices.ioen tant que nom de la zone DNS privée.Sélectionnez Vérifier + créer.

Sélectionnez Créer.

La création de la zone peut prendre plusieurs minutes.

Lier le réseau virtuel

Pour lier la zone DNS privée que vous avez créée au réseau virtuel, vous devez créer une liaison de réseau virtuel.

Pour créer cette liaison, suivez les étapes ci-dessous :

Accédez à la zone DNS privée que vous avez créée, et qui se nomme

private.azuremicroservices.io. Plusieurs zones peuvent porter ce nom. Vous devez donc déterminer celle qui convient en fonction de son groupe de ressources et de son abonnement.Dans le volet de navigation, sélectionnez Liaisons de réseau virtuel, puis sélectionnez Ajouter.

Pour Nom du lien, entrez azure-spring-apps-dns-link.

Pour Réseau virtuel, sélectionnez le réseau virtuel que vous avez créé dans les Prérequis.

Cliquez sur OK.

Affecter un FQDN privé pour vos applications

Affectez un FQDN privé pour votre application.

Suivez les étapes ci-dessous pour mettre à jour votre application avec un point de terminaison affecté :

Accédez à l’instance d’Azure Spring Apps déployée sur votre réseau virtuel, puis sélectionnez Applications dans le volet de navigation.

Sélectionnez une application.

Sélectionnez Attribuer un point de terminaison pour attribuer un nom de domaine complet privé à votre application. L’attribution d’un FQDN peut prendre quelques minutes.

Répétez ces étapes pour chaque application à mapper.

Mappage DNS avec un FQDN fourni par Microsoft

Avec cette approche, vous devez créer un enregistrement DNS pour chaque application, ce qui nécessite l’utilisation du nom de domaine complet (FQDN) fourni par Microsoft. Pour une compréhension de l’ensemble de ce processus, consultez Accéder à votre application dans un réseau privé.

Quand une application d’une instance de service Azure Spring Apps avec un point de terminaison affecté est déployée sur le réseau virtuel, le point de terminaison est un FQDN privé. Par défaut, le nom de domaine complet est unique pour chaque application dans les instances de service. Le format du FQDN est le suivant <service-name>-<app-name>.private.azuremicroservices.io.

Créer des enregistrements DNS pour toutes les applications

Pour utiliser la zone DNS privée afin de traduire et de résoudre les noms DNS, vous devez créer un enregistrement de type « A » dans la zone pour chacune de vos applications. Dans cet exemple, le nom de l’application est hello-vnet, et le nom de l’instance de service Azure Springs Apps est azure-spring-apps-1.

Vous avez besoin de l’adresse IP de chaque application. Copiez-la comme indiqué dans la section Rechercher l’adresse IP de votre application, dans Accéder à votre application dans un réseau privé. Dans cet exemple, l’adresse IP est 10.1.0.6.

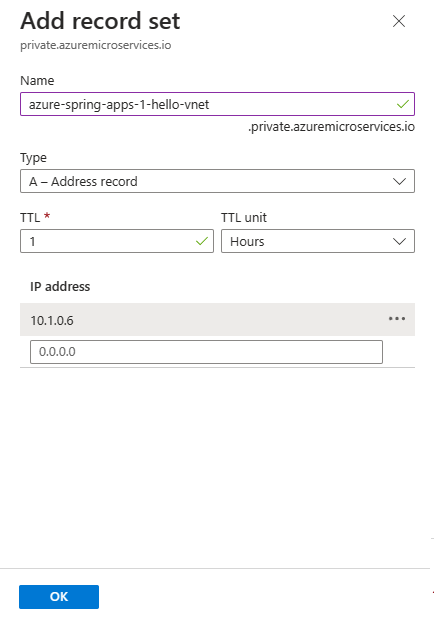

Suivez les étapes ci-dessous pour créer un enregistrement DNS :

Accédez à la zone DNS privée que vous avez créée :

private.azuremicroservices.ioSélectionnez Jeu d’enregistrements.

Dans le volet Ajouter un jeu d’enregistrements, entrez les valeurs du tableau suivant.

Paramètre Valeur Nom azure-spring-apps-1-hello-vnet Type A TTL 1 Unité de durée de vie Heures Adresse IP (coller à partir du Presse-papiers) Cliquez sur OK.

Répétez ces étapes selon les besoins afin d’ajouter un enregistrement DNS pour d’autres applications.

Mappage DNS avec un domaine personnalisé

Avec cette approche, il vous suffit d’ajouter un enregistrement DNS pour chaque instance d’Azure Spring Apps. Toutefois, vous devez configurer le domaine personnalisé pour chaque application. Pour une compréhension de base de ce processus, consultez Mapper un domaine personnalisé existant à Azure Spring Apps.

Cet exemple réutilise la zone DNS privée private.azuremicroservices.io pour ajouter un enregistrement DNS lié au domaine personnalisé. Le FQDN privé a le format <app-name>.<service-name>.private.azuremicroservices.io.

Techniquement, vous pouvez utiliser n’importe quel nom de domaine complet privé. Dans ce cas, vous devez créer une zone DNS privée correspondant au nom de domaine complet de votre choix.

Mapper votre domaine personnalisé à une application dans une instance d’Azure Spring Apps

Suivez les étapes ci-dessous pour mapper votre domaine personnalisé à chacune des applications de l’instance d’Azure Spring Apps :

Ouvrez l’instance d’Azure Spring Apps, puis sélectionnez Applications dans le volet de navigation.

Dans la page Applications, sélectionnez une application.

Sélectionnez Domaine personnalisé dans le volet de navigation.

Sélectionnez Ajouter un domaine personnalisé.

Dans le volet Ajouter un domaine personnalisé, entrez le FQDN à utiliser, et vérifiez qu’il correspond au certificat à utiliser plus tard pour la liaison TLS/SSL. Cet exemple utilise

hello-vnet.azure-spring-apps-1.private.azuremicroservices.io. Vous pouvez ignorer la partie CNAME.Sélectionnez Valider.

Si la validation est réussie, sélectionnez Ajouter.

Une fois que le domaine personnalisé est correctement mappé à l’application, il apparaît dans la table des domaines personnalisés.

Remarque

La valeur Non sécurisé sous État TLS/SSL pour votre domaine personnalisé signifie qu’il n’est pas encore lié à un certificat TLS/SSL. Toute requête HTTPS d’un navigateur à votre domaine personnalisé générera une erreur ou un avertissement.

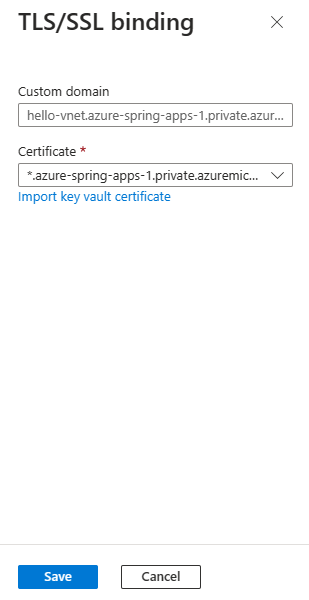

Ajouter une liaison TLS/SSL

Avant d’effectuer cette étape, vérifiez que vous avez préparé vos certificats, et que vous les avez importés dans Azure Spring Apps. Pour plus d’informations, consultez Mapper un domaine personnalisé existant à Azure Spring Apps.

Suivez les étapes ci-dessous pour mettre à jour le domaine personnalisé d’une application à l’aide d’un certificat :

Ouvrez l’instance d’Azure Spring Apps, puis sélectionnez Applications dans le volet de navigation.

Dans la page Applications, sélectionnez une application.

Sélectionnez Domaine personnalisé dans le volet de navigation.

Sélectionnez le bouton représentant des points de suspension (...) pour un domaine personnalisé, puis sélectionnez Lier TLS/SSL.

Dans le volet Liaison TLS/SSL, sélectionnez Certificat, puis sélectionnez ou importez le certificat.

Cliquez sur Enregistrer.

Une fois que vous avez réussi à ajouter la liaison TLS/SSL, l’état du domaine est sécurisé, comme le montre la valeur Sain sous État TLS/SSL.

Configurer le domaine personnalisé pour toutes les applications

Pour utiliser la zone DNS privée afin de traduire et de résoudre les noms DNS, vous devez créer un enregistrement de type « A » dans la zone pour chacune de vos instances de service Azure Spring Apps. Dans cet exemple, le nom de l’application est hello-vnet, et le nom de l’instance de service Azure Springs Apps est azure-spring-apps-1.

Vous avez besoin de l’adresse IP de chaque application. Copiez-la comme indiqué dans la section Rechercher l’adresse IP de votre application, dans Accéder à votre application dans un réseau privé. Dans cet exemple, l’adresse IP est 10.1.0.6.

Suivez les étapes ci-dessous pour créer l’enregistrement A dans votre zone DNS :

Accédez à la zone DNS privée que vous avez créée :

private.azuremicroservices.ioSélectionnez Jeu d’enregistrements.

Dans le volet Ajouter un jeu d’enregistrements, entrez les valeurs du tableau suivant.

Paramètre Valeur Nom *.azure-spring-apps-1 Type A TTL 1 Unité de durée de vie Heures Adresse IP (coller à partir du Presse-papiers) Cliquez sur OK.

Répétez l’opération selon les besoins afin de configurer le domaine personnalisé pour d’autres applications.

Accéder au FQDN privé des applications

Une fois que vous avez effectué les affectations de FQDN et les mappages DNS pour les deux approches, vous pouvez accéder à tous les FQDN privés des applications dans le réseau privé. Par exemple, vous pouvez créer un serveur de rebond (jumpbox) ou une machine virtuelle dans le même réseau virtuel ou dans un réseau virtuel appairé, et avoir accès à tous les FQDN privés des applications.

Les exemples suivants illustrent l’approche FQDN :

https://hello-vnet.azure-spring-apps-1.private.azuremicroservices.iohttps://hello-vnet.azure-spring-apps-2.private.azuremicroservices.io

Les exemples suivants illustrent l’approche du domaine personnalisé :

https://azure-spring-apps-1-hello-vnet.private.azuremicroservices.iohttps://azure-spring-apps-2-hello-vnet.private.azuremicroservices.io

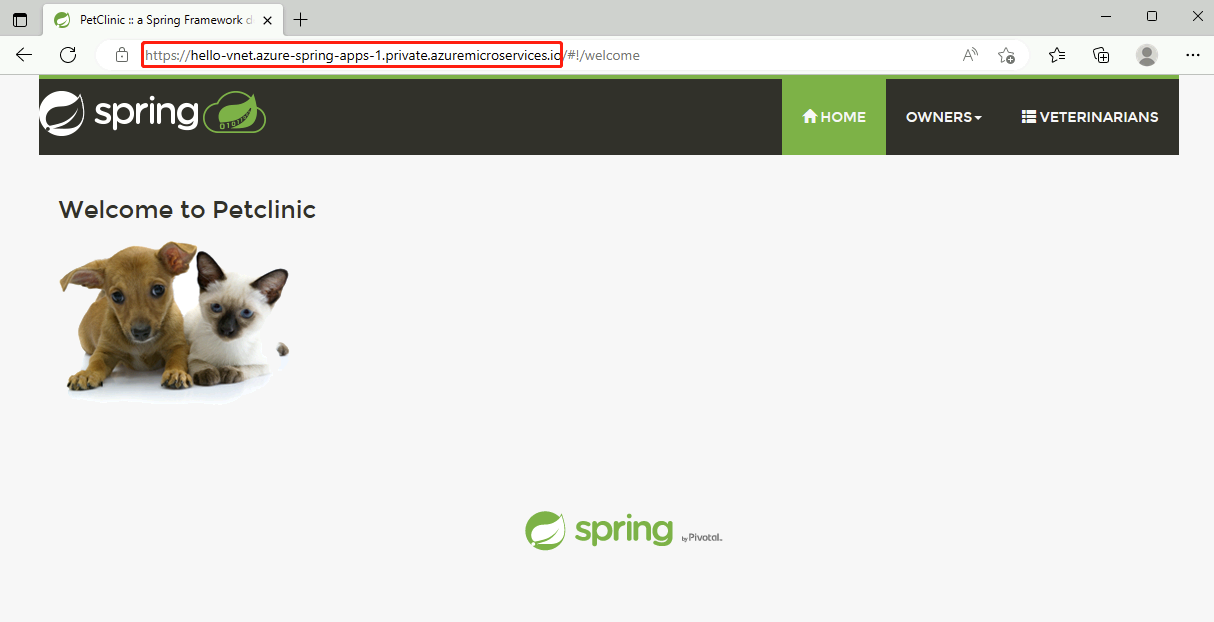

La capture d’écran suivante montre l’URL d’une application Spring utilisant un FQDN :

La capture d’écran suivante montre l’URL d’une application Spring utilisant un domaine personnalisé :

Nettoyer les ressources

Si vous prévoyez d’utiliser d’autres articles, vous pouvez conserver ces ressources. Quand vous n’en avez plus besoin, supprimez le groupe de ressources, ce qui supprime également les ressources qu’il contient. Pour supprimer le groupe de ressources à l’aide d’Azure CLI, utilisez la commande suivante :

az group delete --name $RESOURCE_GROUP