Visualiser et surveiller vos données à l’aide de classeurs dans Microsoft Sentinel

Une fois vos sources de données connectées à Microsoft Sentinel, vous pouvez visualiser et analyser les données à l’aide de classeurs dans Microsoft Sentinel. Les classeurs Microsoft Sentinel sont basés sur des classeurs Azure Monitor et ajoutent des tableaux et des graphiques avec des analyses pour vos journaux et requêtes aux outils déjà disponibles dans Azure.

Microsoft Sentinel vous permet de créer des classeurs personnalisés dans vos données ou d’utiliser des modèles de classeur existants accompagnant des solutions empaquetées ou proposés sous forme de contenu autonome dans le hub de contenu. Chaque classeur est une ressource Azure comme n’importe quelle autre, et vous pouvez lui affecter le contrôle d’accès en fonction du rôle (RBAC) Azure pour en définir et en limiter l’accès.

Cet article décrit comment visualiser vos données dans Microsoft Sentinel à l’aide de classeurs.

Important

Microsoft Sentinel est en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft dans le portail Microsoft Defender. Pour la préversion, Microsoft Sentinel est disponible dans le portail Defender sans Microsoft Defender XDR ou une licence E5. Pour en savoir plus, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Prérequis

Vous devez avoir au moins les droits de lecteur de Workbook ou de contributeur de Workbook sur le groupe de ressources de l'espace de travail Microsoft Sentinel.

Les classeurs que vous pouvez voir dans Microsoft Sentinel sont enregistrés dans le groupe de ressources de l'espace de travail Microsoft Sentinel et sont étiquetés par l'espace de travail dans lequel ils ont été créés.

Pour utiliser un modèle de classeur, installez la solution qui contient le classeur ou installez le classeur en tant qu’élément autonome depuis le hub de contenu. Pour plus d’informations, consultez Découvrir et gérer le contenu Microsoft Sentinel prêt à l’emploi.

Créer un classeur avec un modèle

Pour créer un classeur, utilisez un modèle installé à partir du hub de contenu.

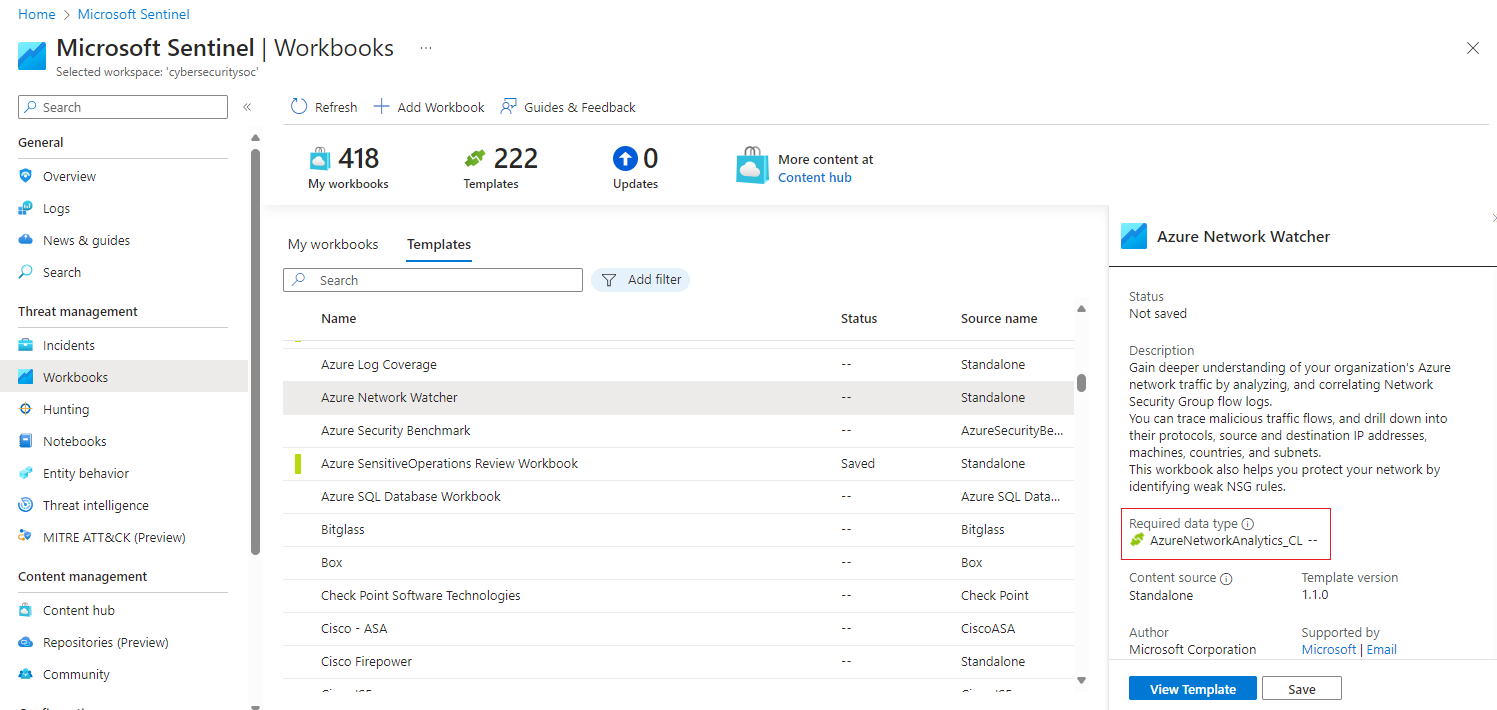

Dans Microsoft Sentinel, dans le Portail Azure, sous Gestion des menaces, sélectionnez Classeurs.

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Gestion des menaces>Classeurs.Accédez à Classeurs, puis sélectionnez Modèles pour afficher la liste des modèles de classeur installés.

Pour identifier quels modèles sont pertinents pour les types de données que vous avez connectés, examinez le champ Types de données obligatoires dans chaque classeur, le cas échéant.

Sélectionnez Enregistrer à partir des informations sur le modèle, puis choisissez l’emplacement où vous souhaitez enregistrer le fichier JSON du modèle. Cette action crée une ressource Azure basée sur le modèle associé et enregistre le fichier JSON du modèle, mais pas les données.

Sélectionnez Afficher le classeur enregistré dans le volet d’informations du modèle.

Sélectionnez le bouton Modifier de la barre d’outils du classeur pour personnaliser ce dernier en fonction de vos besoins.

Par exemple, sélectionnez le filtre TimeRange pour afficher les données d’un intervalle de temps différent de la sélection actuelle. Pour modifier une zone de classeur spécifique, sélectionnez Modifier ou sélectionnez les points de suspension (...) pour ajouter des éléments, ou déplacer, cloner ou supprimer la zone.

Pour cloner votre classeur, sélectionnez Enregistrer sous. Enregistrez le clone sous un autre nom dans le même abonnement et le même groupe de ressources. Les classeurs clonés sont affichés sous l’onglet Mes classeurs.

Lorsque vous avez terminé, sélectionnez Enregistrer pour enregistrer vos paramètres.

Pour plus d’informations, consultez l’article suivant :

- Créer des rapports interactifs avec les workbooks Azure Monitor

- Tutoriel : données visuelles dans Log Analytics

Créer un classeur

Créez un classeur à partir de zéro dans Microsoft Sentinel.

Dans Microsoft Sentinel, dans le Portail Azure, sous Gestion des menaces, sélectionnez Classeurs.

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Gestion des menaces>Classeurs.Sélectionnez Ajouter un classeur.

Pour modifier le classeur, sélectionnez Modifier, puis ajoutez du texte, des requêtes et des paramètres selon vos besoins. Pour plus d’informations sur la personnalisation du classeur, consultez Créer des rapports interactifs avec les classeurs Azure Monitor.

Quand vous créez une requête, définissez l’option Source de données sur Journaux et l’option Type de ressource sur Log Analytics, puis choisissez au moins un espace de travail.

En guise de meilleure pratique, votre requête doit utiliser un Analyseur d’Advanced SIEM Information Model (ASIM), et non un tableau intégré. Ensuite, la requête prend en charge toutes les sources de données pertinentes actuelles ou futures au lieu d’une seule source de données.

Après avoir créé votre classeur, enregistrez-le dans le groupe d'abonnement et de ressources de votre espace de travail Microsoft Sentinel.

Si vous voulez autoriser d’autres personnes de votre organisation à utiliser le classeur, sous Enregistrer dans, sélectionnez Rapports partagés. Si vous souhaitez restreindre l’usage de ce classeur à vous-seul, sélectionnez Mes rapports.

Pour basculer entre les classeurs de votre espace de travail, sélectionnez Ouvrir

dans la barre d’outils de n’importe quel classeur. L’écran bascule vers une liste de classeurs vers lesquels vous pouvez basculer.

dans la barre d’outils de n’importe quel classeur. L’écran bascule vers une liste de classeurs vers lesquels vous pouvez basculer.Sélectionnez le classeur que vous souhaitez ouvrir :

Créer des vignettes pour vos classeurs

Pour ajouter une vignette personnalisée à un classeur Microsoft Sentinel, commencez par créer la vignette dans Log Analytics. Pour plus d’informations, consultez Données visuelles dans Log Analytics.

Une fois que vous avez créé une vignette, sélectionnez Épingler, puis sélectionnez le classeur dans lequel vous souhaitez que la vignette apparaisse.

Actualiser les données de votre classeur

Actualisez votre classeur pour afficher les données mises à jour. Dans la barre d’outils, sélectionnez l’une des options suivantes :

Actualiser, pour actualiser manuellement les données de votre classeur.

Actualiser, pour actualiser manuellement les données de votre classeur. Actualisation automatique, pour définir l’actualisation automatique de votre classeur à un intervalle configuré.

Actualisation automatique, pour définir l’actualisation automatique de votre classeur à un intervalle configuré.Les intervalles d’actualisation automatique s’échelonnent entre 5 minutes et 1 jour.

L’actualisation automatique est suspendue lorsque vous modifiez un classeur, et les intervalles sont redémarrés chaque fois que vous revenez en mode d’affichage à partir du mode d’édition.

Les intervalles d’actualisation automatique sont également redémarrés si vous actualisez manuellement vos données.

Par défaut, l’actualisation automatique est désactivée. Pour optimiser les performances, l’actualisation automatique est désactivée chaque fois que vous fermez un classeur. Elle ne s’exécute pas en arrière-plan. Activez l’actualisation automatique en fonction de vos besoins la prochaine fois que vous ouvrirez le classeur.

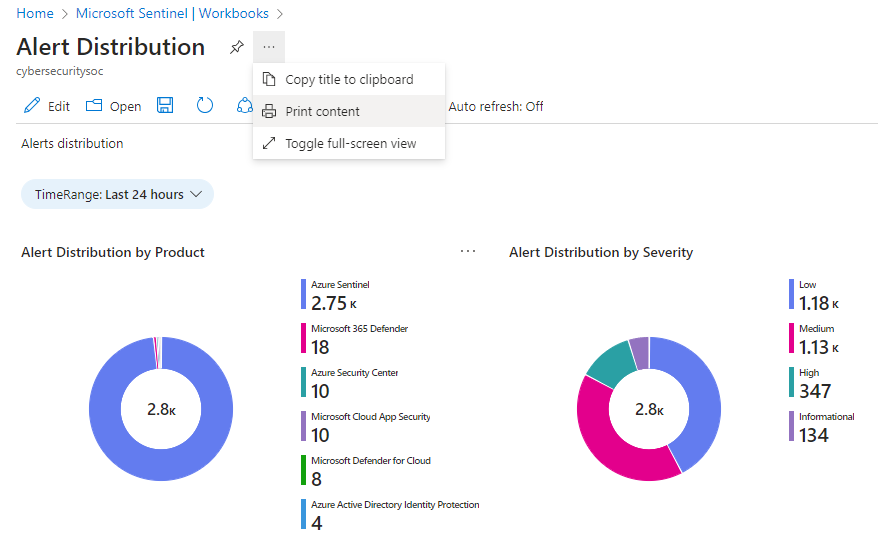

Imprimer un classeur ou enregistrer au format PDF

Pour imprimer un classeur ou l’enregistrer au format PDF, utilisez le menu Options à droite du titre du classeur.

Sélectionnez Options >

Imprimer le contenu.

Imprimer le contenu.Dans l’écran d’impression, ajustez vos paramètres d’impression si nécessaire ou sélectionnez Enregistrer au format PDF pour l’enregistrer localement.

Par exemple :

Comment supprimer des classeurs

Pour supprimer un classeur enregistré (modèle enregistré ou classeur personnalisé), sélectionnez le classeur enregistré à supprimer, puis sélectionnez Supprimer. Cette action a pour effet de supprimer le classeur enregistré. Cette action supprime également le classeur, ainsi que toutes les modifications que vous avez apportées au modèle. Le modèle d’origine reste disponible.

Suggestions de classeur

Cette section passe en revue les suggestions de base que nous avons pour utiliser des classeurs Microsoft Sentinel.

Ajouter des classeurs Microsoft Entra ID

Si vous utilisez Microsoft Entra ID avec Microsoft Sentinel, nous vous recommandons d’installer la solution Microsoft Entra pour Microsoft Sentinel et d’utiliser les classeurs suivants :

- Connexions Microsoft Entra analyse les connexions pour détecter les anomalies. Ce classeur fournit les connexions ayant échoué à partir d’applications, d’appareils et d’emplacements afin que vous puissiez vérifier, en un clin d’œil, si quelque chose d’inhabituel se produit. Faites attention lorsque plusieurs connexions échouent.

- Journaux d’audit Microsoft Entra analyse les activités d’administration, comme la modification des utilisateurs (ajout, suppression, etc.), la création de groupe et les modifications.

Ajouter des classeurs de pare-feu

Nous vous recommandons d’installer la solution appropriée à partir du hub de contenu afin d’ajouter un classeur pour votre pare-feu.

Par exemple, installez la solution de pare-feu Palo Alto pour Microsoft Sentinel afin d’ajouter les classeurs Palo Alto. Les classeurs analysent le trafic de votre pare-feu et vous indiquent des corrélations entre les données de votre pare-feu et les événements de menaces. De plus, ils mettent en évidence des événements suspects dans des entités.

Créer différents classeurs pour différentes utilisations

Nous vous recommandons de créer différentes visualisations pour chaque type de personnage qui utilise des classeurs, en fonction du rôle des personnages et de ce qu’ils recherchent. Par exemple, créez pour votre administrateur réseau un classeur qui inclut les données du pare-feu.

Vous pouvez également créer des classeurs en fonction de la fréquence à laquelle vous souhaitez les examiner, par exemple si certains éléments doivent être consultés tous les jours et d’autres toutes les heures. Vous pouvez, par exemple, examiner les connexions Microsoft Entra toutes les heures pour y rechercher d’éventuelles anomalies.

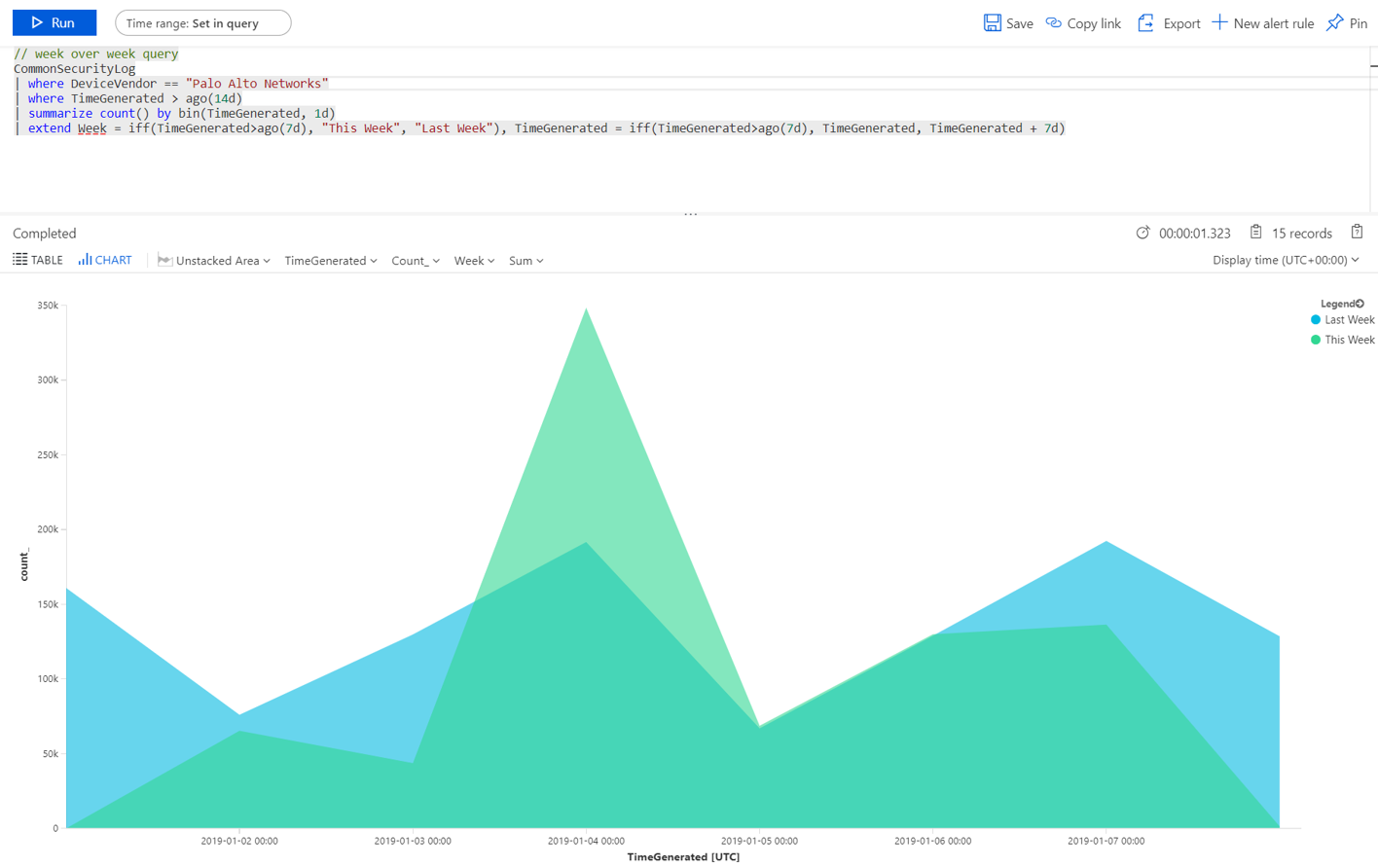

Exemple de requête pour comparer les tendances du trafic sur plusieurs semaines

Utilisez la requête suivante pour créer une visualisation qui compare les tendances du trafic sur plusieurs semaines. Changez le fournisseur de l’appareil et la source de données sur lesquels vous exécutez la requête, en fonction de votre environnement.

L’exemple de requête suivant utilise la table SecurityEvent à partir de Windows. Vous pouvez le changer pour l’exécuter sur la table AzureActivity ou CommonSecurityLog, sur n’importe quel autre pare-feu.

// week over week query

SecurityEvent

| where TimeGenerated > ago(14d)

| summarize count() by bin(TimeGenerated, 1d)

| extend Week = iff(TimeGenerated>ago(7d), "This Week", "Last Week"), TimeGenerated = iff(TimeGenerated>ago(7d), TimeGenerated, TimeGenerated + 7d)

Exemple de requête avec des données provenant de plusieurs sources

Vous souhaitez peut-être créer une requête qui incorpore des données provenant de plusieurs sources. Par exemple, créez une requête qui examine les journaux d’audit Microsoft Entra pour contrôler les utilisateurs qui viennent d’y être créés, puis vérifie vos journaux Azure pour voir si ces utilisateurs ont commencé à apporter des modifications dans l’attribution des rôles dans les 24 heures qui suivent leur création. Cette activité suspecte s’affiche dans une visualisation avec la requête suivante :

AuditLogs

| where OperationName == "Add user"

| project AddedTime = TimeGenerated, user = tostring(TargetResources[0].userPrincipalName)

| join (AzureActivity

| where OperationName == "Create role assignment"

| project OperationName, RoleAssignmentTime = TimeGenerated, user = Caller) on user

| project-away user1

Consultez plus d’informations sur les éléments suivants utilisés dans les exemples précédents dans la documentation Kusto :

- Opérateur where

- Opérateur extend

- Opérateur project

- Opérateur project-away

- joindre l’opérateur

- Opérateur summarize

- Fonction ago()

- Fonction bin()

- Fonction iff()

- Fonction tostring()

- Fonction d’agrégation count()

Pour découvrir plus d’informations sur KQL, consultez Vue d’ensemble du langage de requête Kusto (KQL).

Autres ressources :

Articles connexes

Pour plus d’informations, consultez l’article suivant :