Effectuer des recherches sur des périodes de temps longues dans des grands jeux de données

Utilisez une travail de recherche quand vous commencez une investigation pour rechercher des événements spécifiques dans les journaux avec jusqu’à 7 années d’ancienneté. Vous pouvez rechercher des événements dans tous vos journaux, y compris les événements dans les plans de journal Analytique, De base et Archivé. Filtrez et recherchez les événements qui correspondent à vos critères.

Pour plus d’informations sur les concepts et limitations des travaux de recherche, consultez Démarrer une investigation en effectuant des recherches dans de grands jeux de données et Travaux de recherche dans Azure Monitor.

Les travaux de recherche dans certains jeux de données peuvent entraîner des frais supplémentaires. Pour en savoir plus, consultez la page Tarification Microsoft Sentinel.

Important

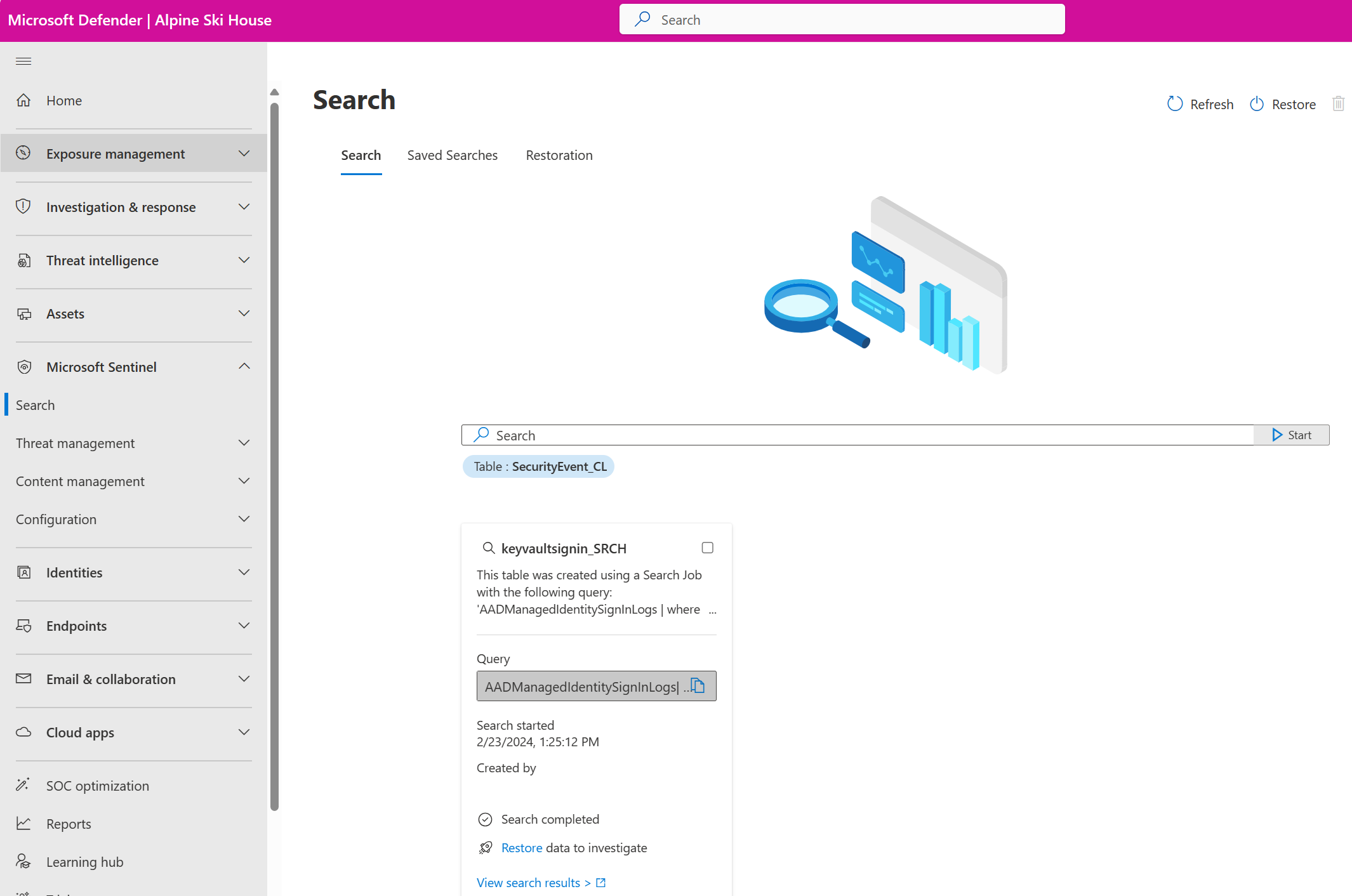

Microsoft Sentinel est en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft dans le portail Microsoft Defender. Pour la préversion, Microsoft Sentinel est disponible dans le portail Defender sans licence Microsoft Defender XDR ou E5. Pour en savoir plus, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Commencer une tâche de recherche

À partir du Portail Azure ou du portail Microsoft Defender, accédez à Rechercher dans Microsoft Sentinel pour entrer vos critères de recherche. Selon la taille du jeu de données cible, les temps de recherche varient. Si la plupart des travaux de recherche prennent quelques minutes, les recherches dans des jeux de données massifs qui s’exécutent pendant jusqu’à 24 heures sont également prises en charge.

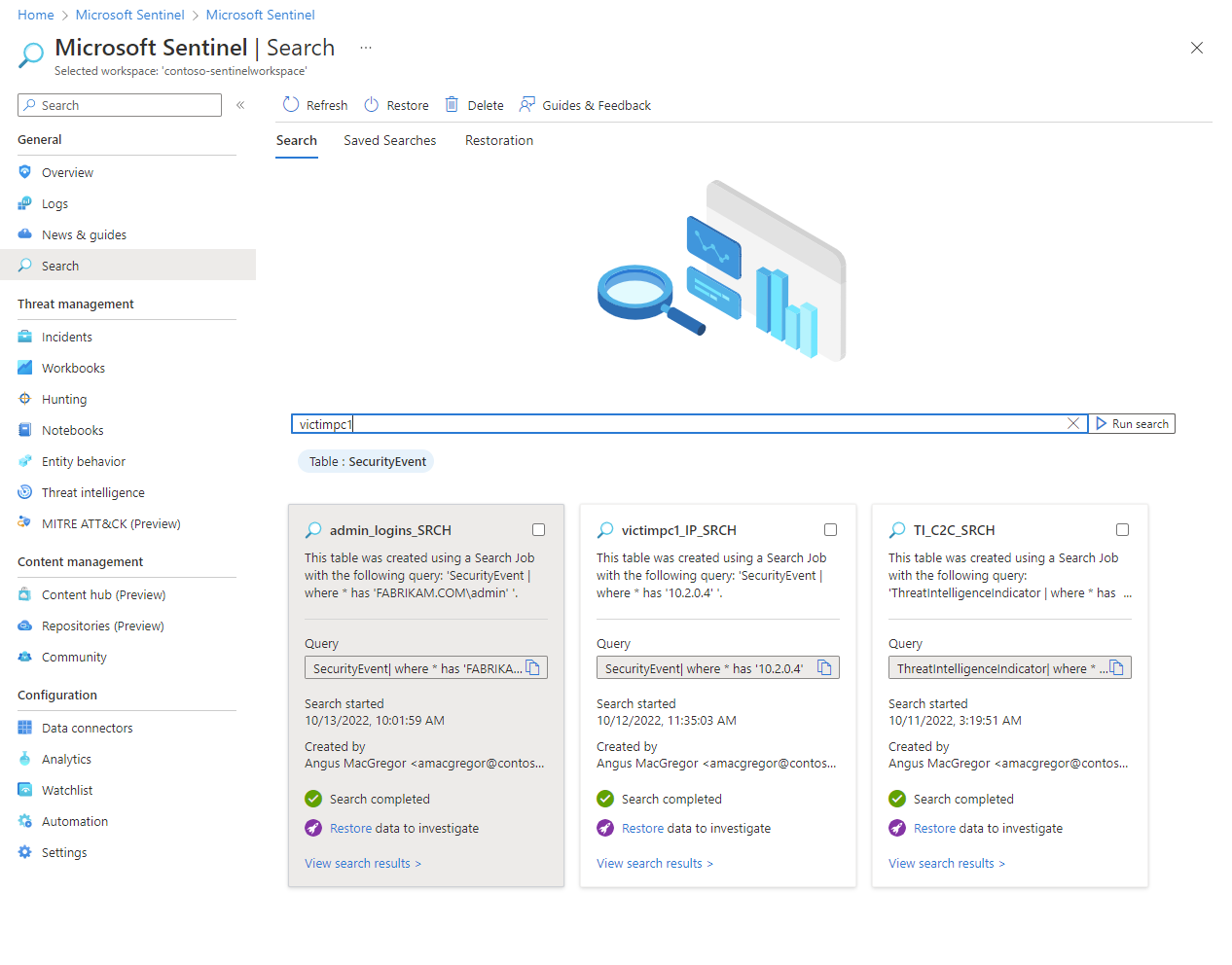

Pour Microsoft Sentinel dans le Portail Azure, sous Général, sélectionnez Rechercher.

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Rechercher.Sélectionnez le menu Table et choisissez une table pour votre recherche.

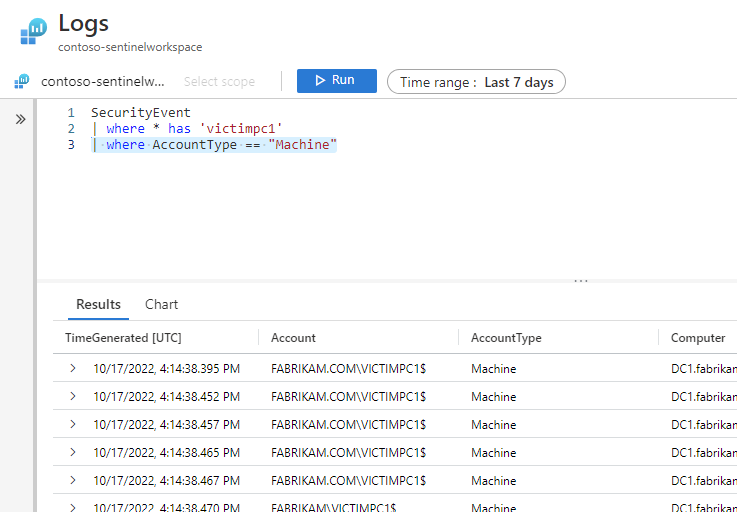

Dans la zone Rechercher, entrez un terme de recherche.

Sélectionnez Démarrer pour ouvrir l’éditeur KQL (Langage de requête Kusto) et afficher un aperçu des résultats pour un intervalle de temps défini.

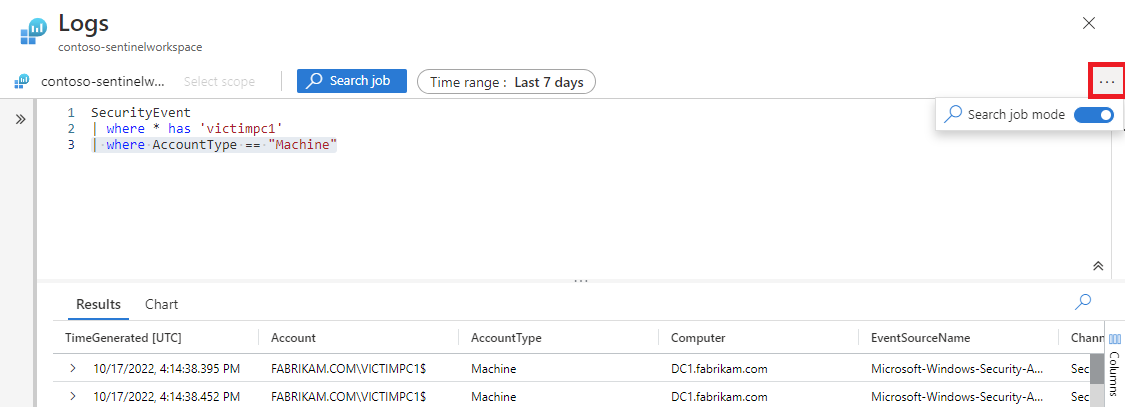

Modifiez la requête KQL si nécessaire, puis sélectionnez Exécuter pour obtenir une préversion mise à jour des résultats de la recherche.

Quand la requête et l’aperçu des résultats de la recherche vous conviennent, sélectionnez les points de suspension ..., puis activez le mode de travail Recherche.

Sélectionnez l’Intervalle de temps approprié.

Résolvez les problèmes KQL indiqués par une ligne rouge ondulée dans l’éditeur.

Lorsque vous êtes prêt à démarrer le travail de recherche, sélectionnez Travail de recherche.

Entrez un nouveau nom de table pour stocker les résultats du travail de recherche.

Sélectionnez Exécuter un travail de recherche.

Attendez la notification indiquant l’achèvement du travail de recherche pour afficher les résultats.

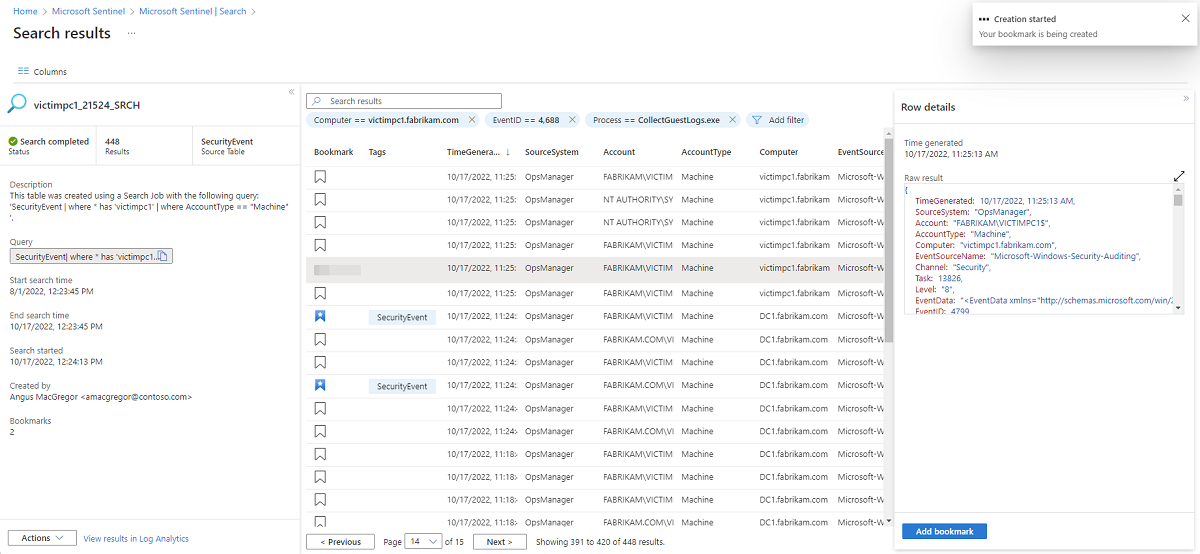

Afficher les résultats de la tâche de recherche

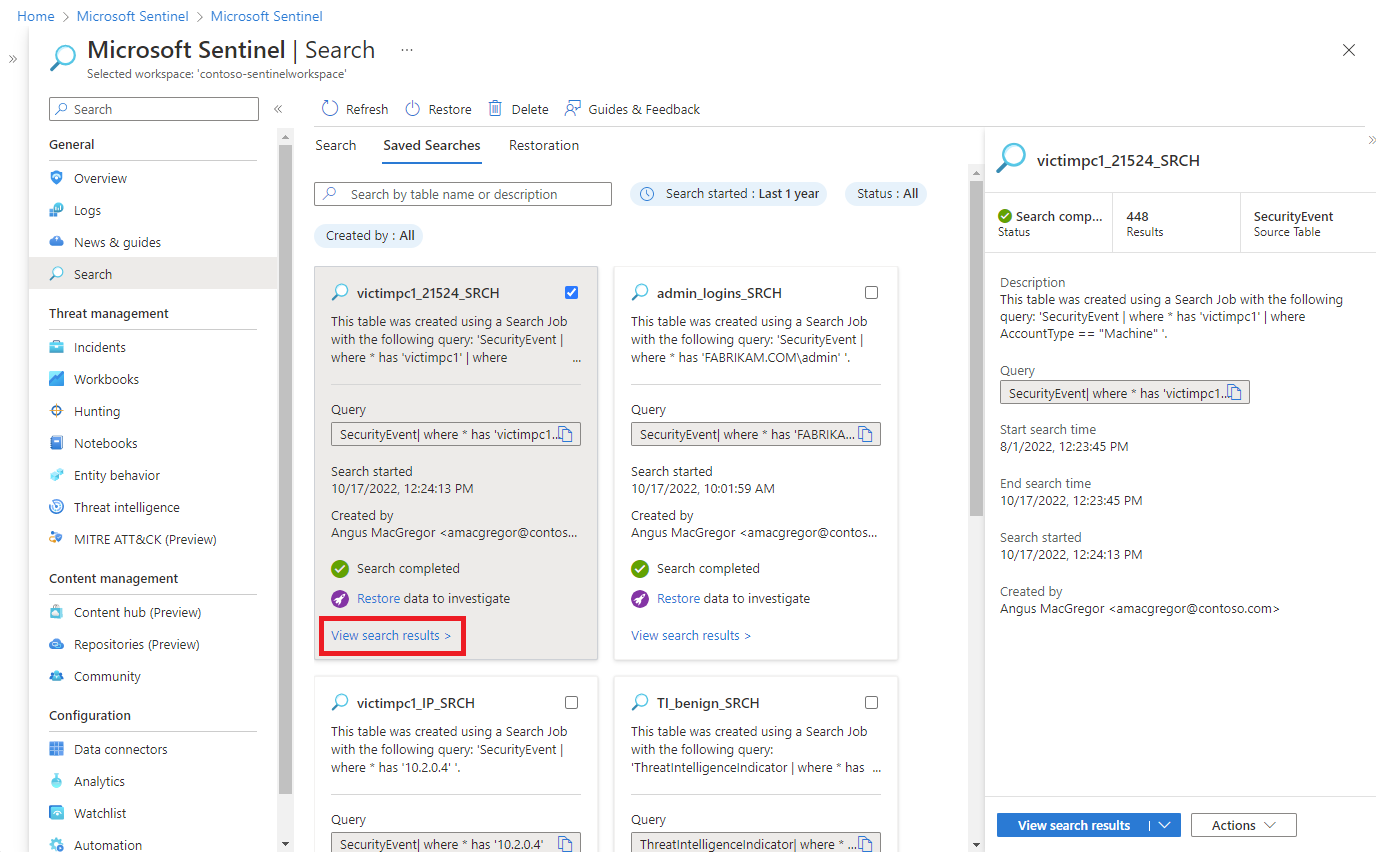

Affichez l’état et les résultats de votre tâche de recherche en accédant à l’onglet Recherches enregistrées.

Dans Microsoft Sentinel, sélectionnez Rechercher>Recherches enregistrées.

Sur la carte de recherche, sélectionnez Afficher les résultats de la recherche.

Par défaut, vous voyez tous les résultats qui correspondent à vos critères de recherche d’origine.

Pour affiner la liste des résultats obtenus depuis la table de recherche, sélectionnez Ajouter un filtre.

Quand vous examinez les résultats de votre travail de recherche, sélectionnez Ajouter un signet ou sélectionnez l’icône de signet pour conserver une ligne. L’ajout d’un signet vous permet d’étiqueter des événements, d’ajouter des notes et d’attacher ces événements à un incident pour référence ultérieure.

Sélectionnez le bouton Colonnes et cochez la case en regard des colonnes que vous voulez ajouter à la vue des résultats.

Ajoutez le filtre Marqué d’un signet pour montrer seulement les entrées conservées.

Sélectionnez Afficher tous les signets pour accéder à la page Repérage où vous pouvez ajouter un signet à un incident existant.

Étapes suivantes

Pour en savoir plus, consultez les articles suivants.