Gérez l'accès à un espace de travail dans Microsoft Playwright Testing Preview

Dans cet article, vous apprendrez à gérer l’accès à un espace de travail dans Microsoft Playwright Testing Preview. Le service utilise le contrôle d’accès basé sur les rôles Azure (Azure RBAC) pour autoriser les droits d’accès à votre espace de travail. Les attributions de rôles sont la manière dont vous contrôlez l’accès aux ressources à l’aide d’Azure RBAC.

Important

Microsoft Playwright Testing est actuellement en préversion. Pour connaître les conditions juridiques qui s’appliquent aux fonctionnalités Azure en version bêta, en préversion ou plus généralement non encore en disponibilité générale, consultez l’Avenant aux conditions d’utilisation des préversions de Microsoft Azure.

Prérequis

Pour attribuer des rôles dans Azure, votre compte doit disposer des rôles Administrateur d’accès utilisateur, Propriétaire ou l’un des rôles d’administrateur classiques.

Pour vérifier vos autorisations dans le portail Azure :

- Dans le Portail Microsoft Azure, accédez à votre espace de travail Microsoft Playwright Testing.

- Dans le volet de gauche, sélectionnez Contrôle d’accès (IAM), puis sélectionnez Afficher mon accès.

Rôles par défaut

Les espaces de travail Microsoft Playwright Testing utilisent trois rôles Azure intégrés. Pour accorder aux utilisateurs l’accès à un espace de travail, vous leur attribuez l’un des rôles intégrés Azure suivants :

| Rôle | Niveau d’accès |

|---|---|

| Lecteur | - Accès en lecture seule à l'espace de travail dans le portail Playwright. - Affichez les résultats des tests pour l'espace de travail. - Impossible de créer ou de supprimer des jetons d'accès à l'espace de travail. Impossible d'exécuter les tests Playwright sur le service. |

| Contributeur | - Accès complet pour gérer l’espace de travail dans le portail Azure, mais impossible d’attribuer des rôles dans Azure RBAC. - Accès complet à l'espace de travail dans le portail Playwright. - Créer et supprimer leurs jetons d'accès. - Exécutez les tests Playwright sur le service. |

| Propriétaire | - Accès complet pour gérer l’espace de travail dans le portail Azure, y compris l’attribution de rôles dans Azure RBAC. - Accès complet à l'espace de travail dans le portail Playwright. - Créer et supprimer leurs jetons d'accès. - Exécutez les tests Playwright sur le service. |

Important

Avant d’attribuer un rôle RBAC Azure, déterminez l’étendue de l’accès nécessaire. Selon les bonnes pratiques, il est toujours préférable d’accorder la plus petite étendue possible. Les rôles RBAC Azure définis au niveau d’une étendue plus large sont hérités par les ressources qui sont sous eux. Pour plus d’informations sur l’étendue des attributions de rôle RBAC Azure, consultez Comprendre l’étendue de RBAC Azure.

Accordez l'accès à un utilisateur

Vous pouvez accorder à un utilisateur l'accès à un espace de travail Microsoft Playwright Testing à l'aide du portail Azure :

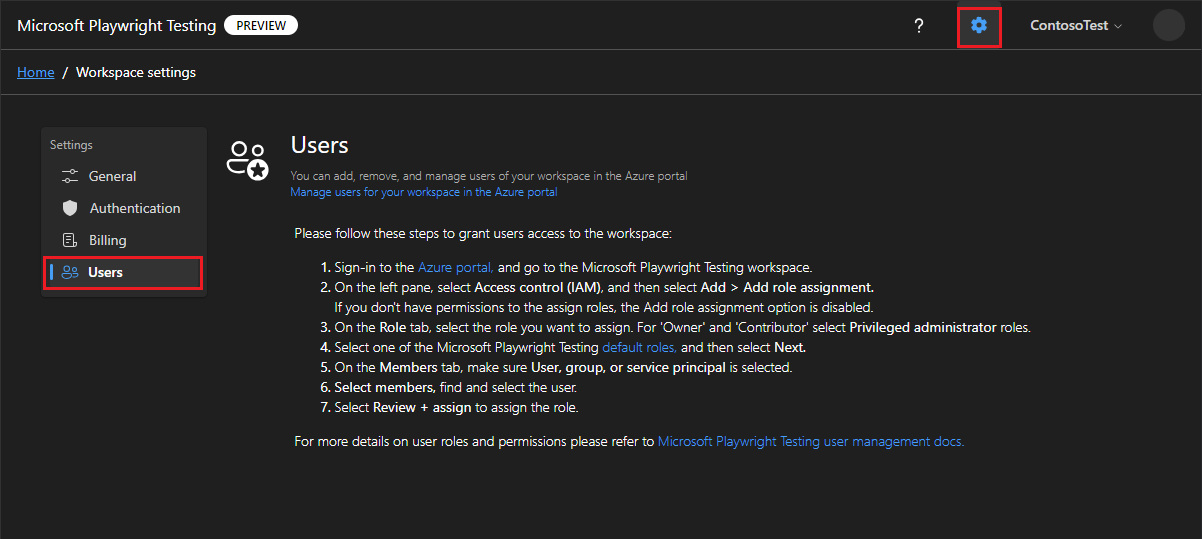

Connectez-vous au portail Playwright avec votre compte Azure.

Sélectionnez l’icône des paramètres de l’espace de travail, puis accédez à la page Utilisateurs.

Sélectionnez Gérer les utilisateurs de votre espace de travail dans le portail Azure pour accéder à votre espace de travail dans le portail Azure.

Vous pouvez également accéder directement au portail Azure et sélectionner votre espace de travail :

- Connectez-vous au portail Azure.

- Saisissez Playwright Testing dans la zone de recherche, puis sélectionnez Playwright Testing dans la catégorie Services.

- Sélectionnez votre espace de travail Microsoft Playwright Testing dans la liste.

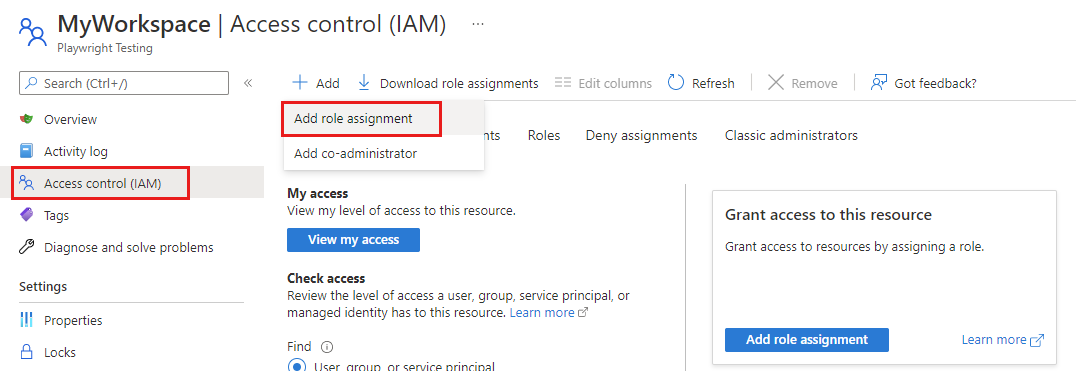

- Dans le volet de gauche, sélectionnez Contrôle d’accès (IAM).

Sur la page Contrôle d’accès (IAM), sélectionnez Ajouter > Ajouter une attribution de rôle.

Si vous ne disposez pas des autorisations nécessaires pour attribuer des rôles, l’option Ajouter une attribution de rôle est désactivée.

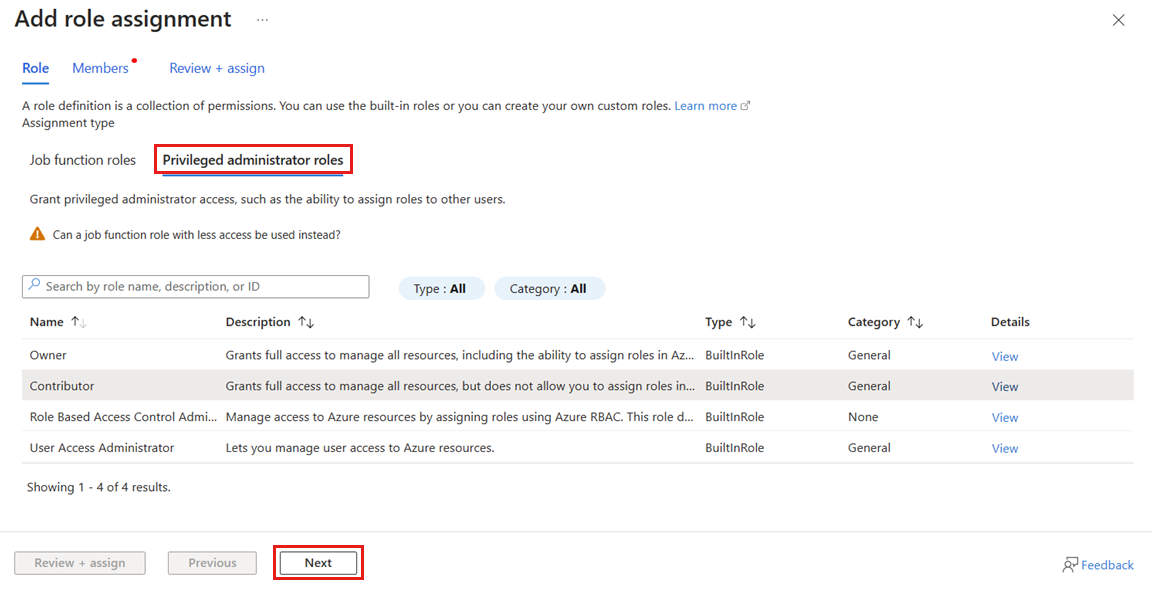

Dans l’onglet Rôle, sélectionnez Rôles d’Administrateur privilégié.

Sélectionnez l’un des rôles par défaut de Microsoft Playwright Testing, puis sélectionnez Suivant.

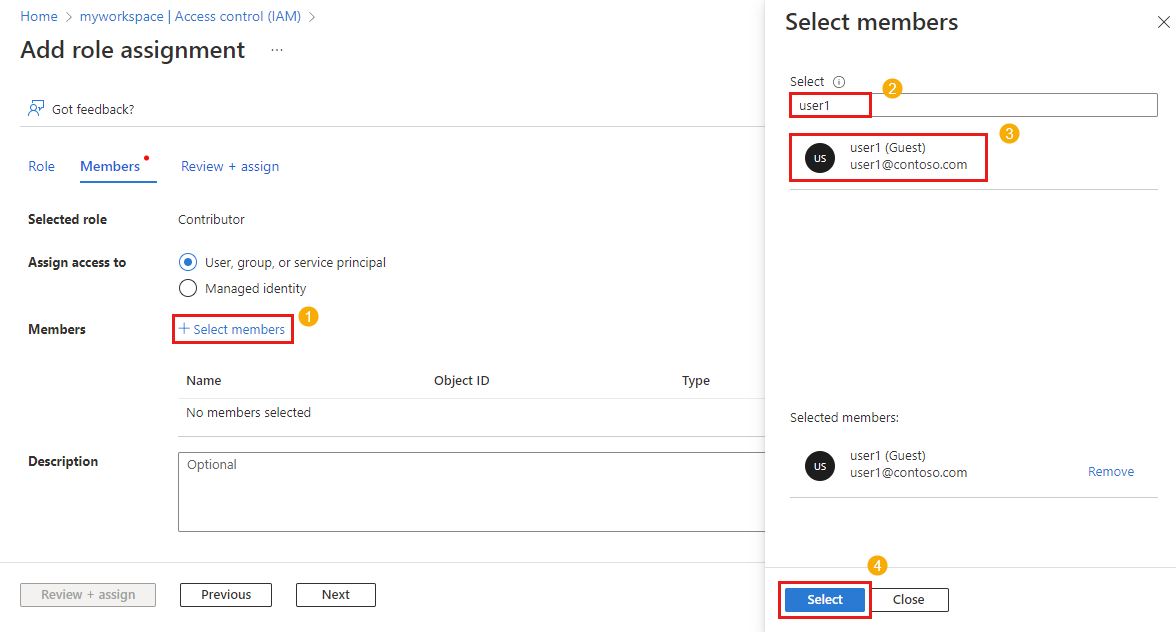

Dans l’onglet Membres, assurez-vous que l’Utilisateur, le groupe ou le principal du service est sélectionné.

Sélectionnez Sélectionner les membres, recherchez et sélectionnez les utilisateurs, les groupes ou les principaux de service.

Sélectionnez Vérifier + attribuer pour attribuer le rôle.

Pour plus d’informations sur la façon d’attribuer des rôles, consultez Attribuer des rôles Azure à l’aide du Portail Microsoft Azure.

Révoquez l'accès d'un utilisateur

Vous pouvez révoquer l'accès d'un utilisateur à un espace de travail Microsoft Playwright Testing à l'aide du portail Azure :

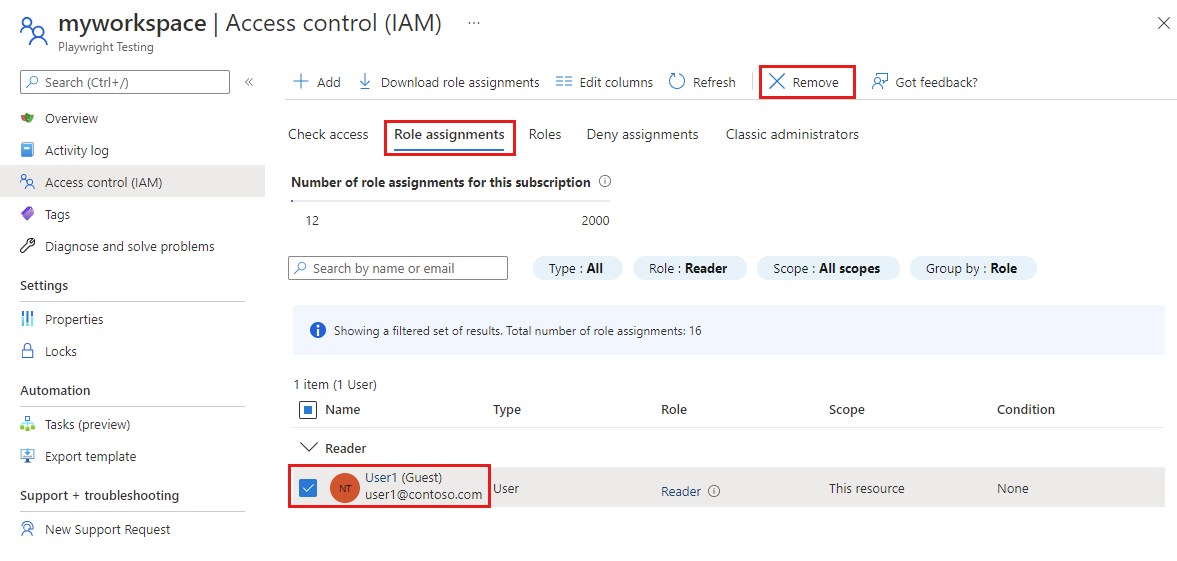

Dans le Portail Microsoft Azure, accédez à votre espace de travail Microsoft Playwright Testing.

Dans le volet de gauche, sélectionnez Microsoft Azure Access Control Service (IAM), puis Attributions de rôles.

Dans la liste des attributions de rôles, ajoutez une coche à côté de l’utilisateur et du rôle que vous souhaitez supprimer, puis sélectionnez Supprimer.

Sélectionnez Oui dans la fenêtre de confirmation pour supprimer l’attribution de rôle.

Pour plus d’informations sur la suppression des attributions de rôles, consultez Supprimer les attributions de rôles Azure.

(Facultatif) Utilisez les groupes de sécurité Microsoft Entra pour gérer l'accès à l'espace de travail

Au lieu d’accorder ou de révoquer l’accès à des utilisateurs individuels, vous pouvez gérer l’accès à des groupes d’utilisateurs à l’aide des groupes de sécurité Microsoft Entra. Cette approche offre les avantages suivants :

- Évitez d’avoir à accorder aux chefs d’équipe ou de projet le rôle de propriétaire sur l’espace de travail. Vous pouvez leur accorder l’accès uniquement au groupe de sécurité pour leur permettre de gérer l’accès à l’espace de travail.

- Vous pouvez organiser, gérer et révoquer les autorisations des utilisateurs sur un espace de travail et d'autres ressources en tant que groupe, sans avoir à gérer les autorisations utilisateur par utilisateur.

- L’utilisation de groupes Microsoft Entra vous permet d’éviter d’atteindre la limite d’abonnements sur les attributions de rôles.

Afin d’utiliser les groupes de sécurité Microsoft Entra :

Ajouter un propriétaire de groupe. Cet utilisateur dispose des autorisations nécessaires pour ajouter ou supprimer des membres de groupe. Le propriétaire du groupe n’est pas tenu d’être membre du groupe ni d’avoir un rôle RBAC direct sur l’espace de travail.

Attribuez au groupe un rôle RBAC sur l’espace de travail, tel que Lecteur ou Contributeur.

Ajouter des membres à un groupe Les membres ajoutés peuvent désormais accéder à l'espace de travail.

Créez un rôle personnalisé pour les locataires restreints

Si vous utilisez des restrictions de locataire Microsoft Entra et des utilisateurs avec un accès temporaire, vous pouvez créer un rôle personnalisé dans Azure RBAC pour gérer les autorisations et accorder l’accès pour exécuter des tests.

Procédez comme suit pour gérer les autorisations avec un rôle personnalisé :

Suivez ces étapes pour créer un rôle personnalisé Azure.

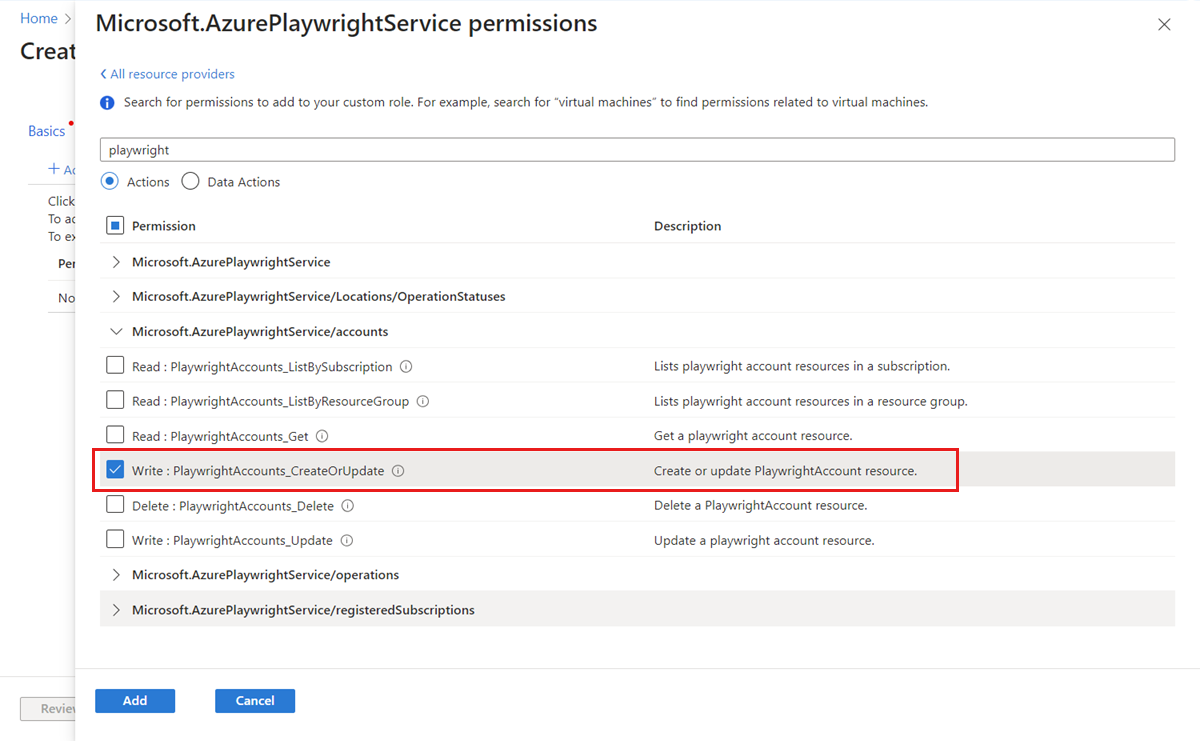

Sélectionnez Ajouter des autorisations, entrez Playwright dans la zone de recherche, puis sélectionnez Microsoft.AzurePlaywrightService.

Sélectionnez l’autorisation

microsoft.playwrightservice/accounts/write, puis sélectionnez Ajouter.Suivez ces étapes pour ajouter une attribution de rôle pour le rôle personnalisé au compte d’utilisateur.

L'utilisateur peut désormais continuer à exécuter des tests dans l'espace de travail.

Dépannage

Voici quelques éléments à prendre en compte lorsque vous utilisez le contrôle d’accès en fonction du rôle Azure (Azure RBAC) :

Lorsque vous créez une ressource dans Azure, telle qu’un espace de travail, vous n’êtes pas automatiquement propriétaire de la ressource. Votre rôle est hérité du rôle d’étendue le plus élevé auquel vous êtes autorisé dans cet abonnement. Par exemple, si vous êtes contributeur pour l’abonnement, vous disposez des autorisations nécessaires pour créer un espace de travail Microsoft Playwright Testing. Cependant, le rôle de contributeur vous sera attribué pour cet espace de travail, et non le rôle de propriétaire.

Si deux rôles ont été attribués au même utilisateur Microsoft Entra avec des sections conflictuelles de type Actions/NotActions, vos opérations répertoriées dans NotActions pour un rôle risquent de ne pas s’appliquer si elles apparaissent également comme Actions dans un autre rôle. Pour en savoir plus sur la façon dont Azure analyse les attributions de rôles, lisez Comment le contrôle RBAC Azure détermine si un utilisateur a accès à une ressource.

Il peut parfois falloir jusqu'à 1 heure pour que vos nouvelles attributions de rôles prennent effet sur les autorisations mises en cache.

Contenu connexe

Commencez à exécuter des tests Playwright à grande échelle

Apprenez à manager les espaces de travail Playwright Testing