Gérer les journaux de flux NSG avec Azure Policy

Important

Le 30 septembre 2027, les journaux de flux de groupe de sécurité réseau (NSG) seront mis hors service. Dans le cadre de cette mise hors service, vous ne pourrez plus créer de journaux de flux de NSG à compter du 30 juin 2025. Nous vous recommandons de migrer vers des journaux de flux de réseau virtuel, qui surmontent les limitations des journaux de flux de NSG. Après la date de mise hors service, l’analytique du trafic activée avec les journaux de flux de NSG ne sera plus prise en charge, et les ressources de journaux de flux de NSG existantes dans vos abonnements seront supprimées. Toutefois, les enregistrements des journaux de flux de NSG ne seront pas supprimés et continueront de suivre leurs stratégies de rétention respectives. Pour plus d’informations, consultez l’annonce officielle.

Azure Policy vous aide à appliquer les normes organisationnelles et à évaluer la conformité à grande échelle. Les cas d’usage courants pour Azure Policy incluent la mise en œuvre de la gouvernance pour la cohérence des ressources, la conformité réglementaire, la sécurité, le coût et la gestion. Pour plus d’informations sur Azure Policy, consultez Qu’est-ce qu’Azure Policy ? et Démarrage rapide : Créer une attribution de stratégie pour identifier les ressources non conformes.

Dans cet article, vous allez apprendre à utiliser deux stratégies intégrées pour gérer votre configuration des journaux de flux de groupe de sécurité réseau (NSG). La première stratégie signale tout groupe de sécurité réseau dont les journaux de flux ne sont pas activés. La deuxième stratégie déploie automatiquement les journaux de flux NSG dont les journaux de flux ne sont pas activés.

Auditer les groupes de sécurité réseau à l’aide d’une stratégie intégrée

La stratégie Les journaux de flux doivent être configurés pour chaque groupe de sécurité réseau audite tous les groupes de sécurité réseau existants dans une étendue donnée en vérifiant tous les objets Azure Resource Manager de type Microsoft.Network/networkSecurityGroups. Cette stratégie vérifie ensuite les journaux de flux liés via la propriété Journaux de flux du groupe de sécurité réseau, et signale tout groupe de sécurité réseau dont les journaux de flux ne sont pas activés.

Pour auditer vos journaux de flux à l’aide de la stratégie intégrée, procédez comme suit :

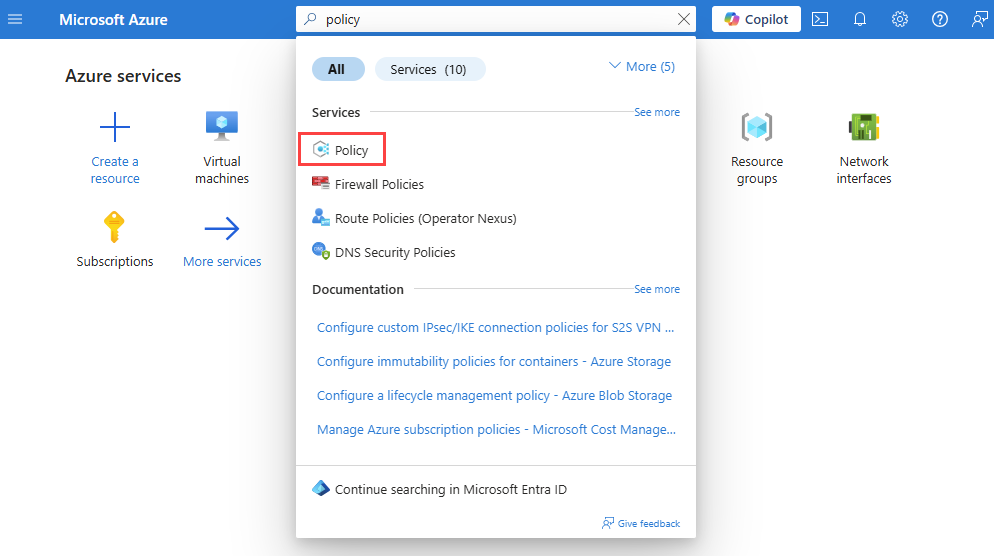

Connectez-vous au portail Azure.

Dans la zone de recherche située en haut du portail, entrez stratégie. Sélectionnez Stratégie à partir des résultats de la recherche.

Sélectionnez Affectations, puis Affecter une stratégie.

Sélectionnez les points de suspension (...) en regard de Étendue pour choisir votre abonnement Azure qui contient les groupes de sécurité réseau que doit auditer la stratégie. Vous pouvez également choisir le groupe de ressources qui contient les groupes de sécurité réseau. Une fois que vous avez fait vos sélections, choisissez le bouton Sélectionner.

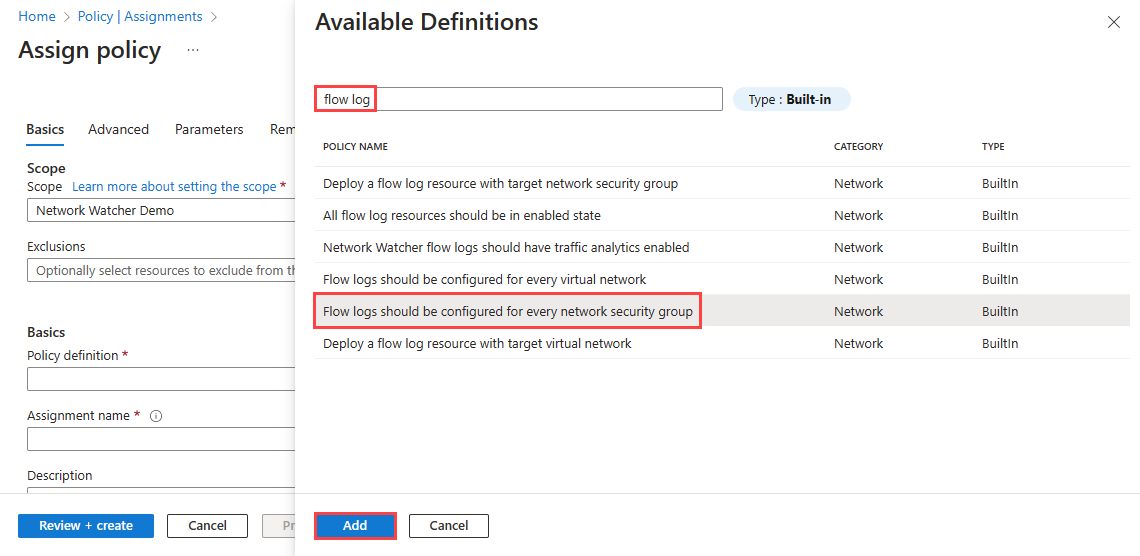

Sélectionnez les points de suspension (...) à côté de Définition de stratégie pour choisir la stratégie intégrée que vous souhaitez affecter. Entrez journal de flux dans la zone de recherche, puis sélectionnez le filtre Intégrer. Dans les résultats de la recherche, sélectionnez Les journaux de flux doivent être configurés pour chaque groupe de sécurité réseau, puis Ajouter.

Entrez un nom dans Nom de l’affectation et votre nom dans Affecter par.

La stratégie ne nécessite aucun paramètre. Elle ne contient pas non plus de définitions de rôles, vous n’avez donc pas besoin de créer des affectations de rôle pour l’identité managée sous l’onglet Correction.

Sélectionnez Examiner + créer, puis sélectionnez Créer.

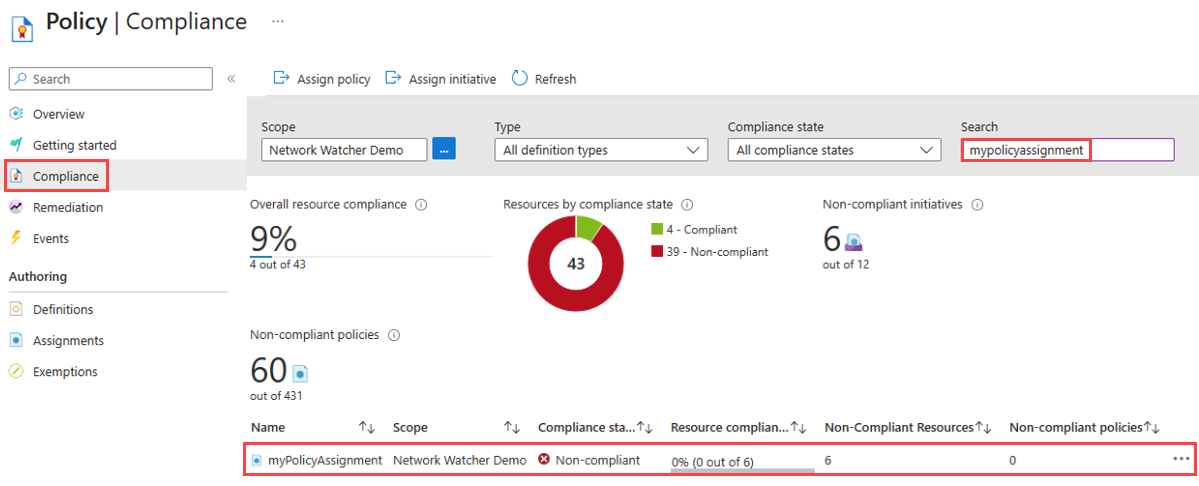

Sélectionnez Conformité. Recherchez le nom de votre affectation, puis sélectionnez-la.

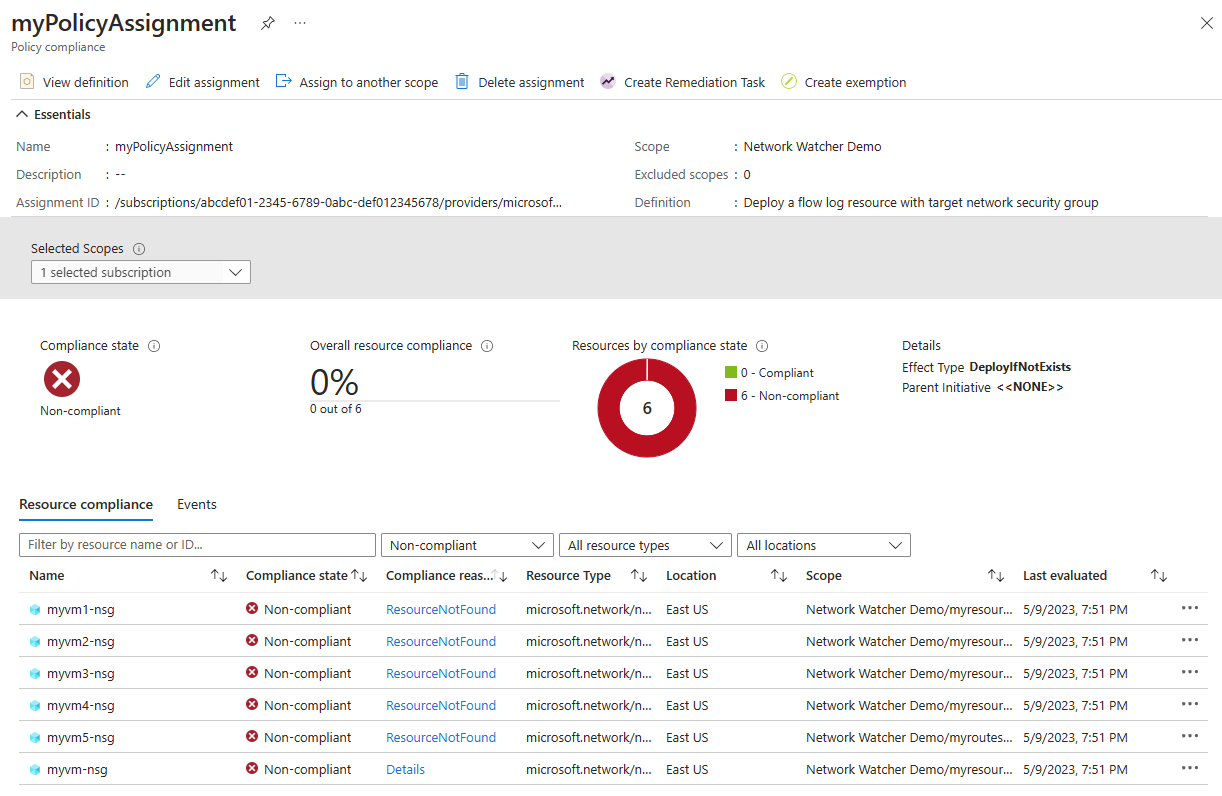

Sélectionnez Conformité des ressources pour obtenir la liste de tous les groupes de sécurité réseau non conformes.

Déployer et configurer les journaux de flux NSG à l’aide d’une stratégie intégrée

La stratégie Déployer une ressource de journal de flux avec le groupe de sécurité réseau cible vérifie tous les groupes de sécurité réseau existants dans une étendue en vérifiant tous les objets Azure Resource Manager de type Microsoft.Network/networkSecurityGroups. Elle vérifie ensuite les journaux de flux liés via la propriété Journaux de flux du groupe de sécurité réseau. Si la propriété n’existe pas, la stratégie déploie un journal de flux.

Pour affecter la stratégie deployIfNotExists :

Connectez-vous au portail Azure.

Dans la zone de recherche située en haut du portail, entrez stratégie. Sélectionnez Stratégie à partir des résultats de la recherche.

Sélectionnez Affectations, puis Affecter une stratégie.

Sélectionnez les points de suspension (...) en regard de Étendue pour choisir votre abonnement Azure qui contient les groupes de sécurité réseau que doit auditer la stratégie. Vous pouvez également choisir le groupe de ressources qui contient les groupes de sécurité réseau. Une fois que vous avez fait vos sélections, choisissez le bouton Sélectionner.

Sélectionnez les points de suspension (...) à côté de Définition de stratégie pour choisir la stratégie intégrée que vous souhaitez affecter. Entrez journal de flux dans la zone de recherche, puis sélectionnez le filtre Intégrer. Dans les résultats de la recherche, sélectionnez Déployer une ressource de journal de flux avec le groupe de sécurité réseau cible, puis Ajouter.

Entrez un nom dans Nom de l’affectation et votre nom dans Affecter par.

Sélectionnez deux fois le bouton Suivant ou sélectionnez l’onglet Paramètres. Entrez ou sélectionnez les valeurs suivantes :

Paramètre Valeur Région NSG Sélectionnez la région du groupe de sécurité réseau que vous ciblez avec la stratégie. Identification de stockage Entrez l’ID de ressource complet du compte de stockage. Le compte de stockage doit se trouver dans la même région que le groupe de sécurité réseau. Le format de l’identification de ressource de stockage est /subscriptions/<SubscriptionID>/resourceGroups/<ResourceGroupName>/providers/Microsoft.Storage/storageAccounts/<StorageAccountName>.Network Watchers RG Sélectionnez le groupe de ressources de votre instance Azure Network Watcher. Nom Network Watcher Entrez le nom de votre instance Network Watcher. Sélectionnez Suivant ou l’onglet Correction. Entrez ou sélectionnez les valeurs suivantes :

Paramètre Valeur Créer une tâche de correction Cochez la case de vérification si vous souhaitez que la stratégie affecte les ressources existantes. Créer une identité managée Cochez la case. Type d’identité managée Sélectionnez le type d’identité managée que vous souhaitez utiliser. Localisation de l’identité affectée par le système Sélectionnez la région de votre identité affectée par le système. Étendue Sélectionnez l’étendue de votre identité affectée par l’utilisateur. Identités affectées par l’utilisateur existantes Sélectionnez votre identité affectée par l’utilisateur. Notes

Vous avez besoin de l’autorisation Contributeur ou Propriétaire pour utiliser cette stratégie.

Sélectionnez Examiner + créer, puis sélectionnez Créer.

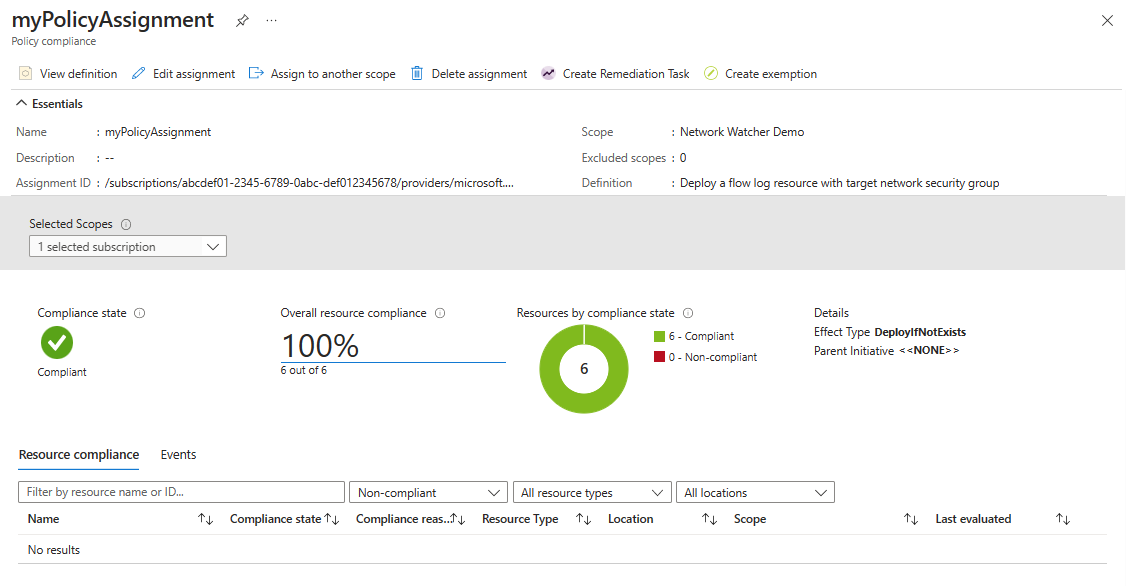

Sélectionnez Conformité. Recherchez le nom de votre affectation, puis sélectionnez-la.

Sélectionnez Conformité des ressources pour obtenir la liste de tous les groupes de sécurité réseau non conformes.

Laissez les exécutions de stratégie pour évaluer et déployer des journaux de flux pour tous les groupes de sécurité réseau non conformes. Sélectionnez ensuite à nouveau Conformité des ressources pour vérifier le statut des groupes de sécurité réseau (vous ne voyez pas de groupes de sécurité réseau non conformes si la stratégie a terminé sa correction).

Contenu connexe

- Pour en savoir plus sur les journaux de flux du groupe de sécurité réseau, consultez Journaux de flux pour les groupes de sécurité réseau.

- Pour en savoir plus sur l’utilisation de stratégies intégrées avec l’analyse du trafic, consultez Gérer l’analyse du trafic avec Azure Policy.

- Pour savoir comment utiliser un modèle Azure Resource Manager (ARM) pour le déploiement des journaux de flux et l’analyse du trafic, consultez Configurer les journaux de flux NSG en utilisant un modèle Azure Resource Manager.