Configurations avancées pour l’analyse des programmes malveillants dans Microsoft Defender pour le stockage

L’analyse des programmes malveillants peut être configurée pour envoyer les résultats de l’analyse aux destinataires suivants :

- Rubrique personnalisée Event Grid : pour une réponse automatique en temps quasi réel en fonction de chaque résultat d’analyse.

- Espace de travail Log Analytics : pour stocker chaque résultat d’analyse dans un référentiel de journaux centralisé à des fins de conformité et d’audit.

En savoir plus sur la configuration de la réponse aux résultats de l’analyse des programmes malveillants.

Conseil

Nous vous recommandons d’essayer les instructions de formation Ninja, un laboratoire pratique, pour tester l’analyse des programmes malveillants dans Defender pour le stockage en suivant des instructions détaillées sur la façon de tester l’analyse des programmes malveillants de bout en bout avec la configuration des réponses aux résultats d’analyse. Cela fait partie du projet « labs », qui aide les clients à se familiariser avec Microsoft Defender pour le cloud et fournit une expérience pratique grâce à ses fonctionnalités.

Configurer la journalisation pour l’analyse des programmes malveillants

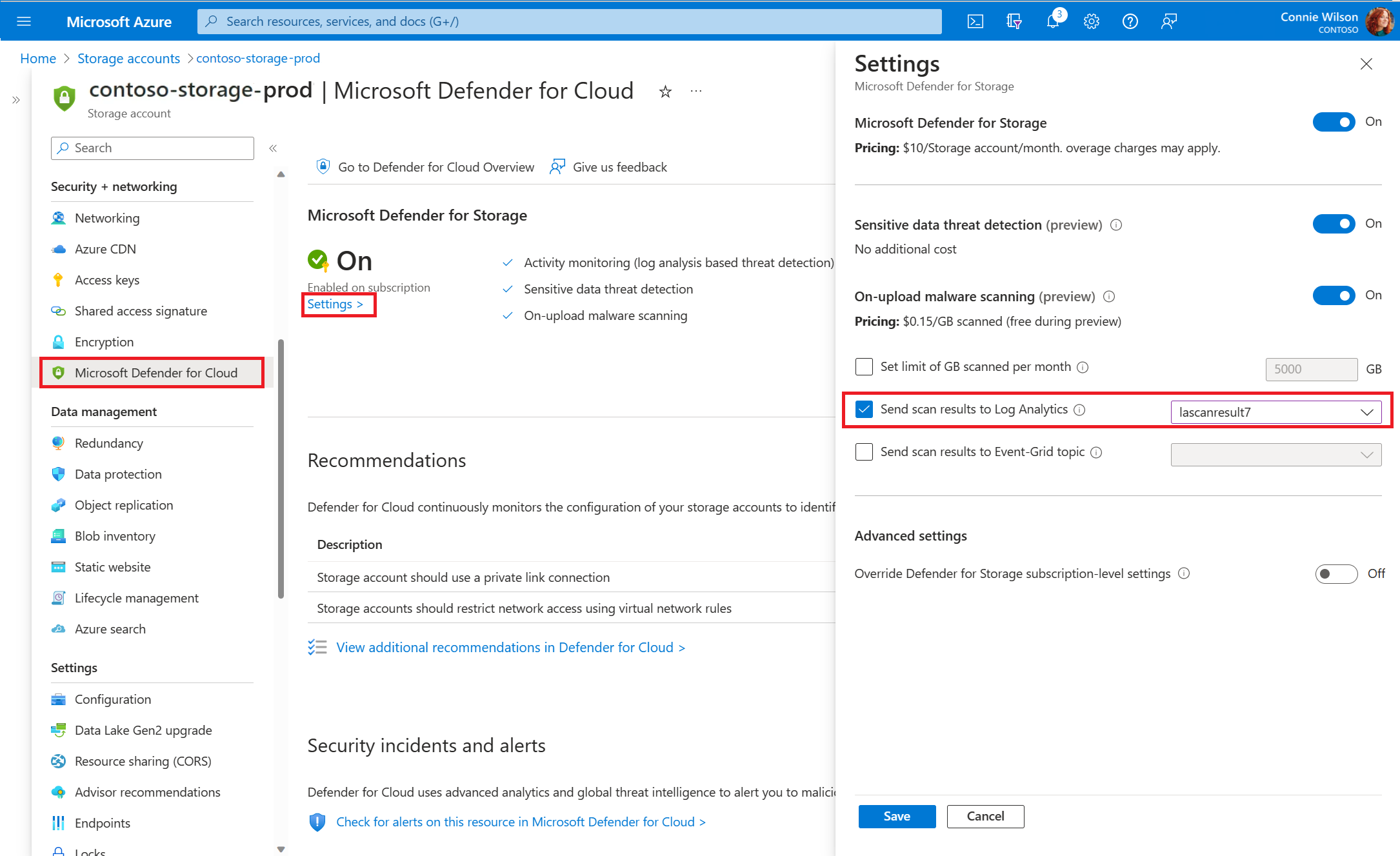

Pour chaque compte de stockage activé avec l’analyse des programmes malveillants, vous pouvez définir une destination d’espace de travail Log Analytics pour stocker chaque résultat d’analyse dans un référentiel de journaux centralisé, facile à interroger.

Avant d’envoyer des résultats d’analyse à Log Analytics, créez un espace de travail Log Analytics ou utilisez-en un existant.

Pour configurer la destination Log Analytics, accédez au compte de stockage approprié, ouvrez l’onglet Microsoft Defender pour le cloud, puis sélectionnez les paramètres à configurer.

Cette configuration peut également être effectuée à l’aide de l’API REST :

URL de requête :

PUT

https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Storage/storageAccounts/{accountName}/providers/Microsoft.Security/DefenderForStorageSettings/current/providers/Microsoft.Insights/diagnosticSettings/service?api-version=2021-05-01-preview

Corps de la demande :

{

"properties": {

"workspaceId": "/subscriptions/{subscriptionId}/resourcegroups/{resourceGroup}/providers/microsoft.operationalinsights/workspaces/{workspaceName}",

"logs": [

{

"category": "ScanResults",

"enabled": true,

"retentionPolicy": {

"enabled": true,

"days": 180

}

}

]

}

}

Remarque

Le Portail Azure répertorie les espaces de travail Log Analytics à partir du même abonnement que le compte de stockage. L’API REST peut être utilisée pour configurer un espace de travail Log Analytics depuis un autre abonnement du même locataire, comme décrit précédemment.

Les résultats de l’analyse seront enregistrés dans une table nommée StorageMalwareScanningResults. Cette table est créée lorsque le premier résultat de l’analyse est enregistré.

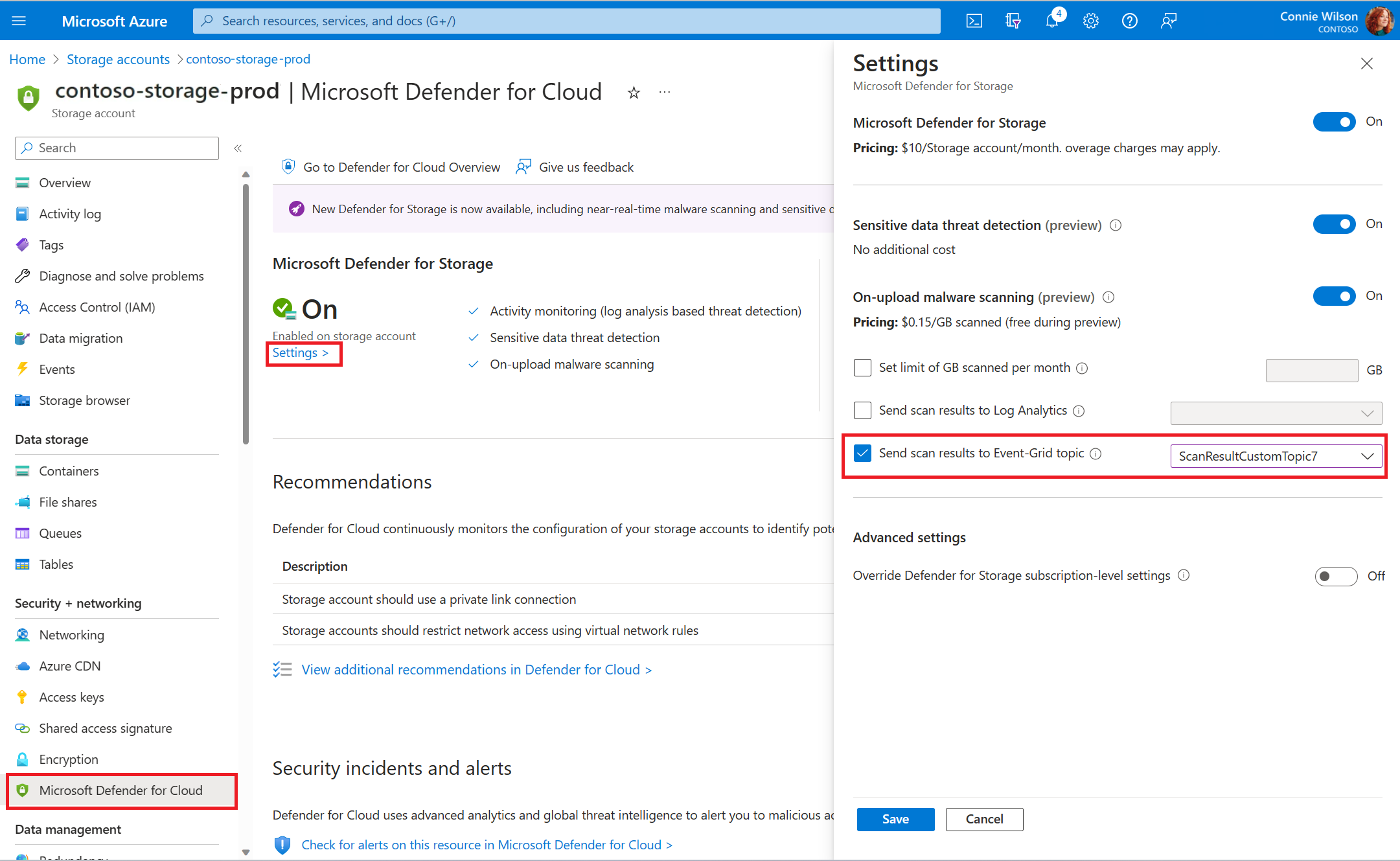

Configurer Event Grid pour l’analyse des programmes malveillants

Pour chaque compte de stockage activé avec l’analyse des programmes malveillants, vous pouvez configurer l’envoi de chaque résultat d’analyse à l’aide d’un évènement Event Grid, à des fins d’automatisation.

Pour configurer Event Grid pour l’envoi des résultats d’analyse, vous devez préalablement créer une rubrique personnalisée. Pour obtenir des conseils, consultez la documentation Event Grid sur la création de rubriques personnalisées. Vérifiez que la rubrique personnalisée Event Grid de destination est créée dans la même région que le compte de stockage à partir duquel vous souhaitez envoyer les résultats de l’analyse.

Pour configurer la destination de la rubrique personnalisée Event Grid, accédez au compte de stockage approprié, ouvrez l’onglet Microsoft Defender pour le cloud, puis sélectionnez les paramètres à configurer.

Remarque

Lorsque vous définissez une rubrique personnalisée Event Grid, vous devez définir Remplacer les paramètres au niveau de l’abonnement Defender pour le stockage sur Activé pour vous assurer qu’elle remplace les paramètres au niveau de l’abonnement.

Remarque

Le Portail Azure répertorie les rubriques Event Grid à partir du même abonnement que le compte de stockage. L’API REST peut être utilisée pour configurer une rubrique Event Grid depuis un autre abonnement du même locataire, comme décrit dans la section suivante. Cette configuration peut également être effectuée à l’aide de l’API REST :

URL de requête :

PUT

https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Storage/storageAccounts/{accountName}/providers/Microsoft.Security/DefenderForStorageSettings/current?api-version=2022-12-01-preview

Corps de la demande :

{

"properties": {

"isEnabled": true,

"malwareScanning": {

"onUpload": {

"isEnabled": true,

"capGBPerMonth": 5000

},

"scanResultsEventGridTopicResourceId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.EventGrid/topics/{EventGridTopicName}"

},

"sensitiveDataDiscovery": {

"isEnabled": true

},

"overrideSubscriptionLevelSettings": true

}

}

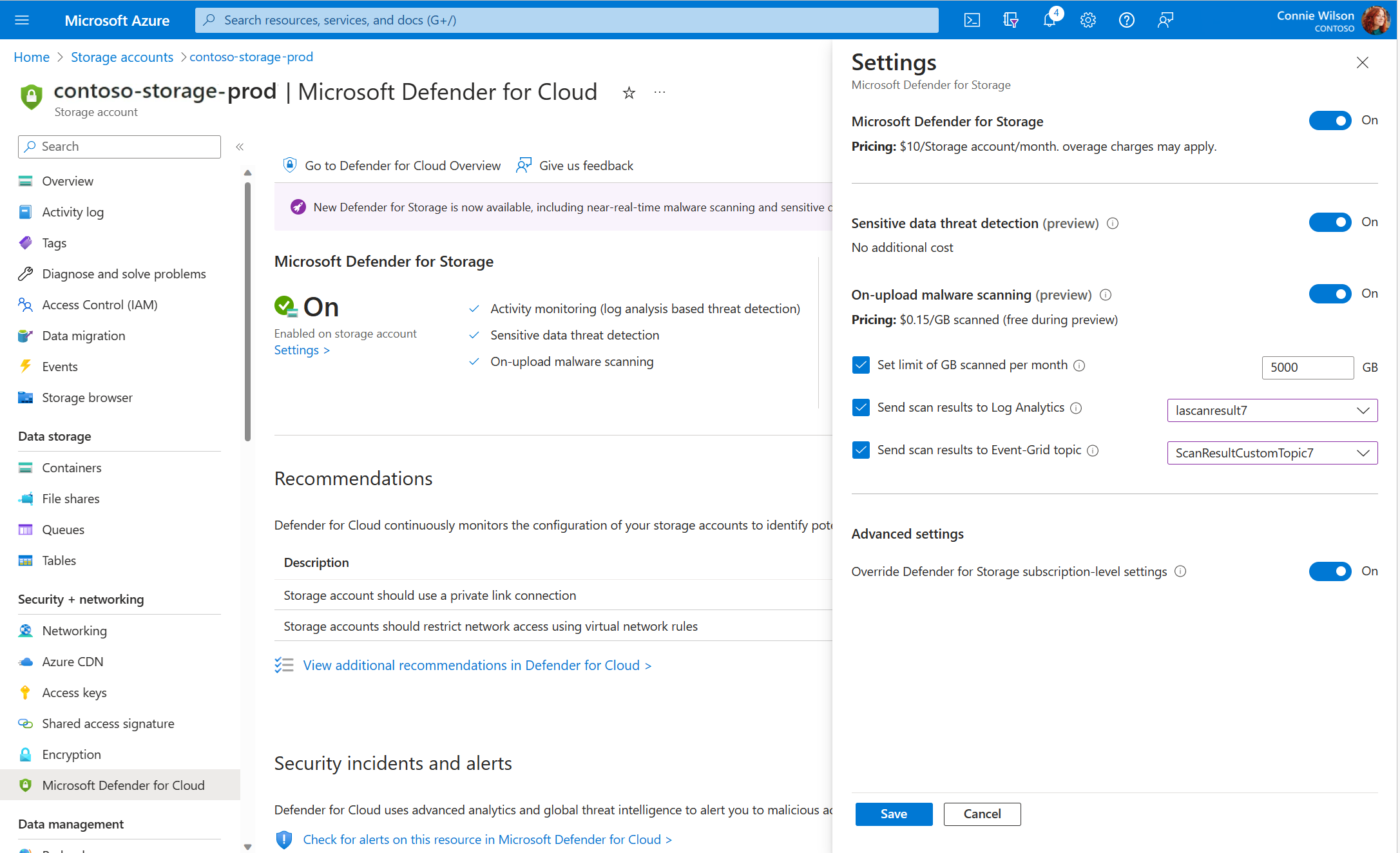

Remplacer les paramètres au niveau de l’abonnement Defender pour le stockage

Les paramètres au niveau de l’abonnement héritent des paramètres Defender pour le stockage sur chaque compte de stockage de l’abonnement. Utilisez Remplacer les paramètres au niveau de l’abonnement Defender pour le stockage pour configurer des paramètres pour des comptes de stockage individuels différents de ceux configurés au niveau de l’abonnement.

Le remplacement des paramètres des abonnements est généralement utilisé pour les scénarios suivants :

- Activez/désactivez les fonctionnalités Analyse des programmes malveillants ou Détection des menaces sur la confidentialité des données.

- Configurez des paramètres personnalisés pour l’analyse des programmes malveillants.

- Désactivez Microsoft Defender pour le stockage sur des comptes de stockage spécifiques.

Notes

Nous vous recommandons d’activer Defender pour le stockage sur tout l’abonnement afin de protéger tous les comptes de stockage existants et futurs qu’il contient. Toutefois, il existe certains cas où vous souhaitez exclure des comptes de stockage spécifiques de la protection Defender. Si vous avez décidé procéder à l’exclusion, suivez les étapes ci-dessous pour utiliser le paramètre de remplacement, puis désactivez le compte de stockage approprié. Si vous utilisez Defender pour le stockage (classique), vous pouvez également exclure des comptes de stockage.

Portail Azure

Pour configurer des paramètres de comptes de stockage individuels différents de ceux configurés au niveau de l’abonnement à l’aide du Portail Azure :

Connectez-vous au portail Azure.

Accédez à votre compte de stockage que vous souhaitez configurer les paramètres personnalisés.

Dans la section Sécurité + mise en réseau du menu du compte de stockage, sélectionnez Microsoft Defender pour le cloud.

Sélectionnez Paramètres dans Microsoft Defender pour le stockage.

Définissez le statut Remplacer les paramètres de niveau d’abonnement Defender pour le stockage (sous Paramètres avancés) sur Activé. Ceci garantit que les paramètres sont enregistrés seulement pour ce compte de stockage et ne sont pas remplacés par les paramètres de l’abonnement.

Configurez les paramètres que vous souhaitez modifier :

Pour activer l’analyse des programmes malveillants ou la détection des menaces de données sensibles, définissez le statut sur Activé.

Pour modifier les paramètres de l’analyse des programmes malveillants :

Faites passer Analyse des programmes malveillants lors du chargement sur Activé si elle n’est pas déjà activée.

Pour ajuster le seuil mensuel d'analyse des logiciels malveillants dans vos comptes de stockage, vous pouvez modifier le paramètre Définir la limite de Go analysés par mois à la valeur souhaitée. Ce paramètre détermine la quantité maximale de données qui peuvent être analysées chaque mois à la recherche de logiciels malveillants, spécifiquement pour chaque compte de stockage. Si vous souhaitez autoriser une numérisation illimitée, vous pouvez décocher ce paramètre. Par défaut, la limite est fixée à 5000 Go.

Pour désactiver Defender pour le stockage sur ces comptes de stockage, définissez le statut de Microsoft Defender pour le stockage sur Désactivé.

Sélectionnez Enregistrer.

API REST

Pour configurer des paramètres de comptes de stockage individuels différents de ceux configurés au niveau de l’abonnement à l’aide de l’API REST :

Créez une requête PUT avec ce point de terminaison. Remplacez subscriptionId, resourceGroupName et accountName dans l’URL du point de terminaison respectivement par l’ID de votre abonnement, le nom de votre groupe de ressources et le nom de votre compte de stockage Azure.

URL de la demande :

PUT

https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{accountName}/providers/Microsoft.Security/DefenderForStorageSettings/current?api-version=2022-12-01-preview

Corps de la demande :

{

"properties": {

"isEnabled": true,

"malwareScanning": {

"onUpload": {

"isEnabled": true,

"capGBPerMonth": 5000

}

},

"sensitiveDataDiscovery": {

"isEnabled": true

},

"overrideSubscriptionLevelSettings": true

}

}

Pour activer l’analyse des programmes malveillants ou la détection des menaces sur des données sensibles, définissez la valeur de isEnabled sur vrai dans les fonctionnalités appropriées.

Pour modifier les paramètres de l’analyse des programmes malveillants, modifiez les champs appropriés sous onUpload, assurez-vous que la valeur de isEnabled est true. Si vous voulez autoriser l’analyse illimitée, affectez la valeur -1 au paramètre capGBPerMonth.

Pour désactiver Defender pour le stockage sur ces comptes de stockage, utilisez le corps de la demande suivant :

{ "properties": { "isEnabled": false, "overrideSubscriptionLevelSettings": true } }

Vérifiez que vous ajoutez le paramètre overrideSubscriptionLevelSettings et que sa valeur est définie sur vrai. Ceci garantit que les paramètres sont enregistrés seulement pour ce compte de stockage et ne sont pas remplacés par les paramètres de l’abonnement.

Étape suivante

En savoir plus sur l’analyse des programmes malveillants.