Utiliser des secrets Azure Key Vault dans les activités de pipeline

S’APPLIQUE À :  Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

Conseil

Essayez Data Factory dans Microsoft Fabric, une solution d’analyse tout-en-un pour les entreprises. Microsoft Fabric couvre tous les aspects, du déplacement des données à la science des données, en passant par l’analyse en temps réel, l’aide à la décision et la création de rapports. Découvrez comment démarrer un nouvel essai gratuitement !

Vous pouvez stocker des informations d’identification ou des valeurs secrètes dans Azure Key Vault et les utiliser pendant l’exécution du pipeline pour les transmettre à vos activités.

Prérequis

Cette fonctionnalité repose sur l’identité managée de la fabrique de données. Découvrez comment cela fonctionne dans la section Identité managée pour Data Factory et vérifiez que votre fabrique de données est bien associée à une identité managée.

Étapes

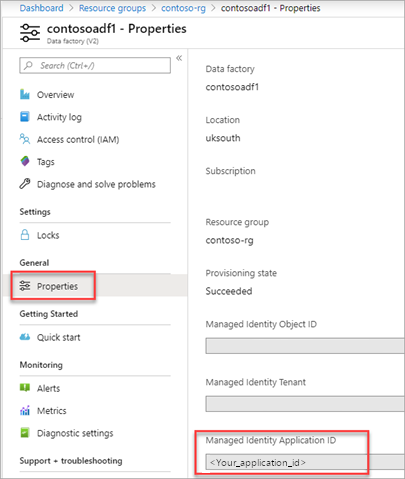

Ouvrez les propriétés de votre fabrique de données et copiez la valeur ID de l’application d’identité managée.

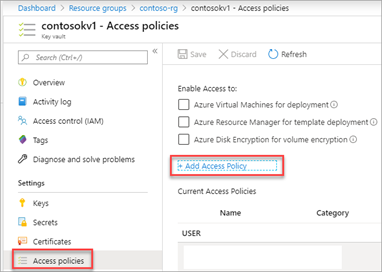

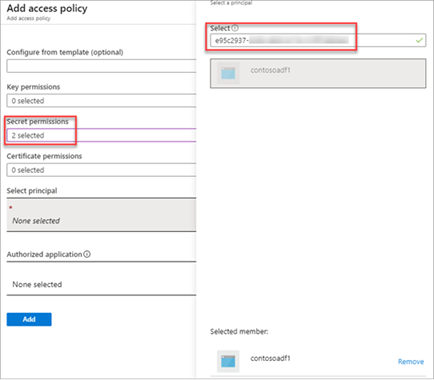

Ouvrez les stratégies d’accès Key Vault et ajoutez les autorisations d’identité managée pour récupérer et répertorier les secrets.

Cliquez sur Ajouter, puis sur Enregistrer.

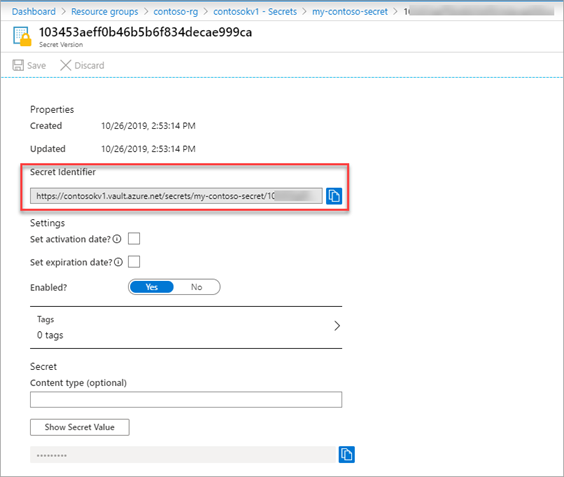

Accédez à votre secret Key Vault et copiez l’identificateur de secret.

Prenez note de l’URI de secret que vous souhaitez obtenir lors de l’exécution de votre pipeline Data Factory.

Attention

L’URI de secret est structuré comme suit :

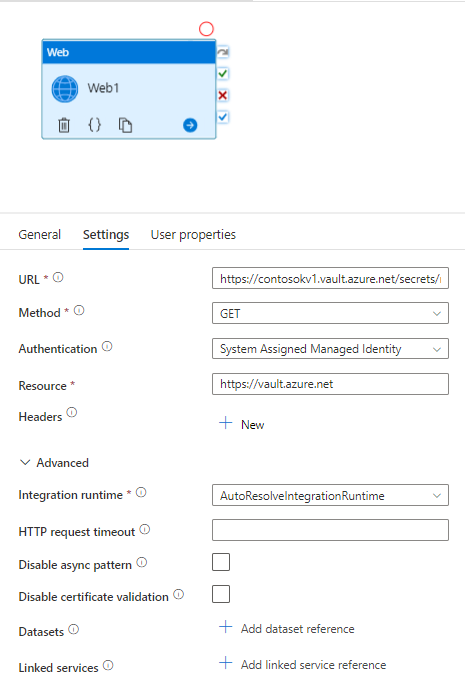

{vaultBaseUrl}/secrets/{secret-name}/{secret-version}. La version du secret est facultative ; la version la plus récente est retournée lorsqu’elle n’est pas spécifiée. Il est souvent souhaitable de spécifier un URI secret dans un pipeline sans version spécifique afin que le pipeline utilise toujours sa version la plus récente.Dans votre pipeline Data Factory, ajoutez une nouvelle activité web et configurez-la comme suit.

Propriété Valeur Sortie sécurisée True URL [Valeur de votre URI de secret]?api-version=7.0 Méthode GET Authentification Identité managée affectée par le système Ressource https://vault.azure.net

Important

Vous devez ajouter la chaîne ?api-version=7.0 à la fin de votre URI de secret.

Attention

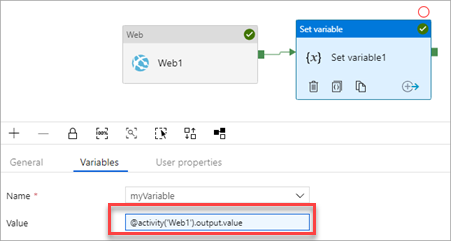

Définissez l’option de sortie sécurisée sur « True » pour empêcher la journalisation de la valeur secrète en texte brut. Pour toutes les autres activités qui consomment cette valeur, l’option d’entrée sécurisée doit être définie sur « True ».

Pour utiliser la valeur dans une autre activité, utilisez l’expression de code suivante : @activity(’Web1’).output.value.

Contenu connexe

Pour savoir comment utiliser Azure Key Vault pour stocker les informations d’identification des magasins de données et des calculs, voir Informations d’identification dans Azure Key Vault.