Gérer la sécurité du système avec Microsoft Defender pour le cloud (préversion)

S’applique à : Azure Local 2311.2 et les versions ultérieures

Cet article explique comment utiliser Microsoft Defender pour le cloud pour protéger Azure Local contre diverses cybermenaces et vulnérabilités.

Defender pour le cloud permet d’améliorer la posture de sécurité d’Azure Local et de se protéger contre les menaces existantes et en constante évolution.

Pour plus d’informations sur Microsoft Defender pour le cloud, consultez Microsoft Defender pour le cloud documentation.

Important

Cette fonctionnalité est actuellement en PRÉVERSION. Pour connaître les conditions juridiques qui s’appliquent aux fonctionnalités Azure en version bêta, en préversion ou plus généralement non encore en disponibilité générale, consultez l’Avenant aux conditions d’utilisation des préversions de Microsoft Azure.

Prérequis

Avant de commencer, vérifiez que les conditions préalables suivantes sont remplies :

- Vous avez accès à Azure Local qui est déployé, enregistré et connecté à Azure.

- Vous avez au moins des rôles Propriétaire ou Contributeur dans votre abonnement Azure pour activer la gestion de la posture de sécurité cloud Foundational (CSPM).

Activer Defender pour le cloud pour Azure Local

Suivez ces étapes pour activer Defender pour le cloud pour Azure Local.

- Étape 1 : Activer cspM de base.

- Étape 2 : Activez Defender pour serveurs pour des machines individuelles et des machines virtuelles Arc.

Étape 1 : Activer cspM de base

Cette étape active le plan de base Defender pour le cloud, sans frais supplémentaires. Ce plan vous permet de surveiller et d’identifier les étapes à suivre pour sécuriser Azure Local, ainsi que d’autres ressources Azure et Arc. Pour obtenir des instructions, consultez Activer Defender pour le cloud sur votre abonnement Azure.

Étape 2 : Activer Defender pour serveurs pour des machines individuelles et des machines virtuelles Arc

Cette étape vous permet d’améliorer les fonctionnalités de sécurité, notamment les alertes de sécurité pour les machines individuelles et les machines virtuelles Arc.

Pour ce faire, suivez toutes les instructions de la section Activer le plan Defender pour serveurs, notamment :

- Sélection d’un plan

- Configuration de la couverture de surveillance pour :

- Agent Log Analytics

- Évaluation des vulnérabilités

- Protection des points de terminaison

Appliquer l’initiative Microsoft Cloud Security Benchmark

Une fois que vous avez activé le plan CSPM Microsoft Defender pour le cloud Foundational, vous devez appliquer l’initiative Microsoft Cloud Security Benchmark (MCSB). Vous pouvez afficher les paramètres de sécurité via le Portail Azure uniquement lorsque le MCSB est appliqué. Utilisez l’une des méthodes suivantes pour appliquer l’initiative MCSB :

- Appliquez mcSB via le portail, comme décrit ci-dessous.

- Appliquez manuellement la base de référence de sécurité de calcul Azure dans Azure Policy à tous les serveurs de cluster. Consultez la base de référence de sécurité Windows.

Procédez comme suit pour appliquer l’initiative MCSB au niveau de l’abonnement :

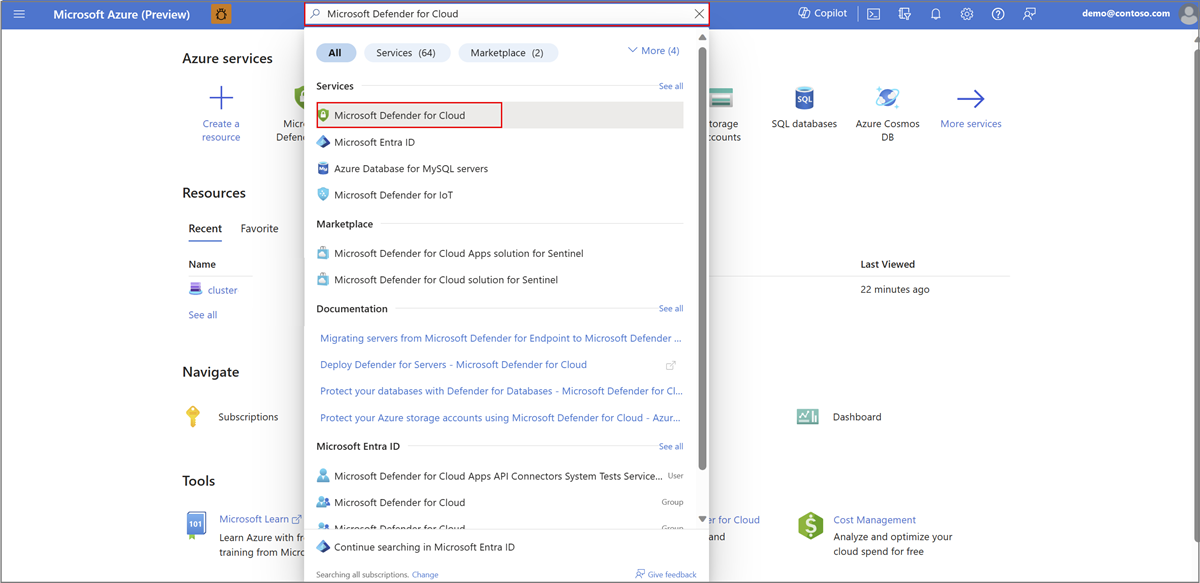

Connectez-vous au Portail Azure, recherchez et sélectionnez Microsoft Defender pour le cloud.

Dans le volet gauche, faites défiler jusqu’à la section Gestion et sélectionnez Paramètres d’environnement.

Dans la page Paramètres de l’environnement, sélectionnez l’abonnement en cours d’utilisation dans la liste déroulante.

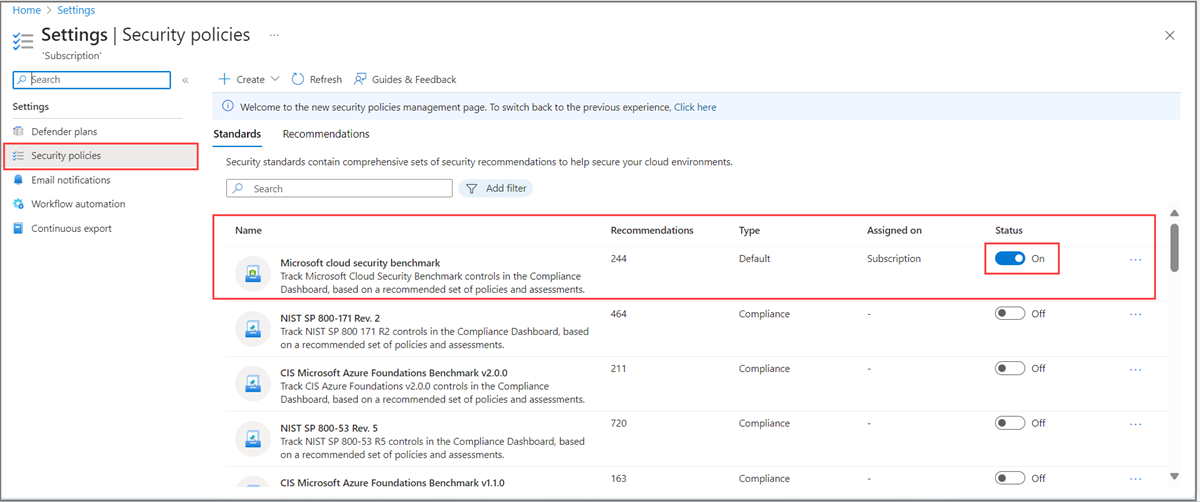

Sélectionnez le panneau Stratégies de sécurité.

Pour le benchmark de sécurité cloud Microsoft, basculez le bouton État sur Activé.

Attendez au moins une heure pour que l’initiative Azure Policy évalue les ressources incluses.

Afficher les recommandations de sécurité

Les recommandations de sécurité sont créées lorsque des vulnérabilités de sécurité potentielles sont identifiées. Ces recommandations vous guident tout au long du processus de configuration du contrôle nécessaire.

Une fois que vous avez activé Defender pour le cloud pour Azure Local, procédez comme suit pour afficher les recommandations de sécurité pour Azure Local :

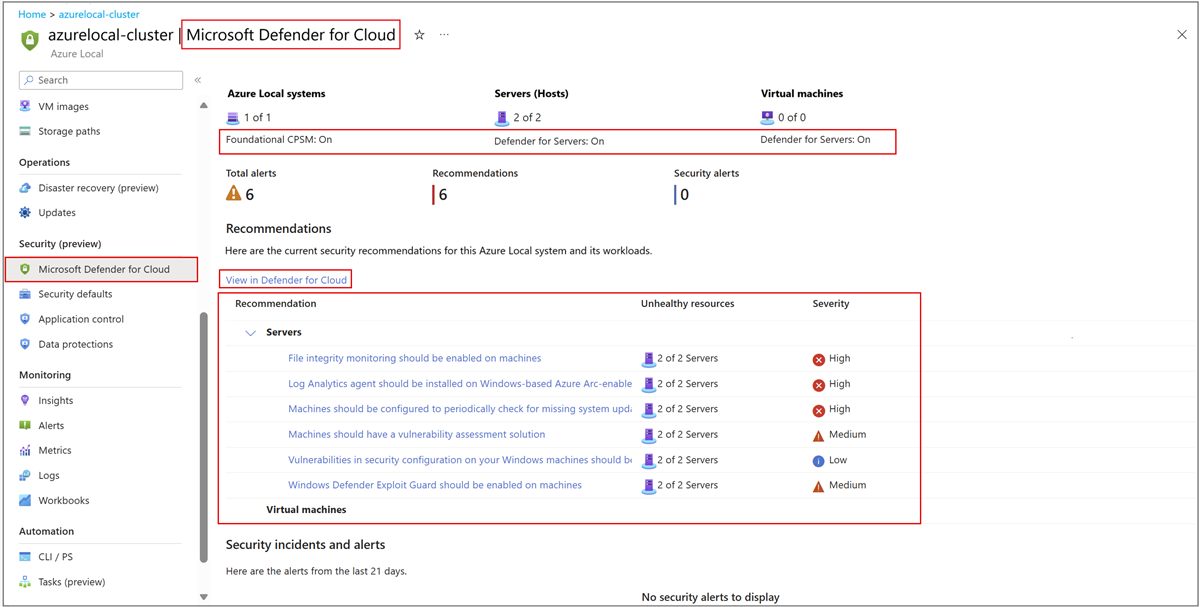

Dans le Portail Azure, accédez à la page des ressources locales Azure et sélectionnez votre instance.

Dans le volet gauche, faites défiler jusqu’à la section Sécurité (préversion) et sélectionnez Microsoft Defender pour le cloud.

Dans la page Microsoft Defender pour le cloud, sous Recommandations, vous pouvez afficher les recommandations de sécurité actuelles pour l’instance locale Azure sélectionnée et ses charges de travail. Par défaut, les recommandations sont regroupées par type de ressource.

(Facultatif) Pour afficher les recommandations de sécurité pour plusieurs instances locales Azure, sélectionnez l’affichage dans Defender pour le cloud lien. La page Recommandations s’ouvre dans le portail Microsoft Defender pour le cloud. Cette page fournit des recommandations de sécurité sur toutes vos ressources Azure, notamment Azure Local.

Remarque

Les recommandations exclusives locales Azure sont disponibles uniquement sur Azure Local 2311 ou version ultérieure. Azure Stack HCI, version 22H2 affiche des recommandations qui sont également disponibles sur Windows Server.

Pour en savoir plus sur les recommandations de sécurité spécifiques à Azure Local, reportez-vous à la section Recommandations de calcul Azure dans l’article recommandations de sécurité de calcul.

Surveiller les serveurs et les machines virtuelles Arc

Accédez au portail Microsoft Defender pour le cloud pour surveiller les alertes des serveurs individuels et des machines virtuelles Arc s’exécutant sur Azure Local. Vous pouvez utiliser les fonctionnalités d’analyse de la conformité réglementaire et des chemins d’attaque, entre autres fonctionnalités de sécurité améliorées.

Procédez comme suit pour accéder aux pages du portail Microsoft Defender pour le cloud pour surveiller des serveurs individuels et des machines virtuelles Arc :

Connectez-vous au Portail Azure, recherchez et sélectionnez Microsoft Defender pour le cloud.

La page Vue d’ensemble du portail Microsoft Defender pour le cloud affiche la posture globale de sécurité de votre environnement. Dans le volet de navigation gauche, accédez à différentes pages du portail, telles que recommandations pour afficher les recommandations de sécurité pour les serveurs individuels et les machines virtuelles Arc s’exécutant sur Azure Local ou les alertes de sécurité pour surveiller les alertes pour eux.