Configurez le chiffrement de disque pour les instances Azure Managed Redis (préversion) à l'aide de clés gérées par le client

Les données d’un serveur Redis sont stockées en mémoire par défaut. Ces données ne sont pas chiffrées. Vous pouvez implémenter votre propre chiffrement sur les données avant de les écrire dans le cache. Dans certains cas, les données peuvent résider sur le disque, soit en raison des opérations du système d’exploitation, soit en raison d’actions délibérées de conservation des données à l’aide de l’exportation ou de la persistance des données.

Azure Managed Redis (préversion) propose par défaut des clés gérées par la plateforme (PMK), également appelées clés gérées par Microsoft (MMK), pour chiffrer les données sur disque à tous les niveaux. Azure Managed Redis offre également la possibilité de chiffrer le système d’exploitation et les disques de persistance des données avec une clé gérée par le client (CMK). Les clés gérées par le client peuvent être utilisées pour envelopper les MMK pour contrôler l’accès à ces clés. Cela fait de la CMK une clé de chiffrement de clé ou KEK (Key Encryption Key). Pour plus d’informations, consultez Gestion des clés dans Azure.

Étendue de disponibilité pour le chiffrement de disque CMK

| Niveau | À mémoire optimisée, Équilibré, Optimisé pour le calcul | Flash optimisé |

|---|---|---|

| Clés gérées par Microsoft (MMK) | Oui | Oui |

| Clés gérées par le client (CMK) | Oui | Oui |

Couverture du chiffrement

Dans Azure Managed Redis, le chiffrement de disque est utilisé pour chiffrer le disque de persistance, les fichiers temporaires et le disque du système d'exploitation :

- Disque de persistance : contient des fichiers RDB ou AOF persistants dans le cadre de la persistance des données

- Fichiers temporaires utilisés dans l’exportation : les données temporaires utilisées exportées sont chiffrées. Lorsque vous exportez des données, le chiffrement des données exportées finales est contrôlé par les paramètres du compte de stockage.

- Disque du système d’exploitation

MMK est utilisé pour chiffrer ces disques par défaut, mais CMK peut également être utilisé.

Dans le niveau Flash optimisé, les clés et les valeurs sont également partiellement stockées sur le disque à l'aide du stockage Flash NVMe (NVMe). Toutefois, ce disque n’est pas le même que celui utilisé pour les données persistantes. Au lieu de cela, il est éphémère et les données ne sont pas conservées une fois le cache arrêté, libéré ou redémarré. La clé MMK est prise en charge uniquement sur ce disque, car ces données sont temporaires et éphémères.

| Données stockées | Disque | Options de chiffrement |

|---|---|---|

| Fichiers de persistance | Disque de persistance | MMK ou CMK |

| Fichiers RDB en attente d’exportation | Disque du système d’exploitation et disque de persistance | MMK ou CMK |

| Clés et valeurs (niveau optimisé pour Flash uniquement) | Disque NVMe temporaire | MMK |

Conditions préalables et limitations

Conditions préalables générales et limitations

- Seule l’identité managée attribuée par l’utilisateur est prise en charge pour se connecter à Azure Key Vault. L’identité managée affectée par le système n’est pas prise en charge.

- Le changement entre MMK et CMK sur une instance de cache existant déclenche une opération de maintenance de longue durée. Nous vous déconseillons de l’utiliser en production, car une interruption de service se produit.

Prérequis et limitations d’Azure Key Vault

- La ressource Azure Key Vault contenant la clé gérée par le client doit se trouver dans la même région que la ressource de cache.

- La protection contre la purge et la suppression réversible doivent être activées dans l’instance Azure Key Vault. La protection contre la purge n’est pas activée par défaut.

- Lorsque vous utilisez des règles de pare-feu dans Azure Key Vault, l’instance Key Vault doit être configurée pour autoriser les services approuvés.

- Seules les clés RSA sont prises en charge

- L’identité managée attribuée par l’utilisateur doit recevoir les autorisations Get, Unwrap Key et Wrap Key dans les stratégies d’accès Key Vault, ou les autorisations équivalentes dans le contrôle d'accès en fonction du rôle Azure. Une définition de rôle intégrée recommandée avec les privilèges minimum nécessaires pour ce scénario est appelée Utilisateur du service de chiffrement KeyVault.

Comment configurer le chiffrement CMK dans Azure Managed Redis

Utiliser le portail pour créer un cache avec CMK activé

Connectez-vous au portail Azure et démarrez le guide de démarrage rapide Créer une instance Azure Managed Redis.

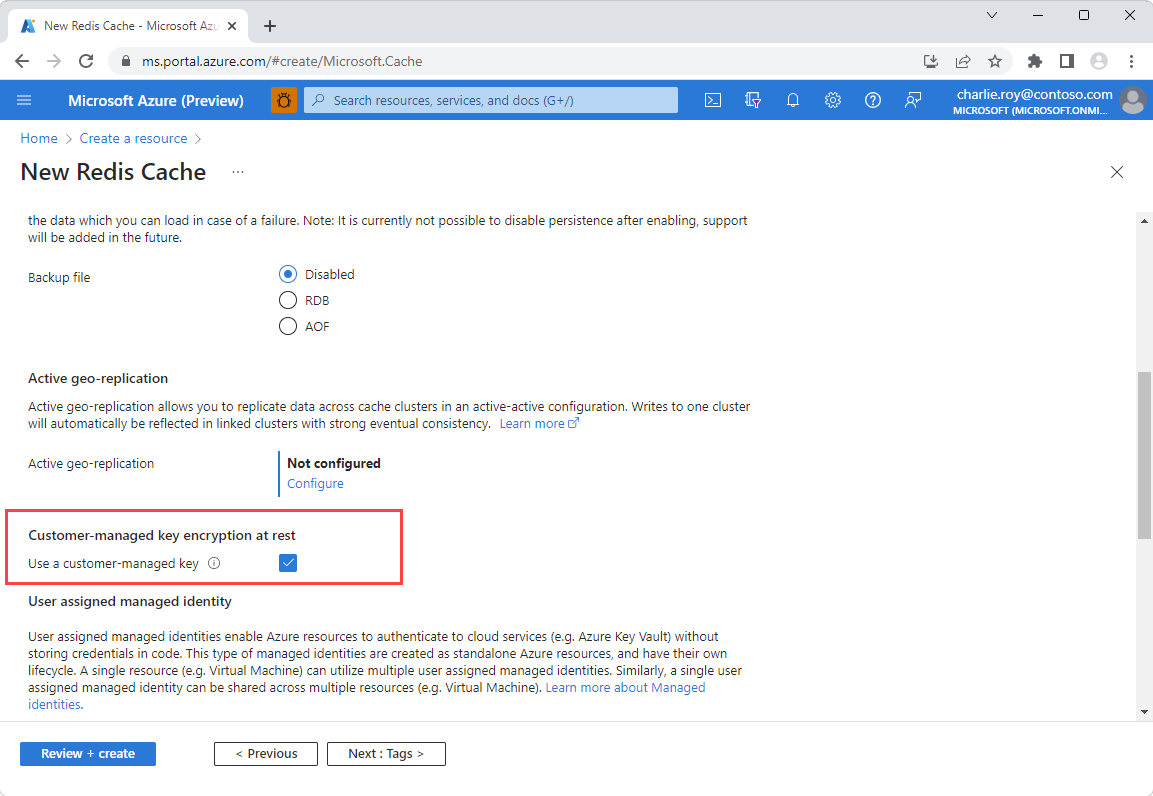

Dans la page Avancé, accédez à la section intitulée Chiffrement au repos de clé gérée par le client et activez l’option Utiliser une clé gérée par le client.

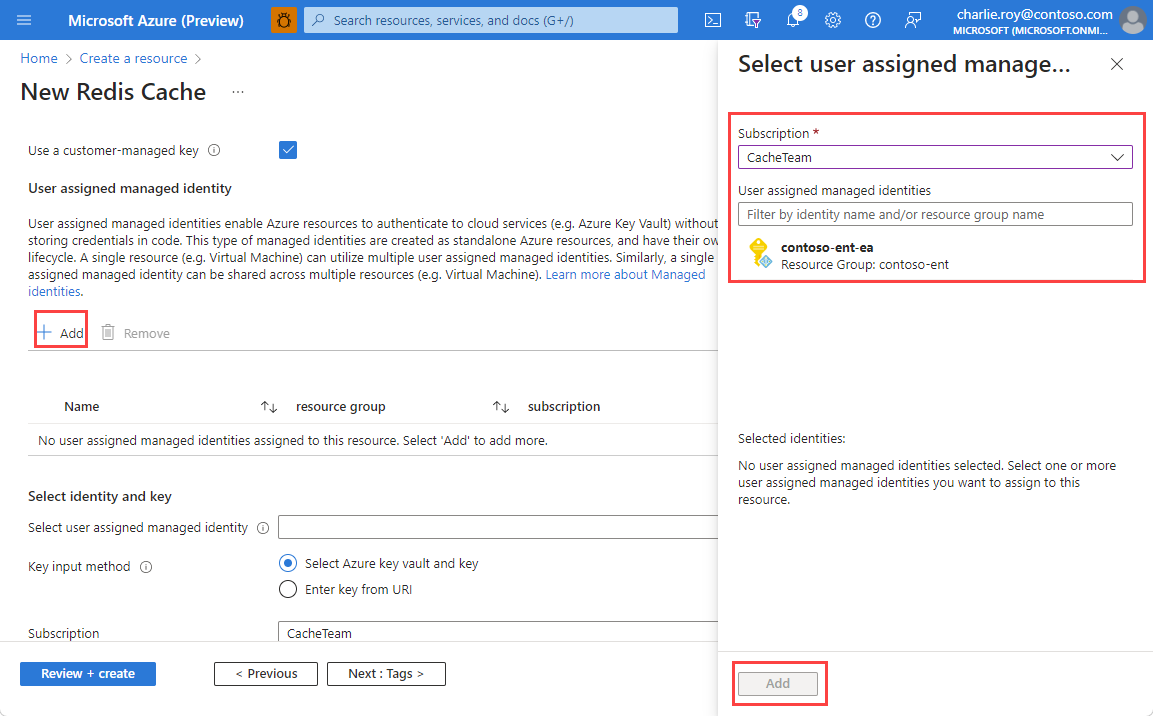

Sélectionnez Ajouter pour attribuer une identité managée attribuée par l’utilisateur à la ressource. Cette identité managée est utilisée pour se connecter à l’instance Azure Key Vault qui contient la clé gérée par le client.

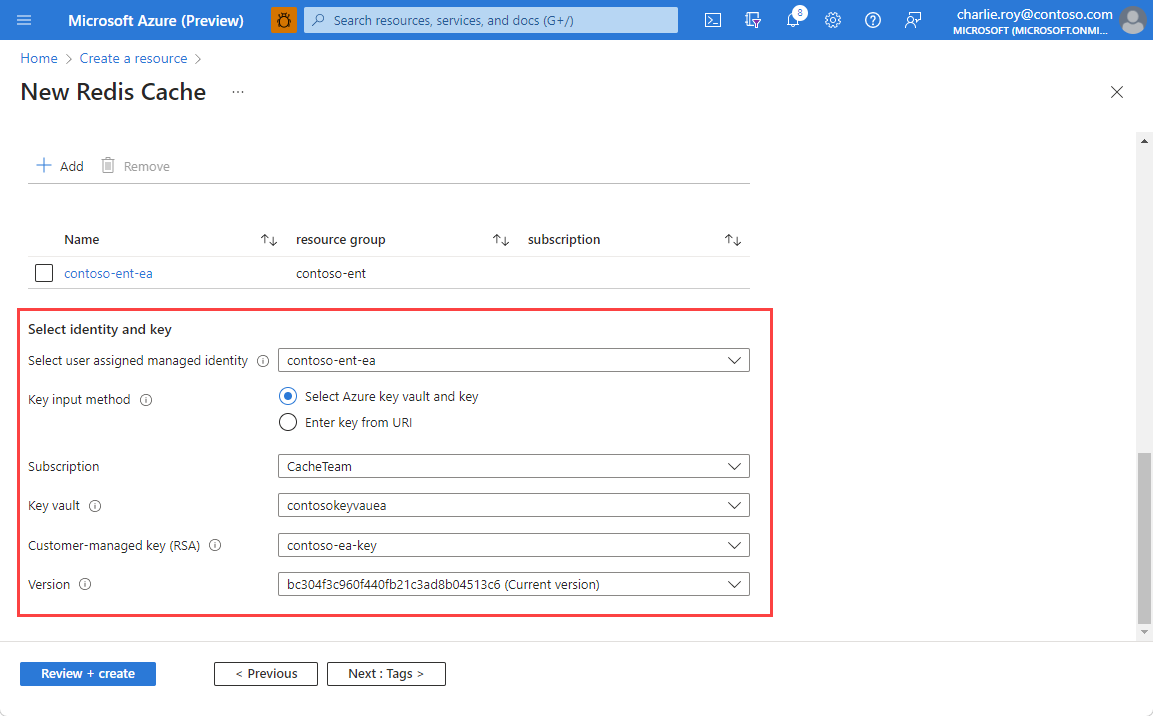

Sélectionnez l’identité managée attribuée par l’utilisateur choisie, puis choisissez la méthode d’entrée de clé à utiliser.

Si vous utilisez la méthode Sélectionner le coffre de clés et la méthode d’entrée de clé Azure, choisissez l’instance Key Vault qui contient votre clé gérée par le client. Cette instance doit se trouver dans la même région que votre cache.

Notes

Pour obtenir des instructions sur la configuration d’une instance Azure Key Vault, consultez le guide de démarrage rapide d’Azure Key Vault. Vous pouvez également sélectionner le lien Créer un coffre de clés sous la sélection Key Vault pour créer une instance Key Vault. Rappelez-vous que la protection contre la supprimer définitivement et la suppression réversible doivent être activées dans votre instance Key Vault.

Choisissez la clé et la version spécifiques à l’aide des listes déroulantes Clé gérée par le client (RSA) et Version.

Si vous utilisez la méthode d’entrée URI, entrez l’URI d’identificateur de clé pour la clé choisie à partir d’Azure Key Vault.

Une fois que vous avez entré toutes les informations pour votre cache, sélectionnez Vérifier + créer.

Ajoutez le chiffrement CMK à une instance Azure Managed Redis existante

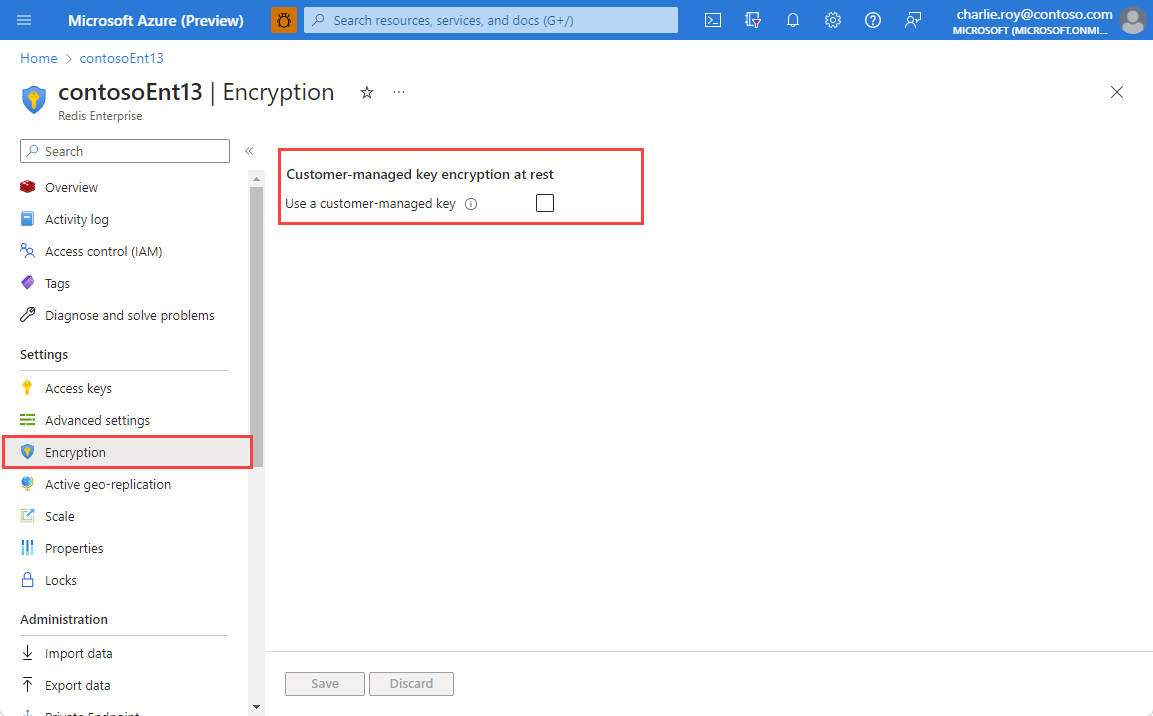

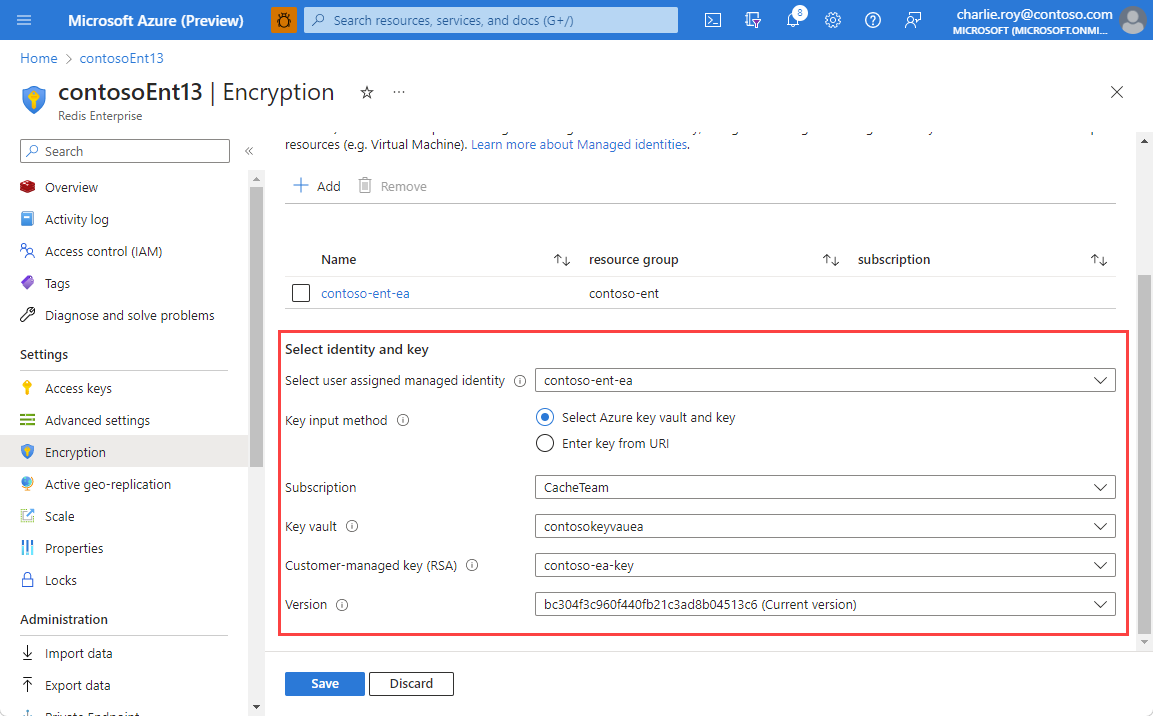

Accédez à Chiffrement dans le menu Ressource de votre instance de cache. Si CMK est déjà configuré, les informations clés s’affichent.

Si vous n’avez pas configuré les paramètres CMK ou si vous souhaitez les modifier, sélectionnez Modifier les paramètres de chiffrement

Sélectionnez Utiliser une clé gérée par le client pour afficher vos options de configuration.

Sélectionnez Ajouter pour attribuer une identité managée attribuée par l’utilisateur à la ressource. Cette identité managée est utilisée pour se connecter à l’instance Azure Key Vault qui contient la clé gérée par le client.

Sélectionnez l’identité managée attribuée par l’utilisateur choisie, puis choisissez la méthode d’entrée de clé à utiliser.

Si vous utilisez la méthode Sélectionner le coffre de clés et la méthode d’entrée de clé Azure, choisissez l’instance Key Vault qui contient votre clé gérée par le client. Cette instance doit se trouver dans la même région que votre cache.

Notes

Pour obtenir des instructions sur la configuration d’une instance Azure Key Vault, consultez le guide de démarrage rapide d’Azure Key Vault. Vous pouvez également sélectionner le lien Créer un coffre de clés sous la sélection Key Vault pour créer une instance Key Vault.

Choisissez la clé spécifique à l’aide de la liste déroulante Clé gérée par le client (RSA). Si vous avez le choix entre plusieurs versions de la clé, utilisez la liste déroulante Version.

Si vous utilisez la méthode d’entrée URI, entrez l’URI d’identificateur de clé pour la clé choisie à partir d’Azure Key Vault.

Sélectionnez Enregistrer.