Tutoriel : Configurer un conteneur sidecar pour un conteneur personnalisé dans Azure App Service

Dans ce tutoriel, vous ajoutez le collecteur OpenTelemetry comme conteneur sidecar à une application conteneur personnalisée Linux dans Azure App Service. Pour les applications Linux « apportez votre propre code », consultez Tutoriel : Configurer un conteneur sidecar pour une application Linux dans Azure App Service.

Dans Azure App Service, vous pouvez ajouter jusqu’à neuf conteneurs sidecar pour chaque application conteneur personnalisée compatible avec sidecar. Les conteneurs sidecar vous permettent de déployer des services et fonctionnalités supplémentaires sur votre application conteneur sans qu’ils soient étroitement couplés à votre conteneur d’application principal. Par exemple, vous pouvez ajouter des services de surveillance, de journalisation, de configuration et de mise en réseau en tant que conteneurs sidecar. Un sidecar collecteur OpenTelemetry serait par exemple utilisé pour la surveillance.

Pour plus d’informations sur le conteneur sidecar dans App Service, consultez :

- Présentation des sidecars pour Azure App Service pour Linux : désormais en disponibilité générale

- Annonce de la disponibilité générale de l’extensibilité de sidecar dans Azure App Service

Si vous n’avez pas d’abonnement Azure, créez un compte gratuit Azure avant de commencer.

1. Configuration des ressources nécessaires

Vous commencez par créer les ressources utilisées par le tutoriel. Elles sont utilisées pour ce scénario spécifique et ne sont pas nécessaires pour les conteneurs sidecar en général.

Dans Azure Cloud Shell, exécutez les commandes suivantes :

git clone https://github.com/Azure-Samples/app-service-sidecar-tutorial-prereqs cd app-service-sidecar-tutorial-prereqs azd env new my-sidecar-env azd provisionQuand vous y êtes invité, fournissez l’abonnement et la région de votre choix. Par exemple :

- Abonnement : votre abonnement.

- Région : (Europe) Europe Ouest.

Une fois le déploiement terminé, la sortie suivante doit s’afficher :

APPLICATIONINSIGHTS_CONNECTION_STRING = InstrumentationKey=...;IngestionEndpoint=...;LiveEndpoint=... Open resource group in the portal: https://portal.azure.com/#@/resource/subscriptions/.../resourceGroups/...

Ouvrez le lien du groupe de ressources dans un onglet de navigateur. Vous devrez utiliser la chaîne de connexion ultérieurement.

Remarque

azd provisionutilise les modèles inclus pour créer les ressources Azure suivantes :- Un groupe de ressources appelé my-sidecar-env_group.

- Un registre de conteneurs avec deux images déployées :

- Image Nginx avec le module OpenTelemetry ;

- Image collecteur OpenTelemetry configurée pour l’exportation vers Azure Monitor.

- Un espace de travail Log Analytics

- Un composant Application Insights

2. Création d’une application compatible avec sidecar

Dans la page de gestion du groupe de ressources, sélectionnez Créer.

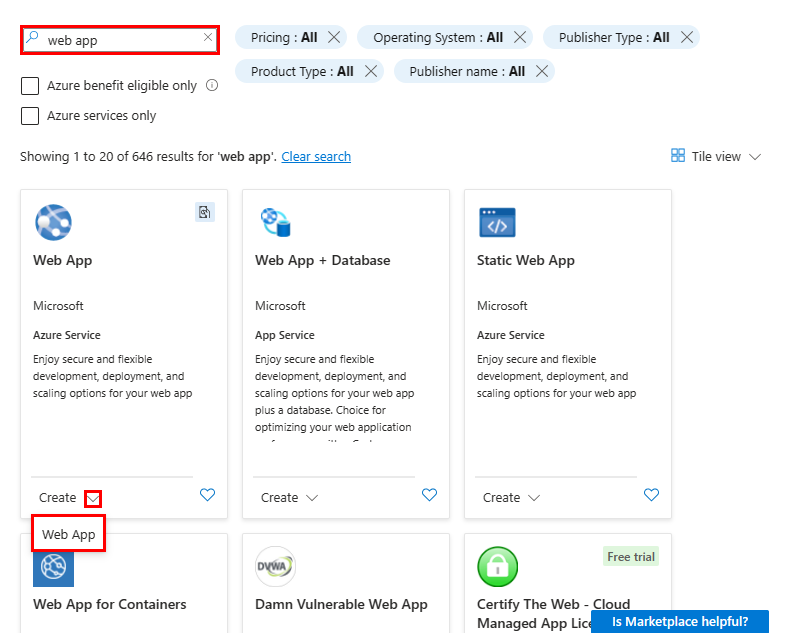

Recherchez l’application web, sélectionnez la flèche vers le bas dans Créer, puis Application web.

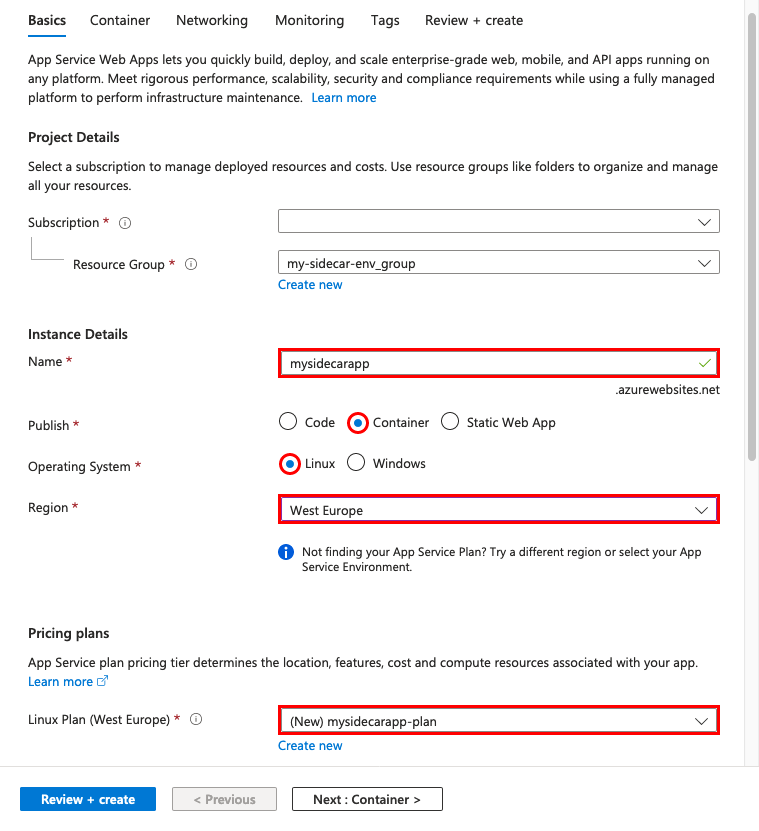

Configurez le panneau De base comme suit :

- Nom : nom unique

- Publier : Conteneur

- Système d’exploitation : Linux

- Région : même région que celle que vous avez choisie pour

azd provision - Plan Linux : un nouveau plan App Service

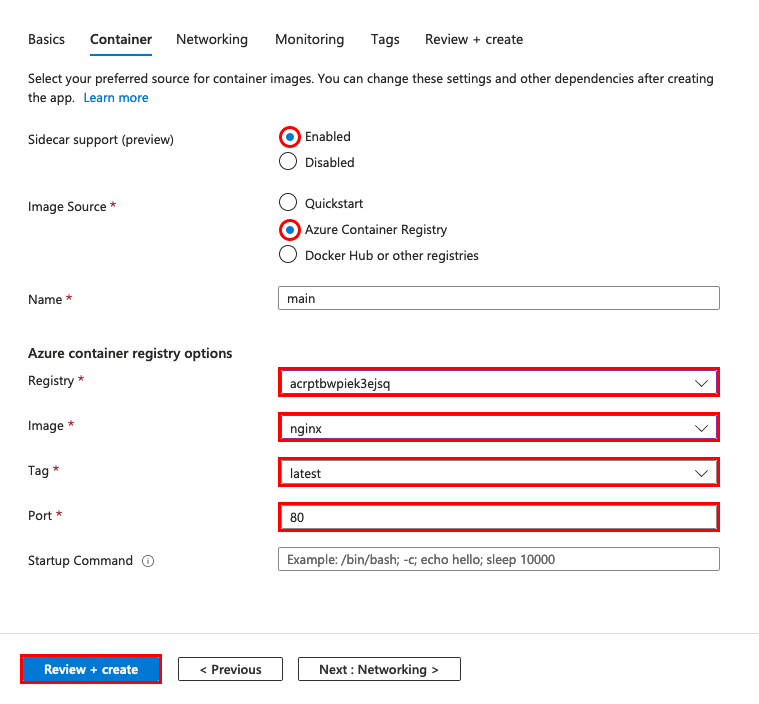

Sélectionnez Conteneur. Configurez le panneau Conteneur comme suit :

- Prise en charge de sidecar : Activée

- Source d’image : Azure Container Registry

- Registre : Registre créé par

azd provision - Image : nginx

- Balise : la plus récente

- Port : 80

Remarque

Ces paramètres sont configurés d’une autre manière dans les applications compatibles avec sidecar. Pour plus d’informations, consultez Différences pour les applications compatibles avec sidecar.

Sélectionnez Vérifier + créer, puis sélectionnez Créer.

Une fois le déploiement terminé, sélectionnez Accéder à la ressource.

Dans un nouvel onglet de navigateur, accédez à

https://<app-name>.azurewebsites.net, puis consultez la page Nginx par défaut.

3. Ajout d’un conteneur sidecar

Dans cette section, vous ajouterez un conteneur sidecar à votre application conteneur personnalisée.

Dans la page de gestion de l’application, dans le menu de gauche, sélectionnez Centre de déploiement.

Le Centre de déploiement affiche tous les conteneurs de l’application. À l’heure actuelle, il ne contient que le conteneur principal.

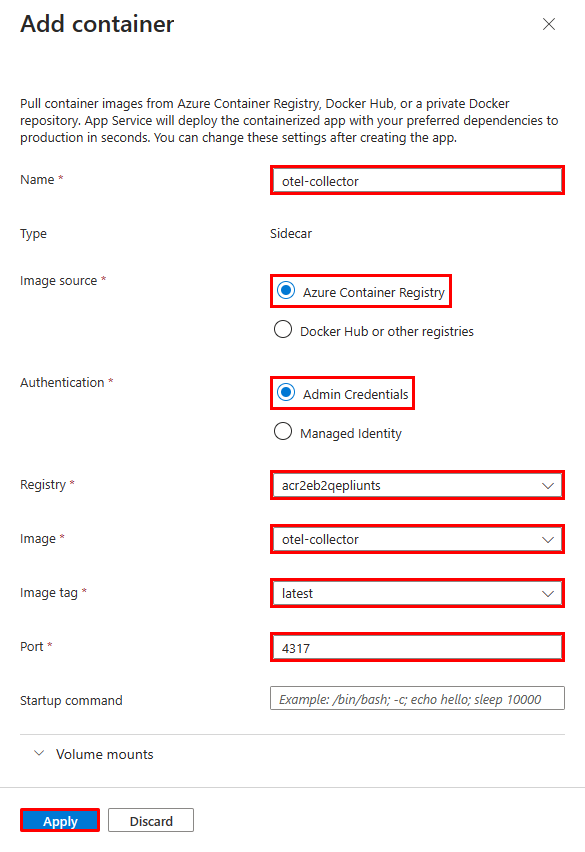

Sélectionnez Ajouter et configurez le nouveau conteneur comme suit :

- Nom : otel-collector

- Source d’image : Azure Container Registry

- Registre : Registre créé par

azd provision - Image : otel-collector

- Balise : la plus récente

Sélectionnez Appliquer.

Le Centre de déploiement doit maintenant contenir deux conteneurs. Le conteneur principal est marqué Main (Principal), et le conteneur sidecar est marqué Sidecar. Chaque application doit avoir un conteneur principal, mais peut avoir plusieurs conteneurs sidecar.

4. Configuration des variables d’environnement

Pour l’exemple de scénario, le sidecar otel-collector est configuré pour exporter les données OpenTelemetry vers Azure Monitor, mais il a besoin de la chaîne de connexion comme variable d’environnement (consultez le fichier de configuration OpenTelemetry pour l’image otel-collector).

Vous configurez des variables d’environnement pour les conteneurs comme n’importe quelle application App Service, en configurant les paramètres d’application. La totalité des conteneurs de l’application peuvent accéder aux paramètres d’application.

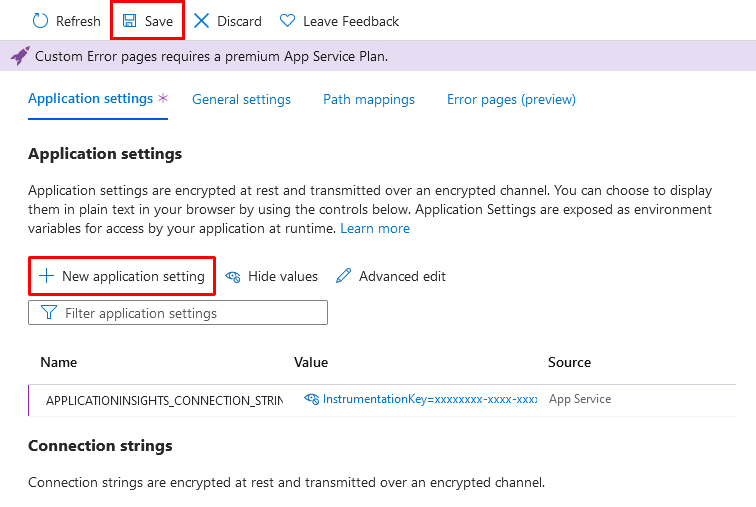

Dans la page de gestion de l’application, dans le menu de gauche, sélectionnez Variables d’environnement.

Ajoutez un paramètre d’application en sélectionnant Ajouter et configurez-le de la façon suivante :

- Nom : APPLICATIONINSIGHTS_CONNECTION_STRING

- Valeur : chaîne de connexion dans la sortie de

azd provision. Si vous avez perdu la session Cloud Shell, vous pouvez également la trouver dans la page Vue d’ensemble de la ressource Application Insight, sous Chaîne de connexion.

Sélectionnez Appliquer, puis Appliquer, puis Confirmer.

Remarque

Certains paramètres d’application ne s’appliquent pas aux applications compatibles avec sidecar. Pour plus d’informations, consultez Différences pour les applications compatibles avec sidecar

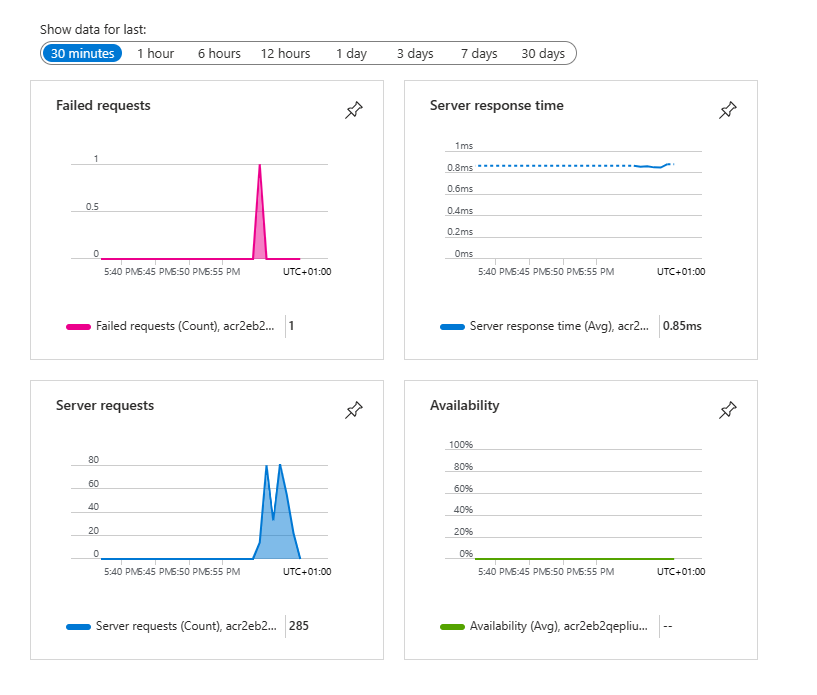

5. Vérification dans Application Insights

Le sidecar otel-collector doit maintenant exporter des données vers Application Insights.

De retour dans l’onglet de navigateur pour

https://<app-name>.azurewebsites.net, actualisez la page quelques fois pour générer certaines requêtes web.Revenez à la page de présentation du groupe de ressources, puis sélectionnez la ressource Application Insights. Désormais, des données doivent apparaître dans les graphiques par défaut.

Remarque

Dans ce scénario de surveillance très courant, Application Insights n’est qu’une des cibles OpenTelemetry que vous pouvez utiliser, telles que Jaeger, Prometheus et Zipkin.

Nettoyer les ressources

Lorsque vous n’avez plus besoin de l’environnement, vous pouvez supprimer le groupe de ressources, App Service et toutes les ressources associées. Exécutez simplement cette commande dans Cloud Shell, dans le référentiel cloné :

azd down

Comment les conteneurs sidecar gèrent-ils la communication interne ?

Les conteneurs sidecar partagent le même hôte de réseau que le conteneur principal, de sorte que le conteneur principal (et les autres conteneurs sidecar) peuvent accéder à n'importe quel port du sidecar avec localhost:<port>. Il s’agit exactement de la façon dont le conteneur Nginx envoie des données au sidecar (consultez la configuration du module OpenTelemetry pour l’exemple d’image Nginx).

Dans la boîte de dialogue Modifier le conteneur, la zone Port n’est actuellement pas utilisée par App Service. Vous pouvez l’utiliser dans le cadre des métadonnées du sidecar, par exemple pour indiquer le port sur lequel le sidecar écoute.

Différences pour les applications compatibles avec sidecar

Les applications compatibles avec sidecar ne se configurent pas de la même manière que les applications non compatibles avec sidecar. Plus précisément, le conteneur principal et les conteneurs sidecar ne se configurent pas dans les paramètres d’application, mais directement dans les propriétés des ressources. Ces paramètres d’application ne s’appliquent pas aux applications compatibles avec sidecar :

- Paramètres d’authentification du registre :

DOCKER_REGISTRY_SERVER_URL,DOCKER_REGISTRY_SERVER_USERNAMEetDOCKER_REGISTRY_SERVER_PASSWORD. - Port du conteneur :

WEBSITES_PORT