Chiffrement des données au repos de Content Moderator

Content Moderator chiffre automatiquement vos données lorsqu'elles sont conservées dans le cloud, ce qui vous permet de satisfaire aux exigences de votre organisation en matière de sécurité et de conformité.

À propos du chiffrement Azure AI services

Les données sont chiffrées et déchiffrées à l'aide du chiffrement AES 256 bits certifié FIPS 140-2. Le chiffrement et le déchiffrement sont transparents, ce qui signifie que le chiffrement et l’accès sont gérés automatiquement. Vos données sont sécurisées par défaut. Vous n’avez pas besoin de modifier votre code ou vos applications pour tirer parti du chiffrement.

À propos de la gestion des clés de chiffrement

Par défaut, votre abonnement utilise des clés de chiffrement gérées par Microsoft. Vous pouvez également gérer votre abonnement avec vos propres clés, appelées clés gérées par le client. Lorsque vous utilisez des clés gérées par le client, vous disposez d’une plus grande flexibilité pour créer, faire pivoter, désactiver et révoquer des contrôles d’accès. Vous pouvez également effectuer un audit des clés de chiffrement utilisées pour protéger vos données. Si des clés gérées par le client sont configurées pour votre abonnement, un chiffrement double est fourni. Avec cette seconde couche de protection, vous pouvez contrôler la clé de chiffrement par le biais d’Azure Key Vault.

Important

Les clés gérées par le client sont disponibles uniquement au niveau tarifaire E0. Pour demander la possibilité d’utiliser des clés gérées par le client, complétez et envoyez le formulaire de demande de clé gérée par le client Content Moderator. Comptez environ 3 à 5 jours ouvrables pour obtenir des nouvelles sur le statut de votre demande. Selon la demande, vous pouvez être placé dans une file d’attente et approuvé lorsque de l’espace devient disponible. Une fois approuvé pour l’utilisation d’une clé CMK avec le service Content Moderator, vous devez créer une ressource Content Moderator et sélectionner E0 comme niveau tarifaire. Une fois que votre ressource Content Moderator avec le niveau tarifaire E0 est créée, vous pouvez utiliser Azure Key Vault pour configurer votre identité managée.

Les clés gérées par le client sont disponibles dans toutes les régions Azure.

Clés gérées par le client avec Azure Key Vault

Lorsque vous utilisez des clés gérées par le client, vous devez utiliser Azure Key Vault pour les stocker. Vous pouvez créer vos propres clés et les stocker dans un coffre de clés, ou utiliser les API Key Vault pour générer des clés. La ressource des services Azure AI et le coffre de clés doivent se trouver dans la même région et dans le même locataire Microsoft Entra, mais ils peuvent se trouver dans des abonnements différents. Pour plus d’informations sur Key Vault, consultez Qu’est-ce qu’Azure Key Vault ?.

Lorsque vous créez une ressource Azure AI services, elle est toujours chiffrée à l’aide de clés gérées par Microsoft. Il n’est pas possible d’activer les clés gérées par le client lorsque vous créez la ressource. Les clés gérées par le client sont stockées dans Key Vault. Le coffre de clés doit être provisionné avec des stratégies d’accès qui accordent des autorisations de clé à l’identité managée associée à la ressource Azure AI services. L’identité managée est disponible uniquement une fois la ressource créée à l’aide du niveau tarifaire requis pour les clés gérées par le client.

L'activation des clés gérées par le client active également une identité managée attribuée par le système, une fonctionnalité de Microsoft Entra ID. Une fois l’identité managée attribuée par le système activée, cette ressource est enregistrée auprès de Microsoft Entra ID. Une fois inscrite, elle a accès au coffre de clés sélectionné lors de la configuration des clés gérées par le client.

Important

Si vous désactivez les identités managées affectées par le système, l'accès au coffre de clés est supprimé et toutes les données chiffrées avec les clés client deviennent inaccessibles. Toutes les fonctionnalités dépendant de ces données cessent de fonctionner.

Important

Les identités managées ne prennent actuellement pas en charge les scénarios entre répertoires. Lorsque vous configurez des clés managées par le client sur le portail Azure, une identité managée est automatiquement affectée. Si vous déplacez ensuite l'abonnement, le groupe de ressources ou la ressource d'un annuaire Microsoft Entra à un autre, l'identité managée associée à la ressource n'est pas transférée au nouveau locataire, de sorte que les clés gérées par le client risquent de ne plus fonctionner. Pour plus d'informations, consultez Transfert d'un abonnement entre les répertoires Microsoft Entra dans les FAQ et problèmes connus avec les identités managées pour les ressources Azure.

Configurer Key Vault

Lorsque vous utilisez des clés gérées par le client, vous devez définir deux propriétés dans le coffre de clés : Suppression réversible et Ne pas vider. Ces propriétés ne sont pas activées par défaut, mais vous pouvez les activer sur un nouveau coffre de clés ou un coffre de clés existant à l’aide du portail Azure, de PowerShell ou d’Azure CLI.

Important

Si les propriétésSuppression réversible et Ne pas vider ne sont pas activées et que vous supprimez votre clé, vous ne pouvez pas récupérer les données dans votre ressource Azure AI services.

Pour savoir comment activer ces propriétés sur un coffre de clés existant, consultez Gestion de la récupération d’Azure Key Vault avec suppression réversible et protection contre la suppression définitive.

Activer des clés gérées par le client pour votre ressource

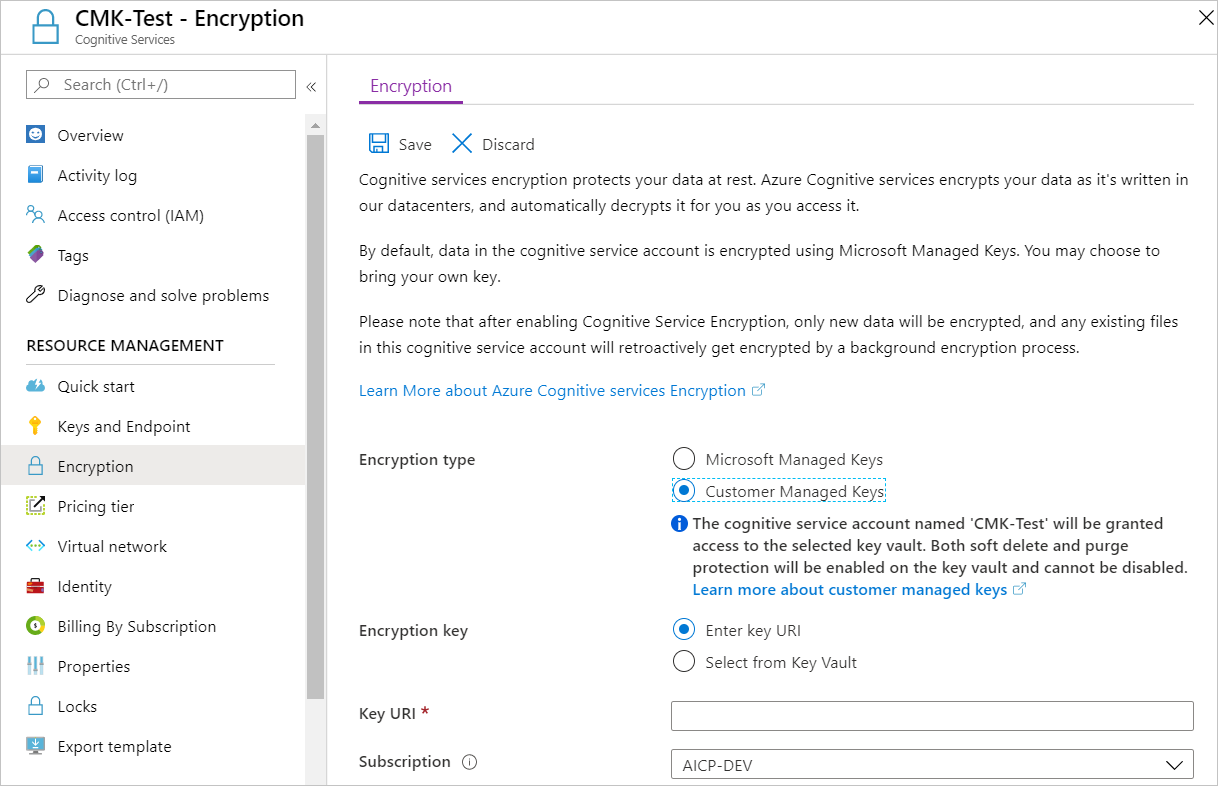

Pour activer des clés gérées par le client dans le portail Azure, procédez comme suit :

Accédez à votre ressource Azure AI services.

À gauche, sélectionnez Chiffrement.

Sous Type de chiffrement, sélectionnez Clés gérées par le client, comme illustré dans la capture d’écran suivante.

Spécifier une clé

Après avoir activé les clés gérées par le client, vous pouvez spécifier une clé à associer à la ressource Azure AI services.

Spécifier une clé en tant qu’URI

Pour spécifier une clé en tant qu’URI, procédez comme suit :

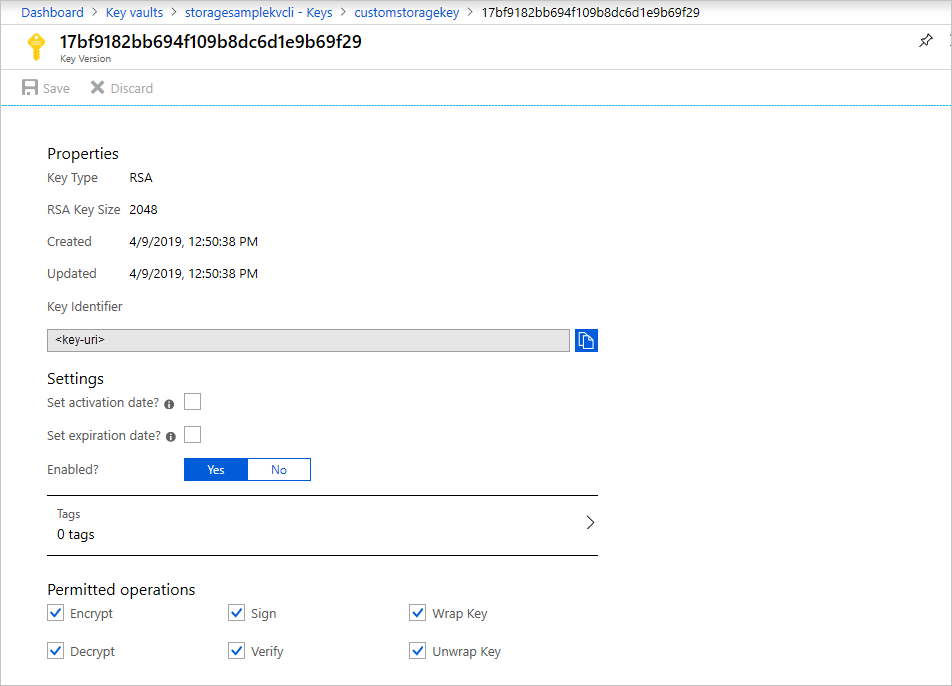

Dans le portail Azure, accédez à votre coffre de clés.

Sous Paramètres, sélectionnez Clés.

Sélectionnez la clé souhaitée, puis cliquez dessus pour afficher ses versions. Sélectionnez une version de clé pour afficher les paramètres de cette version.

Copier la valeur Identificateur de clé, qui fournit l’URI.

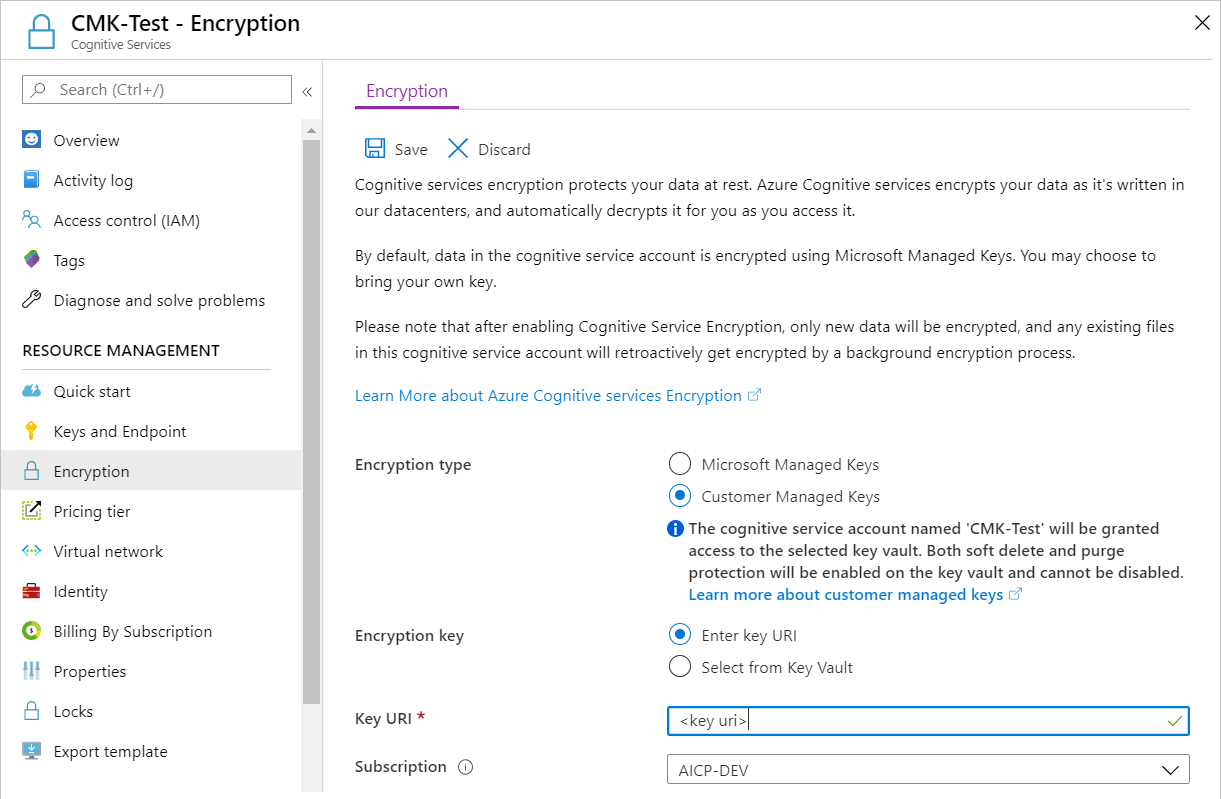

Revenez à votre ressource Azure AI Services, puis sélectionnez Chiffrement.

Sous Clé de chiffrement, sélectionnez Entrer l’URI de clé.

Collez l’URI que vous avez copié dans la zone URI de clé.

Sous Abonnement, sélectionnez l’abonnement contenant le coffre de clés.

Enregistrez vos modifications.

Spécifiez une clé à partir d’un coffre de clés

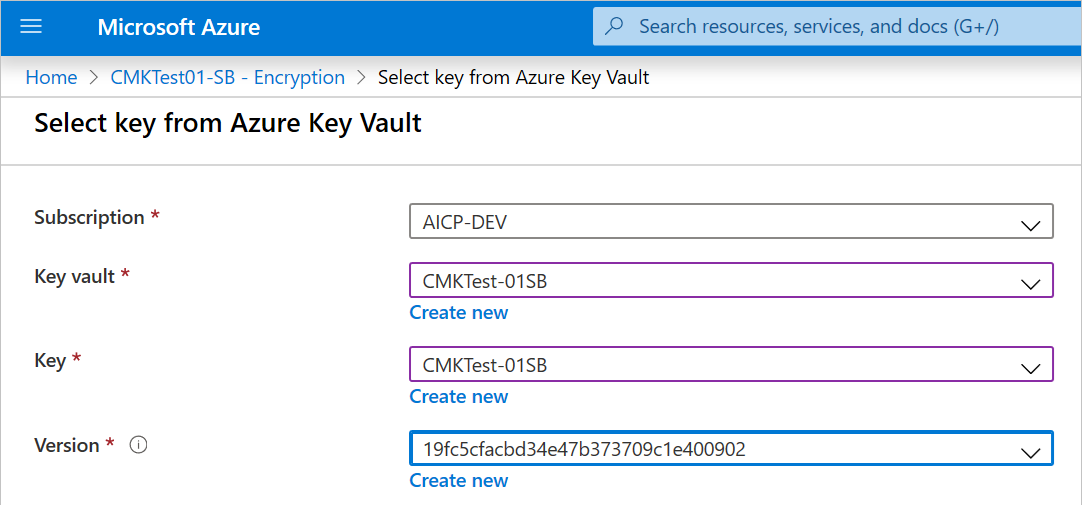

Pour spécifier une clé à partir d’un coffre de clés, assurez-vous d’abord que vous disposez d’un coffre de clés contenant une clé. Effectuez ensuite ces étapes :

Accédez à votre ressource Azure AI services, puis sélectionnez Chiffrement.

Sous Clé de chiffrement, sélectionnez Sélectionner dans le coffre de clés.

Sélectionnez le coffre de clés contenant la clé que vous souhaitez utiliser.

Sélectionnez la clé que vous souhaitez utiliser.

Enregistrez vos modifications.

Mettre à jour la version de la clé

Lors de la création d’une nouvelle version d’une clé, mettez à jour la ressource Azure AI services afin qu’elle utilise cette nouvelle version. Suivez ces étapes :

- Accédez à votre ressource Azure AI services, puis sélectionnez Chiffrement.

- Saisissez l’URI de la nouvelle version de clé. Vous pouvez également sélectionner à nouveau le coffre de clés, puis la clé pour mettre à jour la version.

- Enregistrez vos modifications.

Utiliser une autre clé

Pour modifier la clé utilisée pour le chiffrement, procédez comme suit :

- Accédez à votre ressource Azure AI services, puis sélectionnez Chiffrement.

- Entrez l’URI de la nouvelle clé. Vous pouvez également sélectionner le coffre de clés, puis choisir une nouvelle clé.

- Enregistrez vos modifications.

Permuter des clés gérées par le client

Vous pouvez permuter une clé gérée par le client dans Key Vault en fonction de vos stratégies de conformité. Une fois la rotation de la clé effectuée, vous devez mettre à jour la ressource Azure AI services pour utiliser le nouvel URI de la clé. Pour savoir comment mettre à jour la ressource afin d’utiliser une nouvelle version de la clé dans le portail Azure, consultez Mettre à jour la version de la clé.

La permutation de la clé ne déclenche pas le rechiffrement des données dans la ressource. Aucune action supplémentaire n’est nécessaire de la part de l’utilisateur.

Révoquer l’accès aux clés gérées par le client

Pour révoquer l’accès aux clés gérées par le client, utilisez PowerShell ou Azure CLI. Pour plus d’informations, consultez Azure Key Vault PowerShell ou Interface de ligne de commande Azure Key Vault. La révocation de l’accès bloque efficacement l’accès à toutes les données de la ressource Azure AI services, car Azure AI services n’a pas accès à la clé de chiffrement.

Désactiver les clés gérées par le client

Lorsque vous désactivez les clés gérées par le client, votre ressource Azure AI services est chiffrée avec des clés gérées par Microsoft. Pour désactiver les clés gérées par le client, procédez comme suit :

- Accédez à votre ressource Azure AI services, puis sélectionnez Chiffrement.

- Décochez la case en regard de Utiliser votre propre clé.

Étapes suivantes

- Pour obtenir la liste complète des services qui prennent en charge les CMK, consultez Clés gérées par le client pour Azure AI Services

- Qu’est-ce qu’Azure Key Vault ?

- Formulaire de demande de clé gérée par le client Azure AI services