Tutoriel pour configurer Azure Active Directory B2C avec WhoIAM

Dans ce tutoriel, découvrez comment configurer BRIMS (Branded Identity Management System) WhoIAM dans votre environnement et l’intégrer à Azure Active Directory B2C (Azure AD B2C). Les applications et services BRIMS sont déployés dans votre environnement. Ils se chargent de la vérification des utilisateurs par commande vocale, SMS et e-mail. BRIMS fonctionne avec votre solution de gestion des identités et des accès et n’est dépendant d’aucune plateforme.

En savoir plus : WhoIAM, Products and Services, Branded Identity Management System

Prérequis

Avant de commencer, vérifiez que vous disposez des éléments suivants :

Un abonnement Azure

- Si vous n’en avez pas déjà un, vous pouvez obtenir un compte Azure gratuit.

- Un locataire Azure AD B2C lié à votre abonnement Azure

- Un compte d'évaluation gratuite WhoIAM

- Accédez à WhoIAM, Contact us pour commencer

Description du scénario

L’intégration de WhoIAM inclut les composants suivants :

- Locataire Azure AD B2C - Serveur d’autorisation qui vérifie les informations d’identification des utilisateurs sur la base de stratégies personnalisées, connu sous le nom de fournisseur d’identité (IdP)

- Portail d’administration - Pour gérer les clients et leurs configurations

- Service d’API - Pour exposer diverses fonctionnalités via des points de terminaison

- Azure Cosmos DB - Back-end pour le portail d’administration de BRIMS et le service d’API

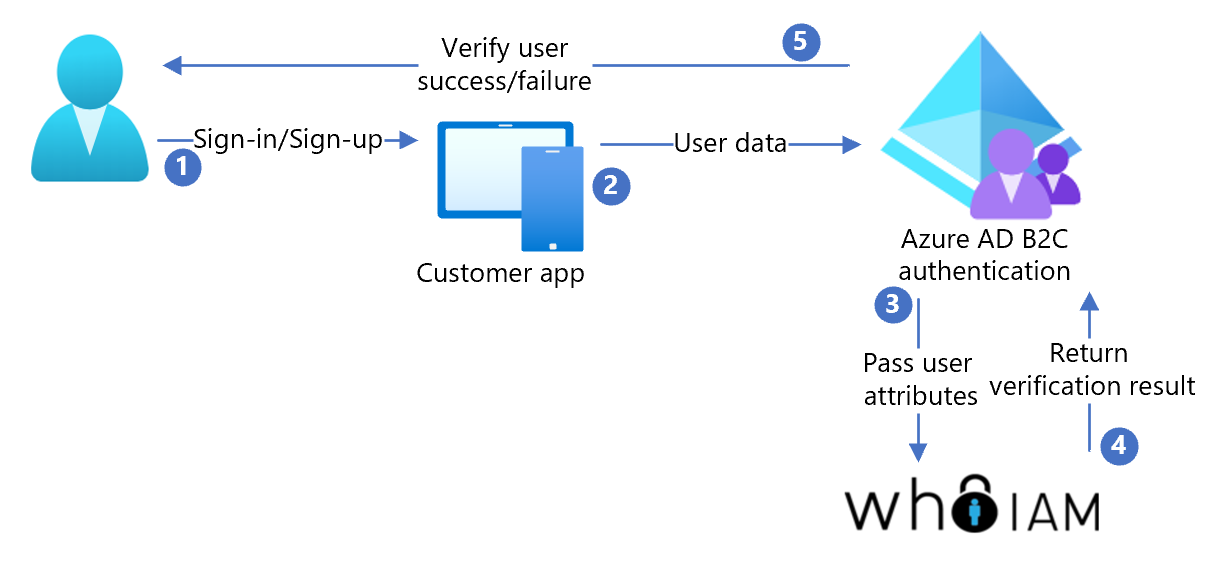

Le schéma suivant illustre l’architecture de l’implémentation.

- L’utilisateur s’inscrit ou se connecte pour demander une application qui utilise Azure AD B2C comme IdP

- L’utilisateur demande une vérification de propriété de son e-mail, de son téléphone, ou il utilise la voix comme vérification biométrique

- Azure AD B2C appelle le service d’API BRIMS et transmet les attributs utilisateur

- BRIMS interagit avec l’utilisateur dans sa propre langue

- Après vérification, BRIMS retourne un jeton à Azure AD B2C, qui accorde l’accès ou non.

S’inscrire avec WhoIAM

Contactez WhoIAM et créez un compte BRIMS.

Configurez les services Azure suivants :

- Key Vault : Stocker les mots de passe

- App Service : Héberger l’API BRIMS et les services du portail d’administration

- Microsoft Entra ID : authentifier les utilisateurs administratifs pour le portail

- Azure Cosmos DB : Stocker et récupérer les paramètres

- Vue d’ensemble d’Application Insights (facultatif) : Se connecter à l’API et au portail

Déployez l’API du système BRIMS et le portail d’administration de BRIMS dans votre environnement Azure.

Suivez la documentation pour configurer votre application. Utilisez BRIMS pour la vérification des identités utilisateur. Des exemples de stratégie personnalisée Azure AD B2C sont dans la documentation d’inscription BRIMS.

Pour plus d’informations sur BRIMS WhoIAM, demandez la documentation sur WhoIAM, Contact Us.

Tester le flux utilisateur

- Ouvrez le locataire Azure AD B2C.

- Sous Stratégies, sélectionnez Identity Experience Framework.

- Sélectionnez le SignUpSignIn créé.

- Sélectionnez Exécuter le flux utilisateur.

- Pour Application, sélectionnez l’application inscrite (JWT dans l’exemple).

- Pour URL de réponse, sélectionnez l’URL de redirection.

- Sélectionnez Exécuter le flux utilisateur.

- Procéder au flux d’inscription

- Créez un compte.

- Une fois que l’attribut utilisateur est créé, le service BRIMS est appelé.

Conseil

Si le flux est incomplet, vérifiez que l’utilisateur est enregistré dans l’annuaire.