Configurer une passerelle VPN pour Azure Stack Hub avec l’appliance virtuelle réseau FortiGate

Cet article explique comment créer une connexion VPN avec votre environnement Azure Stack Hub. Une passerelle VPN est un type de passerelle de réseau virtuel qui achemine le trafic chiffré entre votre réseau virtuel dans Azure Stack Hub et une passerelle VPN distante. La procédure suivante déploie un réseau virtuel avec une appliance virtuelle réseau FortiGate au sein d’un groupe de ressources. Elle indique également les étapes permettant de configurer un VPN IPSec sur l’appliance virtuelle réseau FortiGate.

Prérequis

Accès à un système intégré Azure Stack Hub permettant de mettre en œuvre les exigences de calcul, de réseau et de ressources nécessaires pour cette solution.

Remarque

Ces instructions ne fonctionnent pas avec un Kit de développement Azure Stack (ASDK) en raison des limitations réseau dans le kit ASDK. Pour plus d’informations, consultez Exigences et éléments à prendre en compte pour ASDK.

Accès à un périphérique VPN dans le réseau local qui héberge le système intégré Azure Stack Hub. Le périphérique doit créer un tunnel IPSec, qui répond aux paramètres décrits dans les paramètres de déploiement.

Une solution d’appliance virtuelle réseau disponible dans votre Place de marché Azure Stack Hub. Une appliance virtuelle réseau contrôle le flux du trafic réseau depuis un réseau de périmètre vers d’autres réseaux ou sous-réseaux. Cette procédure utilise la solution de machine virtuelle unique Pare-feu Fortigate de nouvelle génération.

Remarque

Si vous ne disposez pas des licences Fortinet FortiGate-VM For Azure BYOL et FortiGate NGFW - Single VM Deployment (BYOL) dans votre Place de marché Azure Stack Hub, contactez votre opérateur cloud.

Pour activer l’appliance virtuelle réseau FortiGate, vous devez disposer d’au moins un fichier de licence FortiGate. Pour plus d’informations sur la façon d’acquérir ces licences, consultez l’article de la bibliothèque de documents Fortinet intitulé Registering and downloading your license.

Cette procédure utilise le déploiement Single FortiGate-VM. Vous trouverez des instructions sur la façon de connecter l’appliance virtuelle réseau FortiGate au réseau virtuel Azure Stack Hub dans votre réseau local.

Pour plus d’informations sur le déploiement de la solution FortiGate dans une configuration active-passive (HA), consultez l’article de la bibliothèque de documents Fortinet intitulé HA for FortiGate-VM on Azure.

Paramètres de déploiement

Le tableau suivant récapitule les paramètres utilisés dans ces déploiements pour référence.

| Paramètre | Valeur |

|---|---|

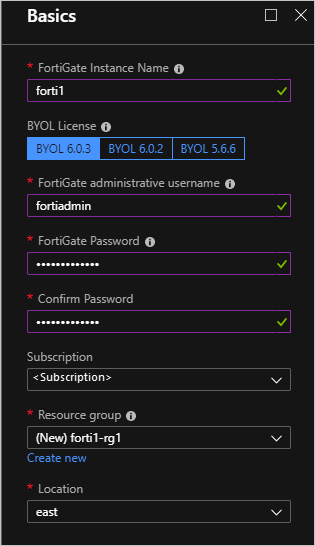

| Nom de l’instance FortiGate | forti1 |

| License BYOL/Version | 6.0.3 |

| Nom d’utilisateur d’administration FortiGate | fortiadmin |

| Nom du groupe ressources | forti1-rg1 |

| Nom du réseau virtuel | forti1vnet1 |

| Espace d’adressage du réseau virtuel | 172.16.0.0/16* |

| Nom du sous-réseau de réseau virtuel public | forti1-PublicFacingSubnet |

| Préfixe d’adresse de réseau virtuel public | 172.16.0.0/24* |

| Nom de sous-réseau de réseau virtuel interne | forti1-InsideSubnet |

| Préfixe de sous-réseau de réseau virtuel interne | 172.16.1.0/24* |

| Taille de machine virtuelle de l’appliance virtuelle réseau FortiGate | Standard F2s_v2 |

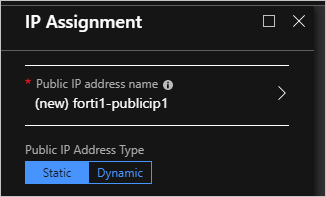

| Nom de l’adresse IP publique | forti1-publicip1 |

| Type d’adresse IP publique | statique |

Remarque

* Choisissez un autre espace d’adressage et d’autres préfixes de sous-réseau si 172.16.0.0/16 chevauche le réseau local ou le pool d’adresses IP virtuelles Azure Stack Hub.

Déployer les éléments de la Place de marché concernant le Pare-feu Fortigate de nouvelle génération

Connectez-vous au portail utilisateur Azure Stack Hub.

Sélectionnez Créer une ressource, puis recherchez

FortiGate.

Sélectionnez le Pare-feu Fortigate de nouvelle génération, puis Créer.

Indiquez les Informations de base à l’aide des paramètres du tableau Paramètres de déploiement.

Cliquez sur OK.

Indiquez les détails relatifs au réseau virtuel, aux sous-réseaux et à la taille de machine virtuelle à l’aide du tableau Paramètres de déploiement.

Avertissement

Si le réseau local chevauche la plage d’adresses IP

172.16.0.0/16, vous devez sélectionner et configurer un autre ensemble de plage réseau et de sous-réseaux. Si vous souhaitez utiliser des noms et des plages différents de ceux indiqués dans le tableau Paramètres de déploiement, utilisez des paramètres qui n’entrent pas en conflit avec le réseau local. Faites attention quand vous définissez la plage d’adresses IP de réseau virtuel et les plages de sous-réseaux au sein du réseau virtuel. La plage ne doit pas chevaucher les plages d’adresses IP qui existent dans votre réseau local.Cliquez sur OK.

Configurez l’adresse IP publique pour l’appliance virtuelle réseau FortiGate :

Cliquez sur OK. Et enfin sélectionner OK.

Sélectionnez Créer.

Le déploiement prendra environ 10 minutes.

Configurer des routes (UDR) pour le réseau virtuel

Connectez-vous au portail utilisateur Azure Stack Hub.

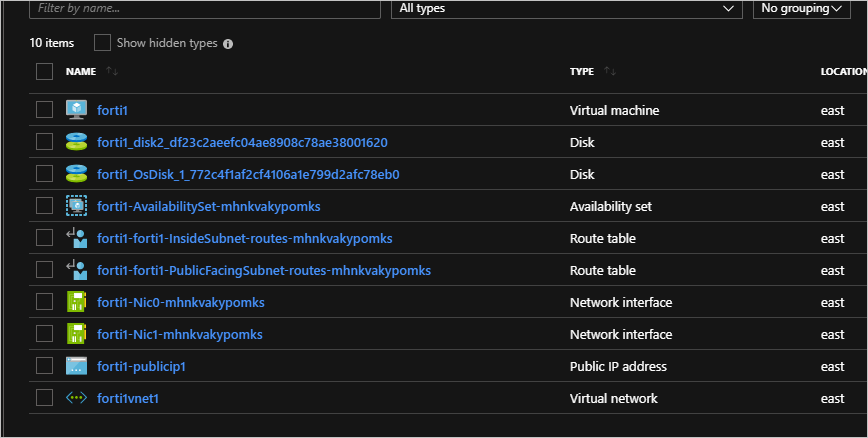

Sélectionnez Groupes de ressources. Tapez

forti1-rg1dans le filtre, puis double-cliquez sur le groupe de ressources forti1-rg1.

Sélectionnez la ressource « forti1-forti1-InsideSubnet-routes-xxxx ».

Sélectionnez Routes sous Paramètres.

Supprimez la route to-Internet.

Sélectionnez Oui.

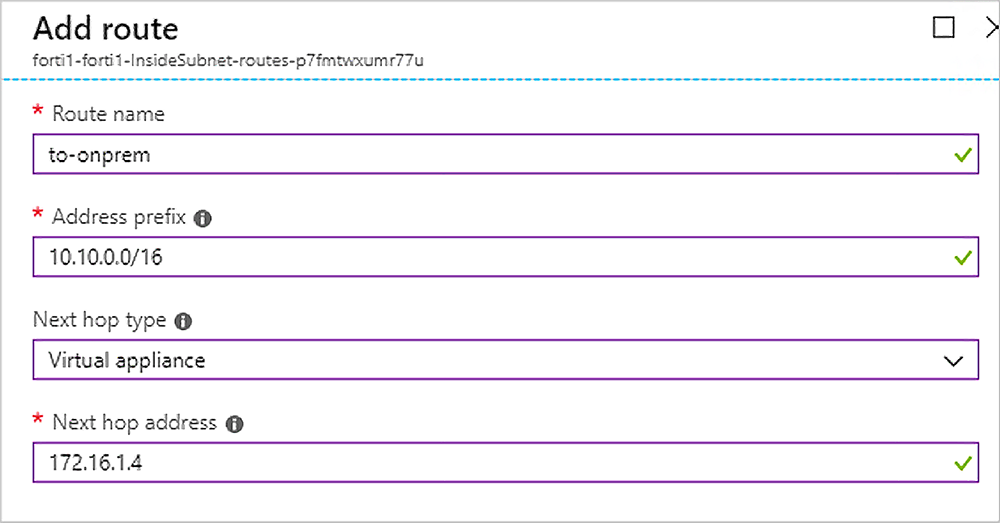

Sélectionnez Ajouter pour ajouter une nouvelle route.

Nommez la route

to-onprem.Entrez la plage réseau IP qui définit la plage réseau du réseau local auquel le VPN se connectera.

Sélectionnez Appliance virtuelle pour Type de tronçon suivant et

172.16.1.4. Utilisez votre plage d’adresses IP si vous utilisez une plage d’adresses IP différente.

Cliquez sur Enregistrer.

Activer l’appliance virtuelle réseau FortiGate

Activez l’appliance virtuelle réseau FortiGate et configurez une connexion VPN IPSec sur chaque appliance virtuelle réseau.

Pour activer chaque appliance virtuelle réseau FortiGate, vous aurez besoin d’un fichier de licence valide de Fortinet. Les appliances virtuelles réseau ne fonctionnent pas tant que vous n’avez pas activé chacune d’elles. Pour plus d’informations sur la façon d’obtenir un fichier de licence et d’activer l’appliance virtuelle réseau, consultez l’article de la bibliothèque de documents Fortinet intitulé Registering and downloading your license.

Une fois que vous avez activé les appliances virtuelles réseau, créez un tunnel VPN IPSec sur celles-ci.

Connectez-vous au portail utilisateur Azure Stack Hub.

Sélectionnez Groupes de ressources. Entrez

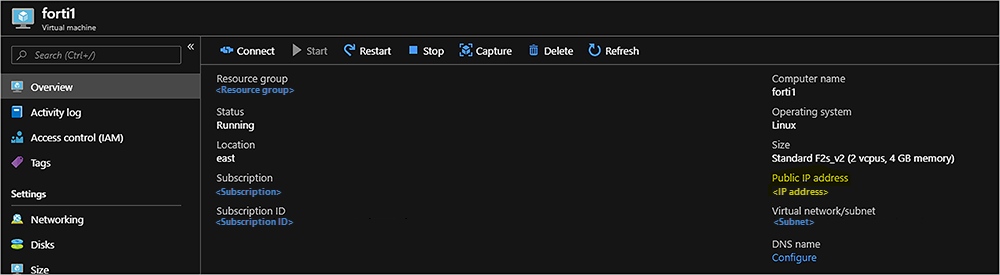

forti1dans le filtre, puis double-cliquez sur le groupe de ressources forti1.Double-cliquez sur la machine virtuelle forti1 dans la liste des types de ressources dans le panneau du groupe de ressources.

Copiez l’adresse IP attribuée, ouvrez un navigateur, puis collez-la dans la barre d’adresses. Le site peut déclencher un avertissement indiquant que le certificat de sécurité n’est pas approuvé. Continuez quand même.

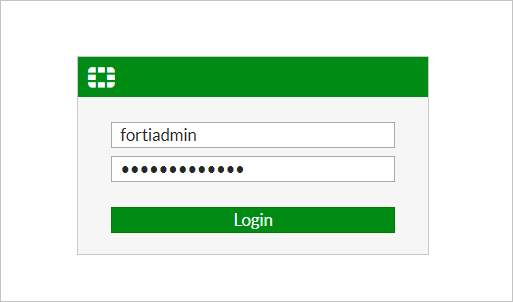

Entrez le nom d’utilisateur d’administration et le mot de passe FortiGate que vous avez fournis pendant le déploiement.

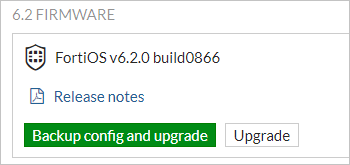

Sélectionnez System (Système) >Firmware (Microprogramme).

Cochez la case qui indique le microprogramme le plus récent, par exemple,

FortiOS v6.2.0 build0866.

Sélectionnez Backup config and upgrade (Configuration et mise à niveau de la sauvegarde) >Continue.

L’appliance virtuelle réseau met à jour son microprogramme avec la dernière build et redémarre. Le processus prend environ cinq minutes. Reconnectez-vous à la console web FortiGate.

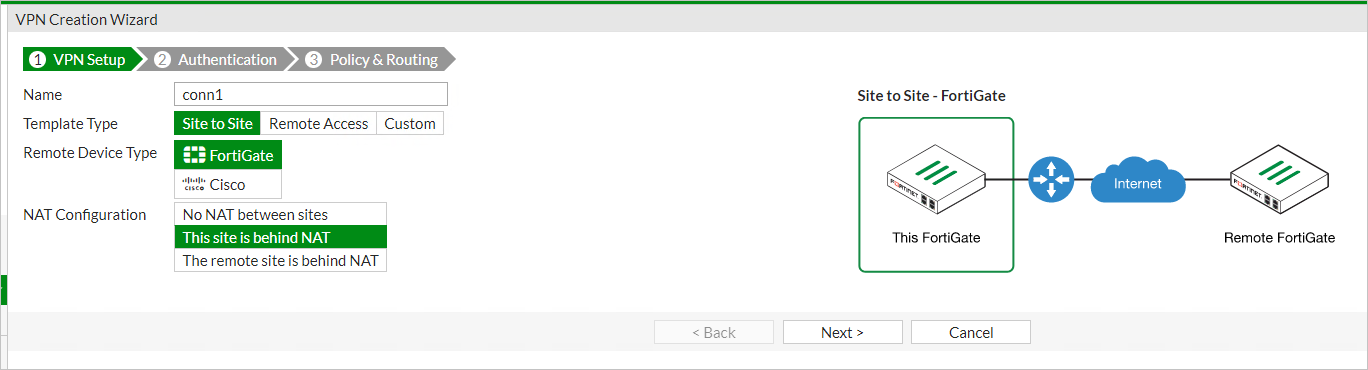

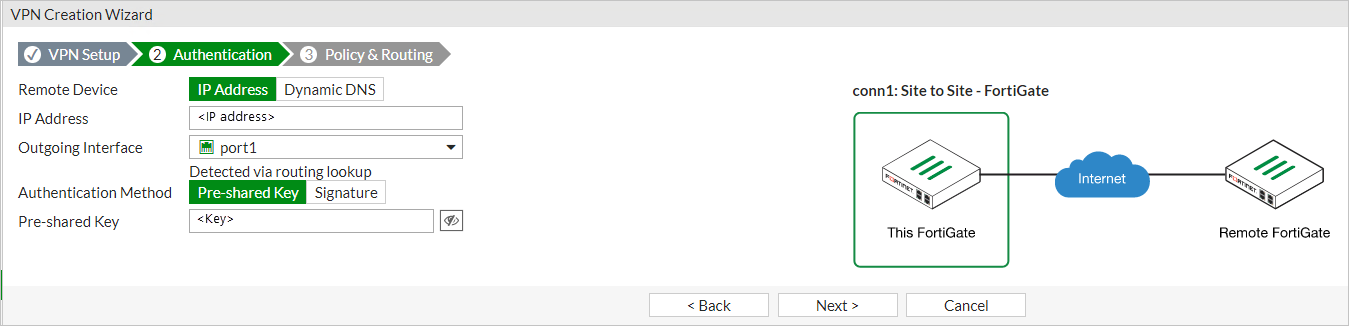

Cliquez sur VPN>IPSec Wizard (Assistant IPSec).

Entrez un nom pour le VPN, par exemple,

conn1dans VPN Creation Wizard (Assistant de création de VPN).Sélectionnez This site is behind NAT (Ce site est derrière NAT).

Cliquez sur Suivant.

Entrez l’adresse IP distante du périphérique VPN local auquel vous allez vous connecter.

Sélectionnez port1 pour Outgoing Interface (Interface sortante).

Sélectionnez Pre-shared Key (Clé prépartagée), puis entrez (et enregistrez) une clé prépartagée.

Remarque

Vous aurez besoin de cette clé pour configurer la connexion sur le périphérique VPN local ; autrement dit, ils doivent correspondre exactement.

Cliquez sur Suivant.

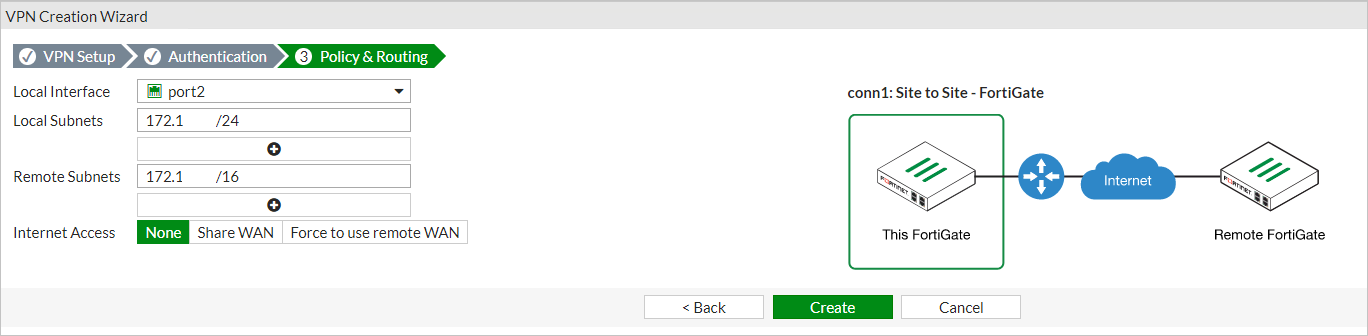

Sélectionnez port2 pour Local Interface (Interface locale).

Entrez la plage de sous-réseau local :

- forti1 : 172.16.0.0/16

- forti2 : 172.17.0.0/16

Utilisez votre plage d’adresses IP si vous utilisez une plage d’adresses IP différente.

Entrez le ou les sous-réseaux distants appropriés qui représentent le réseau local, auquel vous vous connecterez via le périphérique VPN local.

Sélectionnez Créer

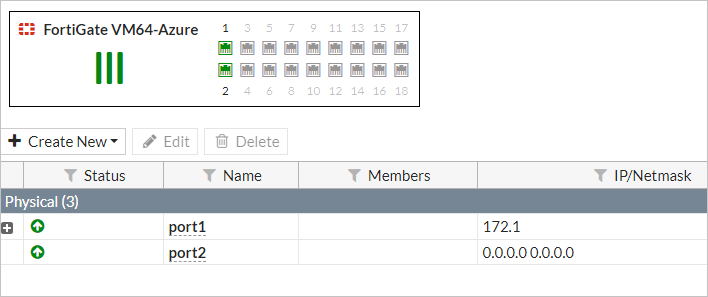

Sélectionnez Network (Réseau) >Interfaces.

Double-cliquez sur port2.

Choisissez LAN dans la liste Role et DHCP pour le mode d’adressage.

Cliquez sur OK.

Configurer le VPN local

Vous devez configurer le périphérique VPN local pour créer le tunnel VPN IPSec. Le tableau suivant liste les paramètres dont vous aurez besoin pour configurer le périphérique VPN local. Pour plus d’informations sur la configuration du périphérique VPN local, reportez-vous à la documentation de votre périphérique.

| Paramètre | Valeur |

|---|---|

| Adresse IP de la passerelle distante | Adresse IP publique attribuée à forti1 : consultez Activer l’appliance virtuelle réseau FortiGate. |

| Réseau IP distant | 172.16.0.0/16 (si vous utilisez la plage d’adresses IP dans ces instructions pour le réseau virtuel). |

| Auth. Method = Preshared key (PSK) | Issue de l’étape 16. |

| Version IKE | 1 |

| Mode IKE | Principal (protection des ID) |

| Algorithmes pour la proposition Phase 1 | AES128-SHA256, AES256-SHA256, AES128-SHA1, AES256-SHA1 |

| Groupes Diffie-Hellman | 14, 5 |

Créer le tunnel VPN

Une fois le périphérique VPN local correctement configuré, le tunnel VPN peut être établi.

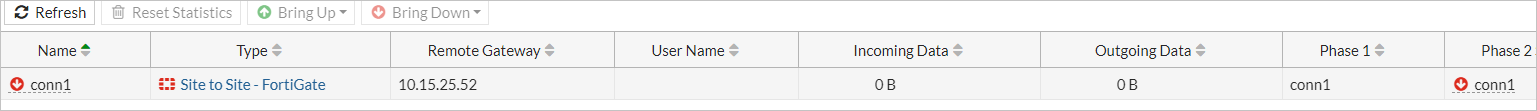

À partir de l’appliance virtuelle réseau FortiGate :

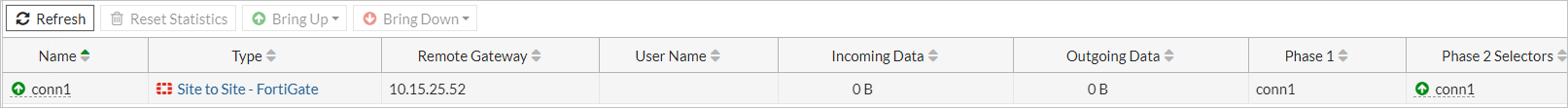

Sur la console web FortiGate forti1, accédez à Monitor (Supervision) >IPsec Monitor (Supervision IPsec).

Mettez en surbrillance conn1 et sélectionnez Bring Up (Afficher) >All Phase 2 Selectors (Tous les sélecteurs de phase 2).

Tester et valider la connectivité

Vous pouvez effectuer un routage entre le réseau virtuel et le réseau local via le périphérique VPN local.

Pour valider la connexion :

Créez une machine virtuelle dans les réseaux virtuels Azure Stack Hub et un système sur le réseau local. Vous pouvez suivre les instructions de création d’une machine virtuelle au démarrage rapide : Créer une machine virtuelle Windows Server avec le portail Azure Stack Hub.

Quand vous créez la machine virtuelle Azure Stack Hub et que vous préparez le système local, vérifiez les points suivants :

La machine virtuelle Azure Stack Hub est placée sur le sous-réseau interne du réseau virtuel.

Le système local est placé sur le réseau local au sein de la plage d’adresses IP définie, tel que défini dans la configuration IPSec. Vérifiez également que l’adresse IP de l’interface locale du périphérique VPN local est fournie au système local en tant que route qui peut atteindre le réseau virtuel Azure Stack Hub, par exemple,

172.16.0.0/16.N’appliquez pas de groupe de sécurité réseau à la machine virtuelle Azure Stack Hub lors de la création. Vous devrez peut-être supprimer le NSG qui est ajouté par défaut si vous créez la machine virtuelle à partir du portail.

Assurez-vous que le système d’exploitation du système local et le système d’exploitation de la machine virtuelle Azure Stack Hub n’ont pas de règles de pare-feu qui interdisent la communication que vous allez utiliser pour tester la connectivité. À des fins de test, il est recommandé de désactiver complètement le pare-feu dans le système d’exploitation des deux systèmes.

Étapes suivantes

Différences et considérations relatives aux réseaux Azure Stack Hub

Proposer une solution réseau dans Azure Stack Hub avec Fortinet FortiGate