Stocker les informations d’identification du principal de service dans un Key Vault Azure Stack Hub

Le développement d’applications sur Azure Stack Hub nécessite généralement la création d’un principal de service et l’utilisation des informations d’identification de celui-ci pour s’authentifier avant le déploiement. Toutefois, les informations d’identification stockées pour le principal de service sont parfois égarées. Cet article explique comment créer un principal de service et stocker les valeurs dans Azure Key Vault en vue de leur récupération ultérieure.

Pour plus d’informations sur le Key Vault, voir Introduction à Key Vault dans Azure Stack Hub.

Prérequis

- Abonnement à une offre qui inclut le service Azure Key Vault.

- PowerShell installé et configuré pour une utilisation avec Azure Stack Hub.

Key Vault dans Azure Stack Hub

Un Key Vault dans Azure Stack Hub permet de protéger les clés de chiffrement et les secrets qu’utilisent les services et applications cloud. Key Vault vous permet de chiffrer des clés et des secrets.

Pour créer un coffre de clés, procédez comme suit :

Connectez-vous au portail Azure Stack Hub.

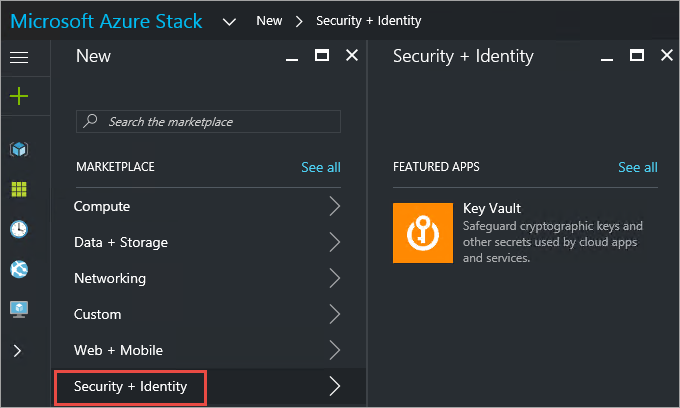

Sur le tableau de bord, sélectionnez + Créer une ressource, Sécurité + Identité, puis Coffre de clés.

Dans le volet Créer un coffre de clés, affectez un Nom à votre coffre. Les noms de coffre peuvent contenir uniquement des caractères alphanumériques et des traits d’union (-). Ils ne peuvent pas commencer par un chiffre.

Choisissez un abonnement dans la liste des abonnements disponibles.

Sélectionnez un groupe de ressources existant ou créez-en un.

Sélectionnez le niveau tarifaire.

Choisissez l’une des stratégies d’accès existantes ou créez-en une. Une stratégie d’accès vous donne les moyens d’accorder des autorisations à un utilisateur, à une application ou à un groupe de sécurité pour effectuer des opérations avec ce coffre.

Choisissez éventuellement une stratégie d’accès avancé pour activer l’accès aux fonctionnalités.

Après avoir configuré les paramètres, sélectionnez OK, puis sélectionnez Créer. Le déploiement du coffre de clés commence.

Créer un principal du service

Connectez-vous à votre compte Azure via le portail Azure.

Sélectionnez Microsoft Entra ID, inscriptions d'applications, puis Ajouter.

Fournissez un nom et une URL pour l’application. Sélectionnez Application Web/API ou Native pour le type d’application que vous souhaitez créer. Après avoir défini les valeurs, sélectionnez Créer.

Sélectionnez Active Directory, puis Inscriptions d’applications et sélectionnez ensuite votre application.

Copiez l’ID d’application et stockez-le dans votre code d’application. Les exemples d’applications utilisent un ID de client pour faire référence à l’ID d’application.

Pour générer une clé d’authentification, sélectionnez Clés.

Fournissez une description et une durée pour la clé.

Sélectionnez Enregistrer.

Copiez la clé qui devient disponible après avoir cliqué sur Enregistrer.

Stocker le principal de service dans Key Vault

Connectez-vous au portail utilisateur pour Azure Stack Hub, sélectionnez le coffre de clés que vous avez créé précédemment, puis sélectionnez la vignette Secret.

Dans le volet Secret, sélectionnez Générer/importer.

Dans la liste d’options du volet Créer un secret, sélectionnez Manuel. Si vous avez créé le principal de service à l’aide de certificats, sélectionnez les certificats dans la liste déroulante, puis chargez le fichier.

Entrez l’ID d’application copié à partir du principal de service en tant que nom de votre clé. Le nom de la clé peut contenir uniquement des caractères alphanumériques et des traits d’union (-).

Collez la valeur de votre clé de principal de service dans l’onglet Valeur.

Sélectionnez Principal du service comme Type de contenu.

Définissez les valeurs de date d’activation et de date d’expiration pour votre clé.

Sélectionnez Créer pour démarrer le déploiement.

Une fois le secret créé, les informations du principal de service y sont stockées. Vous pouvez le sélectionner à tout moment sous Secrets, et afficher ou modifier ses propriétés. La section Propriétés contient l’identificateur de secret, qui est un URI par lequel les applications externes peuvent accéder à ce secret.