Installer ATA - Étape 9

S’applique à : Advanced Threat Analytics version 1.9

Remarque

Avant d’appliquer une nouvelle stratégie, assurez-vous toujours que votre environnement reste sécurisé, sans affecter la compatibilité des applications en activant et en vérifiant d’abord les modifications proposées en mode audit.

Étape 9 : Configurer les autorisations SAM-R requises

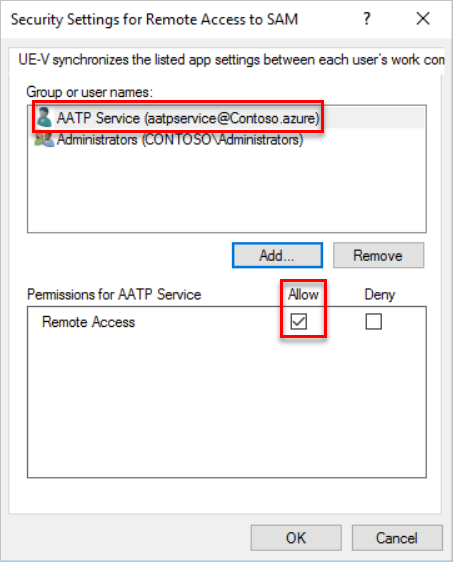

La détection du chemin de mouvement latéral s’appuie sur des requêtes qui identifient les administrateurs locaux sur des machines spécifiques. Ces requêtes sont effectuées à l’aide du protocole SAM-R, via le compte de service ATA créé à l’étape 2. Connectez-vous à AD.

Pour vous assurer que les clients et serveurs Windows autorisent le compte de service ATA à effectuer cette opération SAM-R, vous devez apporter une modification à votre stratégie de groupe qui ajoute le compte de service ATA en plus des comptes configurés répertoriés dans la stratégie d’accès réseau . Cette stratégie de groupe doit être appliquée à chaque appareil de votre organization.

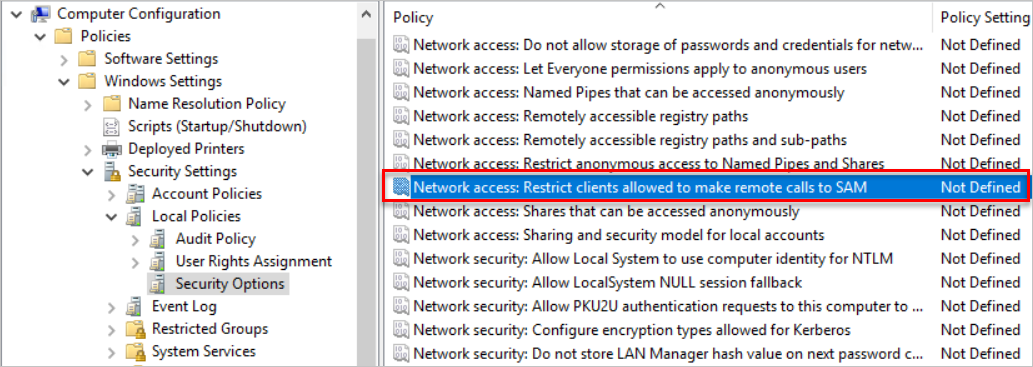

Recherchez la stratégie :

- Nom de la stratégie : Accès réseau - Restreindre les clients autorisés à passer des appels distants à SAM

- Emplacement : Configuration de l’ordinateur, Paramètres Windows, Paramètres de sécurité, Stratégies locales, Options de sécurité

Ajoutez le service ATA à la liste des comptes approuvés capables d’effectuer cette action sur vos systèmes Windows modernes.

Le service ATA (le service ATA créé lors de l’installation) dispose désormais des privilèges appropriés pour effectuer SAM-R dans l’environnement.

Pour plus d’informations sur SAM-R et stratégie de groupe, consultez Accès réseau : Restreindre les clients autorisés à passer des appels distants à SAM.

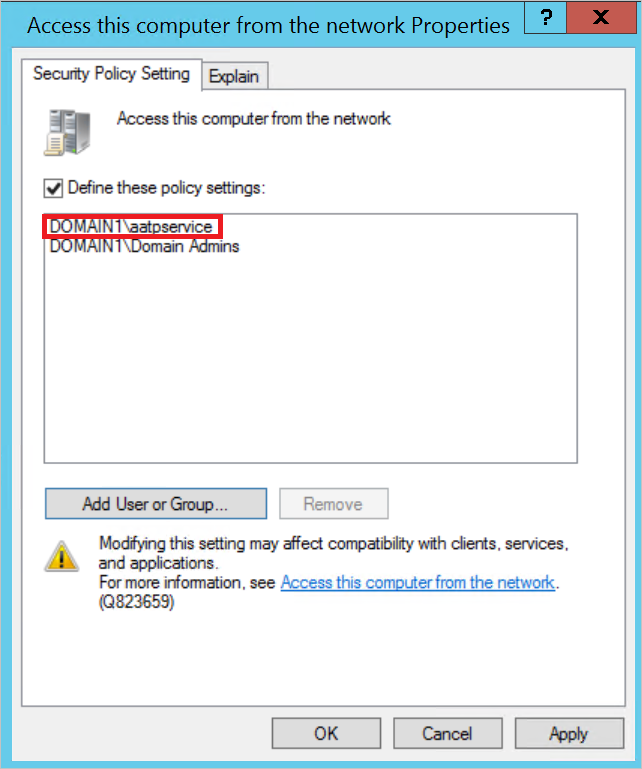

Accéder à cet ordinateur à partir du paramètre réseau

Si vous avez défini le paramètre Accéder à cet ordinateur à partir du réseau dans un objet de stratégie de groupe qui s’applique aux ordinateurs de votre domaine, vous devez ajouter le compte de service ATA à la liste des comptes autorisés pour ce paramètre :

Remarque

Le paramètre n’est pas activé par défaut. Si vous ne l’avez pas activé précédemment, vous n’avez pas besoin de le modifier pour permettre à Defender pour Identity d’effectuer des appels distants à SAM.

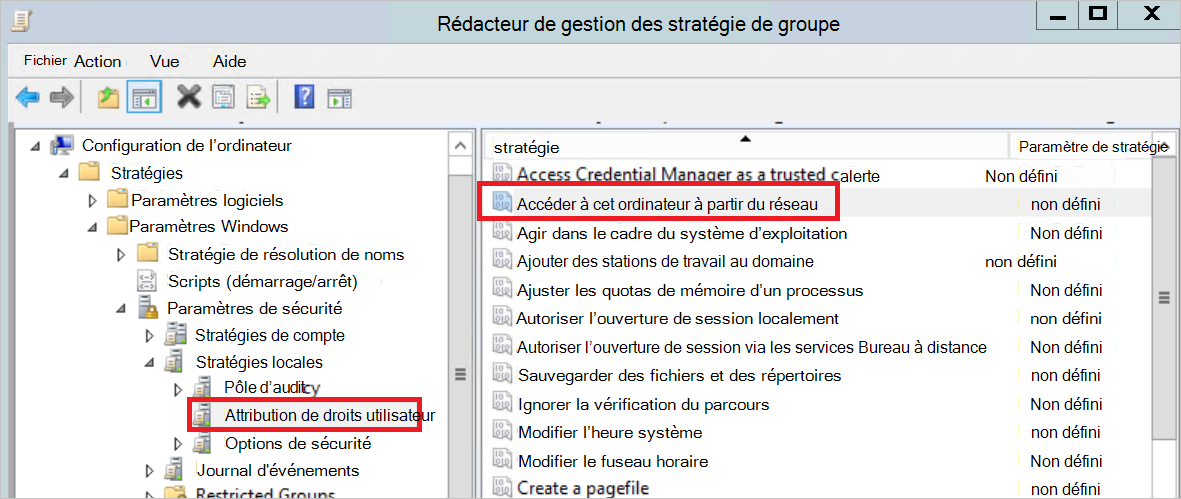

Pour ajouter le compte de service, accédez à la stratégie et accédez à Configuration ordinateur ->Stratégies ->Paramètres Windows ->Stratégies locales ->Attribution de droits utilisateur. Ouvrez ensuite le paramètre Accéder à cet ordinateur à partir du réseau.

Ajoutez ensuite le compte de service ATA à la liste des comptes approuvés.