Quelles sont les menaces qu’ATA recherche ?

S’applique à : Advanced Threat Analytics version 1.9

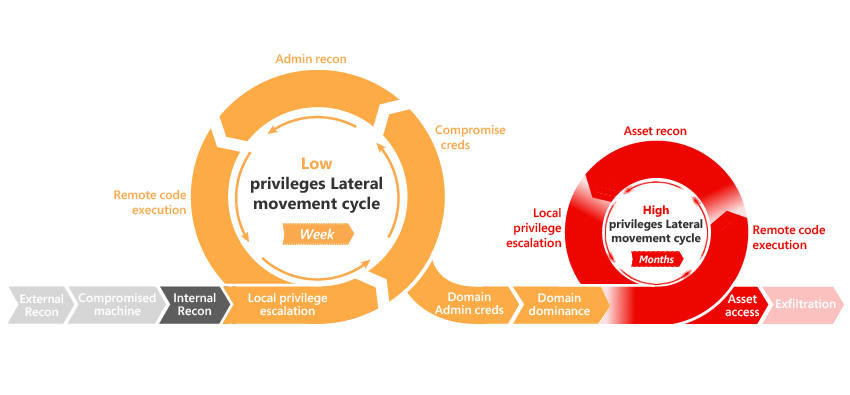

ATA permet de détecter les différentes phases suivantes d’une attaque avancée : reconnaissance, compromission des informations d’identification, mouvement latéral, escalade de privilèges, dominance de domaine, etc. Ces détections visent à détecter les attaques avancées et les menaces internes avant qu’elles ne causent des dommages à votre organization. La détection de chaque phase entraîne plusieurs activités suspectes pertinentes pour la phase en question, où chaque activité suspecte est corrélée à différentes versions d’attaques possibles. Ces phases de la chaîne de destruction où ATA fournit actuellement des détections sont mises en surbrillance dans l’image suivante :

Pour plus d’informations, consultez Utilisation d’activités suspectes et le guide des activités suspectes ATA.

Étape suivante

Pour plus d’informations sur la façon dont ATA s’intègre à votre réseau : Architecture ATA

Pour commencer à déployer ATA : Installer ATA