Résoudre les problèmes courants d’autorisations affinées pour SharePoint Server

S’APPLIQUE À : 2013

2013  2016

2016  2019

2019  Édition d’abonnement

Édition d’abonnement  SharePoint dans Microsoft 365

SharePoint dans Microsoft 365

Après l'implémentation d'autorisations affinées, un environnement SharePoint peut rencontrer des problèmes de performances ou de sécurité. Passez en revue les informations suivantes qui vous aideront à résoudre les problèmes qui peuvent être liés aux autorisations affinées.

Solutions recommandées pour les problèmes courants de performances liés aux autorisations affinées

Les exemples de problèmes suivants peuvent vous aider à réduire l’effet de problèmes de performances liés à l’utilisation intensive des autorisations affinées. Chacun des problèmes suivants traite des modifications apportées au niveau de la sécurité de l'environnement, de la hiérarchie des objets ou du code personnalisé, qui contribuent aux problèmes de performances liés aux autorisations affinées. Chaque problème commence par l’exemple d’environnement suivant où un site web unique contient plusieurs bibliothèques de documents, chacune avec de nombreux objets enfants avec autorisation unique.

Problème 1 : Supprimer des autorisations affinées et utiliser l’application de sécurité uniquement au niveau du web

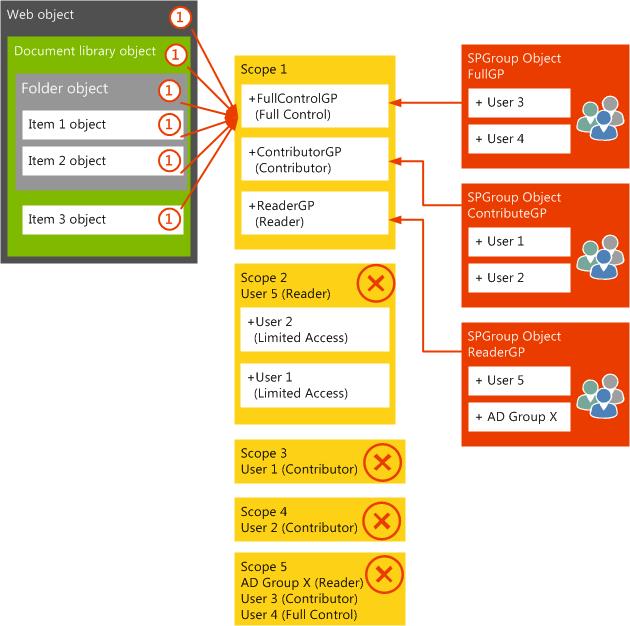

Pour réarchitecturer l’environnement afin qu’il ne nécessite plus d’autorisations affinées, un processus de nettoyage de l’environnement peut être implémenté, puis le nombre d’éléments délimités peut être ajusté pour améliorer la scalabilité de l’environnement à long terme. Les recommandations suivantes décrivent le nettoyage de l’environnement et les modifications de la sécurité architecturale qui sont nécessaires pour mettre en place cette solution.

Nettoyage de sécurité de l’environnement

Lorsqu’un utilisateur est supprimé de l’étendue du niveau web, le modèle objet interne doit supprimer l’utilisateur de chaque étendue sous le niveau web. La suppression d'utilisateurs individuels dans le but d'effacer les autorisations existantes est un processus qui prend beaucoup de temps. Commencez plutôt par supprimer chaque étendue au niveau de l'élément unique pour que l'élément soit défini dans le but d'hériter des autorisations de son objet parent. Cela prend moins de temps que d'essayer d'abord de supprimer des utilisateurs, car cette technique agit sur une seule étendue de l'élément.

Importante

Si le site web actuel n'est pas à la racine de la collection de sites et que le site web est ensuite défini pour hériter des autorisations de son site web parent, toutes les étendues uniques qu'il contient sont supprimées, et toutes les appartenances d'accès limité sont remplacées en même temps dans une seule boucle SQL Server.

Une fois toutes les étendues de niveau élément supprimées, les appartenances aux étendues individuelles dans l’étendue du site web peuvent être remplacées par une ou plusieurs appartenances aux groupes afin d’autoriser l’accès.

Nouvelle conception de l’architecture de la sécurité environnementale

Une fois les étendues et les autorisations affinées existantes supprimées, le plan d’architecture à long terme doit consister à maintenir une étendue unique seulement au niveau du site web. Le diagramme suivant illustre quelle structure adopter pour qu'il ne reste que l'étendue au niveau du site. L’exigence principale de l’architecture est de ne pas avoir trop d’éléments au même niveau de hiérarchie dans les bibliothèques de documents, car le temps nécessaire au traitement des éléments dans les vues augmente.

Résolution :

Le nombre maximal d’éléments ou de dossiers pour tous les niveaux de la hiérarchie doit être d’environ 2 000 éléments.

Si d’autres modifications sont nécessaires à l’architecture, envisagez de déplacer des bibliothèques de documents vers différents sites web ou collections de sites. Le nombre de bibliothèques de documents peut également être modifié pour prendre en charge plus étroitement les besoins de l’entreprise et les recommandations d’évolutivité qui sont basées sur la taxonomie ou l’audience du contenu stocké.

Problème 2 : Utiliser des autorisations affinées par les modifications de structure hiérarchique

Pour réarchitecturer l’environnement afin qu’il utilise toujours des autorisations affinées, mais sans provoquer trop de mises à jour ou de dimensionnement d’une seule étendue web, envisagez de déplacer des bibliothèques de documents sécurisées différemment vers différents sites web.

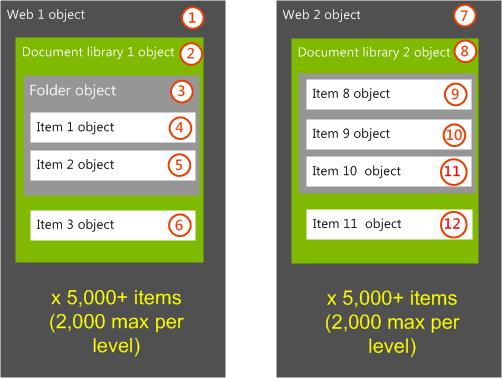

Nouvelle conception de la hiérarchie environnementale

Dans le diagramme suivant, l’architecture physique a été modifiée de sorte que chaque bibliothèque de documents se trouve dans un site web avec autorisation unique. En outre, lorsque les autorisations affinées au niveau de l’élément doivent être conservées, il est recommandé de limiter le nombre cumulé de principaux de sécurité qui bénéficieront d’un accès à environ 2 000, bien qu’il ne s’agisse pas d’une limite fixe. Par conséquent, l'appartenance efficace de chaque site web qui inclut tous les utilisateurs membres à accès limité, ne doit pas être supérieure à environ 2 000 utilisateurs. Cela empêche chaque étendue de niveau du site de devenir trop volumineuse.

Le nombre d’enfants de portée unique n’est pas un problème important et peut être mis à l’échelle en grand nombre. Toutefois, le nombre de principes qui sont ajoutés sous la forme d'un accès limité à la chaîne d'étendues pour le premier site web autorisé de façon unique est un facteur de limitation.

Enfin, bien que n'étant pas un problème propre aux autorisations affinées, la structure de dossier doit garantir qu'aucun niveau hiérarchique unique de la bibliothèque de documents ne dépasse environ 2 000 éléments. Cette limite peut vous aider à assurer de bonnes performances des vues demandées par les utilisateurs.

Problème 3 : Utiliser des autorisations affinées par les modifications de structure de l’étendue

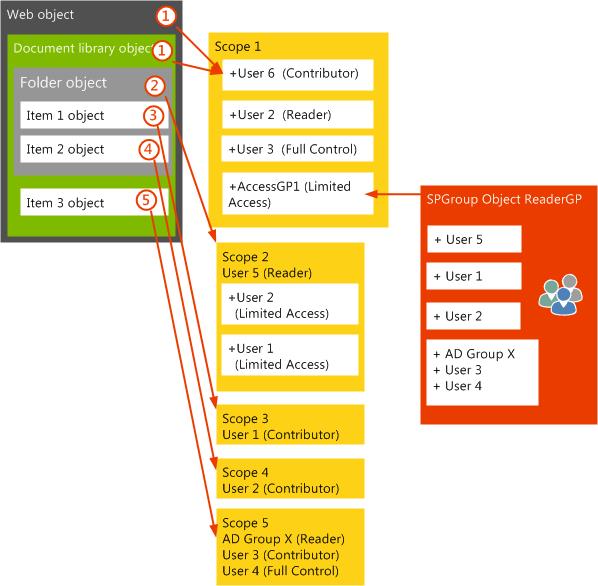

Pour réarchitecturer l’environnement afin qu’il utilise toujours des autorisations affinées, mais sans provoquer trop de mises à jour ou de dimensionnement d’une seule étendue web, envisagez d’utiliser un autre processus de sécurisation des éléments. Cela s’applique si la cause du grand nombre d’étendues uniques est un processus automatisé tel qu’un gestionnaire d’événements ou un workflow qui a modifié dynamiquement les autorisations d’objet. Dans ce cas, il est recommandé de modifier le code pour tout processus qui est en cours de création d’étendues de sécurité uniques.

Nouvelle conception de modification dynamique de code de sécurité

Dans le diagramme suivant, l’architecture de l’étendue a été modifiée de sorte que l’appartenance à l’étendue n’entraîne pas le recalcul de la liste de contrôle d’accès au niveau de la bibliothèque de documents parente et du web. Comme mentionné précédemment, l'appartenance efficace du site web qui inclut tous les membres à accès limité ne doit pas être supérieure à 2 000 afin d'empêcher l'étendue de niveau du site de devenir trop volumineuse. Dans ce cas, en implémentant un nouveau groupe SharePoint pour stocker tous les membres qui ont des droits d'accès limité, l'étendue ne deviendra pas trop volumineuse. Lorsque des utilisateurs sont ajoutés à des étendues individuelles sous le niveau web à l’aide de la méthode SharePoint Server SPRoleAssignmentCollection.AddToCurrentScopeOnly , ils peuvent également être ajoutés, par du code supplémentaire, au nouveau groupe qui a été établi comme disposant de droits d’accès limité au niveau du web et de la bibliothèque de documents.

Résolution :

Lorsque des autorisations affinées au niveau de l’élément doivent être conservées, le nombre cumulé de principaux de sécurité qui bénéficieront d’un accès doit être limité à environ 2 000, bien qu’il ne s’agisse pas d’une limite fixe. Lorsque le nombre de principaux de sécurité augmente, le recalcul de l’ACL binaire prend plus de temps. Si l'appartenance à une étendue est modifiée, la liste de contrôle d'accès binaire doit être recalculée. L'ajout d'utilisateurs à une étendue unique d'élément enfant entraînera la mise à jour des étendues parents avec les nouveaux membres à accès limité, même si cela ne se traduit finalement par aucune modification de l'appartenance à l'étendue parent. Dans ce cas, la liste de contrôle d'accès binaire pour les étendues parents doit également être recalculée.

Comme dans la solution précédente, le nombre d’enfants délimités de manière unique n’est pas un problème significatif et peut être mis à l’échelle en grand nombre. Le nombre de principes qui seront ajoutés en tant qu’accès limité en haut de la chaîne d’étendues au premier site web avec autorisation unique sera un facteur de limitation.

Voir aussi

Autres ressources

Meilleures pratiques pour l’utilisation des autorisations affinées dans SharePoint Server