Sécuriser par défaut avec Microsoft Purview et protéger contre le surpartage - Phase 1

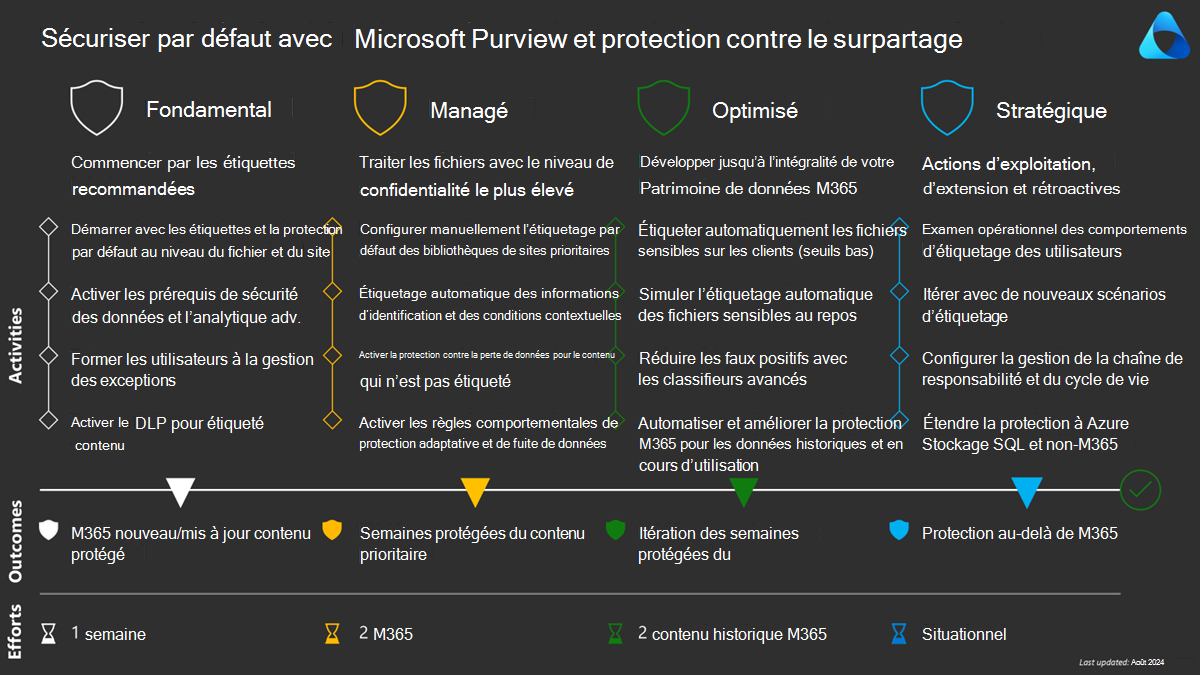

Ce guide est divisé en quatre phases :

- Introduction

- Phase 1 : Fondamentaux – Démarrer avec les étiquettes recommandées (cette page)

- Phase 2 : Géré – Fichiers d’adresse avec la plus grande sensibilité

- Phase 3 : Optimisé : Étendre à l’ensemble de votre patrimoine de données Microsoft 365

- Phase 4 : Stratégique : Actions d’exploitation, d’expansion et rétroactives

Phase 1 : De base - Démarrer avec les étiquettes recommandées

Les étiquettes de confidentialité sont des étiquettes organisationnelles qui sont significatives et intuitives pour les utilisateurs finaux. Elles sont intégrées et cohérentes entre les solutions Microsoft et les solutions non-Microsoft telles qu’Adobe Acrobat Reader.

Les stratégies de protection sur les étiquettes varient en fonction de la ressource de données. Par exemple :

- Chiffrement et filigrane dynamique sur les types de fichiers pris en charge

- Contrôles d’accès conditionnel et confidentialité pour les sites SharePoint et Teams

- Contrôle d’autorisation sur les bases de données Azure SQL, Stockage Azure et Amazon Web Services (AWS) S3

La stratégie d’application des étiquettes commence souvent par l’étiquetage manuel, puis l’étiquetage automatique côté client avec les types d’informations sensibles (SIT), puis l’étiquetage automatique côté service (au repos) avec sit et conditions contextuelles. SharePoint propose également une étiquette contextuelle par défaut par bibliothèque, que nous abordons plus en détail dans ce guide.

Démarrer avec les étiquettes et la protection par défaut au niveau du fichier et du site

Nous vous recommandons de commencer par la définition suivante pour la plupart des clients. Ces étiquettes recommandées peuvent être adaptées si vous avez un déploiement existant et itérées ultérieurement avec d’autres scénarios.

Au niveau supérieur, nous vous recommandons de commencer par les étiquettes suivantes :

- Public : les données publiques sont des données illimitées destinées à la consommation publique, comme le code source publié publiquement et les finances annoncées. Partagez-le librement.

- Général : données métier qui ne sont pas destinées à la consommation publique, comme un produit de travail quotidien. Données qui peuvent être partagées en interne et avec des partenaires approuvés.

- Confidentiel : données métier sensibles cruciales pour atteindre vos objectifs organisationnels. Distribution limitée.

- Hautement confidentiel : vos données les plus critiques. Partagez-le uniquement avec des destinataires nommés.

Remarque

Pour les organisations acceptant du contenu personnel sur des appareils gérés, nous vous recommandons de définir une étiquette Non professionnel ou Personnel avec la priorité la plus basse et sans protection.

Pour Confidentiel et Hautement confidentiel, nous ajoutons les sous-étiquettes suivantes :

- \Tous les employés : les données sont accessibles à tous les membres de votre organization.

- \Spécifique Personnes : les données sont accessibles uniquement par les personnes spécifiées.

- \Exception interne : les données sont accessibles à tout le monde en interne, mais elles ne peuvent pas être partagées en externe. Utilisez cette étiquette dans les situations où le chiffrement a un impact sur les opérations quotidiennes.

Pour obtenir la liste complète des étiquettes parent/enfant avec les configurations recommandées, reportez-vous à ce tableau :

| Nom de l’étiquette | Description de l'étiquette pour les utilisateurs | Paramètres |

|---|---|---|

| Public | Données métier préparées et approuvées pour la consommation publique. |

Étendue : éléments (fichier, e-mail) Marquage de contenu : Non Étiquetage automatique : Non Protection contre la perte de données : Aucune |

| Généralités | Données métier qui ne sont pas destinées à la consommation publique. Cependant, cela peut être partagé avec des partenaires externes, si nécessaire. | Cette étiquette est sélectionnée comme étiquette par défaut pour les e-mails. Cette étiquette est également sélectionnée pour les sites autorisant des partenaires externes. Étendue : éléments (fichier, Email, réunions, sites) Marquage de contenu : Non Étiquetage automatique : Non Confidentialité du site : privé ou public Protection contre la perte de données : bloquer toute personne disposant du lien |

| Confidentiel \ Tous les employés |

Données confidentielles qui nécessitent une protection, ce qui permet à tous les employés des autorisations complètes. Les propriétaires de données peuvent suivre et révoquer le contenu. | Cette étiquette est sélectionnée comme étiquette par défaut pour les documents et les sites. Étendue : éléments (fichier, Email, réunions, sites) Cryptage : Tous les utilisateurs et groupes de l'organisation : co-auteur Marquage du contenu : Pied de page : classé comme confidentiel Étiquetage automatique : Non Confidentialité du site : privé ou public Protection contre la perte de données : Bloquer n’importe qui avec le lien, Bloquer l’externe |

| Confidentiel \ Des personnes spécifiques |

Des données confidentielles qui peuvent être partagées avec des personnes de confiance à l'intérieur et à l'extérieur de votre organisation. Ces personnes peuvent également partager les données au besoin. |

Étendue : éléments (fichier, Email, réunions, sites) Cryptage : permet aux utilisateurs d'attribuer des autorisations : - Chiffrer uniquement pour Outlook - Inviter les utilisateurs dans Word, PowerPoint et Excel Marquage du contenu : Pied de page : classé comme confidentiel Étiquetage automatique : Non Confidentialité du site : privé ou public Protection contre la perte de données : bloquer toute personne disposant du lien |

| Confidentiel \ Exception interne |

Des données confidentielles qui n'ont pas besoin d'être cryptées. Utilisez cette option avec précaution et avec une justification commerciale appropriée. | Cette étiquette est sélectionnée pour les informations confidentielles qui n’ont pas besoin d’être chiffrées. Cela peut être utilisé comme exception interne lorsque le chiffrement n’est pas pris en charge avec un processus ou une application utilisant ces informations. Tirez parti de la protection contre la perte de données et de la gestion des risques internes pour gérer les risques et les écarts utilisateur. Étendue : éléments (fichier, Email, réunions, sites) Marquage du contenu : Pied de page : classé comme confidentiel Étiquetage automatique :Non Confidentialité du site : privé ou public Protection contre la perte de données : Bloquer n’importe qui avec le lien, Bloquer l’externe |

| Hautement confidentiel \ Tous les employés |

Des données hautement confidentielles qui permettent à tous les employés d'afficher, de modifier et de répondre à ce contenu. Les propriétaires de données peuvent suivre et révoquer le contenu. | Cette étiquette est sélectionnée pour l'étiquetage automatique côté client et l'étiquetage automatique côté service. Étendue : éléments (fichier, Email, réunions, sites) Cryptage : Tous les utilisateurs et groupes de l'organisation : co-auteur Marquage du contenu : Pied de page : classé comme hautement confidentiel Étiquetage automatique : appliquez automatiquement l’étiquette. Envisagez d’appliquer automatiquement les types d’informations sensibles Toutes les informations d’identification hautement sensibles. Confidentialité du site : privé ou public Protection contre la perte de données : Bloquer n’importe qui avec le lien, Bloquer l’externe |

| Hautement confidentiel \ Des personnes spécifiques |

Données hautement confidentielles qui nécessitent une protection et ne peuvent être consultées que par les personnes que vous spécifiez et avec le niveau d'autorisation que vous choisissez. |

Étendue : éléments (fichier, Email, réunions, sites) Cryptage : permet aux utilisateurs d'attribuer des autorisations : - Ne pas transférer pour Outlook - Inviter les utilisateurs dans Word, PowerPoint et Excel Marquage du contenu : Pied de page : classé comme hautement confidentiel Étiquetage automatique : Non Confidentialité du site : privé ou public Protection contre la perte de données : Bloquer n’importe qui avec le lien, Bloquer l’externe |

| Hautement confidentiel \ Exception interne |

Données hautement confidentielles qui n’ont pas besoin d’être chiffrées. Utilisez cette option avec précaution et avec une justification commerciale appropriée. | Cette étiquette est sélectionnée pour les informations hautement confidentielles qui n’ont pas besoin d’être chiffrées. Cela peut être utilisé comme exception interne lorsque le chiffrement n’est pas pris en charge avec un processus ou une application utilisant ces informations. Tirez parti de la protection contre la perte de données et de la gestion des risques internes pour gérer les risques et les écarts utilisateur. Étendue : éléments (fichier, Email, réunions, sites) Marquage du contenu : Pied de page : classé comme confidentiel Étiquetage automatique : Non Confidentialité du site : privé ou public Protection contre la perte de données : Bloquer n’importe qui avec le lien, Bloquer l’externe |

Sécurisé par défaut.

Les étiquettes recommandées dans ce modèle de déploiement présentent quelques différences par rapport à l’approche traditionnelle d’analyse/marche/exécution ou à l’article Étiquettes et stratégies par défaut pour protéger vos données :

- Définissez l’étiquette par défaut sur Confidentiel\Tous les employés pour les fichiers. Pour les fichiers existants, tirer parti de l’étiquetage automatique côté service avec l’extension de fichier de condition contextuelle concerne tous les fichiers PPTX/DOCX/XLSX/PDF pour tous les sites SharePoint pertinents.

- Définissez l’étiquette par défaut sur Général pour les e-mails. Cela réduit les frictions de déploiement avec les utilisateurs capables de fonctionner normalement, à l’exception du fait que les fichiers confidentiels joints à un e-mail héritent de l’étiquette du fichier.

- Contrôles pour le partage par défaut et les limites DLP

- Cas d’usage d’étiquetage automatique centrés sur Hautement confidentiel

- Étiquette Personnes spécifique, nommée de manière intuitive et explicite

- L’exception interne traite les cas où le chiffrement empêche les utilisateurs finaux de travailler quotidiennement.

Points saillants et recommandations

- Les étiquettes doivent être nommées de manière intuitive.

- Évitez de mélanger des termes tels que Confidentiel, Restreint ou Interne : comprendre les différentes significations des termes peut être difficile pour les utilisateurs.

- Nous vous recommandons de conserver la liste des étiquettes sur 5 x 5 dans la mesure du possible, c’est-à-dire jusqu’à cinq étiquettes parentes et jusqu’à cinq étiquettes enfants sous un parent.

- Le cas échéant, les étiquettes sont utilisées pour les fichiers et les sites SharePoint.

- Hautement confidentiel est le plus souvent effectué avec l’étiquetage automatique et les valeurs par défaut contextuelles, et fournit davantage de contrôles et de restrictions.

- Utilisez des étiquettes pour définir vos sites SharePoint et la confidentialité Teams sur Privé par défaut.

- Pour les organisations qui utilisent largement les paramètres de confidentialité publics dans SharePoint/Teams, nous recommandons d’effectuer une mise à jour vers Privé et d’utiliser des liens partageables par l’entreprise à la place.

- Les sites SharePoint privés avec des liens partageables par l’entreprise offrent la même flexibilité de collaboration, mais réduisent les risques de découverte involontaire dans la recherche et Copilot.

- Pour plus de protection, définissez partage par défaut sur Personnes spécifiques.

- Créez une chaîne de responsabilité avec les propriétaires de site. Utilisez les rapports et les API Graph pour identifier les écarts d’utilisation et les comportements.

- Activez DLP sur le contenu étiqueté, en bloquant toute personne disposant d’un lien et externe , le cas échéant. Contenu partagé existant correspondant à ces blocs de conditions, des alertes DLP sont déclenchées et des conseils de stratégie visibles pour les utilisateurs finaux.

- Activez l’héritage des étiquettes d’e-mail. Pour plus d’informations, consultez Configurer l’héritage des étiquettes à partir des pièces jointes de courrier électronique.

Activer les prérequis de sécurité des données et l’analytique avancée

Microsoft Purview offre de nombreuses fonctionnalités. Pour réduire l’impact sur les utilisateurs, certaines fonctionnalités ne sont pas activées par défaut. Nous vous recommandons d’examiner les paramètres suivants :

- Activer la possibilité de traiter le contenu dans Office Online : Activer les étiquettes de confidentialité pour les fichiers dans SharePoint et OneDrive

- Activer l’étiquetage pour Microsoft Teams et les sites SharePoint : utiliser des étiquettes de confidentialité avec Microsoft Teams, Groupes Microsoft 365 et sites SharePoint

- Nous vous recommandons de conserver l’étiquette de courrier électronique d’incompatibilité d’étiquette. Cette fonctionnalité envoie un e-mail au propriétaire du document et au propriétaire du site concernant un document dont la sensibilité est supérieure à celle de l’étiquette de confidentialité du site. Vous pouvez vérifier qu’il n’est pas désactivé en vérifiant que « -BlockSendLabelMismatchEmail » est défini sur $False

- Inclure un lien d’aide avec « -LabelMismatchEmailHelpLink »

- Activer la prise en charge des fichiers PDF dans OneDrive et SharePoint : activer les étiquettes de confidentialité pour les fichiers dans SharePoint et OneDrive

- Marquer les fichiers comme sensibles par défaut : Empêcher l’accès invité aux fichiers pendant l’application des règles DLP - SharePoint dans Microsoft 365

- Analytique DLP : Bien démarrer avec l’analytique de protection contre la perte de données

- Activer la co-création pour les fichiers avec des étiquettes de confidentialité : Activer la co-création pour les documents chiffrés

- Activer les indicateurs de gestion des risques internes : configurer les indicateurs de stratégie dans la gestion des risques internes

- Activer les audits Purview : Bien démarrer avec les solutions d’audit

- Activer l’intégration à Microsoft Entra B2B : Intégration de SharePoint et OneDrive à Microsoft Entra B2B

Liens ou liens partageables par l’entreprise pour des personnes spécifiques

Le partage OneDrive et SharePoint est configuré via des liens partageables. En savoir plus ici : Fonctionnement des liens partageables dans OneDrive et SharePoint dans Microsoft 365

Pour les organisations qui utilisent des sites SharePoint dont les paramètres de confidentialité sont définis sur publics, nous vous recommandons de passer à privé avec des liens partageables par défaut définis sur Personnes dans votre organization. La collaboration ouverte est disponible pour les utilisateurs, mais elle réduit la détectabilité automatique du contenu dans la recherche d’entreprise et Copilot.

Conseil

Pour réduire davantage les risques, nous vous recommandons de configurer des personnes spécifiques par défaut.

Les étiquettes de confidentialité Microsoft Purview vous permettent de configurer les liens partageables en fonction de l’étiquette de confidentialité du site SharePoint. Par exemple, ce paramètre facilite considérablement les configurations granulaires entre les sites Général et Confidentiel. En savoir plus ici : Utiliser des étiquettes de confidentialité pour configurer le type de lien de partage par défaut

Former les utilisateurs à la gestion des exceptions

Avec l’approche sécurisée par défaut, la formation se concentre sur les points suivants :

- Informer votre organization de l’importance de sécuriser les informations par défaut.

- L’importance de l’étiquetage sur les sites SharePoint et la façon dont les étiquettes affectent la protection des fichiers et le partage.

- Comment les utilisateurs peuvent modifier les étiquettes lorsqu’ils travaillent avec des partenaires externes approuvés.

- Comment les utilisateurs peuvent modifier les étiquettes lorsqu’une application métier ou un complément ne fonctionne pas correctement avec le chiffrement.

- Indique s’il faut partager à partir de OneDrive ou SharePoint avec des partenaires externes approuvés et comment sélectionner l’étiquette de site appropriée.

- Justification requise lors de la rétrogradation des étiquettes.

La dérivation de l’étiquetage des fichiers à partir de l’étiquetage des sites SharePoint réduit le nombre de fois où les utilisateurs doivent modifier leur étiquette. Par exemple :

- John partage un fichier en externe via OneDrive. Il examine ensuite le contenu et détermine qu’il n’est pas confidentiel et change l’étiquette en Général. John partage ensuite à l’extérieur.

- Jane travaille avec un partenaire et partage plusieurs fichiers. Jane utilise SharePoint et étiquette le site sur Général. Tous les fichiers du site peuvent être partagés. Mais si un fichier confidentiel est chargé sur le site, ce fichier est protégé, une notification est envoyée à Jane concernant le fichier plus sensible et elle peut déplacer le fichier ou modifier l’étiquette.

- Jack travaille dans Excel avec un partenaire à l’aide d’un complément important pour les opérations commerciales. Si ce complément n’est pas compatible avec le chiffrement, Jack doit remplacer l’étiquette par Confidentiel\Exception interne.

Importante

Il existe un compromis important à prendre en compte entre la priorité de l’étiquette, la rétrogradation et la justification, et les valeurs par défaut. Par exemple, en supposant que la priorité générale est inférieure à celle de Confidentiel\Tous les employés, et si votre client Office est défini par défaut sur Confidentiel\Tous les employés, une étiquette de bibliothèque SharePoint par défaut définie sur Général ne s’applique pas. De même, l’exception Confidentiel\Interne définie à une priorité plus élevée ne nécessite pas de justification. Il est important de passer en revue les priorités des étiquettes et les exigences de justification.

Activer DLP pour le contenu étiqueté

Protection contre la perte de données Microsoft Purview (DLP) fournit une intégration aux étiquettes de confidentialité, répondant rapidement aux exigences DLP avec des configurations limitées.

Par exemple, avec les étiquettes recommandées et la valeur par défaut définies sur Confidentiel\Tous les employés, nous vous recommandons d’inclure une règle DLP pour bloquer le partage vers l’externe et bloquer tout le monde avec le lien. Reportez-vous à la table d’étiquettes recommandée et à la colonne Limites DLP pour plus d’informations sur chaque étiquette.

Pour en savoir plus sur cette fonctionnalité :

- Utiliser les étiquettes de confidentialité comme condition dans les stratégies de protection contre la perte de données

- Informations de référence sur la stratégie de protection contre la perte de données

- Informations de référence sur les conditions et les actions Exchange de protection contre la perte de données

Phase 1 - Résumé

À la fin de cette phase, votre organization a :

- Étiquettes disponibles pour les utilisateurs finaux à utiliser manuellement.

- Étiquetage par défaut pour tous les documents et e-mails nouveaux/mis à jour.

- Communications et formation des utilisateurs sur la façon de gérer les exceptions, soit lors du partage, soit si le chiffrement est à l’origine de problèmes avec leurs fichiers métier.

- DLP empêchant le partage de fichiers confidentiels.

Voir aussi

- Appliquer le chiffrement à l’aide d’étiquettes de confidentialité

- Gérer les étiquettes de confidentialité dans les applications Office

- Formation des utilisateurs finaux pour les étiquettes de confidentialité

- En savoir plus sur les étiquettes et stratégies par défaut pour protéger vos données

Étape suivante : Phase 2 : Géré – Fichiers d’adresse avec une sensibilité maximale