Nouveautés de Microsoft Defender pour point de terminaison sur Android

S’applique à :

Vous voulez découvrir Microsoft Defender pour point de terminaison ? Inscrivez-vous pour bénéficier d’un essai gratuit.

Microsoft Defender pour mobile : Mise à jour de détection d'Wi-Fi ouverte

Février 2025 :

Dans le cadre de notre Microsoft Defender pour l’application mobile, nous proposons la détection open Wi-Fi dans notre ensemble de fonctionnalités de protection réseau. Lorsqu’elle est activée, cette fonctionnalité génère une alerte dans le portail sécurité. Actuellement, l’alerte est informative et ne nécessite aucune action de la part de l’analyste ou de l’administrateur SOC. Il fournit des informations précieuses qui facilitent le triage des incidents impliquant des appareils mobiles.

Comportement actuel :

Chaque fois que l’utilisateur final se connecte à un réseau Wi-Fi ouvert, une alerte est déclenchée.

Si l’utilisateur sort de la plage de Wi-Fi ouverte et se reconnecte au même réseau, une autre alerte est déclenchée.

Sur la base de nos insights de recherche et des entrées de Microsoft et d’autres équipes SOC, nous implémentons un comportement de mise en cache pour nous assurer que la valeur des alertes reste et n’entraîne pas non plus de fatigue pour les équipes SOC en raison du volume élevé.

Nouveau comportement :

Chaque fois que l’utilisateur final se connecte à un réseau Wi-Fi ouvert, une alerte est déclenchée.

Si un utilisateur se reconnecte au même wi-fi ouvert au cours des sept prochains jours, une autre alerte ne sera pas déclenchée.

Notez que si un utilisateur se connecte à un autre réseau Wi-Fi ouvert, une alerte est immédiatement générée et aucun changement n’est apporté à ce comportement.

Mise à niveau de votre expérience : améliorations à venir que vous devez connaître

Janvier 2025 :

Modifications clés :

Nous sommes heureux de présenter le nouveau tableau de bord pour nos utilisateurs d’entreprise, qui a été conçu pour être plus convivial et plus accessible. La structure du tableau de bord mise à jour inclut désormais des cartes de recommandation pour les alertes et les vignettes de fonctionnalité.

Les cartes de recommandation affichent en évidence toutes les alertes actives, ce qui vous permet de rester informé. En outre, les fonctionnalités sont désormais présentées sous forme de vignettes, ce qui améliore la facilité d’utilisation et de navigation.

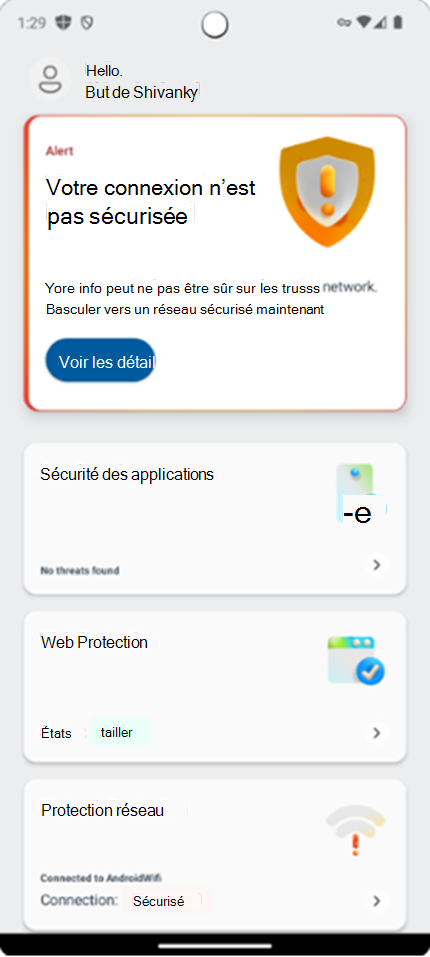

La capture d’écran suivante est un exemple de ce que l’utilisateur voit dans son tableau de bord :

Cartes de recommandation pour les alertes :

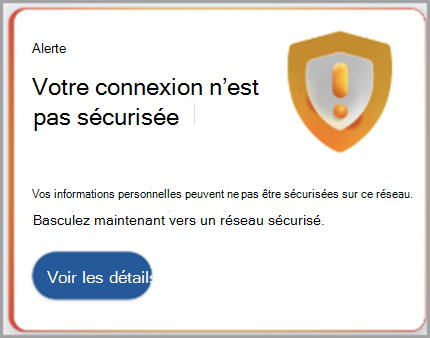

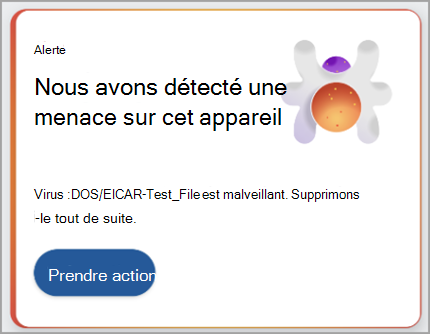

La structure du tableau de bord a été mise à jour pour inclure une recommandation carte qui contient des alertes actives (le cas échéant). Dans le cas où il y a plusieurs alertes, la résolution de l’alerte supérieure entraîne la suivante. Les cartes de recommandation ont été implémentées pour fournir une expérience utilisateur plus cohérente. Ces cartes sont conçues pour afficher des alertes et des notifications importantes en évidence sur le tableau de bord, comme indiqué dans le tableau suivant :

| Carte | Description |

|---|---|

|

Protection du réseau L’utilisateur est invité à basculer vers un réseau sécurisé. |

|

Option VPN L’utilisateur est invité à configurer une connexion VPN sur son appareil. |

|

Détection de programmes malveillants L’utilisateur est invité à prendre des mesures sur une menace détectée. |

Vignettes de fonctionnalité :

L’expérience actuelle du tableau de bord d’entreprise propose désormais une vue en mosaïque pour votre équipe de sécurité. Le tableau suivant décrit les vignettes que votre équipe de sécurité peut voir.

| Tile | Description |

|---|---|

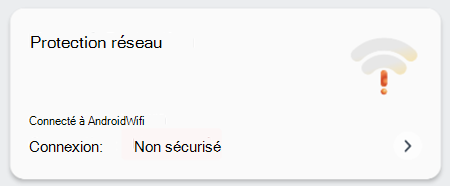

|

Protection du réseau L’utilisateur peut voir si une connexion est sécurisée ou non sécurisée. |

|

Protection web L’utilisateur peut voir si la protection web est activée sur l’appareil d’un utilisateur. |

|

Sécurité des applications L’utilisateur peut voir si des menaces ont été détectées dans les applications installées sur l’appareil d’un utilisateur. |

|

Accès sécurisé global L’utilisateur peut voir les status de connexion actuelles. |

L’intégration d’Android low-touch est désormais en disponibilité générale

Décembre 2024 :

Principaux avantages :

Configuration plus rapide sur les appareils Android : l’intégration Simplifiée d’Android prend en charge l’authentification silencieuse et l’attribution automatique de certaines autorisations sur l’appareil d’un utilisateur. Par conséquent, les utilisateurs doivent accorder uniquement les autorisations nécessaires pour intégrer Defender pour point de terminaison.

Conseils intuitifs : flux clair et intuitif pour guider les utilisateurs à travers chaque étape.

Couverture étendue avec prise en charge de plusieurs profils Android : Android enterprise BYOD, COPE et entièrement managé.

Configuration de l’intégration à faible interaction tactile :

Bien que l’intégration tactile soit désactivée par défaut, les administrateurs de sécurité peuvent l’activer via des stratégies de configuration d’application dans Intune. Consultez Intégration d’Android low-touch.

Importante

Fin de la prise en charge des appareils inscrits par l’administrateur d’appareil :

Microsoft Intune et Defender pour point de terminaison mettent fin à la prise en charge des appareils inscrits par l’administrateur d’appareil ayant accès à Google Mobile Services (GMS) à compter du 31 décembre 2024.

Pour les appareils ayant accès à GMS :

Une fois le support terminé pour les appareils inscrits par l’administrateur d’appareil, les appareils ayant accès à GMS sont affectés de la manière suivante :

- Intune et Defender pour point de terminaison n’apporteront pas de modifications ou de mises à jour à la gestion des administrateurs d’appareils Android, telles que des correctifs de bogues, des correctifs de sécurité ou des correctifs pour résoudre les modifications apportées aux nouvelles versions d’Android.

- le support technique Intune et Defender pour point de terminaison ne prend plus en charge les appareils ayant accès à GMS.

Pour plus d’informations, consultez le blog de la communauté technique : Intune la fin de la prise en charge de l’administrateur d’appareils Android sur les appareils avec GMS en décembre 2024.

Protection réseau

Août 2024 (version : 1.0.6812.0101) :

- La fonctionnalité Protection réseau est activée par défaut pour tous les utilisateurs

La protection réseau sur Microsoft Defender pour point de terminaison est désormais en disponibilité générale. La protection réseau offre une protection contre les menaces associées aux Wi-Fi non autorisés, le matériel non autorisé comme les appareils ananas et les certificats non autorisés. Il avertit l’utilisateur si une menace associée est détectée. Les utilisateurs voient également une expérience guidée pour se connecter à des réseaux sécurisés et changer de réseau lorsqu’ils sont connectés à une connexion non sécurisée.

Importante

Cette fonctionnalité est désormais activée par défaut pour tous les utilisateurs. Par conséquent, les utilisateurs peuvent voir un carte de protection réseau dans l’application Defender pour point de terminaison, avec App Protection et Web Protection. Les utilisateurs doivent également fournir l’autorisation d’emplacement pour terminer la configuration. Les administrateurs peuvent modifier la valeur par défaut de la protection réseau s’ils décident de ne pas l’utiliser via les stratégies Intune App Configuration. Il existe également plusieurs contrôles d’administrateur pour offrir de la flexibilité, notamment des contrôles de confidentialité pour configurer les données envoyées par Defender pour point de terminaison à partir d’appareils Android. Pour plus d’informations, consultez Protection réseau.

Étiquetage des appareils

L’étiquetage des appareils mobiles est désormais en disponibilité générale. Cette fonctionnalité permet de marquer en bloc les appareils mobiles en permettant aux administrateurs de configurer des étiquettes via Intune. Les administrateurs peuvent configurer les étiquettes d’appareil via Intune via des stratégies de configuration et les envoyer aux appareils de l’utilisateur. Une fois que l’utilisateur installe et active Defender, l’application cliente transmet les étiquettes d’appareil au portail de sécurité. Les étiquettes d’appareil s’affichent sur les appareils dans l’inventaire des appareils.

Cette configuration est disponible pour les appareils inscrits (MDM) et les appareils non inscrits (GAM). Pour plus d’informations, consultez Étiquetage des appareils (MDM) et Étiquetage des appareils (GAM).

Microsoft Defender pour point de terminaison sur les appareils personnels appartenant à l’entreprise

Defender pour point de terminaison est désormais en disponibilité générale sur les appareils AE COPE. Les entreprises peuvent intégrer des appareils en mode COPE et envoyer (push) Defender pour point de terminaison aux appareils de l’utilisateur via le centre d’administration Microsoft Intune. Avec cette prise en charge, les appareils Android Enterprise COPE bénéficient de toutes les fonctionnalités de notre offre sur Android, notamment :

- Hameçonnage et protection web.

- Analyse des programmes malveillants.

- Protection réseau (préversion).

- Plus de prévention des violations par le biais de l’intégration à Microsoft Intune et à l’accès conditionnel.

Contrôles de confidentialité

Microsoft Defender pour point de terminaison sur Android active des contrôles de confidentialité pour les administrateurs et les utilisateurs finaux, et inclut des contrôles pour les appareils inscrits (MDM) et non inscrits (GAM). Les administrateurs peuvent configurer la confidentialité dans le rapport d’alerte, tandis que les utilisateurs finaux peuvent configurer les informations partagées à leur organization. Pour plus d’informations, consultez contrôles de confidentialité (GPM) et contrôles de confidentialité (GAM).

Autorisations facultatives et possibilité de désactiver la protection web

Microsoft Defender pour point de terminaison sur Android active des autorisations facultatives dans le flux d’intégration. Actuellement, les autorisations requises par Defender pour point de terminaison sont obligatoires dans le flux d’intégration. Avec cette fonctionnalité, les administrateurs peuvent déployer Defender pour point de terminaison sur des appareils sans appliquer les autorisations VPN et d’accessibilité obligatoires lors de l’intégration. Les utilisateurs finaux peuvent intégrer l’application sans les autorisations obligatoires et peuvent passer en revue ces autorisations ultérieurement. Cette fonctionnalité est actuellement présente uniquement pour les appareils non inscrits (GAM). Pour plus d’informations, consultez autorisations facultatives.

Microsoft Defender sur le profil personnel BYOD d’entreprise Android

Microsoft Defender pour point de terminaison est désormais pris en charge sur le profil personnel Android Entreprise (BYOD uniquement) avec toutes les fonctionnalités clés, notamment l’analyse des programmes malveillants, la protection contre les liens d’hameçonnage, la protection réseau et la gestion des vulnérabilités. Cette prise en charge est associée à des contrôles de confidentialité pour garantir la confidentialité de l’utilisateur sur le profil personnel. Pour plus d’informations, consultez l’annonce et le guide de déploiement.

Microsoft Defender sur les mises à jour des applications Android

Microsoft Defender n’est plus pris en charge pour les versions 1.0.3011.0302 ou antérieures. Les utilisateurs sont invités à effectuer une mise à niveau vers les dernières versions pour sécuriser leurs appareils.

Pour mettre à jour, les utilisateurs peuvent effectuer les étapes suivantes :

Sur votre profil professionnel, accédez à Managed Play Store.

Appuyez sur l’icône de profil en haut à droite, puis sélectionnez Gérer les applications et l’appareil.

Recherchez Defender pour point de terminaison sous mises à jour disponibles, puis sélectionnez Mettre à jour.

Si vous rencontrez des problèmes, envoyez des commentaires dans l’application.

L’application Microsoft Defender pour point de terminaison est désormais Microsoft Defender dans le Play Store

Microsoft Defender pour point de terminaison est désormais disponible en tant que Microsoft Defender dans le play store. Avec cette mise à jour, l’application est disponible en préversion pour les consommateurs de la région États-Unis. En fonction de la façon dont vous vous connectez à l’application avec votre travail ou votre compte personnel, vous avez accès aux fonctionnalités pour Microsoft Defender pour point de terminaison ou pour Microsoft Defender pour les particuliers. Pour plus d’informations, consultez ce billet de blog.

Gestion des vulnérabilités

Le 25 janvier 2022, nous avons annoncé la disponibilité générale de la gestion des vulnérabilités sur Android et iOS. Pour plus d’informations, consultez le billet techcommunity ici.

Modifications d’autorisation à venir pour Microsoft Defender pour point de terminaison exécutant Android 11 ou version ultérieure (novembre 2021)

Version Build : 1.0.3501.0301 Mois de publication : novembre 2021 Microsoft Defender pour point de terminaison a publié cette mise à jour requise par Google pour effectuer la mise à niveau vers l’API Android 30. Cette modification invite les utilisateurs à rechercher l’accès à une nouvelle autorisation de stockage pour les appareils exécutant Android 11 ou version ultérieure. Les utilisateurs doivent accepter cette nouvelle autorisation de stockage une fois qu’ils ont mis à jour l’application Defender avec la version 1.0.3501.0301 ou ultérieure. Cette mise à jour garantit que la fonctionnalité de sécurité des applications de Defender pour point de terminaison fonctionne sans interruption. Pour plus d’informations, consultez les sections suivantes.

Impact sur votre organization : ces modifications prennent effet si vous utilisez Microsoft Defender pour point de terminaison sur des appareils exécutant Android 11 ou version ultérieure et que Defender pour point de terminaison a été mis à jour pour publier la build 1.0.3501.0301 ou ultérieure.

Remarque

Les nouvelles autorisations de stockage ne peuvent pas être configurées par les administrateurs pour approuver automatiquement via Microsoft Intune. Les utilisateurs doivent prendre des mesures pour fournir l’accès à cette autorisation.

Expérience utilisateur : les utilisateurs reçoivent une notification indiquant une autorisation manquante pour la sécurité des applications. Si l’utilisateur refuse cette autorisation, la fonctionnalité de sécurité des applications est désactivée sur l’appareil. Si l’utilisateur n’accepte pas ou refuse l’autorisation, il continue à recevoir l’invite lors du déverrouillage de son appareil ou de l’ouverture de l’application, jusqu’à ce qu’elle soit approuvée.

Remarque

Si votre organization affiche un aperçu de la fonctionnalité de protection contre les falsifications et si les nouvelles autorisations de stockage ne sont pas accordées par l’utilisateur dans les sept jours suivant la mise à jour vers la dernière version, l’utilisateur risque de perdre l’accès aux ressources d’entreprise.

Ce que vous devez faire pour préparer :

Informez vos utilisateurs et le support technique (le cas échéant) que les utilisateurs finaux doivent accepter les nouvelles autorisations quand ils y sont invités après avoir mis à jour Defender pour point de terminaison pour générer 1.0.3501.0301 ou une version ultérieure. Pour accepter les autorisations, les utilisateurs doivent suivre les étapes suivantes :

Appuyez sur la notification Defender pour point de terminaison dans l’application ou ouvrez l’application Defender pour point de terminaison. Les utilisateurs voient un écran qui répertorie les autorisations nécessaires. Une marque de case activée verte est manquante en regard de l’autorisation de stockage.

Appuyez sur Commencer.

Appuyez sur le bouton bascule pour Autoriser l’accès pour gérer tous les fichiers.

L’appareil est désormais protégé.

Remarque

Cette autorisation permet aux Microsoft Defender pour point de terminaison d’accéder au stockage sur l’appareil de l’utilisateur, ce qui permet de détecter et de supprimer les applications malveillantes et indésirables. Microsoft Defender pour point de terminaison accède au fichier de package d’application Android (.apk) uniquement. Sur les appareils dotés d’un profil professionnel, Defender pour point de terminaison analyse uniquement les fichiers professionnels.

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.

Voir aussi

Nouveautés de Microsoft Defender pour point de terminaison sur iOS