Intégration du Pare-feu Azure dans Microsoft Security Copilot (préversion)

Important

L’intégration du Pare-feu Azure dans Microsoft Security Copilot est actuellement en PRÉVERSION. Pour connaître les conditions juridiques qui s’appliquent aux fonctionnalités Azure en version bêta, en préversion ou plus généralement non encore en disponibilité générale, consultez l’Avenant aux conditions d’utilisation des préversions de Microsoft Azure.

Microsoft Security Copilot est une solution de sécurité basée sur l’IA générative qui permet d’augmenter l’efficacité et les capacités du personnel de sécurité pour améliorer les résultats de sécurité à la vitesse et à l’échelle de la machine. Cette solution fournit une expérience de copilote fonctionnelle en langage naturel, qui aide les professionnels de la sécurité dans des scénarios de bout en bout comme la réponse aux incidents, la chasse aux menaces, la collecte de renseignements et la gestion de la posture. Pour plus d’informations sur ses capacités, consultez Qu’est ce que Microsoft Security Copilot ?

Bon à savoir avant de commencer

Si vous débutez avec Security Copilot, familiarisez-vous avec celui-ci en lisant ces articles :

- Qu’est-ce que Sécurité Microsoft Copilot ?

- Expériences Microsoft Sécurité Copilot

- Bien démarrer avec Microsoft Security Copilot

- Comprendre l’authentification dans Microsoft Security Copilot

- Invite dans Microsoft Security Copilot

Intégration de Security Copilot dans le Pare-feu Azure

Le Pare-feu Azure est un service de sécurité de pare-feu réseau intelligent et natif Cloud qui offre la meilleure protection contre les menaces pour vos charges de travail cloud s’exécutant dans Azure. Il s’agit d’un service de pare-feu avec état intégral, doté d’une haute disponibilité intégrée et d’une scalabilité illimitée dans le cloud.

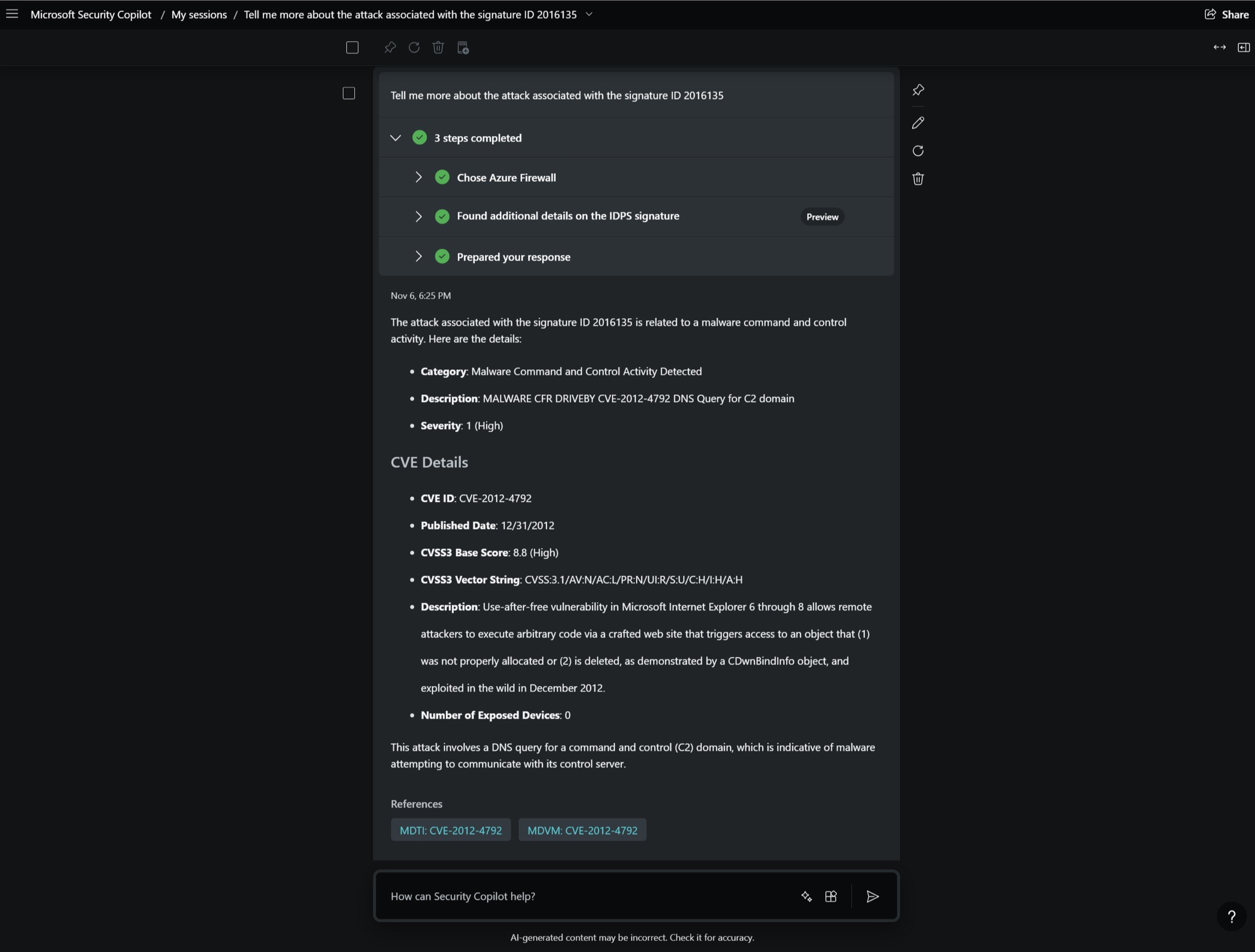

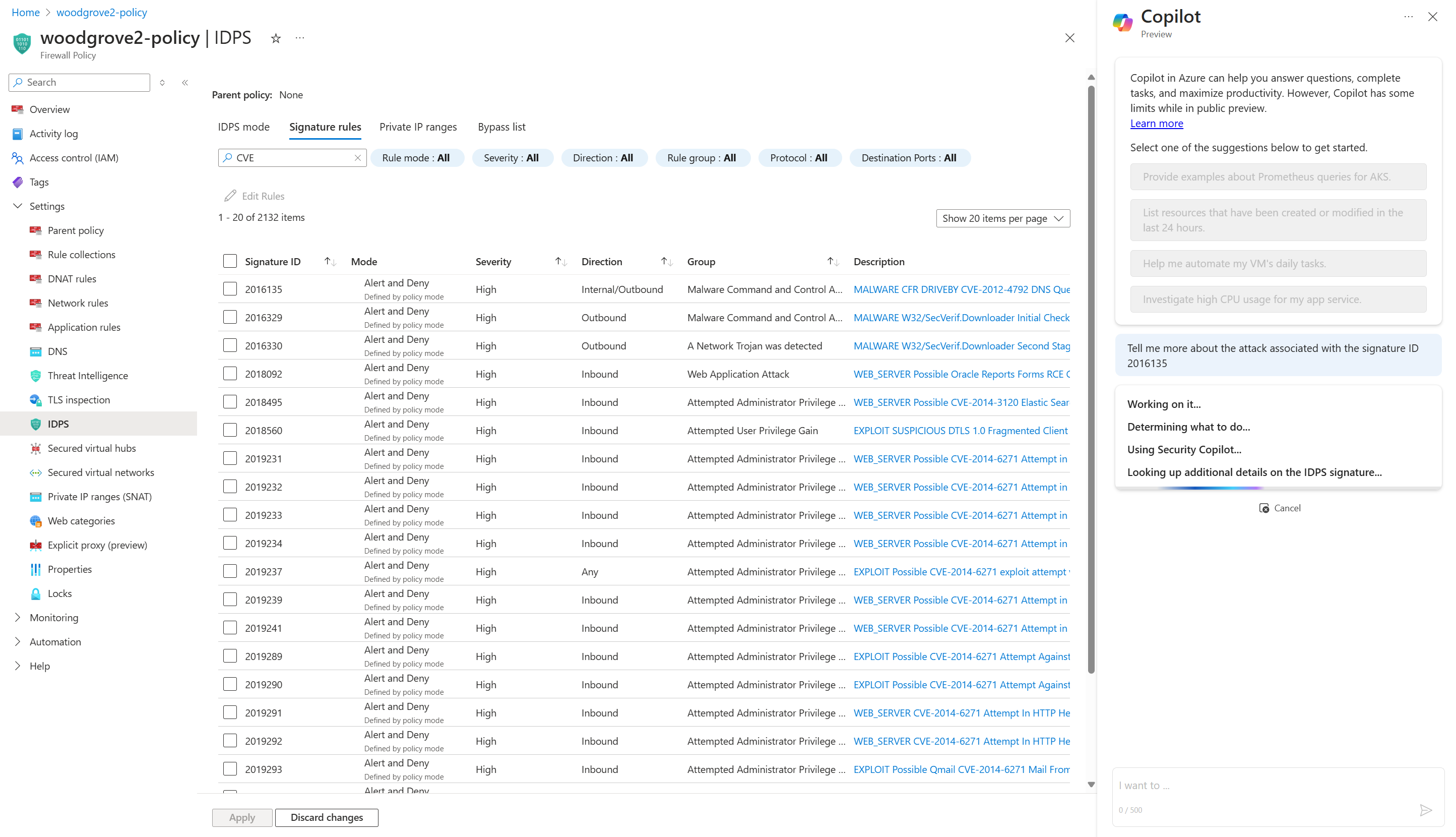

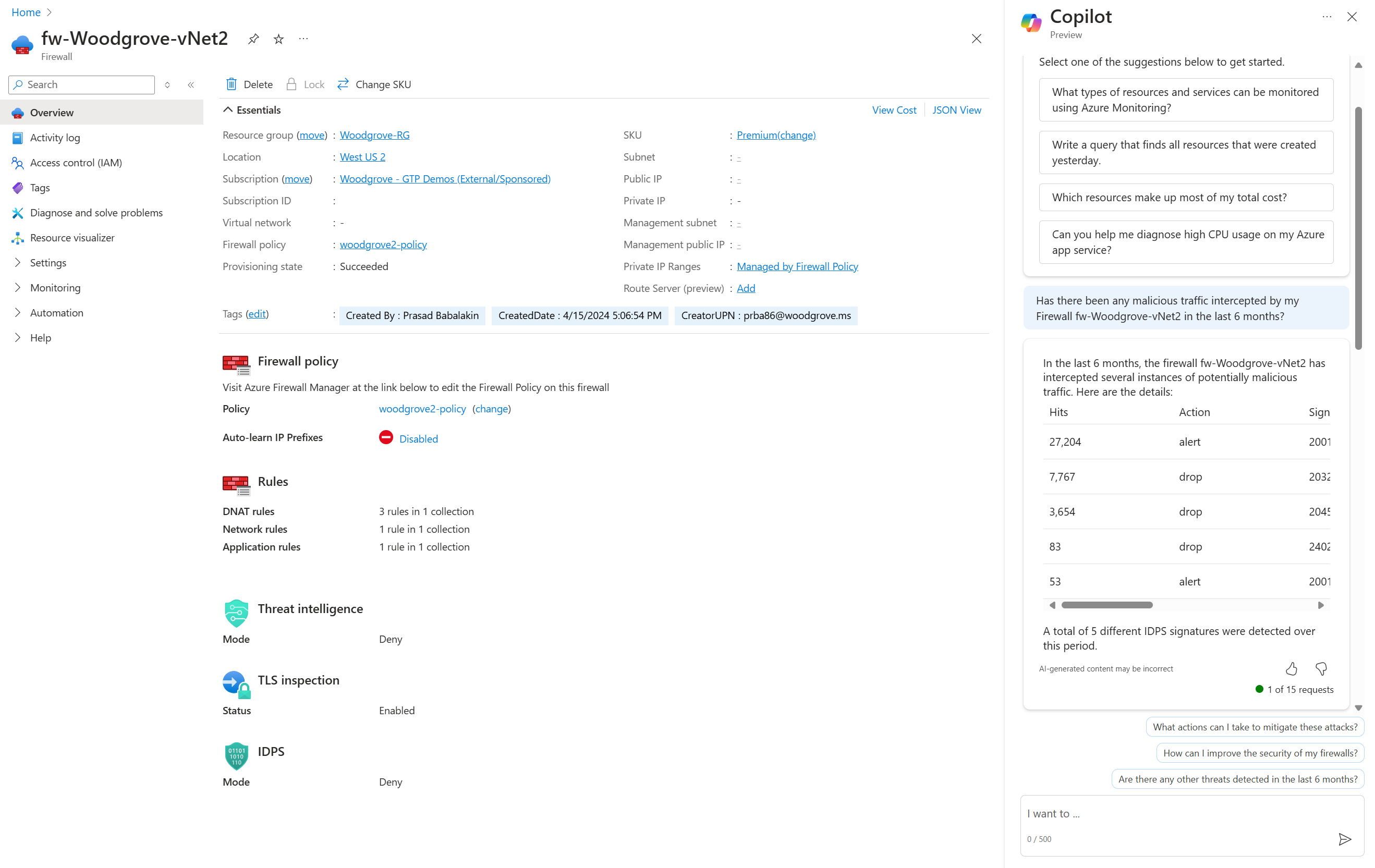

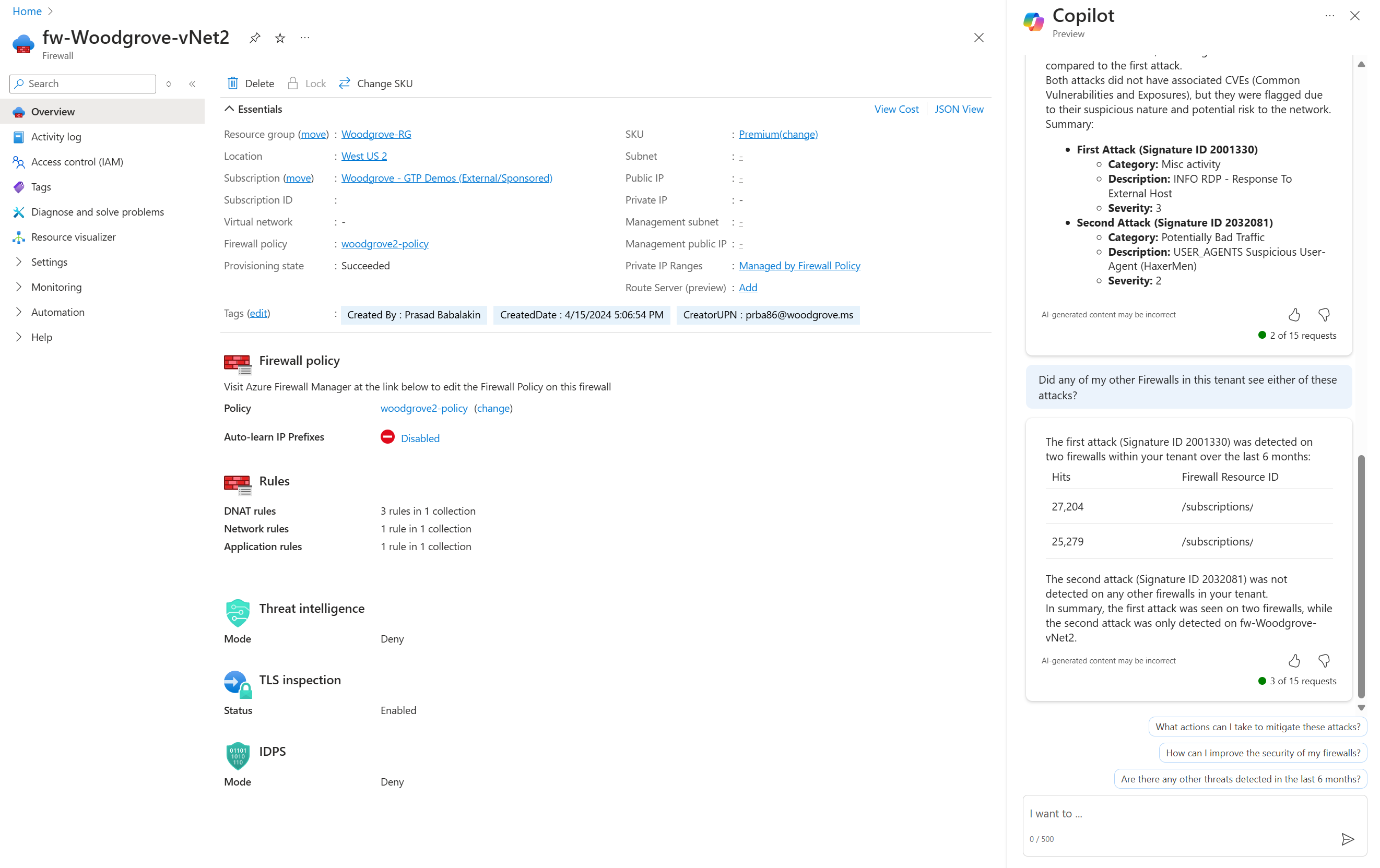

L’intégration de Security Copilot dans le Pare-feu Azure permet aux analystes d’effectuer des enquêtes détaillées sur le trafic malveillant intercepté par la fonctionnalité IDPS de leurs pare-feux sur l’ensemble de leur flotte en utilisant des questions en langage naturel.

Vous pouvez utiliser cette intégration dans deux expériences différentes :

Portail Security Copilot (expérience autonome)

Azure Copilot (expérience incorporée) dans le portail Azure :

Pour plus d’informations, consultez Expériences Microsoft Security Copilot et Microsoft Copilot dans les fonctionnalités Azure.

Fonctionnalités clés

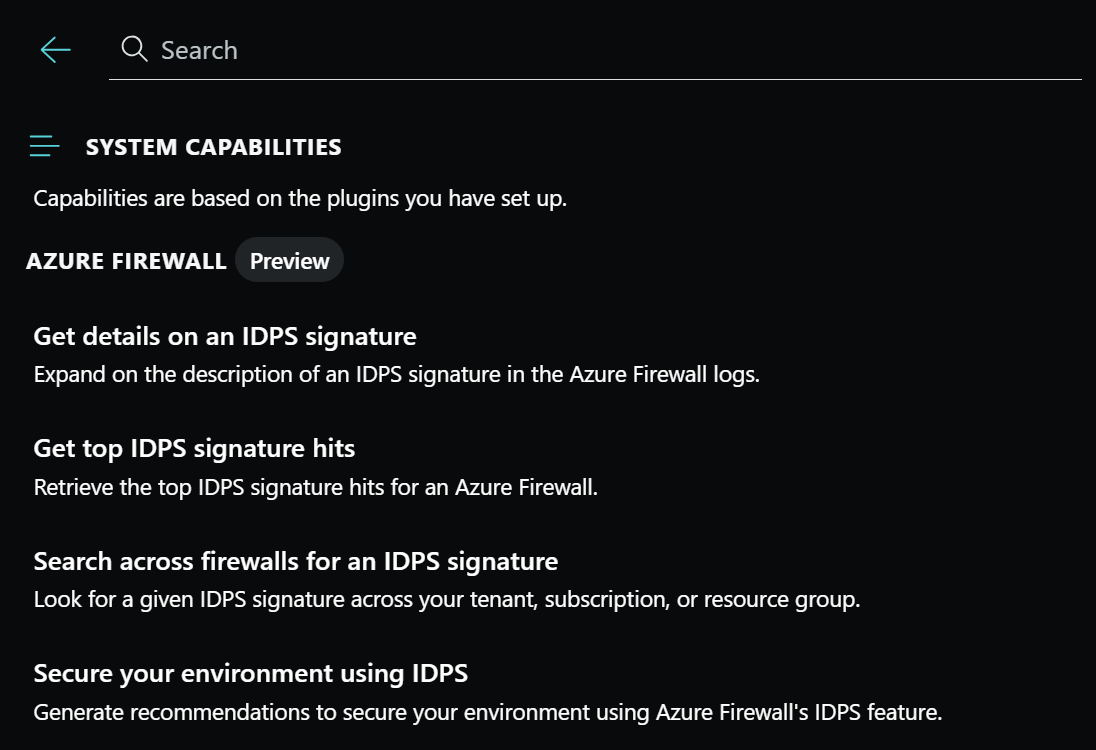

Security Copilot dispose de fonctionnalités système intégrées qui peuvent obtenir des données depuis les différents plug-ins activés.

Pour afficher la liste des fonctionnalités système intégrées du Pare-feu Azure, procédez de la manière suivante dans le portail Security Copilot :

Dans la barre de prompt, sélectionnez l’icône Prompts.

Sélectionnez Afficher toutes les fonctionnalités système.

La section Pare-feu Azure répertorie toutes les fonctionnalités disponibles que vous pouvez utiliser.

Activer l’intégration du Pare-feu Azure dans Security Copilot

Vérifiez que votre Pare-feu Azure est correctement configuré :

Journaux structurés du Pare-feu Azure : les Pare-feux Azure à utiliser avec Security Copilot doivent être configurés avec des journaux structurés spécifiques aux ressources pour IDPS et ces journaux doivent être envoyés à un espace de travail Log Analytics.

Contrôle d’accès en fonction du rôle pour le Pare-feu Azure : les utilisateurs utilisant le plug-in Pare-feu Azure dans Microsoft Security Copilot doivent disposer des rôles Contrôle d’accès en fonction du rôle Azure appropriés pour accéder au Pare-feu et aux espaces de travail Log Analytics associés.

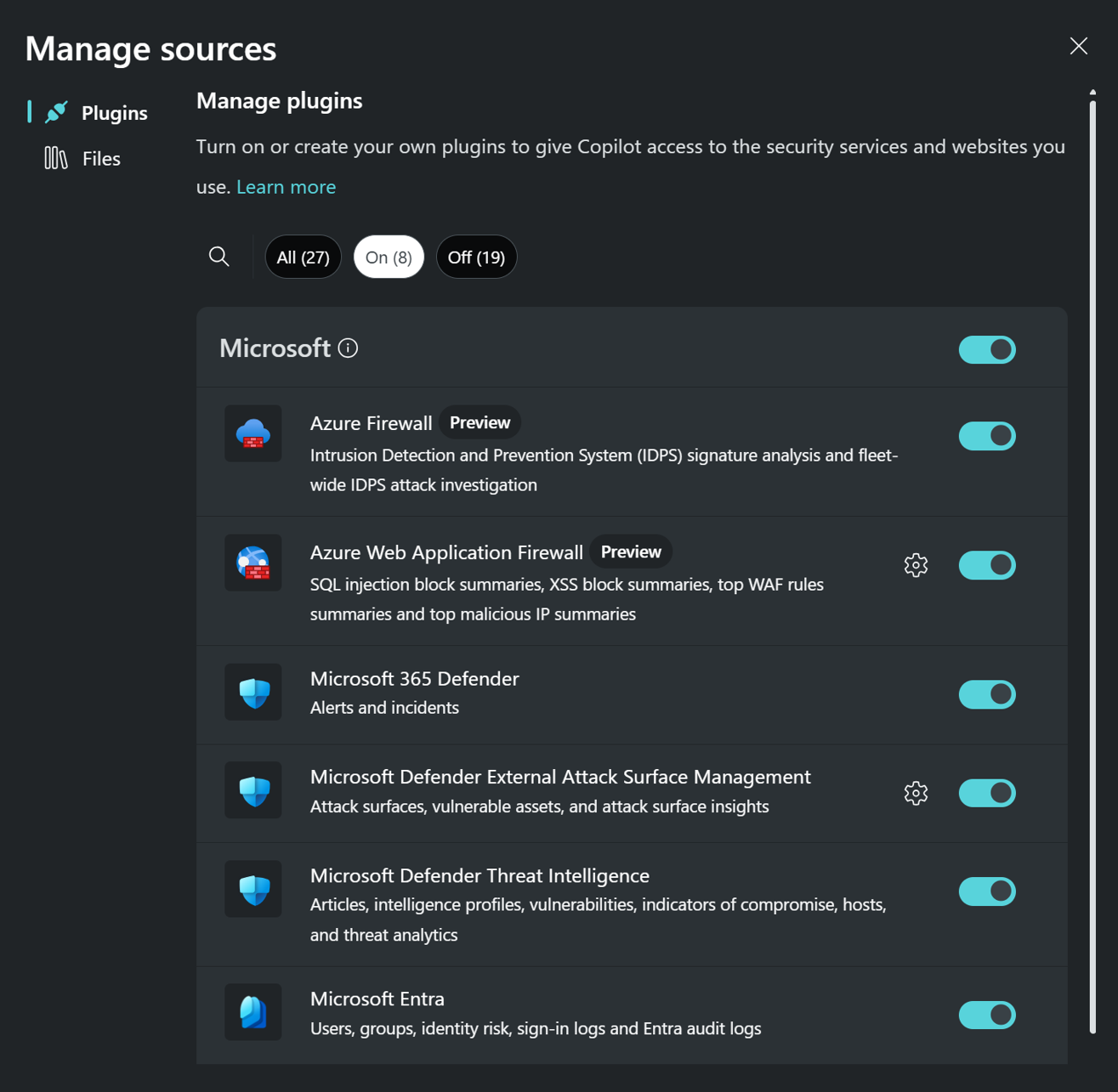

Accédez à Security Copilot et connectez-vous avec vos informations d’identification.

Vérifiez que le plug-in Pare-feu Azure est activé. Dans la barre de prompt, sélectionnez l’icône Sources. Dans la fenêtre contextuelle Gérer les sources qui s’affiche, confirmez que le bouton bascule Pare-feu Azure est activé. Fermez ensuite la fenêtre. Aucune autre configuration n’est nécessaire. Tant que les journaux structurés sont envoyés à un espace de travail Log Analytics et que vous disposez des autorisations appropriées de contrôle d’accès en fonction du rôle, Copilot trouvera les données dont il a besoin pour répondre à vos questions.

Entrez votre invite dans la barre d’invite sur le portail Security Copilot ou via l’expérience Copilot dans Azure dans le portail Azure.

Important

L’utilisation d’Azure Copilot pour interroger Pare-feu Azure est incluse avec Security Copilot et nécessite des unités de calcul de sécurité (SCU). Vous pouvez approvisionner des SCU et les augmenter ou les diminuer à tout moment. Pour plus d’informations sur les SCU, consultez Prise en main de Microsoft Security Copilot. Si vous n’avez pas correctement configuré Security Copilot mais que vous posez une question relative aux fonctionnalités du pare-feu Azure via l’expérience Copilot dans Azure, vous verrez un message d’erreur.

Exemples de prompts pour le Pare-feu Azure

Il existe de nombreux prompts que vous pouvez utiliser pour obtenir des informations depuis le Pare-feu Azure. Cette section liste ceux qui fonctionnent le mieux à ce jour. Ils sont mis à jour en permanence, à mesure que de nouvelles fonctionnalités sont lancées.

Récupérer les principaux résultats de signature IDPS pour un Pare-feu Azure

Obtenez les informations de journal sur le trafic intercepté par la fonctionnalité IDPS au lieu de construire manuellement des requêtes KQL.

Exemples d’invites :

Un trafic malveillant a-t-il été intercepté par mon pare-feu <Nom du pare-feu> ?

Quelles sont les 20 principaux résultats IDPS des sept derniers jours pour le pare-feu <Nom du pare-feu> dans le groupe de ressources <Nom du groupe de ressources> ?

Montrez-moi sous forme tabulaire les 50 principales attaques ciblant le pare-feu <Nom du pare-feu> dans l’abonnement <Nom de l’abonnement> au cours du mois précédent.

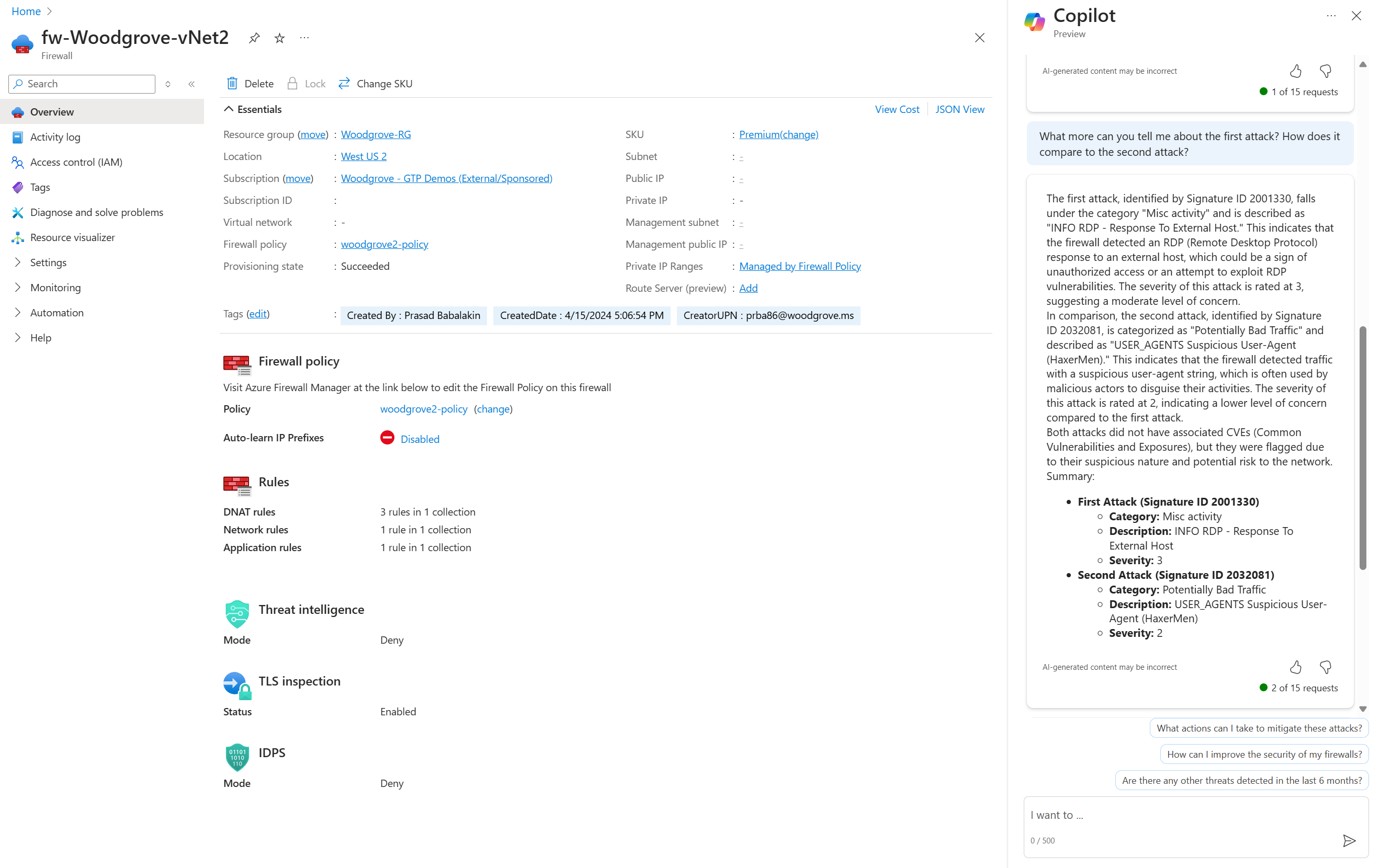

Enrichir le profil de menace d’une signature IDPS au-delà des informations de journal

Obtenez des informations supplémentaires pour enrichir les informations et profils de menace d’une signature IDPS au lieu de les compiler manuellement.

Exemples d’invites :

Expliquez pourquoi IDPS a marqué le premier résultat en tant que gravité élevée et le cinquième résultat en tant que gravité limitée.

Que pouvez-vous me dire sur cette attaque ? Quelles sont les autres attaques pour laquelle cet attaquant est connu ?

Je vois que le troisième ID de signature est associé à la CVE <Numéro de CVE>. Dites m’en plus sur cette CVE.

Remarque

Le plug-in Veille des menaces Microsoft est une autre source que Security Copilot peut utiliser afin de fournir une veille des menaces pour les signatures IDPS.

Rechercher une signature IDPS donnée sur votre tenant, votre abonnement ou votre groupe de ressources

Effectuez une recherche à l’échelle de la flotte (sur n’importe quelle étendue) d’une menace sur tous vos pare-feu au lieu de rechercher la menace manuellement.

Exemples d’invites :

L’ID de signature <Numéro d’ID> n’a-t-il été arrêté que par ce pare-feu ? Qu’en est-il des autres sur l’ensemble de ce tenant ?

Le premier résultat a-t-il été repéré par un autre pare-feu de l’abonnement <Nom de l’abonnement> ?

Au cours de la semaine dernière, un pare-feu du groupe de ressources <Nom du groupe de ressources> a-t-il repéré l’ID de signature <Numéro d’ID> ?

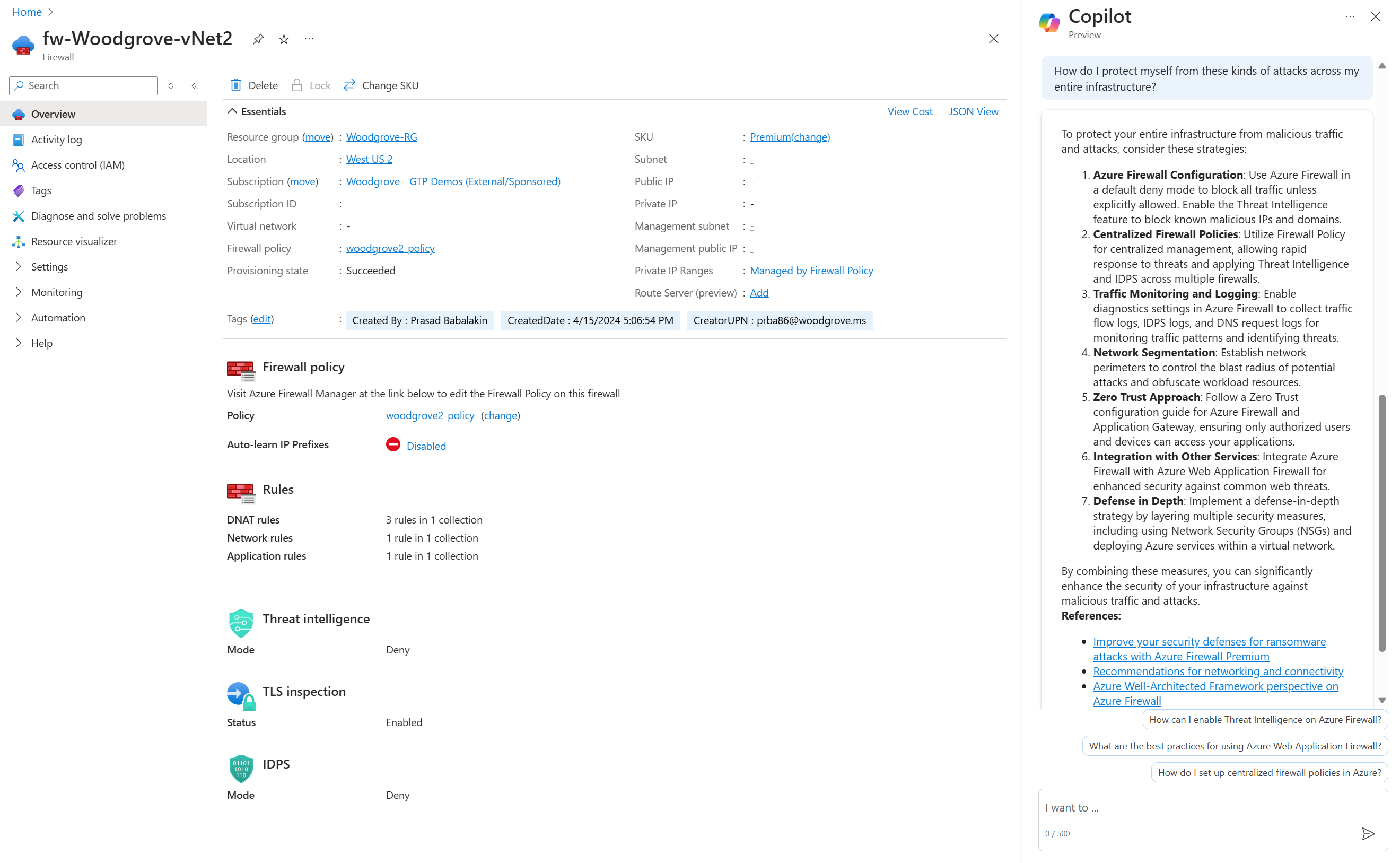

Générer des recommandations pour sécuriser votre environnement en utilisant la fonctionnalité IDPS du Pare-feu Azure

Obtenez des informations de la documentation sur l’utilisation de la fonctionnalité IDPS du Pare-feu Azure pour sécuriser votre environnement au lieu de devoir rechercher ces informations manuellement.

Exemples d’invites :

Comment faire pour me protéger contre les futures attaques de cet attaquant sur l’ensemble de mon infrastructure ?

Comment procéder si je veux garantir que tous mes Pare-feux Azure sont protégés contre les attaques provenant de l’ID de signature <Numéro d’ID> ?

Quelle est la différence de risque entre les modes alerte uniquement et alerte et blocage pour IDPS ?

Remarque

Security Copilot peut également utiliser la capacité Demander à la documentation Microsoft pour fournir ces informations, et lors de l’utilisation de cette fonctionnalité via l’expérience Copilot dans Azure, la fonctionnalité Obtenir des informations peut être utilisée pour fournir ces informations.

Fournir des commentaires

Vos commentaires sont essentiels pour guider le développement actuel et planifié du produit. La meilleure façon de fournir ces commentaires est de le faire directement dans le produit.

Via Security Copilot

Sélectionnez Comment jugez-vous cette réponse ? en bas de chaque prompt terminé et choisissez l’une des options suivantes :

- Semble correcte : sélectionnez cette option si les résultats sont précis, d’après votre évaluation.

- Besoin d’amélioration : sélectionnez cette option si des détails dans les résultats sont incorrects ou incomplets, d’après votre évaluation.

- Inappropriée : sélectionnez cette option si les résultats contiennent des informations douteuses, ambiguës ou potentiellement dangereuses.

Pour chaque option de commentaires, vous pouvez fournir des informations supplémentaires dans la boîte de dialogue suivante. Dans la mesure du possible, et quand le résultat est Besoin d’amélioration, écrivez quelques mots expliquant comment améliorer les résultats. Si vous avez entré des invites spécifiques au Pare-feu Azure et que les résultats ne correspondent pas, incluez ces informations.

Via Azure Copilot

Utilisez les boutons du pouce vers le haut et vers le bas en bas de chaque invite terminée. Pour chaque option d’avis, vous pouvez fournir des informations supplémentaires dans la boîte de dialogue suivante. Dans la mesure du possible, et particulièrement lorsque vous n’êtes pas satisfait de la réponse, écrivez quelques mots expliquant comment améliorer les résultats. Si vous avez entré des invites spécifiques au Pare-feu Azure et que les résultats ne correspondent pas, incluez ces informations.

Confidentialité et sécurité des données dans Securité Copilot

Lorsque vous interagissez avec Security Copilot (via le portail Security Copilot ou via l’expérience Azure Copilot) pour obtenir les données du Pare-feu Azure, Copilot extrait ces données à partir du Pare-feu Azure. Les prompts, les données récupérées et le résultat affiché dans les résultats du prompt sont traités et stockés dans le service Copilot. Pour plus d’informations, consultezConfidentialité et sécurité des données dans Microsoft Security Copilot.