Uhkien tunnistaminen Microsoftin yhdistetyssä SecOps-ympäristössä

Kyberturvallisuusuhkia on runsaasti nykyisessä teknologiaympäristössä. Paljon melua syntyy murron jatkuvasta spektristä ja runsaasti signaaleja, jotka ovat käytettävissä suojaustoimintojen keskuksissa. Microsoftin yhdistetty SecOps-ympäristö erottaa toiminnalliset uhat melusta. Jokainen Microsoftin yhtenäisen SecOps-ympäristön palvelu lisää omat hienosäädetyt tunnistuksensa vastaamaan tarjoamansa ratkaisun ihoa ja kokoaa sen kaiken yhteen koontinäyttöön.

Microsoftin yhdistetty SecOps-ympäristö Microsoft Defender-portaalissa hakee tunnistuksia yhteen Microsoft Defender XDR, Microsoft Sentinel ja Microsoft Defender Cloudin ilmoitusten ja tapausten muodossa.

Uhkien tunnistaminen Microsoft Defender portaalissa

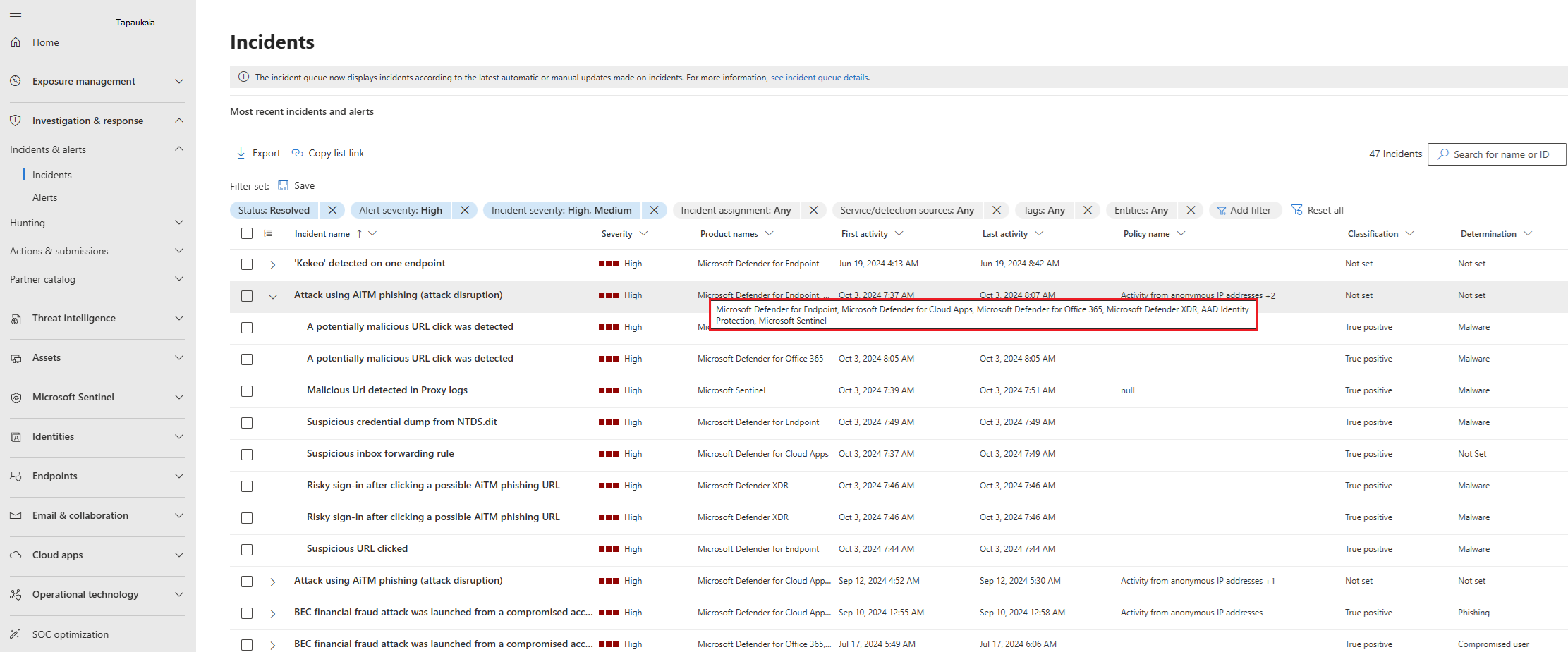

Suojaustiimit tarvitsevat keskittymistä ja selkeyttä poistaakseen false-positiiviset. Microsoft Defender-portaali korreloi ja yhdistää kaikkien tuettujen Microsoftin tietoturva- ja yhteensopivuusratkaisujen hälytykset ja tapaukset sekä yhdistää uhkien tunnistamisen ulkoisista ratkaisuista Microsoft Sentinel ja Microsoft Defender for Cloudin kautta. Näiden signaalien korrelaatio ja yhdistäminen tuovat monipuolisen kontekstin ja priorisoinnin. Esimerkiksi AiTM (AiTM) -tietojenkalasteluhyökkäyksessä uhkapalapelin osia voi olla hajallaan useissa lähteissä. Defender-portaali kokoaa nämä osat hyökkäystarinaksi ja tarjoaa samalla hyökkäyshäirintää ja ohjattua vastausta uhan korjaamiseksi.

Seuraavassa kuvassa näytetään tapahtumat-koontinäyttö, joka korreloi signaaleja useista palveluista, mukaan lukien yksittäiset tunnistuslähteet täydellistä AiTM-hyökkäystarinaa varten.

Jokainen tuettu Microsoft security -tuote avaa lisää signaaleja suoratoistoa varten Defender-portaaliin. Lisätietoja siitä, miten nämä signaalit ommellaan yhteen ja priorisoidaan, on artikkelissa Tapaukset ja hälytykset Microsoft Defender portaalissa.

uhkien tunnistamisen Microsoft Defender XDR

Defender XDR on ainutlaatuinen korrelaatioominaisuus, joka tarjoaa ylimääräisen tietoanalyysi- ja uhkien havaitsemiskerroksen. Seuraavassa taulukossa on esimerkkejä siitä, miten tuetut suojauspalvelut on viritetty tunnistamaan uhkia, jotka vastaavat sen ratkaisun merkkiä.

| Defender XDR palvelu | Uhkien tunnistamisen erikoisuus |

|---|---|

| Microsoft Defender for Endpoint | Microsoft Defender virustentorjunta havaitsee polymorfisia haittaohjelmia käyttäytymiseen perustuvalla ja heuristiisella analytiikalla päätepisteissä, kuten mobiililaitteissa, työpöydissä ja niin edelleen. |

| Microsoft Defender for Office 365 | Havaitsee tietojenkalastelun, haittaohjelmat, aseistetut linkit ja paljon muuta sähköpostissa, Teamsissa ja OneDrivessa. |

| Microsoft Defender for Identity | Havaitsee oikeuksien eskaloinnin, sivuttaisliikkeen, etsinnän, puolustuksen veronkierron, pysyvyyden ja paljon muuta sekä paikallisissa että pilvipalvelun käyttäjätiedoilla. |

| Microsoft Defender for Cloud Apps | Havaitsee epäilyttäviä toimintoja käyttäjän ja entiteetin käyttäytymisanalytiikan (UEBA) kautta pilvisovelluksissa. |

| Microsoft Defenderin haavoittuvuuksien hallinta | Havaitsee laitteiden haavoittuvuudet, jotka tarjoavat merkityksellisen kontekstin tutkimuksia varten. |

| Microsoft Entra ID -tunnuksien suojaus | Havaitsee kirjautumisiin liittyvät riskit, kuten mahdottoman matkustamisen, todennetun uhkanäyttelijän IPS:t, vuotaneet tunnistetiedot, salasanasuihkeet ja paljon muuta. |

| Microsoftin tietojen menetyksen estäminen | Havaitsee riskejä ja toimintaa, jotka liittyvät arkaluonteisten tietojen ylijakamiseen ja suodattamiseen Microsoft 365 -palveluissa, Office-sovelluksissa, päätepisteissä ja niin edelleen. |

Lisätietoja on artikkelissa Mitä on Microsoft Defender XDR?

Microsoft Sentinel uhkien tunnistaminen

Microsoft Sentinel yhteydessä Defender-portaaliin mahdollistavat tietojen keräämisen suuresta määrästä Microsoftin lähteitä ja muita kuin Microsoftin lähteitä, mutta tämä ei lopu tähän. Microsoft Sentinel uhkien hallintaominaisuuksilla saat työkalut, joita tarvitaan ympäristöösi kohdistuvien uhkien havaitsemiseen ja järjestämiseen.

| Uhkien hallintaominaisuus | Tunnistamisominaisuus | Lisätietoja |

|---|---|---|

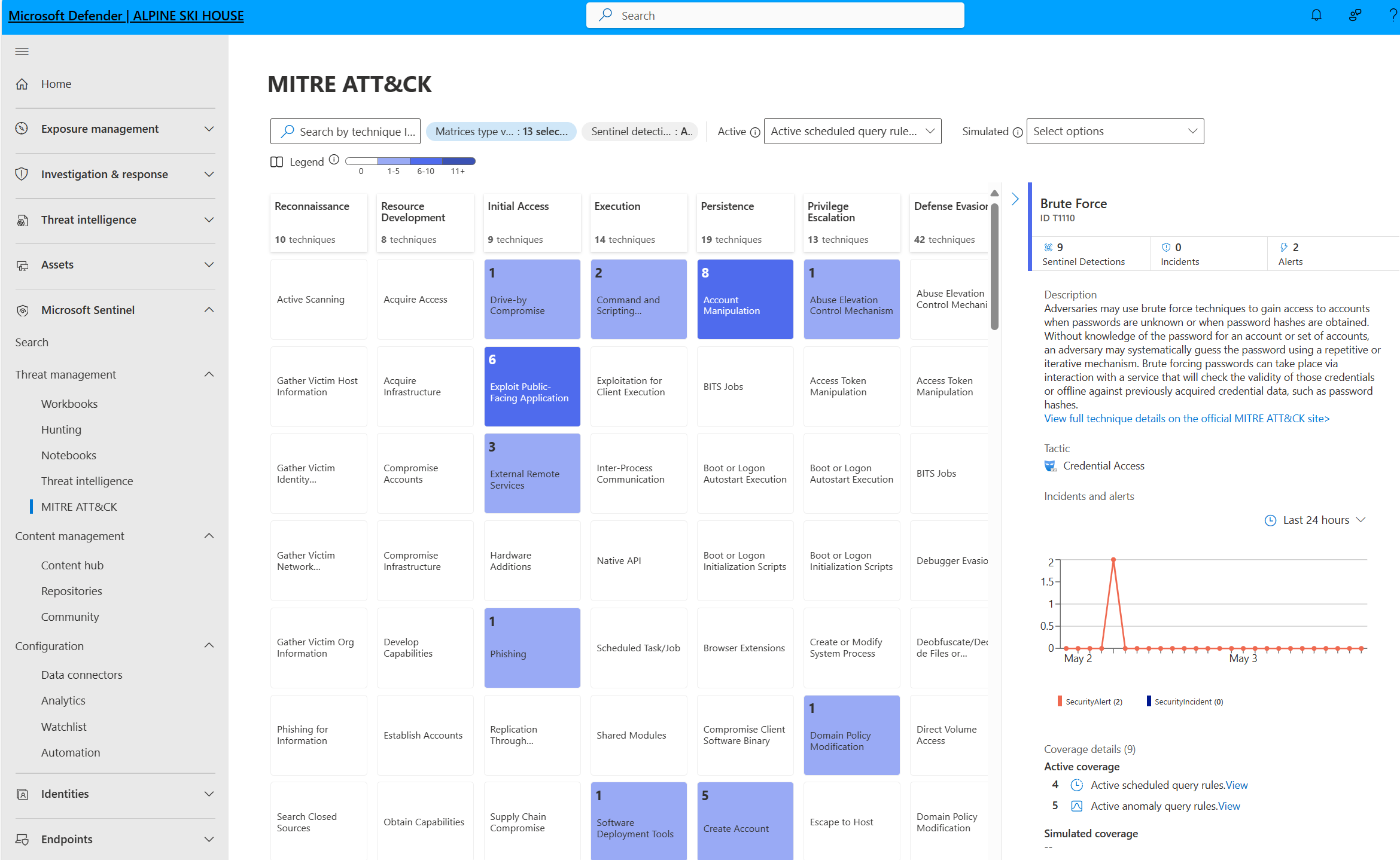

| MITRE ATT&CK-kattavuus | Järjestä uhkien tunnistamisen kattavuus ja ymmärrä aukkoja. | Mitre ATT&CK® -kehyksen suojauksen kattavuus |

| Analytiikka | Säännöt selaavat jatkuvasti tietojasi hälytysten ja tapausten luomiseksi ja integroivat nämä signaalit Defender-portaalissa. | Tunnista käyttövalmiit uhat |

| Katseluluettelot | Koosta mielekkäitä suhteita ympäristössäsi tunnistusten laadun ja priorisoinnin parantamiseksi. | katseluluettelot Microsoft Sentinel |

| Työkirjojen | Tunnista uhkia visuaalisilla merkityksellisillä tiedoilla, erityisesti seurataksesi tietojen keräämisen kuntoa ja ymmärtääksesi aukkoja, jotka estävät asianmukaisen uhkien havaitsemisen. | Tietojen visualisointi työkirjojen avulla |

| Yhteenvetosäännöt | Optimoi meluisat ja suuren määrän lokit matalan suojauksen arvossa olevien tietojen uhan havaitsemiseksi. | Luo ilmoituksia uhkatietojen vastaavuuksista verkkotietoja vastaan |

Lisätietoja on artikkelissa Microsoft Sentinel yhdistäminen Microsoft Defender portaaliin.

Microsoft Defender pilviuhkien tunnistamiseen

Defender for Cloud tarjoaa uhkien tunnistamisen hälytysten ja tapausten luomiseksi valvomalla jatkuvasti pilvipalveluiden resursseja kehittyneen suojausanalytiikan avulla. Nämä signaalit on integroitu suoraan Defender-portaaliin korrelaation ja vakavuuden luokittelua varten. Jokainen Defender for Cloudissa käytössä oleva sopimus lisää Defender-portaaliin virtautettuihin tunnistussignaaleihin. Lisätietoja on artikkelissa ilmoitukset ja tapaukset Microsoft Defender XDR.

Defender for Cloud havaitsee uhkia useissa erilaisissa kuormituksille. Seuraavassa taulukossa on esimerkkejä joistakin havaitsemistaan uhista. Lisätietoja tietyistä ilmoituksista on kohdassa Suojaushälytysten viiteluettelo.

| Defender for Cloud -palvelupaketti | Uhkien tunnistamisen erikoisuus |

|---|---|

| Defender for Servers | Havaitsee Linuxiin ja Windowsiin kohdistuvia uhkia haittaohjelmien torjuntavirheiden, tiedostottomien hyökkäysten, salauslouhinnan ja kiristyshaittaohjelmahyökkäysten, raakavoimahyökkäysten ja monien muiden perusteella. |

| Defender for Storage | Havaitsee tietojenkalastelusisällön ja haittaohjelmien jakelun, epäilyttävän käytön ja etsinnän, epätavallisen tietojen poiminnan ja paljon muuta. |

| Säilöjen puolustaja | Havaitsee uhkia ohjauskoneessa ja kuormituksen suorituspalveluita riskialttiille altistumiselle, haitalliselle tai salauslouhintatoiminnalle, verkkoliittymän toiminnalle, mukautetuille simulaatioille ja paljon muuta. |

| Defender for Databases | Havaitsee SQL-ruiskeita, sumeaa, epätavallista käyttöä, raakaa voimaa ja paljon muuta. |

| Defender for APIs | Havaitsee epäilyttäviä liikennepiikkejä, käyttöä haitallisista IPS:istä, ohjelmointirajapinnan päätepisteiden etsintä- ja luettelointitekniikoita ja paljon muuta. |

| Tekoälyuhkien suojaus | Havaitsee uhkia kaikissa luotujen tekoälysovellusten välitysyrityksissä, luottamuksellisten tietojen paljastumisessa, vioittuneessa tekoälyssä ja niin edelleen. |

Lisätietoja on kohdassa Suojaushälytykset ja -tapaukset.