Kuvaile syvällistä puolustusta

Syvällisen puolustuksen tavoitteena on suojata tietoja ja estää luvattomien henkilöiden varkaus.

Syvyyspuolustusstrategia käyttää useita mekanismeja hidastaakseen sellaisen hyökkäyksen etenemistä, jonka tavoitteena on tietojen luvaton käyttö.

Syvyyspuolustuskerrokset

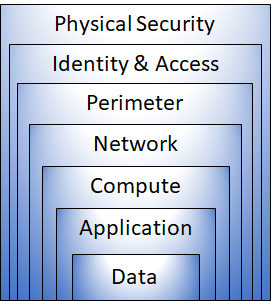

Voit visualisoida syvällisen puolustuksen tasojoukkona, jolloin keskellä suojattavat tiedot ja kaikki muut tasot toimivat kyseisen keskitetyn tietotason suojaamiseksi.

Jokainen kerros tarjoaa suojausta niin, että jos hyökkäys pääsee yhden kerroksen läpi, seuraava kerros estää lisäaltistuksen. Tämän lähestymistavan avulla suojaus ei ole riippuvainen yhdestä suojauskerroksesta. Se hidastaa hyökkäystä ja antaa hälytystietoja, joita tietoturvatiimit voivat käyttää joko automaattisesti tai manuaalisesti.

Tässä on lyhyt yleiskatsaus kunkin tason roolista:

- Fyysinen suojauskerros on ensimmäinen puolustuslinja, joka suojaa tietokeskuksen tietojenkäsittelylaitteistoa.

- Käyttäjätiedot ja käyttöoikeustaso hallitsevat infrastruktuurin käyttöä ja muuttavat hallintaa.

- Eteiskerros käyttää DDoS-suojausta suurien hyökkäysten suodattamiseen, ennen kuin ne voivat aiheuttaa palveluneston käyttäjille.

- Verkkotaso rajoittaa resurssien välistä viestintää segmentoinnin ja käyttöoikeuksien hallinnan kautta.

- Käsittelytaso suojaa näennäiskoneiden käytön.

- Sovellustason avulla voit varmistaa, että sovellukset ovat suojattuja ja että suojauksesta ei ole haavoittuvuuksia.

- Tietotaso hallitsee suojaamiesi yritys- ja asiakastietojen käyttöä.

Nämä kerrokset tarjoavat ohjeen, jonka avulla voit tehdä suojauksen määrityspäätöksiä sovellusten kaikissa kerroksissa.

Azure tarjoaa suojaustyökaluja ja -ominaisuuksia syvyyspuolustuskäsitteen kaikilla tasoilla. Alla on kunkin tason tarkempi katsaus:

Fyysinen suojaus

Ensimmäinen puolustuskeino on rakennusten pääsyn suojaaminen ja pääsyn hallinta palvelinkeskuksen tietokonelaitteistoon.

Fyysisen suojauksen tarkoituksena on suojata resurssien käyttöä fyysisillä turvatoimilla. Näillä turvatoimilla varmistetaan, että muita kerroksia ei voida ohittaa ja että menetykset ja varkaudet käsitellään asianmukaisesti. Microsoft käyttää erilaisia fyysisiä suojausmekanismeja pilvipalvelukeskuksissaan.

Käyttäjätiedot ja käyttöoikeus

Käyttäjätietojen ja käyttöoikeuksien kerroksen tarkoitus on varmistaa, että käyttäjätiedot ovat suojattuja, että käyttöoikeudet myönnetään vain tarvittaville ja että kirjautumistapahtumat ja muutokset kirjataan.

Tässä kerroksessa on tärkeää:

- Hallitse infrastruktuurin käyttöä ja muuta hallintaa.

- Käytä kertakirjautumista (SSO) ja monimenetelmäistä todentamista.

- Valvo tapahtumia ja muutoksia.

Kehä

Eteisverkko suojaa resursseihin kohdistuvilta verkkopohjaisilla hyökkäyksiltä. Näiden hyökkäysten tunnistaminen, niiden vaikutusten poistaminen ja niistä hälyttaminen ovat tärkeitä tapoja verkkosi suojaamisessa.

Tässä kerroksessa on tärkeää:

- DDoS-suojauksen avulla voit suodattaa suuria hyökkäyksiä, ennen kuin ne voivat vaikuttaa järjestelmän käytettävyyteen käyttäjille.

- Eteisverkon palomuurien avulla voit tunnistaa verkkoosi kohdistuvat hyökkäykset ja antaa siitä hälytyksen.

Verkko

Tässä kerroksessa keskitytään verkkoyhteyksien rajoittamiseen kaikissa resursseissa ja sallitaan vain tarvittava. Rajoittamalla tätä tietoliikennettä vähennät riskiä hyökkäyksen leviämisestä verkon muihin järjestelmiin.

Tässä kerroksessa on tärkeää:

- Rajoita tietoliikennetä resurssien välillä.

- Hylkää oletusarvoisesti.

- Rajoita saapuvaa Internet-yhteyttä ja rajoita lähtevää käyttöä tarvittaessa.

- Ota käyttöön suojattu yhteys paikallisissa verkoissa.

Laskea

Haittaohjelmat, paikkaamattomat järjestelmät ja virheellisesti suojatut järjestelmät altistavat ympäristön hyökkäyksille. Tässä kerroksessa keskitytään varmistamaan, että käsittelyresurssit ovat suojattuja ja että asianmukaiset hallintatoimet on määritetty suojausongelmien minimoimiseksi.

Tässä kerroksessa on tärkeää:

- Näennäiskoneiden suojattu käyttö.

- Ota käyttöön päätepistesuojaus laitteissa ja pidä järjestelmät paikattuna ja ajan tasalla.

Sovellus

Suojauksen integrointi sovelluskehityksen elinkaareen auttaa vähentämään koodissa olevien haavoittuvuuksien määrää. Jokaisen kehitystiimin on varmistettava, että sen sovellukset ovat oletusarvoisesti suojattuja.

Tässä kerroksessa on tärkeää:

- Varmista, että sovellukset ovat suojattuja ja että ne eivät ole haavoittuvuuksia.

- Tallenna arkaluonteiset sovellussalaisuudet suojattuun tallennusvälineeksi.

- Tee suojauksesta suunnitteluvaatimus kaikelle sovelluskehitykselle.

Data

Tietojen tallentamisesta ja käyttöoikeuksista vastaavat ne, jotka varmistavat, että tiedot suojataan oikein. Usein lakisääteiset vaatimukset sanelevat hallintatoimia ja prosesseja, joiden on oltava käytössä tietojen luottamuksellisuuden, eheyden ja käytettävyyden varmistamiseksi.

Lähes kaikissa tapauksissa hyökkääjien perässä on tietoja:

- Tietokantaan tallennetut tiedot.

- Näennäiskoneiden levylle tallennetut tiedot.

- SaaS-sovelluksiin, kuten Office 365:een, tallennetut ohjelmistot palveluna -sovelluksiin.

- Hallitaan pilvitallennustilan kautta.