Arvopaperi

Terveydenhuollon organisaatiot tallentavat henkilötietoja ja mahdollisesti arkaluonteisia asiakastietoja. Rahoituslaitokset tallentavat tilinumerot, saldot ja tapahtumahistorian. Jälleenmyyjät tallentavat ostohistorian, tilitiedot ja asiakkaiden demografiset tiedot. Tietoturvatapaus saattaa paljastaa nämä arkaluonteiset tiedot, mikä voi aiheuttaa henkilökohtaista häpeää tai taloudellista haittaa. Miten voit varmistaa asiakkaasi tietojen eheyden ja varmistaa, että järjestelmäsi ovat suojattuja?

Tässä yksikössä käsitellään turvallisuuspilarin tärkeitä elementtejä.

Mikä on suojaus?

Tietoturvassa on kyse viime kädessä niiden tietojen suojaamisesta, joita organisaatiosi käyttää, tallentaa ja lähettää. Organisaatiosi tallentamat tai käsittelemät tiedot ovat varattavien resurssien ytimessä. Nämä tiedot voivat olla luottamuksellisia tietoja asiakkaista, taloudellisia tietoja organisaatiostasi tai kriittisiä liiketoiminta-aluetietoja, jotka tukevat organisaatiotasi. Myös niiden infrastruktuurin suojaaminen ja niiden käyttämiseen käytetyt käyttäjätiedot ovat erittäin tärkeitä.

Tietoihin saatetaan soveltaa tiukempia lakisääteisjä vaatimuksia. Nämä lisävaatimukset riippuvat sijaintipaikastasi, tallennettavien tietojen tyypistä tai toimialasta, jolla sovelluksesi toimii.

Esimerkiksi Yhdysvaltojen terveydenhuoltoalalla on laki nimeltä Health Insurance Portability and Accountability Act (HIPAA). Rahoitusalalla maksukorttiteollisuuden tietoturvastandardissa käsitellään luottokorttitietoja. Organisaatioiden, jotka tallentavat tietoja, joihin näitä lakeja ja standardeja sovelletaan, on varmistettava, että tietojen suojaamiseksi on käytössä tietyt suojatoimet. Euroopan tietosuoja-asetus (GENERAL Data Protection Regulation, GDPR) antaa säännöt henkilötietojen suojaamisesta ja määrittää tallennettuihin tietoihin liittyvät henkilöiden oikeudet. Jotkin maat tai alueet edellyttävät, että tietyntyyppiset tiedot eivät poistu rajoiltaan.

Kun tietoturvaloukkaus tapahtuu, sekä organisaatioiden että asiakkaiden raha-asiain ja maineeseen voi tulla merkittävä vaikutus. Tietoturvaloukkaus rikkoo luottamuksen, jonka asiakkaat ovat halukkaita luomaan organisaatioosi, ja se voi vaikuttaa organisaation pitkän aikavälin terveyteen.

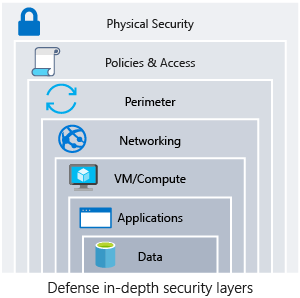

Syvällinen puolustus

Monikerroksinen lähestymistapa ympäristön suojaamiseen lisää sen suojausasennon. Yleisesti kutsutaan syvällinen puolustus, voimme hajottaa kerrokset seuraavasti:

- Data

- Sovelluksia

- Näennäiskone/käsittely

- Verkostoituminen

- Kehä

- Käytännöt ja käyttöoikeudet

- Fyysinen suojaus

Jokainen kerros keskittyy eri alueeseen, jossa hyökkäyksiä voi tapahtua, ja luo suojauksen syvyyden, jos yksi kerros epäonnistuu tai hyökkääjä ohittaa sen. Jos keskityt vain yhteen kerrokseen, hyökkääjällä olisi esteeton pääsy ympäristöösi, jos hän pääsee tämän kerroksen läpi.

Suojaus kerroksissa lisää hyökkääjän tekemää työtä, jotta hän voi käyttää järjestelmiäsi ja tietojasi. Kullakin tasolla on käytössä erilaisia suojauksen ohjausobjekteja, tekniikoita ja ominaisuuksia. Kun tunnistat käyttöönotettavat suojaukset, kustannukset ovat usein huolestuttavia. Sinun täytyy tasapainottaa kustannukset ja liiketoiminnan vaatimukset sekä yleinen riski yritykselle.

Mikään suojausjärjestelmä, hallinta tai tekniikka ei täysin suojaa arkkitehtuuriasi. Suojaus on muutakin kuin vain teknologiaa. Kyse on myös henkilöistä ja prosesseista. Jos luot ympäristön, joka tarkastelee kokonaisvaltaisesti suojausta ja asettaa sen vaatimukseksi oletusarvoisesti, voit varmistaa, että organisaatiosi on mahdollisimman turvallinen.

Suojaa yleisiltä hyökkäyksiltä

Jokaisessa kerroksessa on joitakin yleisiä hyökkäyksiä, joilta haluat suojata. Seuraava luettelo ei ole all-inclusive-luettelo, mutta se voi antaa sinulle käsityksen siitä, miten kutakin kerrosta voidaan hyökätä ja minkä tyyppisiä suojauksia saatat tarvita.

Tietokerros -: Salausavaimen paljastaminen tai heikon salauksen käyttäminen voi altistaa tiedot luvattomalle käytölle.

Sovelluskerros: Haitallisten koodien ruiske ja suoritus ovat sovelluskerrosten hyökkäysten tunnusmerkkejä. Yleisiä hyökkäyksiä ovat SQL-ruiske ja sivustojen välinen komentosarja (XSS).

näennäiskone/käsittelykerros: Haittaohjelmat ovat yleinen tapa hyökätä ympäristöön, johon liittyy haitallisen koodin suorittaminen järjestelmän vaarantamiseksi. Kun järjestelmässä on haittaohjelmia, voi tapahtua uusia hyökkäyksiä, jotka johtavat tunnistetietojen altistumiseen ja sivuttaisliikkeeseen koko ympäristössä.

Verkkopalvelut-tason: Internetin tarpeettomien avointen porttien hyödyntäminen on yleinen hyökkäysmenetelmä. Avoimet portit voivat myös sisältää SSH- tai RDP-protokollien jättämisen avoimille näennäiskoneille. Kun nämä protokollat ovat avoinna, ne voivat sallia raakavoimaisia hyökkäyksiä järjestelmiäsi vastaan, kun hyökkääjät yrittävät päästä käsiksi järjestelmiin.

-edustatason: Palvelunestohyökkäykset tapahtuvat usein tässä kerroksessa. Nämä hyökkäykset yrittävät hukuttaa verkkoresurssit pakottamalla ne offline-tilaan tai tekemällä niistä kykenemättömiä vastaamaan oikeutettujin pyyntöihin.

Käytännöt- ja Käyttöoikeustaso-: Tässä kerroksessa sovelluksesi todennetaan. Tämä kerros voi sisältää nykyaikaisia todennusprotokollia, kuten OpenID Connect, OAuth tai Kerberos-pohjainen todennus, kuten Active Directory. Tunnistetietojen altistuminen on riski tälle tasolle, ja on tärkeää rajoittaa käyttäjätietojen käyttöoikeuksia. Haluatte myös, että valvontaa valvotaan mahdollisten vaarantuneiden tilien, kuten epätavallisista paikoista tulevien kirjautumisten, etsimiseksi.

Fyysinen kerros -: Valtuuttamaton pääsy tiloihin menetelmillä, kuten ovien valmistelulla ja turvamerkkien varastamisella, voi tapahtua tässä kerroksessa.

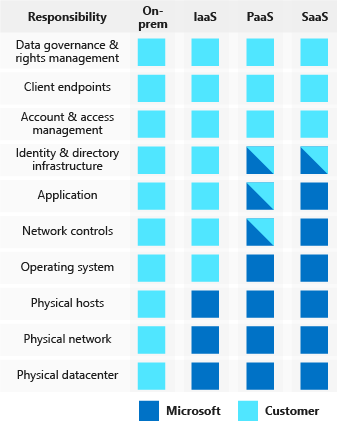

Jaettu suojausvastuu

Tarkastelemalla uudelleen jaetun vastuun mallia voimme määrittää tämän mallin uudelleen suojauksen yhteydessä. Valitsemasi palvelun tyypistä riippuen jotkin suojaukset luodaan palveluun, kun taas toiset ovat edelleen sinun vastuullasi. Valitsemiesi palveluiden ja tekniikoiden huolellinen arviointi on tarpeen, jotta arkkitehtuurille voidaan tarjota asianmukaiset suojauksen hallintatoimet.