Tietojen salauksesta

Tiedot ovat organisaation arvokkain ja korvaamattomin resurssi, ja salaus toimii monitasoisen tietoturvastrategian viimeisenä ja vahvimpana puolustuskeinona. Microsoftin pilvipalvelut ja -tuotteet käyttävät salausta asiakastietojen suojaamiseen ja niiden hallintaan.

Levossa olevien tietojen suojaus

Salaus hahmontaa tiedot sellaisiksi, etteivät luvattomat henkilöt voi lukea niitä, vaikka he murtaisivat palomuurin, soluttautuisivat verkkoon, saisivat laitteet fyysisesti käyttöön tai ohittaisivat paikallisen koneen oikeudet. Salaus muuntaa tiedot niin, että vain henkilö, jolla on salauksen purkuavain, voi käyttää niitä.

Dynamics 365 käyttää heterogeenistä tallennustilaa (Dataverse) tietojen tallentamista varten. Tiedot jaetaan eri tallennustilatyypeille:

- Azuren SQL -tietokanta relaatiotietoja varten

- Azure Blob -tallennustila binaaritietoja, kuten kuvia ja asiakirjoja varten

- Azure-haku hakujen indeksointia varten

- Azure Cosmos DB seurantatiedoille

- Azure Data Lake for Analytics

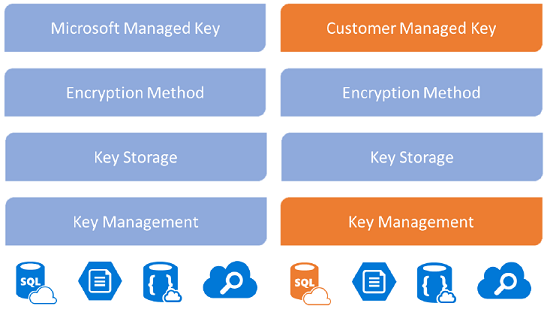

Microsoft tallentaa ja hallitsee oletusarvoisesti ympäristöjen tietokannan salausavainta, Microsoftin hallitseman avaimen avulla. Power Platform tarjoaa kuitenkin lisättyä tietojen suojaushallintaa varten asiakkaan hallitseman salausavaimen (CMK), jossa voit itse hallita tietokannan salausavainta. Salausavain sijaitsee omassa Azure Key Vault -avainsäilössäsi, jonka avulla voit kierrättää tai vaihtaa salausavainta tarpeen mukaan. Sen avulla voit myös estää Microsoftin pääsyn asiakastietoihisi, kun kumoat palvelujemme avaimen käyttöoikeuden milloin tahansa.

Järjestelmänvalvoja voi tarjota oman salausavaimensa käyttämällä omaa avaimenmuodostuslaitettaan (HSM) tai käyttämällä Azure Key Vaultia salausavaimen muodostamiseksi. Avainten hallintatoiminto yksinkertaistaa salausavainten hallinnan käyttämällä Azure Key Vaultia salausavaimien turvalliseen tallentamiseen. Azure Key Vault auttaa suojaamaan pilvisovelluksissa ja -palveluissa käytettäviä kryptografisia avaimia ja salaisia koodeja. Salausavaien on täytettävä seuraavat Azure Key Vault -vaatimukset:

- 2048-bittinen tai 4096-bittinen RSA-avain

- HSM BYOK

- Azure Key vault Hallittu HSM

Järjestelmänvalvojat voivat myös palauttaa salausavaimen Microsoftin hallinnoimaan avaimeen milloin tahansa.

Siirrettävien tietojen suojaus

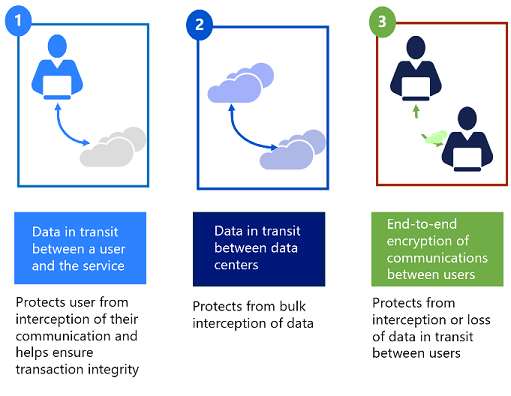

Azure suojaa tiedot, joita siirretään komponentteihin tai komponenteista sekä sisäisesti siirrettävät tiedot, kuten tiedot kahden näennäisverkon välillä. Azure käyttää alan standardiprotokollia, kuten TLS:ää, käyttäjien laitteiden ja Microsoftin datakeskuksien välillä sekä itse datakeskuksissa sisäisesti. Jotta tietosi suojataan yhä vahvemmin, Microsoftin välisten palveluiden sisäinen viestintä perustuu Microsoftin perusverkkoon, ja siten se ei näy julkisessa internetissä.

Microsoft käyttää useita suojausmenetelmiä, protokollia ja algoritmeja tuotteissaan ja palveluissaan, jotta tiedoille on turvallinen polku infrastruktuurin läpi ja jotta lisätään infrastruktuurissa tallennettujen luottamuksellisten tietojen suojausta. Microsoft käyttää alan vahvimpiin ja turvallisimpiin kuuluvia salausprotokollia estääkseen tietojen luvattoman käytön. Avainten asianmukainen hallinta on olennainen osa salauksen parhaita käytäntöjä, ja Microsoft auttaa varmistamaan, että salausavaimet on suojattu oikein.

Esimerkkejä protokollista ja tekniikoista:

- Transport Layer Security/Secure Sockets Layer (TLS/SSL), joka käyttää symmetristä kryptografiaa, joka perustuu jaettuun salaiseen koodiin ja viestinnän salaukseen tietojen siirtyessä verkossa.

- Internet Protocol Security (IPsec), joukko alan standardiprotokollia, joita käytetään tietojen todentamiseen, eheyteen ja luottamuksellisuuteen IP-pakettitasolla tietojen siirtyessä verkossa.

- Advanced Encryption Standard (AES)-256, NIST:n (National Institute of Standards and Technology) määritys symmetrisestä avainten tietojen salauksesta, jonka Yhdysvaltain valtionhallinto otti käyttöön ja jolla se korvasi Data Encryption Standardin (DES) ja RSA 2048 -julkisten avainten salauksen tekniikan.