Microsoft Sentinel funktioiden, tallennettujen kyselyiden ja mukautettujen sääntöjen käyttäminen

Funktioiden käyttäminen

Jos haluat käyttää Microsoft Sentinel funktiota, siirry Funktiot-välilehteen ja vieritä, kunnes löydät haluamasi funktion. Lisää funktio kyselyeditoriin kaksoisnapsauttamalla funktion nimeä.

Voit myös valita funktion oikealta puolelta pystysuuntaiset kolme pistettä (  ) ja lisätä funktion kyselyyn kyselyeditorissa valitsemalla Lisää kyselyyn .

) ja lisätä funktion kyselyyn kyselyeditorissa valitsemalla Lisää kyselyyn .

Muita vaihtoehtoja ovat:

- Näytä tiedot – avaa funktion sivuruudun, joka sisältää sen tiedot

- Lataa funktiokoodi – avaa uuden välilehden, joka sisältää funktiokoodin

Muokattavissa olevissa funktioissa on enemmän vaihtoehtoja, kun valitset pystysuuntaiset kolme pistettä:

- Muokkaa tietoja – avaa funktion sivuruudun, jotta voit muokata funktion tietoja (lukuun ottamatta Sentinel funktioiden kansioiden nimiä)

- Delete – poistaa funktion

Adx()-operaattorin käyttäminen Azure Data Explorer kyselyissä (esikatselu)

-operaattorin adx() avulla voit tehdä kyselyjä Azure Data Explorer tallennettuihin taulukoihin. Lisätietoja on artikkelissa Mikä On Azure Data Explorer?

Tämä ominaisuus oli aiemmin käytettävissä vain lokianalytiikassa Microsoft Sentinel. Käyttäjät voivat nyt käyttää -operaattoria kehittyneessä metsästyksessä yhdistetyssä Microsoft Defender -portaalissa avaamatta manuaalisesti Microsoft Sentinel ikkunaa.

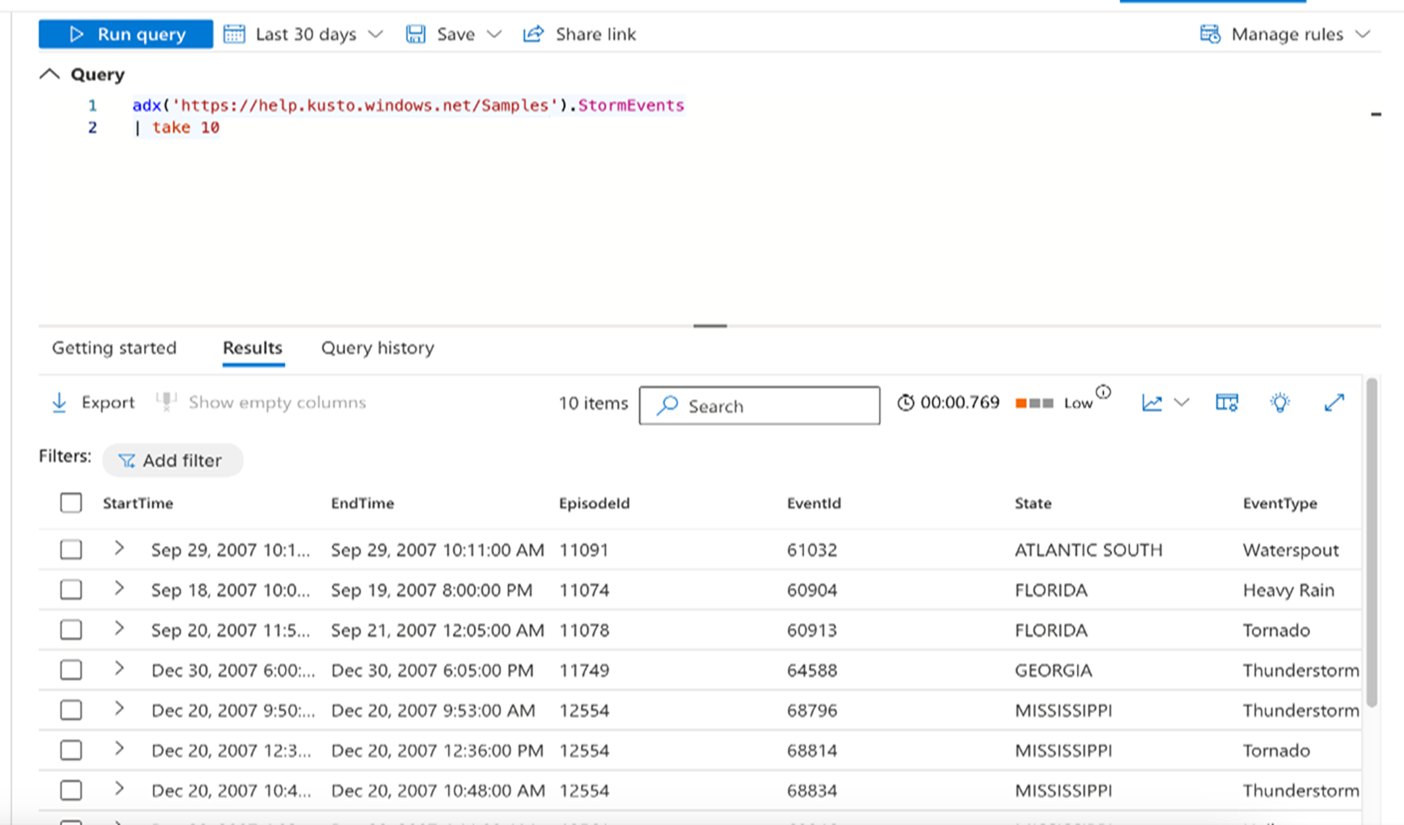

Kirjoita kyselyeditorissa kysely seuraavassa muodossa:

adx('<Cluster URI>/<Database Name>').<Table Name>

Jos haluat esimerkiksi saada ensimmäiset 10 tietoriviä tiettyyn StormEvents URI-tunnuksen sisältävään taulukkoon tallennetusta taulukosta:

Arg()-operaattorin käyttäminen Azure Resource Graph kyselyissä

Operaattorin arg() avulla voidaan tehdä kyselyjä käyttöönotettuihin Azure-resursseihin, kuten tilauksiin, näennäiskoneisiin, suoritinlaitteisiin, tallennustilaan ja niiden kaltaisiin.

Tämä ominaisuus oli aiemmin käytettävissä vain lokianalytiikassa Microsoft Sentinel. Microsoft Defender-portaalissa arg() operaattori käsittelee Microsoft Sentinel tietoja (eli Defender XDR taulukoita ei tueta). Näin käyttäjät voivat käyttää -operaattoria kehittyneessä metsästyksessä avaamatta manuaalisesti Microsoft Sentinel ikkunaa.

Huomaa, että operaattoria arg() käyttävät kyselyt palauttavat vain ensimmäiset 1 000 tietuetta. Saat lisätietoja artikkelista Kyselyn tiedot Azure Resource Graph käyttämällä arg()-toimintoa.

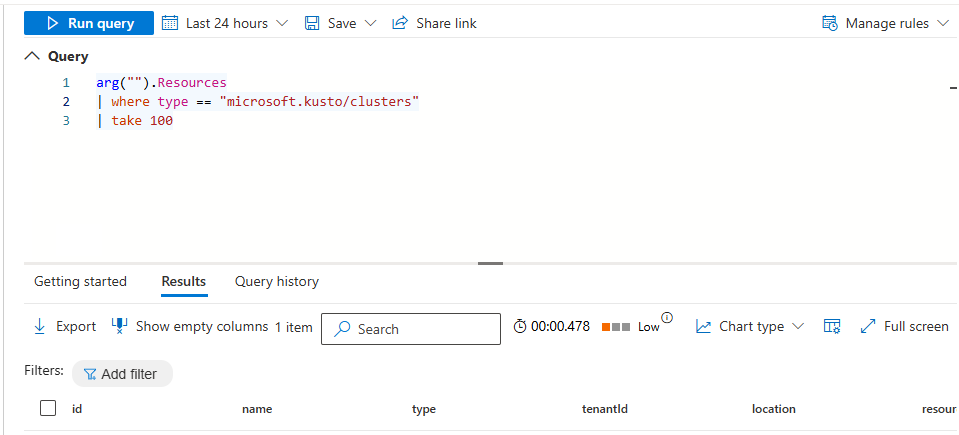

Kirjoita kyselyeditorissa arg(""). sitten Azure Resource Graph taulukon nimi.

Esimerkki:

Voit myös suodattaa kyselyn, joka hakee Microsoft Sentinel tietoja Azure Resource Graph -kyselyn tulosten perusteella:

arg("").Resources

| where type == "microsoft.compute/virtualmachines" and properties.hardwareProfile.vmSize startswith "Standard_D"

| join (

Heartbeat

| where TimeGenerated > ago(1d)

| distinct Computer

)

on $left.name == $right.Computer

Tallennettujen kyselyiden käyttäminen

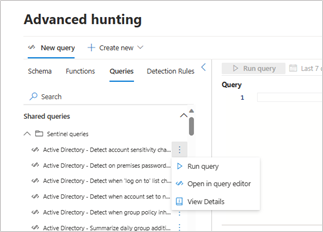

Jos haluat käyttää Microsoft Sentinel tallennettua kyselyä, siirry Kyselyt-välilehteen ja vieritä, kunnes löydät haluamasi kyselyn. Lataa kysely kyselyeditorissa kaksoisnapsauttamalla kyselyn nimeä. Saat lisää vaihtoehtoja valitsemalla kyselyn oikealla puolella olevan pystysuuntaisen kolmen pisteen (  ) . Täältä voit suorittaa seuraavat toiminnot:

) . Täältä voit suorittaa seuraavat toiminnot:

Suorita kysely – lataa kyselyn kyselyeditoriin ja suorittaa sen automaattisesti

Avaa kyselyeditorissa – lataa kyselyn kyselyeditorissa

Näytä tiedot – avaa kyselyn tietojen sivuruudun, jossa voit tarkastaa kyselyn, suorittaa kyselyn tai avata kyselyn editorissa

Muokattavissa olevissa kyselyissä on käytettävissä lisää vaihtoehtoja:

- Muokkaa tietoja – avaa kyselyn tietojen sivuruudun ja mahdollisuuden muokata tietoja, kuten kuvausta (jos käytettävissä) ja itse kyselyä. vain Microsoft Sentinel kyselyiden kansionimiä (sijaintia) ei voi muokata

- Delete – poistaa kyselyn

- Nimeä uudelleen – voit muokata kyselyn nimeä

Mukautettujen analytiikka- ja tunnistussääntöjen luominen

Voit etsiä uhkia ja poikkeavia toimintatapoja ympäristöstäsi luomalla mukautettuja tunnistuskäytäntöjä.

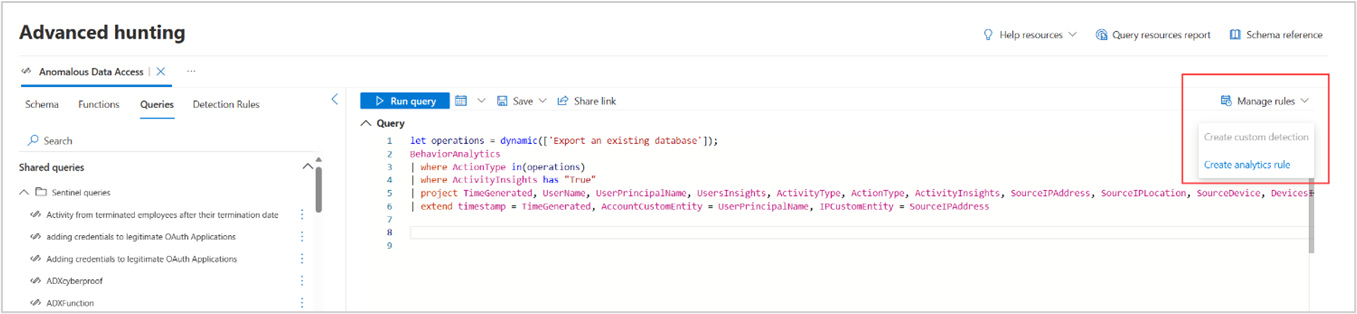

Jos kyseessä on analysoinnin säännöt, jotka koskevat yhdistetyssä Microsoft Sentinel työtilassa olevia tietoja, valitse Hallitse sääntöjä > Luo analytiikkasääntö.

Näyttöön tulee ohjattu analysointisäännön luominen . Täytä tarvittavat tiedot ohjatussa analytiikkasäännön luomisessa kuvatulla tavalla – Yleiset-välilehti.

Voit myös luoda mukautettuja tunnistussääntöjä, jotka kyselevät tietoja sekä Microsoft Sentinel että Defender XDR taulukoista. Valitse Hallitse sääntöjä > Luo mukautettu tunnistus. Lisätietoja on artikkelissa Mukautettujen tunnistussääntöjen luominen ja hallinta .

Jos Defender XDR tietoja käytetään Microsoft Sentinel, voit valita joko Luo mukautettu tunnistus- ja Luo analytiikka -säännön.