esimerkkejä automatisoidusta tutkinnasta ja vastaannista Microsoft Defender for Office 365 suunnitelmassa 2

Vihje

Tiesitkö, että voit kokeilla Microsoft Defender for Office 365 palvelupaketin 2 ominaisuuksia maksutta? Käytä 90 päivän Defender for Office 365 kokeiluversiota Microsoft Defender-portaalin kokeilukeskuksessa. Lisätietoja siitä, ketkä voivat rekisteröityä ja kokeilla käyttöehtoja, on artikkelissa Kokeile Microsoft Defender for Office 365.

Microsoft Defender for Office 365 palvelupaketti 2:n (sisältyy Microsoft 365 -käyttöoikeuksiin, kuten E5-tilaukseen tai erilliseen tilaukseen) automatisoidun tutkinnan ja vastauksen avulla SecOps-tiimisi voi toimia tehokkaammin ja tehokkaammin. AIR sisältää automatisoituja tutkimuksia tunnetuista uhista ja tarjoaa suositeltuja korjaustoimia. SecOps-tiimi voi tarkastella todisteita ja hyväksyä tai hylätä suositellut toimet. Lisätietoja ILMA-ilmasta on Microsoft Defender for Office 365 suunnitelman 2 kohdassa Automaattinen tutkimus ja reagointi.

Tässä artikkelissa kuvataan, miten AIR toimii useiden esimerkkien kautta:

- Esimerkki: Käyttäjän ilmoittama tietojenkalasteluviesti käynnistää tutkimusleikkikirjan

- Esimerkki: Suojauksen järjestelmänvalvoja käynnistää tutkimuksen Threat Explorerista

- Esimerkki: Suojaustoimintaryhmä integroi ILMAN SIEM:nsä Office 365 Hallintatoimintojen ohjelmointirajapinnan avulla

Esimerkki: Käyttäjän ilmoittama tietojenkalasteluviesti käynnistää tutkimusleikkikirjan

Käyttäjä saa tietojenkalasteluyritykseltä näyttävän sähköpostiviestin. Käyttäjä raportoi viestin Outlookin sisäisellä Raportti-painikkeella, mikä aiheuttaa ilmoituksen, jonka käyttäjä on ilmoittanut haittaohjelmaksi tai tietojen kalasteluhälytyskäytännöksi, joka käynnistää automaattisesti tutkimuksen toistokirjan.

Ilmoitetun sähköpostiviestin eri osa-alueita arvioidaan. Esimerkki:

- Tunnistettu uhkatyyppi

- Kuka viestin lähetti?

- Viestin lähetyspaikka (infrastruktuurin lähetys)

- Toimitettiinko vai estettiinkö viestin muut esiintymät

- Vuokraajaympäristö, mukaan lukien samanlaiset viestit ja niiden tuomiot sähköpostiklusteroinnin kautta

- Liittyykö viesti tunnettuihin kampanjoihin

- Ja paljon muuta.

Pelikirja arvioi ja ratkaisee lähetykset automaattisesti, kun mitään toimia ei tarvita (mikä tapahtuu usein käyttäjän ilmoittamille viesteille). Muille lähetuksille annetaan luettelo suositelluista toimista alkuperäisen viestin ja siihen liittyvien entiteettien (esimerkiksi liitettyjen tiedostojen, sisällytettyjen URL-osoitteiden ja vastaanottajien) osalta:

- Tunnista samankaltaiset sähköpostiviestit sähköpostiklusterihauilla.

- Selvitä, napsauttivatko käyttäjät epäilyttävissä sähköpostiviesteissä olevia haitallisia linkkejä.

- Riskejä ja uhkia määritetään. Lisätietoja on artikkelissa Automaattisen tutkimuksen tiedot ja tulokset.

- Korjausvaiheet. Lisätietoja on artikkelissa Microsoft Defender for Office 365 korjaustoiminnot.

Esimerkki: Suojauksen järjestelmänvalvoja käynnistää tutkimuksen Threat Explorerista

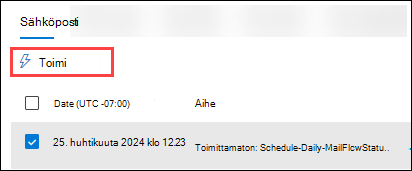

Olet Resurssienhallinnassa (Threat Explorer) kaikissa sähköposti-, haittaohjelma- tai tietojenkalastelunäkymissähttps://security.microsoft.com/threatexplorerv3. Olet Sähköposti-välilehdellä (näkymä) tiedot-alueella kaavion alla. Valitset tutkittavan viestin käyttämällä jompaakumpaa seuraavista menetelmistä:

Valitse vähintään yksi taulukon merkintä valitsemalla ensimmäisen sarakkeen vieressä oleva valintaruutu.

Toiminto on käytettävissä suoraan välilehdessä.

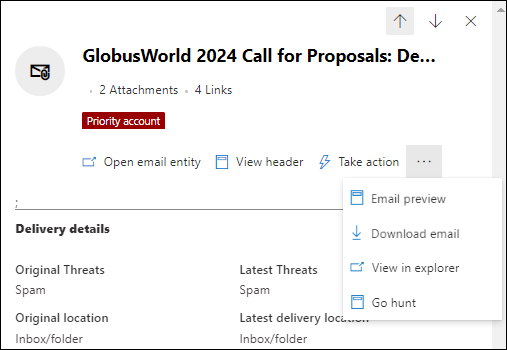

Toiminto on käytettävissä suoraan välilehdessä.Napsauta taulukon merkinnän Aihe-arvoa . Näyttöön avautuvassa tiedot-pikaikkunassa on

Suorita toiminto pikaikkunan yläosassa.

Suorita toiminto pikaikkunan yläosassa.

Kun olet valinnut ![]() Toimi, valitse Aloita automaattinen tutkimus. Lisätietoja on artikkelissa Sähköpostin korjaaminen.

Toimi, valitse Aloita automaattinen tutkimus. Lisätietoja on artikkelissa Sähköpostin korjaaminen.

Kuten hälytyksen käynnistämät pelikirjat, Threat Explorerista käynnistettyjä automaattisia tutkimuksia ovat muun muassa seuraavat:

- Päätutkimus.

- Vaiheet uhkien tunnistamiseen ja korreloimiseen. Lisätietoja on artikkelissa Automaattisen tutkimuksen tiedot ja tulokset.

- Suositellut toiminnot uhkien lieventämiseksi. Lisätietoja on artikkelissa Microsoft Defender for Office 365 korjaustoiminnot.

Esimerkki: Suojaustoimintaryhmä integroi ILMAN SIEM:nsä Office 365 Hallintatoimintojen ohjelmointirajapinnan avulla

Defender for Office 365 suunnitelman 2 AIR-ominaisuudet sisältävät raportteja ja tietoja, joita SecOps-tiimi voi käyttää uhkien tarkkailemiseen ja käsittelemiseen. Voit myös integroida AIR-ominaisuuksia muihin ratkaisuihin. Esimerkki:

- Suojaustieto- ja tapahtumahallintajärjestelmät (SIEM).

- Tapauksenhallintajärjestelmät.

- Mukautetut raportointiratkaisut.

Integroi nämä ratkaisut Office 365 hallintatoiminnon ohjelmointirajapinnan avulla.

Esimerkki mukautetusta ratkaisusta, joka integroi ilmoitukset käyttäjien ilmoittamista tietojenkalasteluviesteistä, jotka AIR on jo käsitellyt SIEM-palvelimeen, ja tapausten hallintajärjestelmään, on microsoft security blog - improve the effectiveness of your SOC with Microsoft Defender for Office 365 and the Office 365 Management API.

Integroitu ratkaisu vähentää huomattavasti false-positiivisten määrää, mikä antaa SecOps-tiimille mahdollisuuden keskittää aikansa ja ponnistelunsa todellisiin uhkiin.