Koskee seuraavia:

Onko hyökkäyspinnan pienentäminen osa Windowsia?

Hyökkäyspinnan vähentäminen oli alun perin ominaisuus hyödyntämissuojaominaisuuksissa, jotka esiteltiin merkittävänä päivityksenä Microsoft Defender virustentorjuntaohjelmalle, Windows 10 versiossa 1709. Microsoft Defender virustentorjunta on Windowsin alkuperäinen haittaohjelmien torjuntakomponentti. Täysi hyökkäysalueen vähentämisominaisuusjoukko on kuitenkin käytettävissä vain Windows Enterprise -käyttöoikeudella. Huomaa myös, että jotkin Microsoft Defender virustentorjuntaa koskevat poikkeukset koskevat hyökkäyksen pinnan pienentämissääntöjen poissulkemisia. Katso Hyökkäyspinnan pienentämissääntöjen viitetiedot – Microsoft Defender virustentorjunnan poikkeukset ja hyökkäyksen pinnan pienentämissäännöt.

Tarvitsenko Enterprise-käyttöoikeuden hyökkäyspinnan pienentämissääntöjen suorittamiseen?

Kaikkia hyökkäysalueen vähentämissääntöjä ja -ominaisuuksia tuetaan vain, jos sinulla on Enterprise-käyttöoikeus Windows 10 tai Windows 11. Rajoitettu määrä sääntöjä voi toimia ilman Enterprise-käyttöoikeutta. Jos käytössäsi on Microsoft 365 Business, määritä Microsoft Defender virustentorjunta ensisijaiseksi suojausratkaisuksesi ja ota säännöt käyttöön PowerShellin kautta. Hyökkäyspinnan pienentämistä ilman Enterprise-käyttöoikeutta ei virallisesti tueta, etkä voi käyttää kaikkia hyökkäyspinnan vähentämisen ominaisuuksia.

Lisätietoja Windowsin käyttöoikeuksista on artikkelissa Windows 10 Käyttöoikeus ja volyymikäyttöoikeusopas Windows 10.

Tuetaanko hyökkäyspinnan pienentämistä, jos minulla on E3-käyttöoikeus?

Kyllä. Hyökkäyspinnan pienentämistä tuetaan Windows Enterprise E3:ssa ja sitä uudessa.

Mitä ominaisuuksia tuetaan E5-käyttöoikeudella?

E5 tukee myös kaikkia E3:n tukemia sääntöjä.

E5 lisää entistä paremman integroinnin Defender for Endpointiin. E5:n avulla voit tarkastella ilmoituksia reaaliaikaisesti, hienosäätää säännön poissulkemisia, määrittää hyökkäyspinnan pienentämissääntöjä ja tarkastella tapahtumaraporttien luetteloita.

Mitkä ovat tällä hetkellä tuetut hyökkäyspinnan vähentämissäännöt?

Hyökkäyspinnan pienentäminen tukee tällä hetkellä kaikkia alla olevia sääntöjä.

Mitkä säännöt otetaan käyttöön? Kaikki, vai voinko ottaa käyttöön yksittäisiä sääntöjä?

Suosittelemme, että otat hyökkäyspinnan vähentämissäännöt käyttöön valvontatilassa selvittääksesi, mikä on parasta ympäristöllesi. Tämän lähestymistavan avulla voit määrittää, mikä vaikutus sillä on organisaatioosi. Esimerkiksi toimialakohtaiset sovellukset.

Miten hyökkäyspinnan vähentämissäännöt toimivat?

Hyökkäyksen pinnan pienentämissäännöissä, jos lisäät yhden poikkeuksen, se vaikuttaa jokaiseen hyökkäyksen pinnan pienentämissääntöön.

Hyökkäyksen pinnan vähentämissäännöt tukevat yleismerkkejä, polkuja ja ympäristömuuttujia. Lisätietoja yleismerkkien käytöstä hyökkäysalueen vähentämissäännöissä on kohdassa Poikkeusten määrittäminen ja vahvistaminen tiedostotunnisteen ja kansion sijainnin perusteella.

Ota huomioon seuraavat kohteet, jotka koskevat hyökkäysalueen vähentämissääntöjen poissulkemisia (mukaan lukien yleismerkit ja env. muuttujat):

- Useimmat hyökkäysalueen vähentämissääntöjen poissulkemiset ovat riippumattomia virustentorjuntaohjelman Microsoft Defender. Kuitenkin Microsoft Defender virustentorjuntaa koskevat poikkeukset koskevat joitakin hyökkäyspinnan vähentämissääntöjä. Katso Hyökkäyspinnan pienentämissääntöjen viitetiedot – Microsoft Defender virustentorjunnan poikkeukset ja hyökkäyksen pinnan pienentämissäännöt.

- Yleismerkkejä ei voi käyttää asemakirjeen määrittämiseen.

- Jos haluat jättää polusta pois useita kansioita

\*\, käytä useita -esiintymiä ilmaisemaan useita sisäkkäisia kansioita (esimerkiksic:\Folder\*\*\Test) - Microsoftin päätepisteen Configuration Manager tukee yleismerkkejä (* tai ?).

- Jos haluat jättää pois tiedoston, joka sisältää satunnaisia merkkejä (automaattisen tiedoston luonnin), voit käyttää ?-merkkiä (esimerkiksi

C:\Folder\fileversion?.docx) - Hyökkäyksen pinnan vähentämisen poikkeukset ryhmäkäytäntö eivät tue lainausmerkkejä (moduuli käsittelee suoraan pitkän polun, välilyönnit jne., joten lainausmerkkejä ei tarvitse käyttää).

- Hyökkäysalueen vähentämissäännöt suoritetaan NT AUTHORITY\SYSTEM-tilillä, joten ympäristömuuttujat rajoittuvat konemuuttujiin.

Ohjevalikko tietää, mitä minun on suljettava pois?

Erilaisilla hyökkäyspinnan vähentämissäännöillä on erilaiset suojaustyönkulut. Mieti aina, mitä määrittämääsi hyökkäysalueen pienentämissääntö suojaa ja miten todellinen suoritustyönkulku onnistuu.

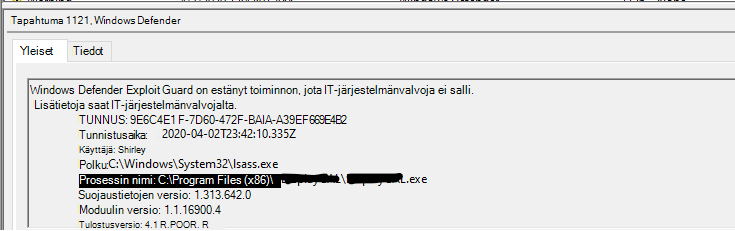

Esimerkki: Estä tunnistetietojen varastaminen Windowsin paikallisen suojausviranomaisen alijärjestelmästä Lukeminen suoraan paikallisen tietoturvaviranomaisen alijärjestelmästä (LSASS) -prosessi voi olla tietoturvariski, koska se saattaa paljastaa yrityksen tunnistetiedot.

Tämä sääntö estää epäluotettavia prosesseja käyttämästä suoraan LSASS-muistia. Aina, kun prosessi yrittää käyttää OpenProcess()-funktiota LSASS:n käyttämiseen ja käyttöoikeudella PROCESS_VM_READ, sääntö estää nimenomaan pääsyn oikealle.

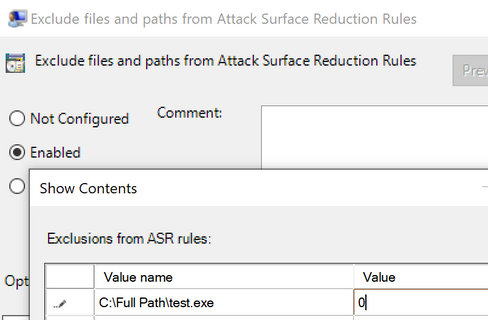

Kun tarkastelet yllä olevaa esimerkkiä, jos joudut todella luomaan poikkeuksen prosessille, jonka käyttöoikeus on estetty, tiedostonimen ja koko polun lisääminen estäisi sen estämisen ja LSASS-prosessimuistin käytön jälkeen. Arvo 0 tarkoittaa, että hyökkäysalueen vähentämissäännöt ohittavat tämän tiedoston/prosessin eivätkä estä/valvo sitä.

Ohjevalikko määrittää säännönkohtaiset poikkeukset?

Lisätietoja sääntökohtaisten poissulkemisten määrittämisestä on kohdassa Hyökkäyspinnan pienentämissääntöjen testaaminen.

Mitä sääntöjä Microsoft suosittelee ottamaan käyttöön?

Suosittelemme ottamaan käyttöön kaikki mahdolliset säännöt. Joissakin tapauksissa sääntöä ei kuitenkaan kannata ottaa käyttöön. Emme esimerkiksi suosittele PSExec- ja WMI-komentosäännöistä peräisin olevien estä prosessien luomisten käyttöönottoa, jos käytät Microsoft Endpoint Configuration Manager (tai System Center Configuration Manager - SCCM) päätepisteiden hallintaan.

Suosittelemme lukemaan kaikki sääntökohtaiset tiedot ja/tai varoitukset, jotka ovat saatavilla julkisissa ohjeissamme. useiden suojauspilareiden, kuten Officen, tunnistetietojen, komentosarjojen ja sähköpostin, välillä. Windows 1709 ja uudemmat versiot tukevat kaikkia hyökkäyspinnan vähentämissääntöjä lukuun ottamatta estä pysyvyys WMI-tapahtumatilauksen kautta:

- Hyödynnettyjen haavoittuvassa asemassa olevien allekirjoitettujen ohjainten väärinkäytön estäminen

- Estä suoritettava sisältö sähköpostiasiakkaasta ja webmailista

- Estä aliprosessien luominen kaikilta Office-sovelluksilta

- Estä Office-sovelluksia luomasta suoritettavaa sisältöä

- Estä Office-sovelluksia lisäämästä koodia muihin prosesseihin

- Estä JavaScriptia tai VBScriptia käynnistämästä ladattua suoritettavaa sisältöä

- Estä mahdollisesti hämärtyneiden komentosarjojen suorittaminen

- Estä Win32-ohjelmointirajapintakutsut Office-makrosta

- Lisäsuojauksen käyttö kiristysohjelmia vastaan

- Estä tunnistetietojen varastaminen Windowsin paikallisen suojausviranomaisen alijärjestelmästä (lsass.exe)

- Estä prosessin luonti, joka on peräisin PSExec- ja WMI-komennoista

- Estä luottamattomat ja allekirjoittamattomat prosessit, jotka suoritetaan USB:stä

- Estä suoritettavien tiedostojen suorittaminen, elleivät ne täytä levinneisyyttä, ikää tai luotettuja luetteloehtoja

- Estä Office-viestintäsovelluksia luomasta aliprosesseja

- Estä Adobe Readeria luomasta aliprosesseja

- Estä pysyvyys WMI-tapahtumatilauksen kautta

Onko paikallisen suojauksen myöntäjän alijärjestelmä oletusarvoisesti käytössä?

Hyökkäyksen oletustila Surface Reduction -sääntö "Estä tunnistetietojen varastaminen Windowsin paikallisen suojauksen myöntäjän alijärjestelmästä (lsass.exe)" muuttuu Ei määritetty-asetukseksi Määritetty ja oletustilaksi Block. Kaikki muut hyökkäyspinnan vähentämissäännöt pysyvät oletustilassaan: Ei määritetty. Sääntöön on jo sisällytetty suodatuslogiikkaa loppukäyttäjän ilmoitusten vähentämiseksi. Asiakkaat voivat määrittää säännön valvonta-, varoitus - tai käytöstäpoistamistiloihin , jotka ohittavat oletustilan. Tämän säännön toiminnot ovat samat riippumatta siitä, onko sääntö määritetty oletusarvoisessa tilassa vai otetaanko Estotila käyttöön manuaalisesti.

Mitkä ovat hyviä suosituksia hyökkäyspinnan vähentämisen aloittamiseen?

Testaa, miten hyökkäyspinnan vähentämissäännöt vaikuttavat organisaatioosi, ennen kuin otat ne käyttöön suorittamalla hyökkäyspinnan pienentämissääntöjä valvontatilassa lyhyen aikaa. Kun suoritat sääntöjä valvontatilassa, voit tunnistaa kaikki toimialasovellukset, jotka saatetaan estää virheellisesti, ja sulkea ne pois hyökkäyspinnan pienentämisestä.

Suurempien organisaatioiden tulisi harkita hyökkäyspinnan vähentämissääntöjen käyttöönottoa "renkaissa" valvomalla ja ottamalla käyttöön sääntöjä yhä laajemmissa laitteiden alijoukoissa. Voit järjestää organisaatiosi laitteet renkaisiin käyttämällä Intune tai ryhmäkäytäntö hallintatyökalua.

Kuinka kauan minun tulisi testata hyökkäyspinnan pienentämissääntöä valvontatilassa ennen sen käyttöönottoa?

Pidä sääntö valvontatilassa noin 30 päivää, jotta saat hyvän perustason sille, miten sääntö toimii, kun se julkaistaan koko organisaatiossasi. Valvontajakson aikana voit tunnistaa kaikki toimialasovellukset, jotka sääntö saattaa estää, ja määrittää säännön sulkemaan ne pois.

Vaihdan kolmannen osapuolen suojausratkaisusta Defender for Endpointiin. Onko olemassa "helppoa" tapaa viedä sääntöjä toisesta suojausratkaisusta pinnan vähentämiseen hyökkäämiseksi?

Useimmissa tapauksissa on helpompi ja parempi aloittaa Defenderin päätepisteelle ehdottamista perussuosituksista kuin yrittää tuoda sääntöjä toisesta suojausratkaisusta. Voit sitten määrittää uuden ratkaisusi vastaamaan yksilöllisiä tarpeitasi valvontatilan, valvonnan ja analytiikan kaltaisten työkalujen avulla.

Useimpien hyökkäysalueen vähentämissääntöjen oletusmääritys yhdistettynä Defender for Endpointin reaaliaikaiseen suojaukseen suojaa suurelta joukolta hyödyntöjä ja heikkouksia vastaan.

Defender for Endpointissa voit päivittää puolustuksesi mukautetuilla ilmaisimien avulla tiettyjen ohjelmistojen toiminnan sallimiseksi ja estämiseksi. attack surface reduction mahdollistaa myös joidenkin sääntöjen mukauttamisen tiedosto- ja kansiopoikkeusmuodossa. Yleensä on parasta valvoa sääntöä jonkin aikaa ja määrittää poissulkemiset kaikille liiketoiminta-aluesovelluksille, jotka saatetaan estää.

Tukeeko hyökkäyspinnan pienentäminen tiedosto- tai kansiopoikkeuksia, jotka sisältävät järjestelmämuuttujia ja yleismerkkejä polussa?

Kyllä. Lisätietoja tiedostojen tai kansioiden sulkemisesta hyökkäysalueen vähentämissääntöjen ulkopuolelle on artikkelissa Tiedostojen ja kansioiden jättäminen pois hyökkäysalueen vähentämissäännöistä sekä lisätietoja järjestelmämuuttujien ja yleismerkkien käyttämisestä pois jätetyissä tiedostopoluissa kohdastaPoikkeusten määrittäminen ja vahvistaminen tiedostotunnisteen ja kansiosijainnin perusteella.

Kattavatko hyökkäyspinnan vähentämissäännöt oletusarvoisesti kaikki sovellukset?

Se riippuu säännöstä. Useimmat hyökkäysalueen vähentämissäännöt kattavat Microsoft Office -tuotteiden ja -palveluiden, kuten Word, Excelin, PowerPointin, OneNoten tai Outlookin, toiminnan. Tietyt hyökkäyspinnan vähentämissäännöt, kuten mahdollisesti hämärtyneiden komentosarjojen estämisen suorittaminen, ovat yleisempiä.

Tukeeko hyökkäyksen pinnan pienentäminen kolmannen osapuolen suojausratkaisuja?

hyökkäyspinnan pienentäminen estää sovellukset Microsoft Defender virustentorjuntaohjelmalla. Hyökkäysalueen vähentämistä ei ole mahdollista määrittää käyttämään toista suojausratkaisua estämiseen tällä hetkellä.

Minulla on E5-käyttöoikeus ja käytössä joitakin hyökkäyspinnan vähentämissääntöjä yhdessä Defender for Endpointin kanssa. Onko mahdollista, että hyökkäyspinnan vähentämistapahtuma ei näy lainkaan Defender for Endpointin tapahtuman aikajanalla?

Aina kun hyökkäyspinnan pienentämissääntö käynnistää ilmoituksen paikallisesti, tapahtumasta lähetetään raportti myös Defender for Endpoint -portaaliin. Jos sinulla on ongelmia tapahtuman löytämisessä, voit suodattaa tapahtumien aikajanan hakuruudun avulla. Voit myös tarkastella hyökkäysalueen vähentämistapahtumia siirtymällä hyökkäysalueen hallintaan Defender for Cloudin tehtäväpalkin Kokoonpanon hallinta -kuvakkeesta. Hyökkäysalueen hallintasivu sisältää raportin tunnistuksia varten välilehden, joka sisältää täydellisen luettelon hyökkäyspinnan pienentämissääntötapahtumista, jotka on ilmoitettu Defender for Endpointille.

Sovelsin sääntöä käyttämällä ryhmäkäytäntöobjektia. Nyt kun yritän tarkistaa säännön indeksointiasetuksia Microsoft Outlookissa, saan viestin, jossa lukee "Käyttö estetty".

Yritä avata indeksointiasetukset suoraan Windows 10 tai Windows 11.

Valitse Haku-kuvake Windowsin tehtäväpalkissa.

Kirjoita hakuruutuun Indeksointiasetukset .

Ovatko järjestelmänvalvojan määrittämät ehdot estä suoritettavan tiedoston suorittamisen estäminen, elleivät ne täytä esiintyvyyttä, ikää tai luotettua luetteloehtoa?

Ei. Microsoftin pilvisuojaus ylläpitää tässä säännöstä käytettyjä ehtoja, jotta luotettu luettelo pysyy jatkuvasti ajan tasalla eri puolilla maailmaa kerättyjen tietojen kanssa. Paikallisilla järjestelmänvalvojilla ei ole kirjoitusoikeuksia näiden tietojen muokkaamiseen. Jos haluat määrittää tämän säännön räätälöimään sen yrityksellesi, voit lisätä tiettyjä sovelluksia poissulkemisten luetteloon estääksesi säännön käynnistymisen.

Olen ottanut käyttöön hyökkäysalueen pienentämissäännön "Estä suoritettavat tiedostot suorittamisesta, elleivät ne täytä levinneisyyttä, ikää tai luotettua luetteloehtoa". Jonkin ajan kuluttua päivitin jonkin ohjelmiston, ja sääntö estää sen nyt, vaikka se ei ennen ollutkaan. Menikö jokin vikaan?

Tämä sääntö perustuu siihen, että jokaisella sovelluksella on tunnettu maine esiintyvyyden, iän tai luotettujen sovellusten luettelon perusteella. Microsoftin pilvisuojauksen arviointi näistä kriteereistä määrittää viime kädessä säännön päätöksen estää tai sallia sovellus.

Yleensä pilvisuojaus voi määrittää, että sovelluksen uusi versio on riittävän samankaltainen kuin aiemmat versiot, ettei sitä tarvitse arvioida pitkään uudelleen. Saattaa kuitenkin kestää jonkin aikaa, ennen kuin sovellus luo mainetta versioiden vaihtamisen jälkeen, erityisesti suuren päivityksen jälkeen. Sillä välin voit lisätä sovelluksen poissulkemisten luetteloon estääksesi tätä sääntöä estämästä tärkeitä sovelluksia. Jos päivität ja käsittelet sovellusten uusia versioita usein, voit halutessasi suorittaa tämän säännön valvontatilassa.

Olen äskettäin ottanut käyttöön hyökkäyspinnan pienentämissäännön "Estä tunnistetietojen varastaminen Windowsin paikallisen suojausviranomaisen alijärjestelmästä (lsass.exe)" ja saan suuren määrän ilmoituksia. Mitä on tekeillä?

Tämän säännön luoma ilmoitus ei välttämättä tarkoita haitallista toimintaa. Tämä sääntö on kuitenkin edelleen hyödyllinen haitallisen toiminnan estämisessä, koska haittaohjelmat kohdistuvat usein lsass.exe, jotta ne voivat käyttää tilejä laittomasti. lsass.exe tallentaa käyttäjän tunnistetiedot muistiin, kun käyttäjä on kirjautunut sisään. Windows käyttää näitä tunnistetietoja käyttäjien vahvistamiseen ja paikallisten suojauskäytäntöjen käyttöön ottamiseen.

Koska monet tavallisen päivän lailliset prosessit vaativat tunnistetietoja lsass.exe, tämä sääntö voi olla erityisen äänekäs. Jos tunnettu oikeutettu sovellus aiheuttaa tämän säännön liian suuren määrän ilmoituksia, voit lisätä sen poissulkemisluetteloon. Useimmat muut hyökkäyspinnan vähentämissäännöt tuottavat tähän verrattuna melko pienemmän määrän ilmoituksia, koska lsass.exe kutsuminen on tyypillistä monien sovellusten normaalille toiminnalle.

Onko hyvä ajatus ottaa käyttöön LSA-suojauksen lisäksi sääntö "Estä tunnistetietojen varastaminen Windowsin paikallisen suojausviranomaisen alijärjestelmästä (lsass.exe)"?

Tämän säännön ottaminen käyttöön ei tarjoa lisäsuojausta, jos myös LSA-suojaus on käytössä. Sekä sääntö että LSA-suojaus toimivat pitkälti samalla tavalla, joten molempien suorittaminen samanaikaisesti olisi tarpeetonta. Joskus LSA-suojausta ei kuitenkaan välttämättä voi ottaa käyttöön. Näissä tapauksissa voit ottaa tämän säännön käyttöön tarjotaksesi vastaavan suojan haittaohjelmia vastaan, jotka kohdistuvat lsass.exe.

Tutustu myös seuraaviin ohjeartikkeleihin:

- Hyökkäyspinta-alan rajoittamisen yleiskatsaus

- Hyökkäyspinnan pienentämissääntöjen arvioiminen

- Hyökkäyspinnan vähentämissääntöjen käyttöönotto Vaihe 3: Hyökkäyspinnan vähentämissääntöjen käyttöönotto

- Hyökkäyspinnan pienentämissääntöjen käyttöönotto

- Microsoft Defender virustentorjuntaohjelman yhteensopivuus muiden virustentorjunta-/haittaohjelmien torjuntaohjelmien kanssa