Epäilyttävän toiminnan käsitteleminen

Koskee: Advanced Threat Analytics -versio 1.9

Tässä artikkelissa kerrotaan advanced threat analyticsin käytön perusteista.

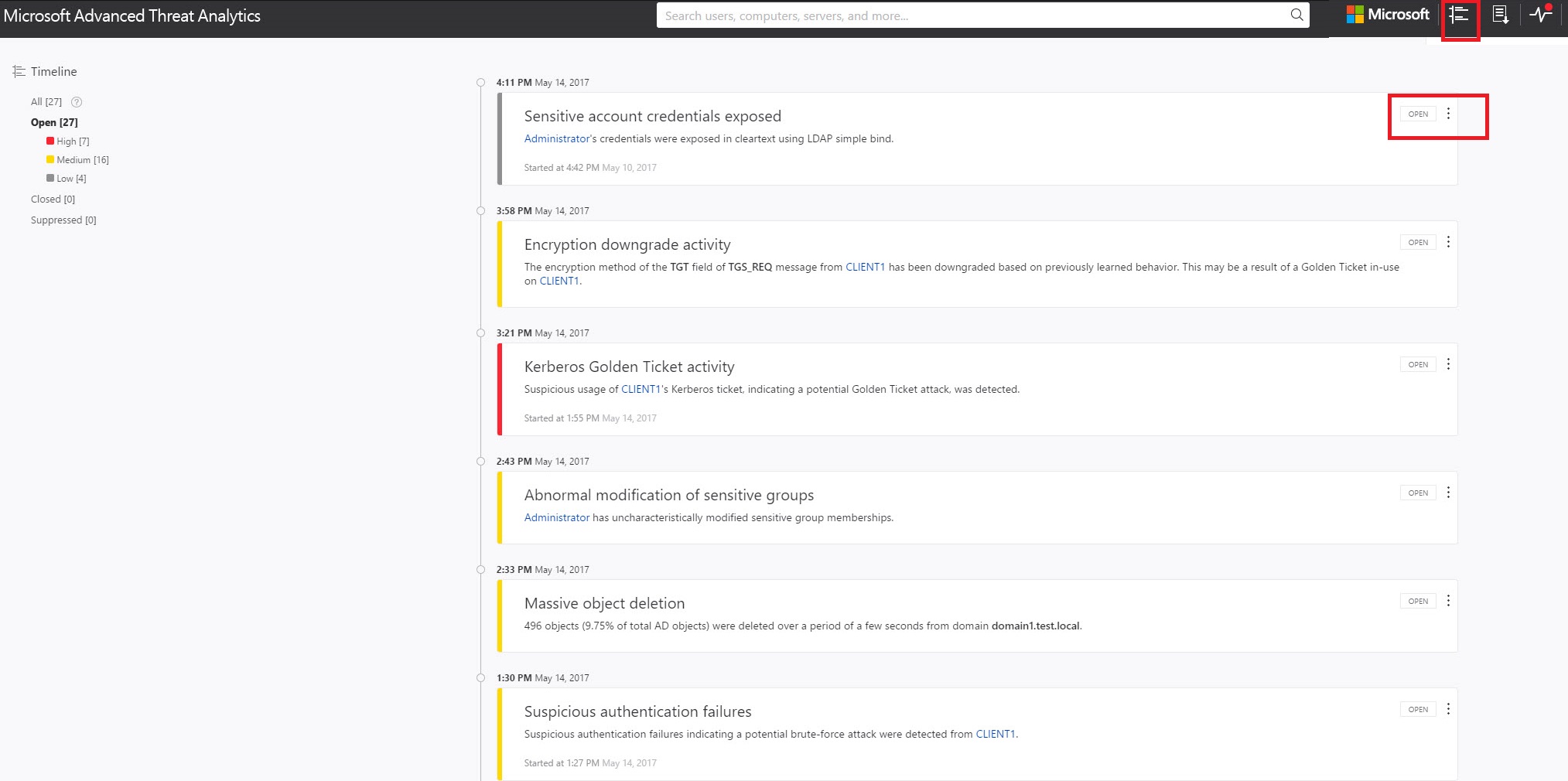

Tarkista epäilyttävät toimet hyökkäyksen aikarajalla

Kun olet kirjautunut ATA-konsoliin, sinut siirretään automaattisesti avoimelle Epäilyttävän toiminnan aikariville. Epäilyttävät toimet on lueteltu aikajärjestyksessä ja uusimmat epäilyttävät toimet ovat aikajanan yläosassa. Jokaisella epäilyttävällä toiminnalla on seuraavat tiedot:

Mukana olevat entiteetit, mukaan lukien käyttäjät, tietokoneet, palvelimet, toimialueen ohjauskoneet ja resurssit.

Epäilyttävän toiminnan ajat ja kellonaika.

Epäilyttävän toiminnan vakavuus, suuri, normaali tai pieni.

Tila: Avoin, suljettu tai estetty.

Kyky

Jaa epäilyttävä toiminta organisaation muiden henkilöiden kanssa sähköpostitse.

Vie epäilyttävä toiminta Exceliin.

Huomautus

- Kun viet hiiren osoittimen käyttäjän tai tietokoneen päälle, näkyviin tulee entiteetin miniprofiili, joka antaa lisätietoja entiteetistä ja sisältää niiden epäilyttävien toimien määrän, joihin entiteetti on linkitetty.

- Jos napsautat entiteettiä, pääset käyttäjän tai tietokoneen entiteettiprofiiliin.

Suodata epäilyttävät toimet -luettelo

Epäilyttävän toiminnan luettelon suodattaminen:

Valitse näytön vasemmassa reunassa olevassa Suodata ruudun mukaan -kohdassa jokin seuraavista vaihtoehdoista: Kaikki, Avaa, Suljettu tai Estetty.

Jos haluat suodattaa luetteloa lisää, valitse Suuri, Normaali tai Pieni.

Epäilyttävä toiminnan vakavuus

Matala

Ilmaisee epäilyttävät toimet, jotka voivat johtaa hyökkäyksiin, jotka on suunniteltu pahantahtoisille käyttäjille tai ohjelmistoille organisaation tietojen käyttämiseksi.

Normaali

Ilmaisee epäilyttävää toimintaa, joka voi vaarantaa tietyt käyttäjätiedot vakavammille hyökkäyksille, jotka voivat johtaa identiteettivarkauksiin tai etuoikeutettuun eskalointiin

Korkea

Ilmaisee epäilyttävät toimet, jotka voivat johtaa identiteettivarkauksiin, oikeuksien eskalointiin tai muihin suurivaikutusisiin hyökkäyksiin

Epäilyttävän toiminnan korjaaminen

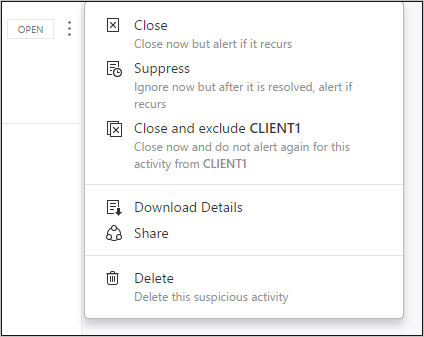

Voit muuttaa epäilyttävän toiminnan tilaa napsauttamalla epäilyttävän toiminnan nykyistä tilaa ja valitsemalla jonkin seuraavista avaamis-, esto-, suljettu- tai poistettu-vaihtoehdoista. Voit tehdä tämän napsauttamalla tietyn epäilyttävän toiminnan oikeassa yläkulmassa olevia kolmea kohtaa, jolloin näkyviin tulee luettelo käytettävissä olevista toiminnoista.

Epäilyttävän toiminnan tila

Avoin: Kaikki uudet epäilyttävät toimet näkyvät tässä luettelossa.

Sulje: Tämän avulla seurataan epäilyttäviä toimia, jotka olet tunnistanut, tutkinut ja korjaanut lievennystä varten.

Huomautus

Jos sama toiminta havaitaan uudelleen lyhyen ajan kuluessa, ATA voi avata suljetun toiminnon uudelleen.

Piilota: Aktiviteetin piilottaminen tarkoittaa, että haluat ohittaa sen nyt ja saada ilmoituksen uudelleen vain, jos uusi esiintymä on olemassa. Tämä tarkoittaa sitä, että jos on olemassa samanlainen ilmoitus, ATA ei avaa sitä uudelleen. Mutta jos ilmoitus pysähtyy seitsemäksi päiväksi ja nähdään uudelleen, saat ilmoituksen uudelleen.

Poista: Jos poistat ilmoituksen, se poistetaan järjestelmästä, tietokannasta, etkä voi palauttaa sitä. Kun olet napsauttanut Poista, voit poistaa kaikki epäilyttävät toimet, jotka ovat samaa tyyppiä.

Jätä pois: Entiteetin mahdollisuus jättää pois tietyntyyppisten ilmoitusten kerääminen. Voit esimerkiksi määrittää ATA:n sulkemaan pois tietyn entiteetin (käyttäjän tai tietokoneen), joka ilmoittaa uudelleen tietyntyyppisestä epäilyttävästä toiminnasta, kuten tietyntyyppisestä epäilyttävästä toiminnasta, kuten tietystä järjestelmänvalvojasta, joka suorittaa etäkoodia, tai suojausskannerista, joka suorittaa DNS-tiedustelun. Sen lisäksi, että voit lisätä poissulkemisia suoraan epäilyttävään toimintaan, koska se havaitaan aikarivillä, voit myös siirtyä Määritys-sivulle kohtaan Poikkeukset, ja jokaisen epäilyttävän toiminnan kohdalla voit lisätä ja poistaa manuaalisesti pois jätettyjä entiteettejä tai aliverkkoja (esimerkiksi Pass-the-Ticket).

Huomautus

Määrityssivuja voivat muokata vain ATA-järjestelmänvalvojat.