¿Qué es el cifrado de doble clave (DKE)?

Se aplica a: Cifrado de clave doble de Microsoft Purview, Microsoft Purview, Azure Information Protection

Descripción del servicio para: Microsoft Purview

El cifrado de doble clave (DKE) le permite proteger los datos altamente confidenciales para satisfacer los requisitos especializados. DKE le permite mantener el control de las claves de cifrado. Usa dos claves para proteger los datos; una clave en el control y una segunda clave que se almacena de forma segura en Microsoft Azure. Mantenga el control de una de las claves mediante el servicio de cifrado de claves dobles. La visualización de datos protegidos con el cifrado de doble clave requiere acceso a ambas claves.

DKE le ayuda a cumplir los requisitos normativos en varias regulaciones y estándares, como el Reglamento General de Protección de Datos (RGPD), la Ley de Portabilidad y Responsabilidad de Seguros De Salud (HIPAA), la Ley Gramm-Leach-Bliley (GLBA), la Ley de localización de datos de Rusia – Ley Federal Nº 242-FZ, la Ley Federal de Privacidad de Australia de 1988 y la Ley de Privacidad de Nueva Zelanda de 1993.

Después de configurar el servicio DKE y las claves, aplique protección al contenido altamente confidencial mediante etiquetas de confidencialidad.

Escenarios de implementación admitidos

DKE admite varias configuraciones diferentes, incluidas las implementaciones locales y en la nube. Estas implementaciones ayudan a garantizar que los datos cifrados permanezcan opacos dondequiera que los almacene.

Puede hospedar el servicio de cifrado de claves doble que se usa para solicitar la clave en una ubicación de su elección (servidor de administración de claves local o en la nube). El servicio se mantiene como lo haría con cualquier otra aplicación. El cifrado de doble clave le permite controlar el acceso al servicio de cifrado de claves dobles. Puede almacenar los datos altamente confidenciales en el entorno local o moverlos a la nube. El cifrado de doble clave proporciona el control para almacenar los datos y la clave en la misma ubicación geográfica.

Para obtener más información sobre las claves raíz de inquilino predeterminadas basadas en la nube, consulte Planeamiento e implementación de la clave de inquilino de Azure Information Protection.

Sugerencia

Si no es cliente de E5, use la prueba de 90 días de soluciones de Microsoft Purview para explorar cómo las funcionalidades adicionales de Purview pueden ayudar a su organización a administrar las necesidades de cumplimiento y seguridad de los datos. Comience ahora en el centro de pruebas de Microsoft Purview. Obtenga más información sobre términos de suscripción y prueba.

Cuándo la organización debe adoptar DKE

DKE no es para todas las organizaciones ni para todos los datos. Supongamos que un panorama de datos organizativo típico tiene la siguiente estructura:

Datos sin sentido (aproximadamente el 80 % de los datos): la mayoría de los datos de una organización pertenecen a esta categoría. No hay problemas ni problemas con el traslado de estos datos a la nube hoy en día. Mover estos datos a la nube puede ser beneficioso y la organización puede usar la seguridad integrada en la nube.

Confidencial (alrededor del 15 % de los datos): los datos confidenciales deben protegerse. La organización espera que el proveedor de servicios en la nube proporcione seguridad y, al mismo tiempo, mejore la productividad de esta categoría de datos para que puedan cumplir las normativas de cumplimiento. Quiere asegurarse de que estos datos se etiquetan correctamente con Microsoft Purview Information Protection y que están protegidos con directivas de control de acceso y retención y auditoría.

Altamente confidencial (alrededor del 5 % de los datos): este conjunto es la joya de la corona de la organización y debe estar fuertemente protegido. La organización no quiere que nadie tenga acceso a estos datos. Esta categoría de datos también puede tener requisitos normativos para tener las claves en la misma región geográfica que los datos. Es posible que las claves también tengan que estar bajo la estricta custodia de la organización. Este contenido tiene la clasificación más alta de su organización ("Top Secret") y el acceso está restringido a unas pocas personas. Los datos altamente confidenciales son los que buscan los usuarios malintencionados. La pérdida de estos datos puede dañar la reputación de la organización y romper la confianza con sus clientes.

Como se mencionó, el cifrado de doble clave está diseñado para los datos más confidenciales que están sujetos a los requisitos de protección más estrictos. Debe realizar la debida diligencia en la identificación de los datos adecuados para cubrir con esta solución antes de realizar la implementación. En algunos casos, es posible que tenga que restringir el ámbito y usar otras soluciones. Por ejemplo, para la mayoría de los datos, considere la posibilidad de Microsoft Purview Information Protection con claves administradas por Microsoft o traiga su propia clave (BYOK). Estas soluciones son suficientes para documentos que no están sujetos a protecciones mejoradas y requisitos normativos. Además, estas soluciones le permiten usar los servicios de Microsoft 365 más eficaces; servicios que no se pueden usar con contenido cifrado DKE. Por ejemplo:

- Reglas de flujo de correo, incluidos el antimalware y el correo no deseado que requieren visibilidad de los datos adjuntos

- Microsoft Delve

- eDiscovery

- Búsqueda e indexación de contenido

- Office Web Apps incluida la funcionalidad de coautoría

- Copilot

Los datos cifrados DKE no son accesibles en reposo para los servicios de Microsoft 365, incluido Copilot. Mientras usa los datos cifrados DKE en Office, copilot sigue sin tener acceso a los datos y no puede usar Copilot en las aplicaciones mientras usa datos cifrados DKE.

Las aplicaciones o servicios externos que no están integrados con DKE a través del SDK de Microsoft Information Protection no pueden realizar acciones en los datos cifrados. Microsoft Information Protection SDK 1.7+ admite el cifrado de doble clave. Las aplicaciones que se integran con nuestro SDK pueden razonar sobre estos datos con permisos e integraciones suficientes.

Cuando los datos cifrados de DKE están en uso en una aplicación de Office, es posible que otros servicios de Microsoft 365 puedan acceder a ellos, en función de la versión de Office:

En las versiones más recientes de Office, los datos cifrados DKE en uso tampoco son accesibles para los servicios de Microsoft 365. Dado que este cambio se implementó al mismo tiempo que el control de privacidad independiente para etiquetas de confidencialidad que impide el envío de contenido etiquetado a experiencias conectadas para su análisis, puede identificar las versiones mínimas de Office mediante la tabla de funcionalidades y la fila Impedir experiencias conectadas que analizan el contenido.

En versiones anteriores de Office, los datos cifrados de DKE en uso son accesibles para los servicios de Microsoft 365 a menos que use una configuración de directiva para desactivar las experiencias conectadas que analizan el contenido. Para más información, consulte Usar la configuración de directivas para administrar los controles de privacidad de las Aplicaciones de Microsoft 365 para empresas.

Use Microsoft Purview Information Protection funcionalidades (clasificación y etiquetado) para proteger la mayoría de los datos confidenciales y solo use DKE para los datos críticos. El cifrado de doble clave es relevante para los datos confidenciales en sectores altamente regulados, como los servicios financieros y la atención sanitaria.

Si las organizaciones tienen cualquiera de los siguientes requisitos, puede usar DKE para proteger el contenido:

- Tiene requisitos normativos para contener claves dentro de un límite geográfico.

- Todas las claves que contiene para el cifrado y descifrado de datos se mantienen en el centro de datos.

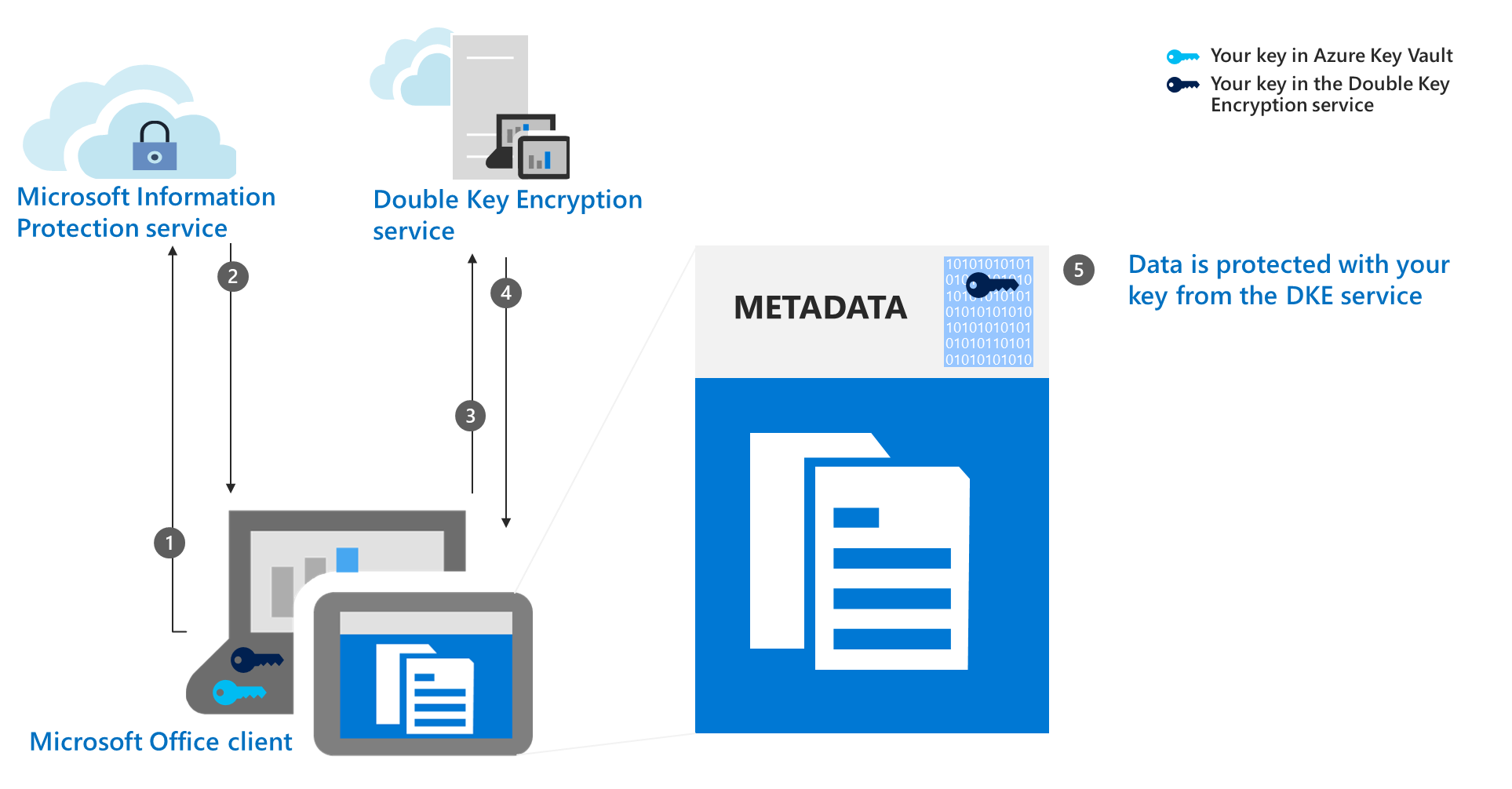

Flujo de trabajo de cifrado DKE

Esta sección divide el flujo de trabajo en pasos independientes para ilustrar cómo se usan dos claves para proteger un documento de Office.

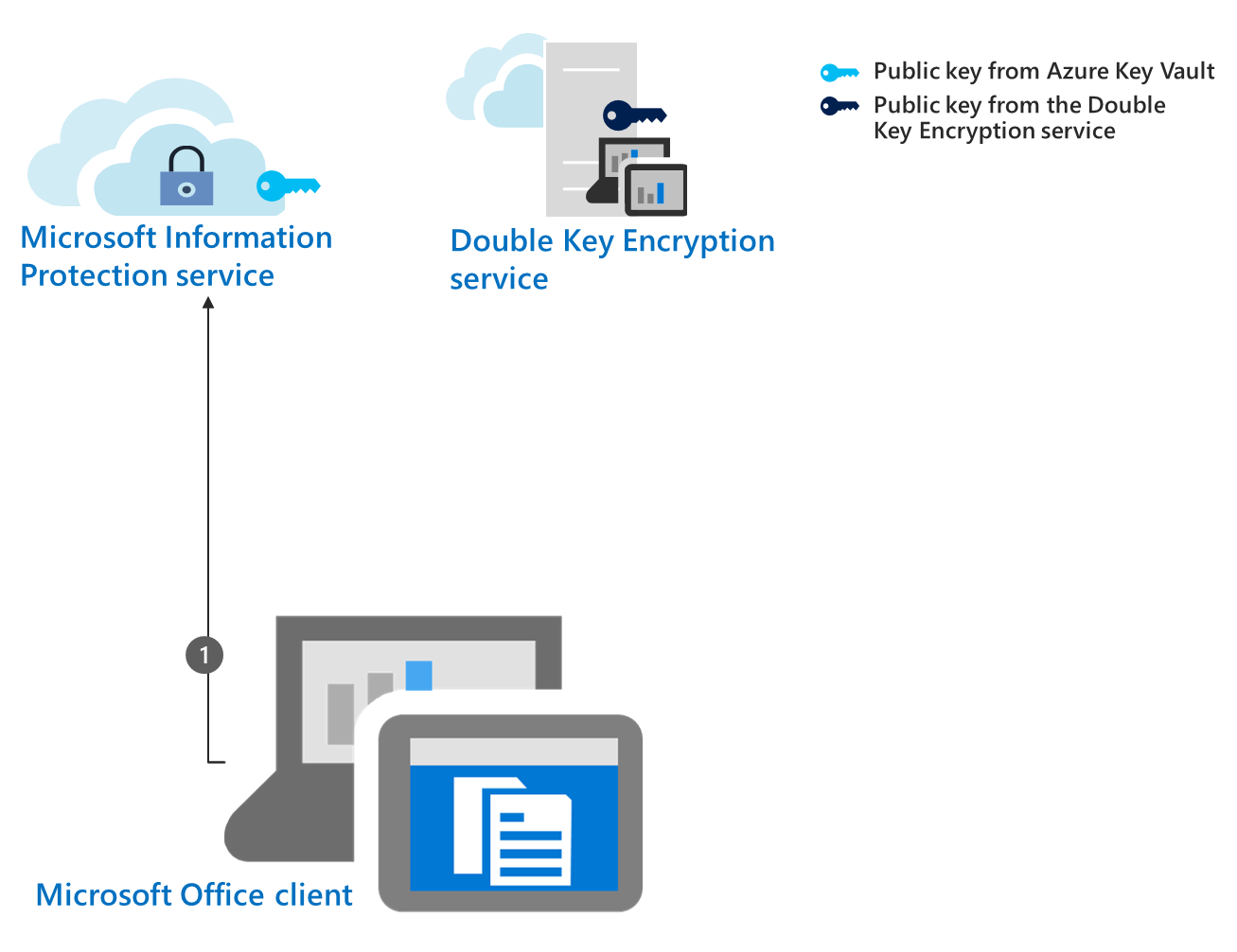

Paso 1: Arranque

El cliente de Microsoft Office realiza tareas de configuración de inicio y envía solicitudes e información al servicio azure Information Protection. Este proceso también se denomina arranque. Las tareas incluyen autorizar al usuario mediante Microsoft Entra ID, descargar certificados y plantillas, etc. Las tareas de arranque son tareas de inicio y conexión por primera vez que proporcionan al usuario acceso a las directivas de cifrado de Azure Rights Management.

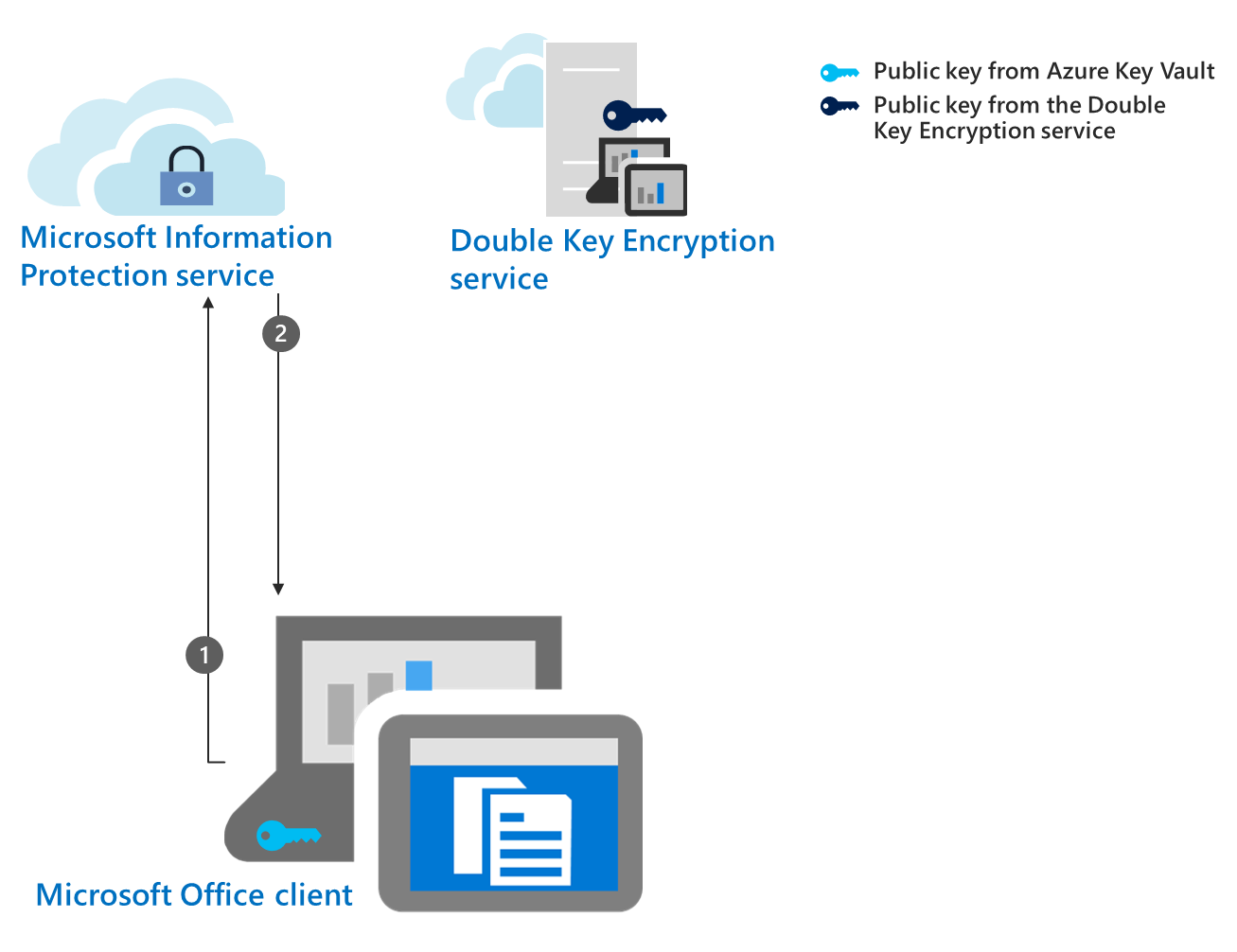

Paso 2: Recopilar y almacenar en caché la clave pública de Azure Rights Management

La aplicación de Office recupera la clave pública de la Key Vault de Azure en el servicio de protección de la información en función del usuario autorizado que usa Microsoft Entra ID. Una vez recopilada, el cliente almacena en caché la clave durante 30 días de forma predeterminada. Una vez almacenado en caché, el cliente no tiene que arrancar de nuevo en el servicio Azure Rights Management hasta que expire la clave. Como administrador, puede configurar un período de almacenamiento en caché diferente para Azure Rights Management. Debe establecer un período de caché para esta clave o aceptar el valor predeterminado de 30 días. Sin un período de caché, la publicación sin conexión no funciona.

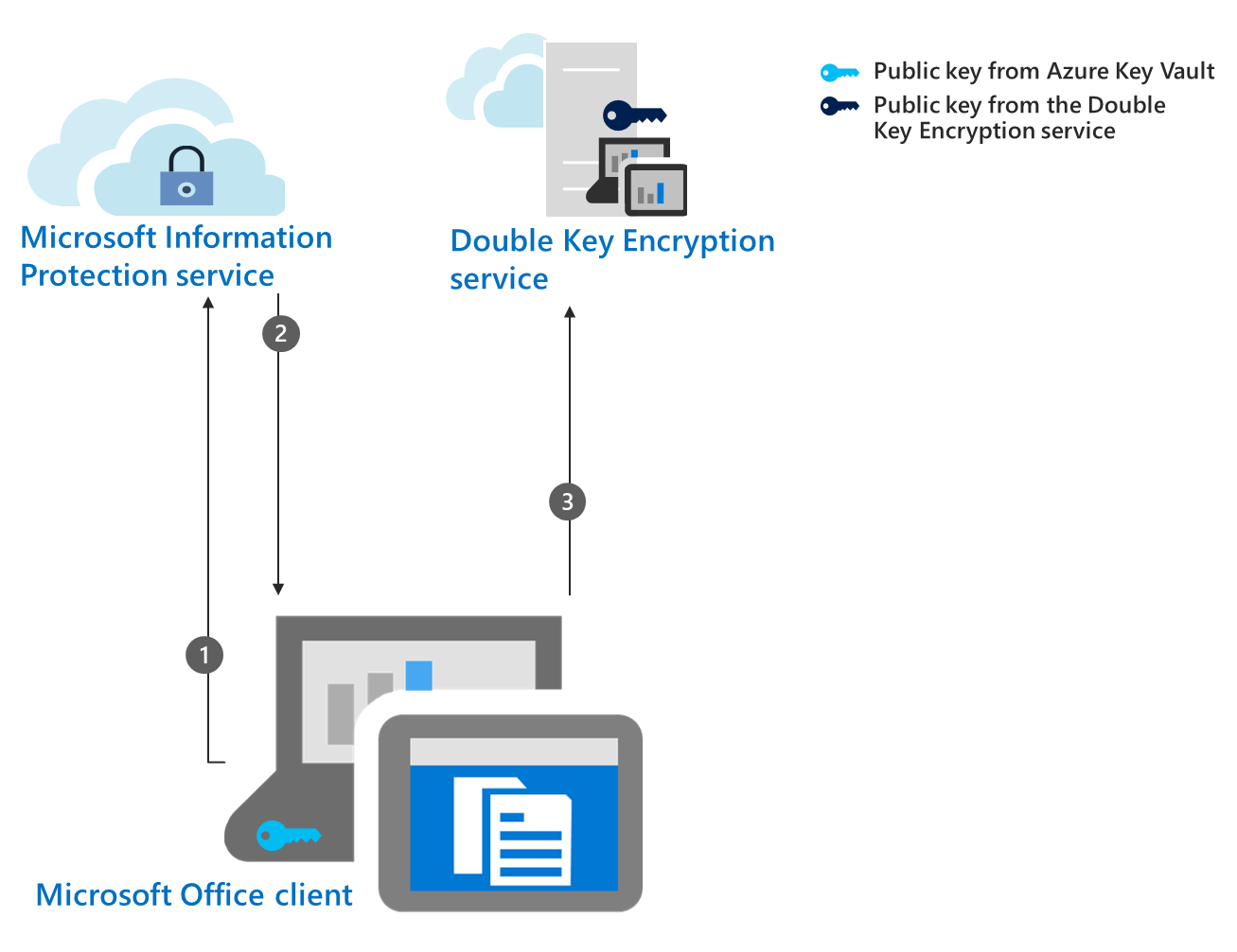

Paso 3: Solicitud de la clave pública DKE

El cliente de Office solicita la otra clave pública del servicio de cifrado de claves dobles en función del usuario autorizado que usa Microsoft Entra ID.

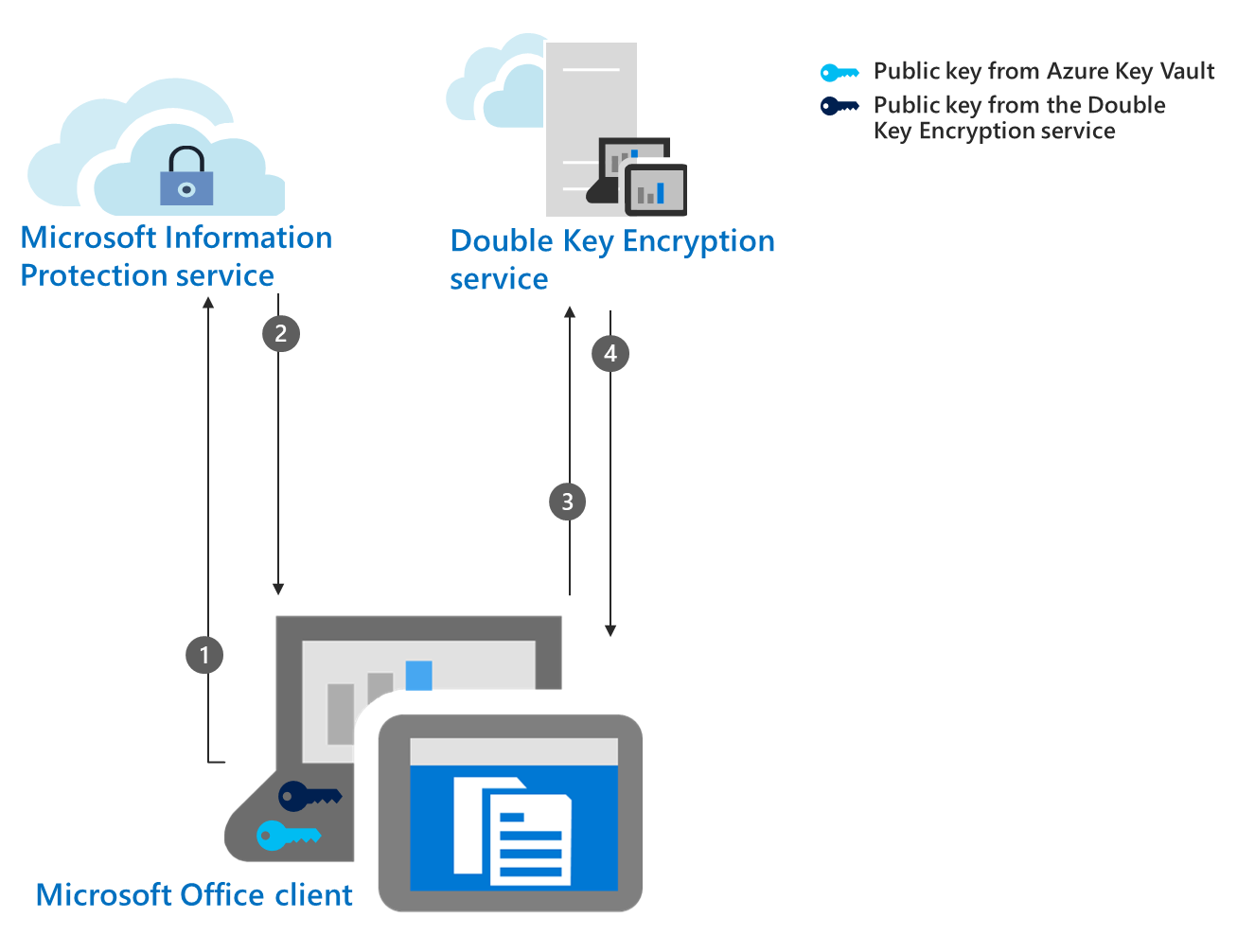

Paso 4: Recopilar y almacenar en caché la clave DKE

El servicio de cifrado de doble clave envía esta clave pública al cliente de Office. El cliente almacena en caché la clave en el dispositivo durante el tiempo que la haya configurado. A diferencia de la clave de Azure,

No es necesario configurar un período de caché para la clave hospedada por el servicio de cifrado de claves dobles.

Si quiere configurar un período de caché, puede configurarlo al implementar el servicio de cifrado de doble clave o después de implementarlo.

Paso 5: Proteger el documento con la clave DKE

El cliente de Microsoft Office cifra la parte de los metadatos que controla el acceso al contenido mediante la clave pública que se recuperó del servicio de cifrado de claves dobles.

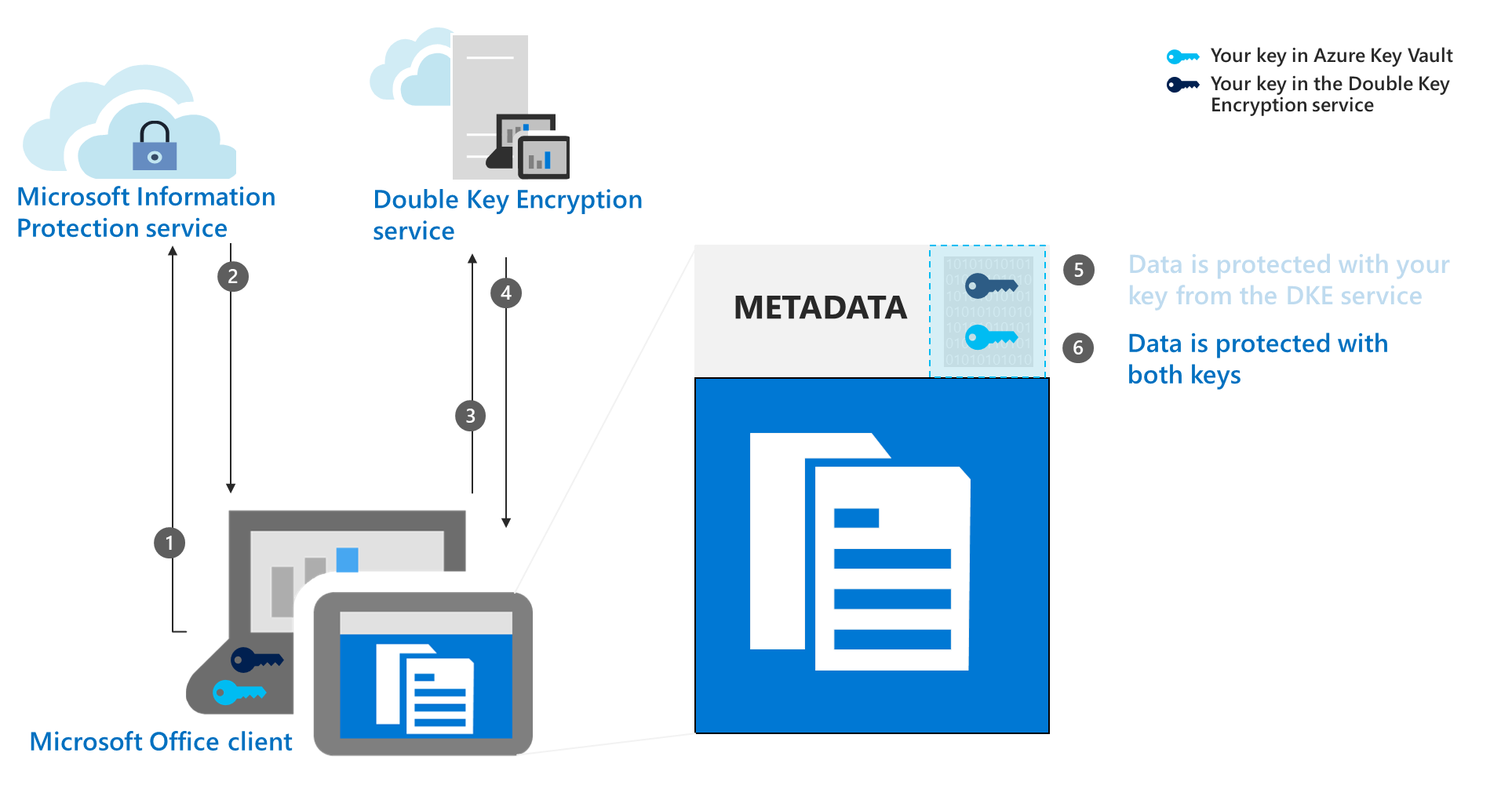

Paso 6: Protección del documento con la clave de Azure

El cliente de Microsoft Office cifra la parte ya cifrada de los metadatos del documento con la clave pública de Azure.

Los datos ahora están protegidos con ambas claves.

Requisitos del sistema y de licencias para DKE

En esta sección se detallan los requisitos de configuración y del sistema cliente y del servidor que se deben cumplir para poder implementar correctamente DKE en el entorno.

requisitos de licencia para DKE

El cifrado de clave doble incluye Microsoft 365 E5. Si no tiene una licencia de Microsoft 365 E5, puede registrarse para obtener una prueba. Para obtener más información sobre estas licencias, consulte Guía de licencias de Microsoft 365 para el cumplimiento de & seguridad.

El servicio Azure Rights Management es necesario para DKE

DKE funciona con etiquetas de confidencialidad y requiere cifrado con la administración de derechos de Microsoft Purview Information Protection.

Requisitos de etiquetado de DKE para aplicaciones de Office

Use etiquetas de confidencialidad integradas en aplicaciones de Office para admitir DKE en Word, Excel, PowerPoint y Outlook. Para ver las versiones admitidas, consulte las tablas de funcionalidades y la fila Cifrado de doble clave (DKE).

DKE en equipos cliente

Los usuarios aplican etiquetas de confidencialidad de DKE a través de estas interfaces.

Etiquetado de confidencialidad en aplicaciones de Windows Office

Microsoft Purview Information Protection etiquetador de archivos en Windows Explorador de archivos

Microsoft Purview Information Protection PowerShell

escáner de Microsoft Purview Information Protection

Instale los requisitos previos en cada equipo cliente donde quiera proteger y consumir documentos protegidos.

Entornos admitidos para almacenar y ver contenido protegido por DKE

Aplicaciones admitidas. Aplicaciones Microsoft 365 para empresas clientes en Windows, incluidos Word, Excel, PowerPoint y Outlook.

Compatibilidad con contenido en línea. Puede almacenar documentos y archivos protegidos con el cifrado de doble clave en línea en SharePoint y OneDrive. Debe etiquetar y proteger documentos y archivos con DKE mediante aplicaciones admitidas antes de cargarlos en estas ubicaciones. Puede compartir contenido cifrado por correo electrónico, pero no puede ver documentos y archivos cifrados en línea. En su lugar, debe ver el contenido protegido mediante las aplicaciones de escritorio y los clientes admitidos en el equipo local.

Escenarios de etiquetado fuera de las aplicaciones de Office. Aplique etiquetas DKE fuera de las aplicaciones de Office mediante el etiquetador de archivos Microsoft Purview Information Protection en Explorador de archivos opciones de clic con el botón derecho, Microsoft Purview Information Protection cmdlets de etiquetado de PowerShell o el escáner de Microsoft Purview Information Protection.

Visualización de contenido protegido por DKE fuera de las aplicaciones de Office. Puede usar Microsoft Purview Information Protection Viewer para consumir correos electrónicos y documentos protegidos por DKE, como PDF.

Solo cifrado y no reenviar escenarios. Cifrar solo y No reenviar no se admiten con DKE.