Libro: Análisis de impacto de las directivas de acceso basadas en riesgos

Se recomienda que todos los usuarios habiliten directivas de Acceso condicional basado en el riesgo, entendemos que esta implementación requiere tiempo, administración de cambios y, a veces, un examen cuidadoso por parte del liderazgo para comprender cualquier impacto no deseado. Proporcionamos a los administradores el poder de proporcionar respuestas con confianza a esos escenarios para adoptar directivas basadas en riesgos necesarias para proteger su entorno rápidamente.

En lugar de crear directivas de acceso condicional basadas en riesgos en modo de solo informe y esperar unas semanas o meses para tener resultados, puede usar elAnálisis de impacto de las directivas de acceso basadas en riesgoslibro, lo que le permite ver el impacto inmediatamente en los registros de inicio de sesión.

Descripción

El libro le ayuda a comprender el entorno antes de habilitar directivas que podrían impedir que los usuarios inicien sesión, requerir autenticación multifactor o realizar un cambio de contraseña seguro. Proporciona un desglose basado en un intervalo de fechas de su elección de inicios de sesión, entre los que se incluyen:

- Un resumen de impacto de las directivas de acceso basadas en riesgos recomendadas, incluida una introducción a:

- Escenarios de riesgo de usuario

- Escenarios de riesgo de inicio de sesión y de red de confianza

- Detalles de impacto, incluidos los detalles de los usuarios únicos:

- Escenarios de riesgo de usuario como:

- Los usuarios de alto riesgo no están bloqueados por una directiva de acceso basada en riesgos.

- A los usuarios de alto riesgo no se les pide que cambien su contraseña mediante una directiva de acceso basada en riesgos.

- Usuarios que cambiaron su contraseña debido a una directiva de acceso basada en riesgos.

- Los usuarios de riesgo no inician sesión correctamente debido a una directiva de acceso basada en riesgos.

- Usuarios que corrigen el riesgo por un restablecimiento de contraseña local.

- Usuarios que corrigen el riesgo mediante la corrección mediante un restablecimiento de contraseña basado en la nube.

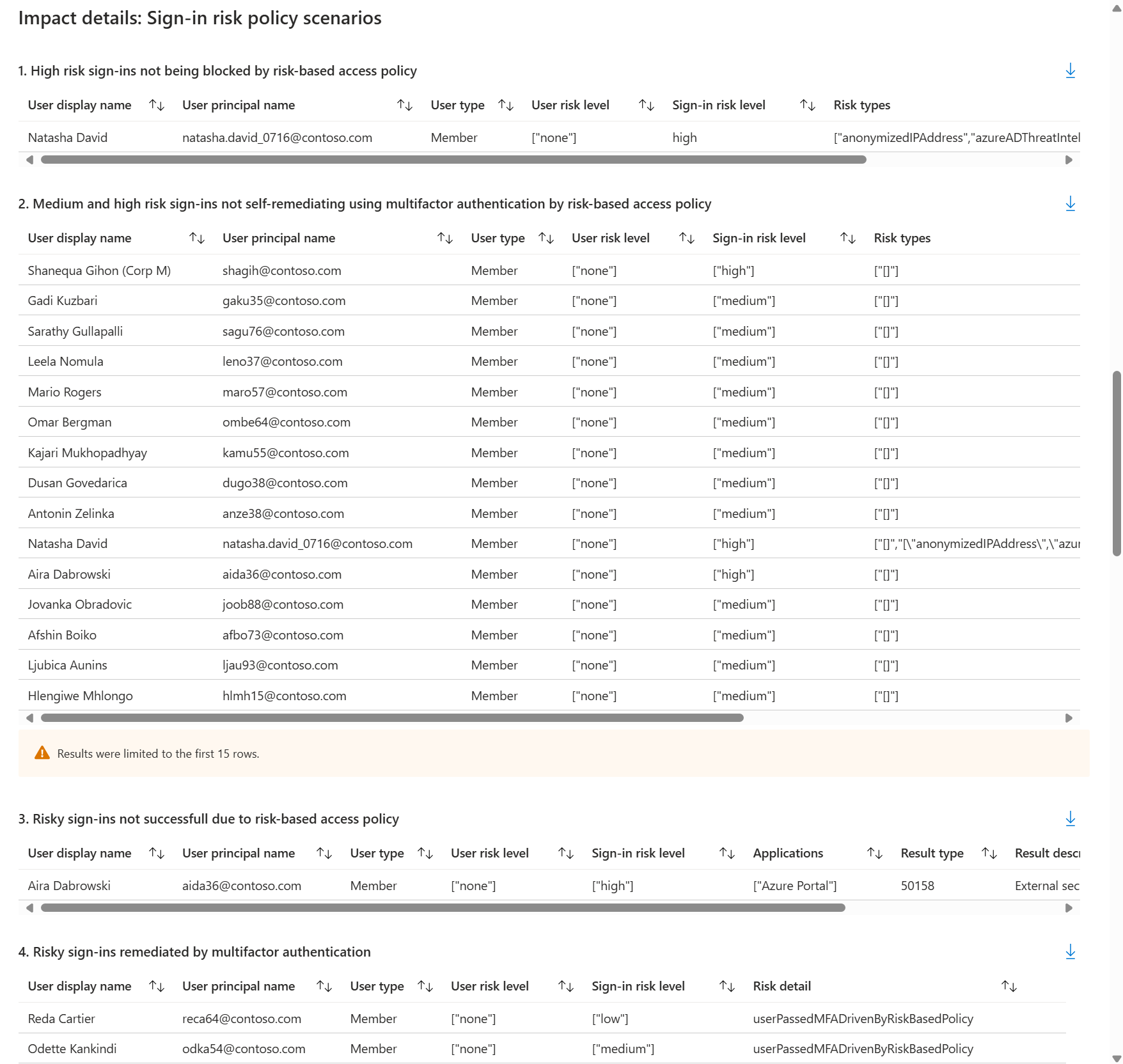

- Escenarios de directiva de riesgo de inicio de sesión como:

- Inicios de sesión de alto riesgo no bloqueados por una directiva de acceso basada en riesgos.

- Los inicios de sesión de alto riesgo no se corrigen automáticamente mediante la autenticación multifactor mediante una directiva de acceso basada en riesgos.

- Inicios de sesión de riesgo que no se realizaron correctamente debido a una directiva de acceso basada en riesgos.

- Inicios de sesión de riesgo corregidos por la autenticación multifactor.

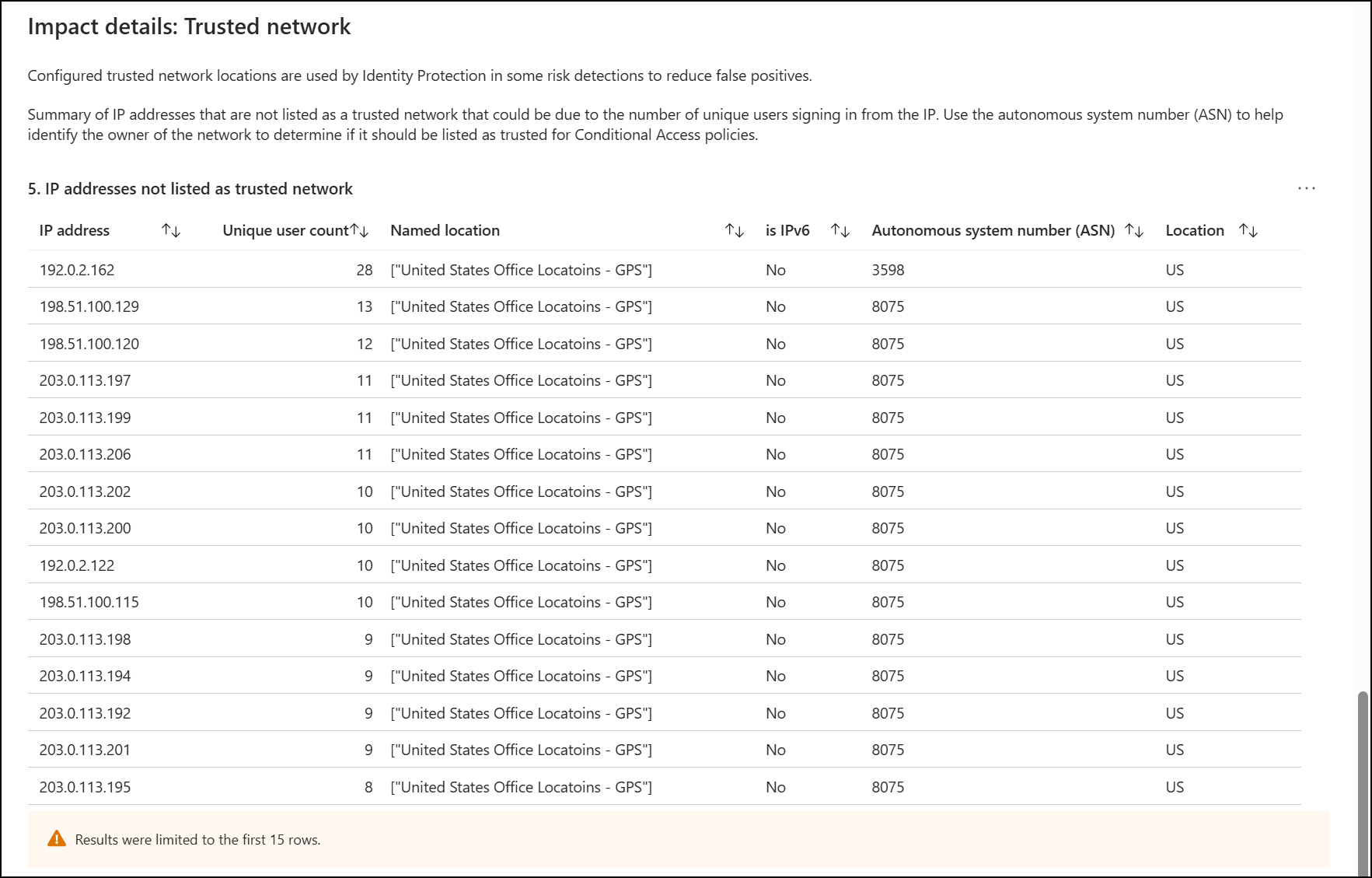

- Detalles de red, incluidas las direcciones IP principales que no aparecen como una red de confianza.

- Escenarios de riesgo de usuario como:

Los administradores pueden usar esta información para ver qué usuarios podrían verse afectados durante un período de tiempo si se habilitaron las directivas de acceso condicional basadas en riesgos.

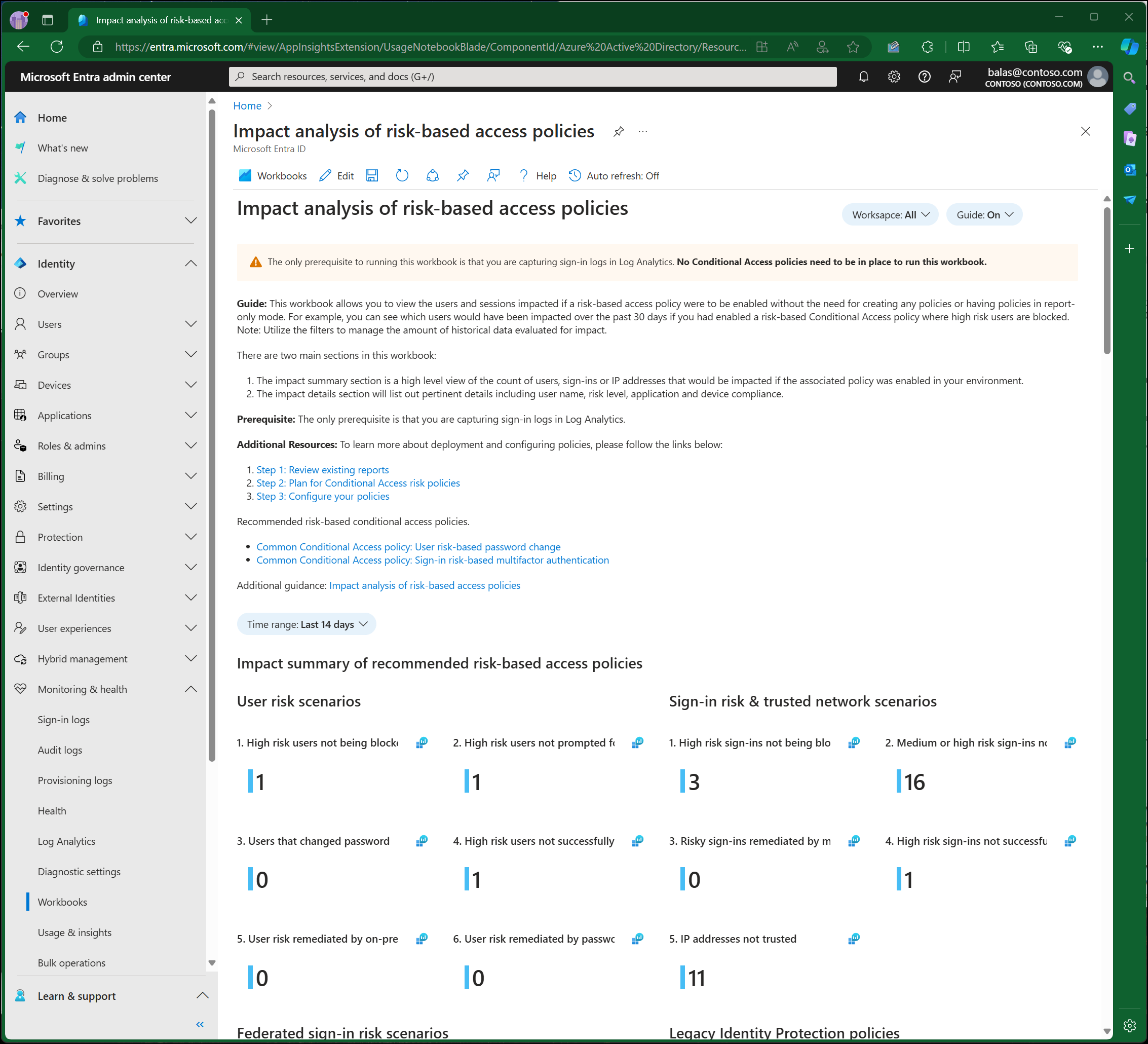

Cómo acceder al libro

Este libro no requiere que cree ninguna directiva de acceso condicional, incluso en modo de solo informe. El único requisito previo es que tenga los registros de inicio de sesión enviados a un área de trabajo de Log Analytics. Para obtener más información sobre cómo habilitar este requisito previo, vea el artículo Uso de libros de Microsoft Entra. Puede acceder al libro directamente en la hoja Identity Protection o ir a Libros para obtener una versión editable:

En la hoja Identity Protection:

- Inicie sesión en el centro de administración de Microsoft Entra al menos como Lector de informes.

- Vaya a Protección>Identity Protection>Análisis del impacto de la directiva de riesgo.

En Libros:

- Inicie sesión en el centro de administración de Microsoft Entra al menos como Lector de informes.

- Vaya a Identidad>Supervisión y estado>Libros.

- Seleccione el libro Análisis de impacto de las directivas de acceso basadas en riesgos en ID Protection.

Navegar por el libro

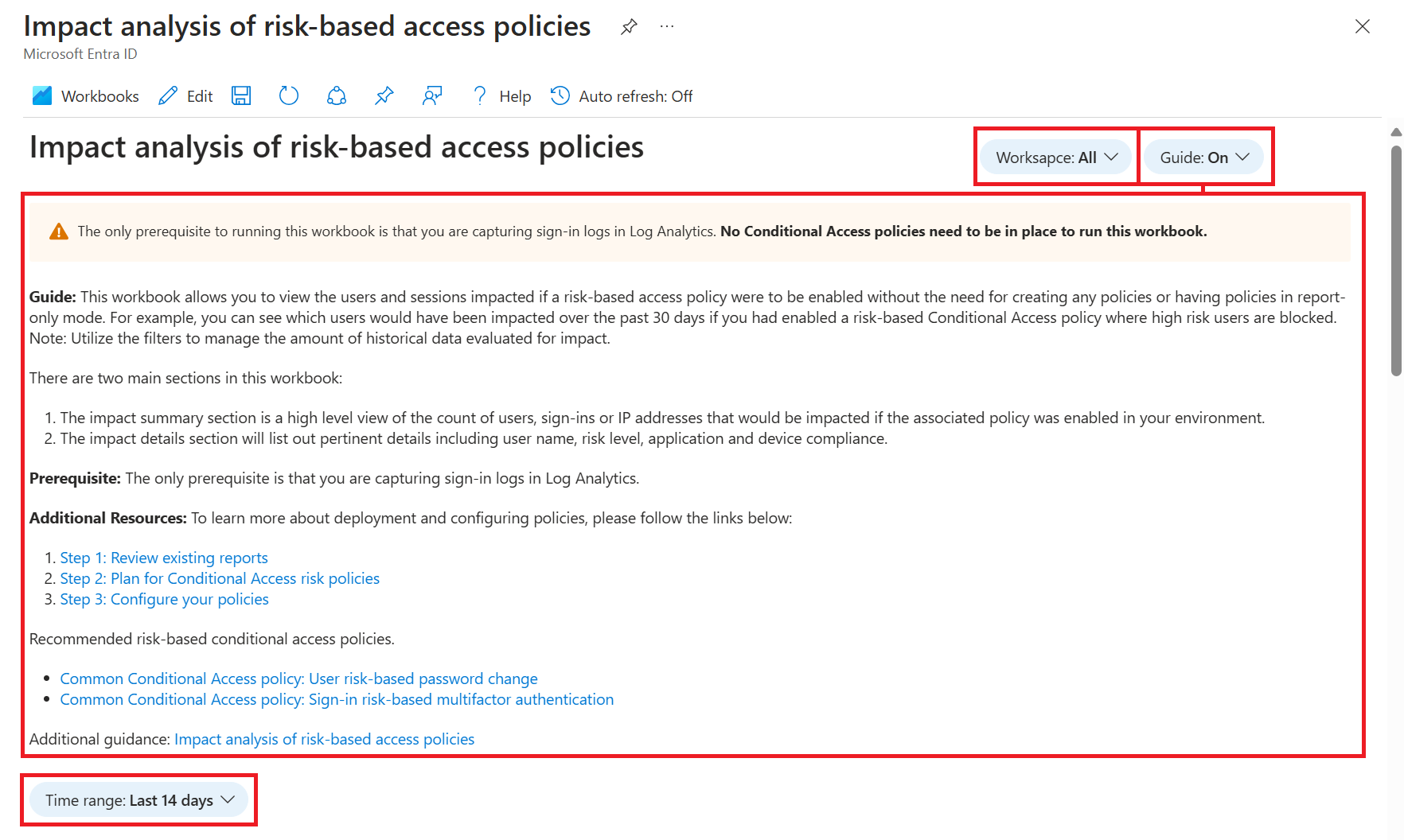

Una vez que esté en el libro, hay un par de parámetros en la esquina superior derecha. Puede establecer desde qué área de trabajo se rellena el libro y activar o desactivar la guía.

Al igual que cada libro, puede ver o editar las consultas del Lenguaje de consulta Kusto (KQL) que impulsan los objetos visuales. Si realiza cambios, siempre puede revertir a la plantilla original.

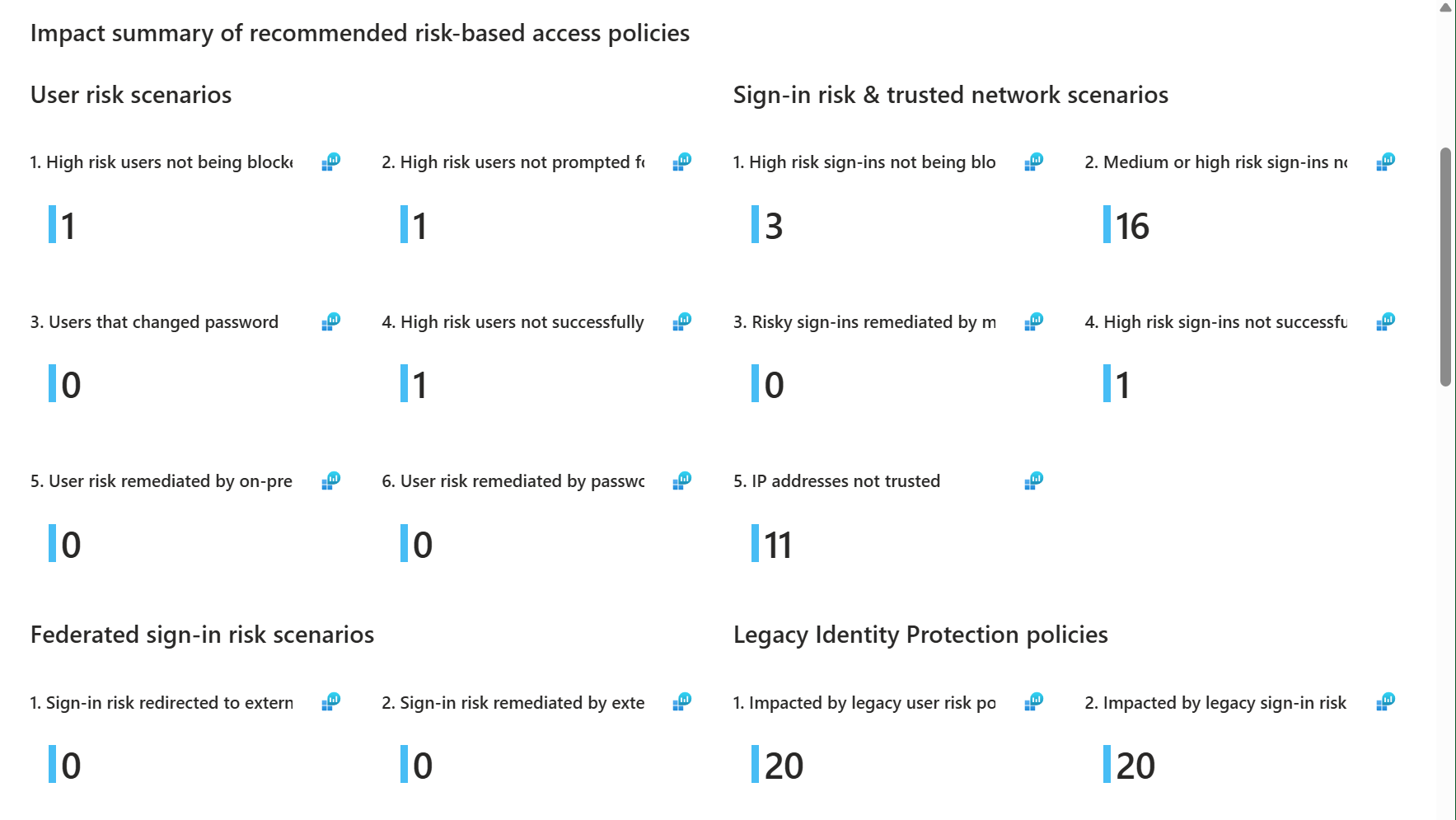

Resumen

La primera sección es un resumen y muestra el número agregado de usuarios o sesiones afectados durante el intervalo de tiempo seleccionado. Si se desplaza más hacia abajo, están disponibles los detalles asociados.

Los escenarios más importantes que se tratan en el resumen son los escenarios uno y dos para los escenarios de riesgo de usuario e inicio de sesión. Estos muestran usuarios o inicios de sesión elevados que no se bloquearon, solicitaron el cambio de contraseña o lo corrigieron MFA; lo que significa que los usuarios de alto riesgo podrían seguir estando en su entorno.

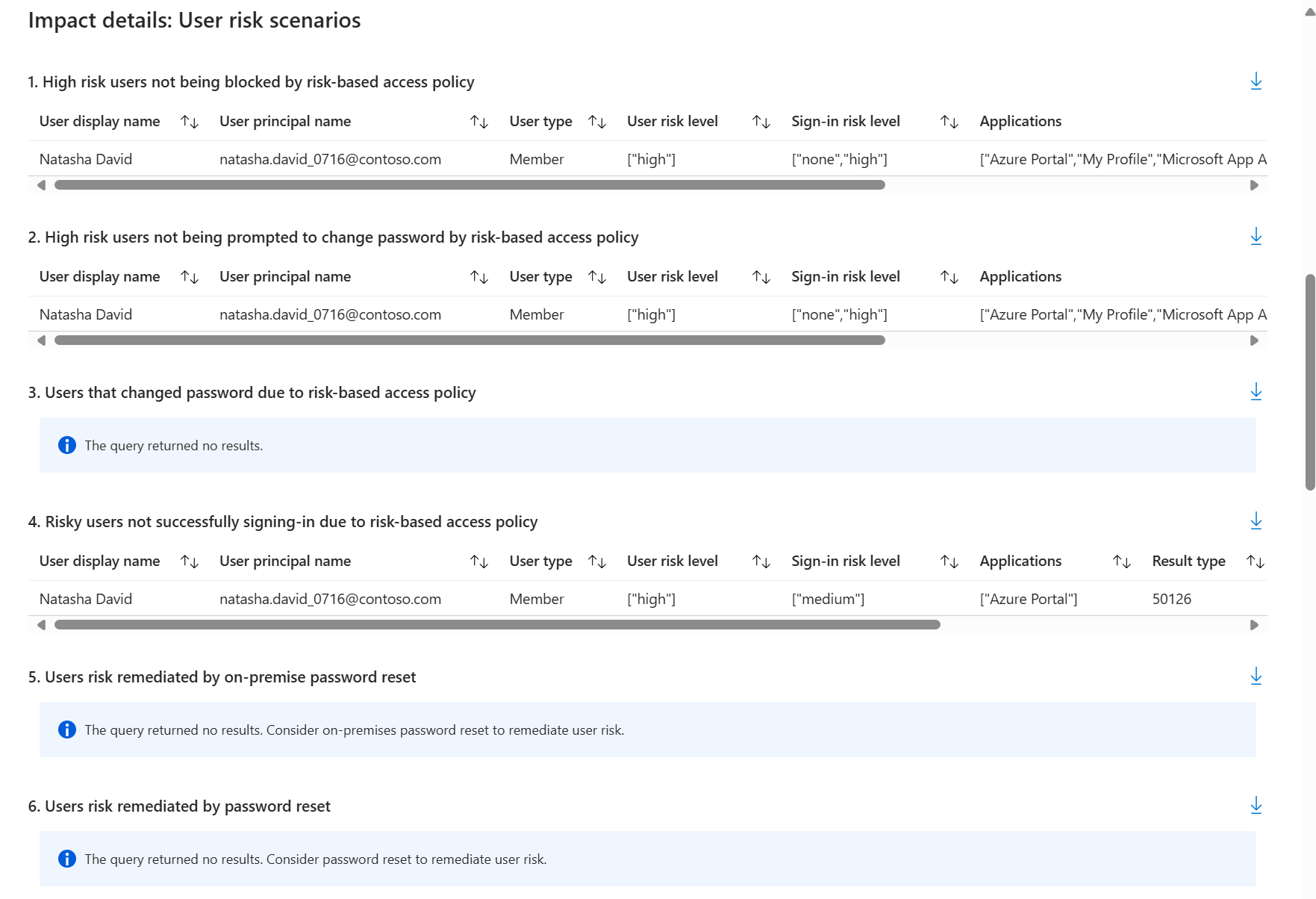

A continuación, puede desplazarse hacia abajo y ver los detalles de exactamente quiénes serían esos usuarios. Cada componente de resumen tiene los detalles correspondientes siguientes.

Escenarios de riesgo de usuario

Los escenarios de riesgo de usuario tres y cuatro le ayudarán si ya tiene habilitadas algunas directivas de acceso basadas en riesgos; muestran a los usuarios que cambiaron su contraseña o usuarios de alto riesgo que se bloquearon para iniciar sesión debido a las directivas de acceso basadas en riesgos. Si todavía tiene usuarios de alto riesgo que aparecen en escenarios de riesgo de usuario uno y dos (no se bloquean o no se le pide cambio de contraseña) cuando cree que todos caerían en estos cubos, podría haber huecos en las directivas.

Escenarios de riesgo de inicio de sesión

A continuación, echemos un vistazo a los escenarios de riesgo de inicio de sesión tres y cuatro. Si usa MFA, es probable que tenga actividad aquí incluso si no tiene habilitada ninguna directiva de acceso basada en riesgos. Los riesgos de inicio de sesión se corrigen automáticamente cuando MFA se realiza correctamente. El escenario cuatro examina los inicios de sesión de alto riesgo que no se realizaron correctamente debido a las directivas de acceso basadas en riesgos. Si tiene directivas habilitadas, pero sigue viendo inicios de sesión que espera bloquear o corregir con MFA, es posible que tenga lagunas en las directivas. Si es así, se recomienda revisar las directivas y usar la sección de detalles de este libro para ayudar a investigar las brechas.

Los escenarios 5 y 6 para escenarios de riesgo de usuario muestran que se está produciendo la corrección. En esta sección se proporciona información sobre cuántos usuarios están cambiando su contraseña desde el entorno local o mediante el autoservicio de restablecimiento de contraseña (SSPR). Si estos números no tienen sentido para su entorno, por ejemplo, no creía que SSPR estuviera habilitado, use los detalles para investigar.

El escenario de inicio de sesión 5, Direcciones IP que no son de confianza, expone las direcciones IP de todos los inicios de sesión en el intervalo de tiempo seleccionado y expone esas direcciones IP que no se consideran de confianza.

Escenarios de directiva de riesgo de inicio de sesión federado

Para los clientes que usan varios proveedores de identidades, la siguiente sección será útil para ver si hay sesiones de riesgo que se redirigen a esos proveedores externos para MFA o para otras formas de corrección. En esta sección se puede obtener conclusión sobre dónde se está llevando a cabo la corrección y si se produce según lo previsto. Para que estos datos se rellenen, "federatedIdpMfaBehavior" debe establecerse en el entorno federado para aplicar MFA procedente de un proveedor de identidades federado.

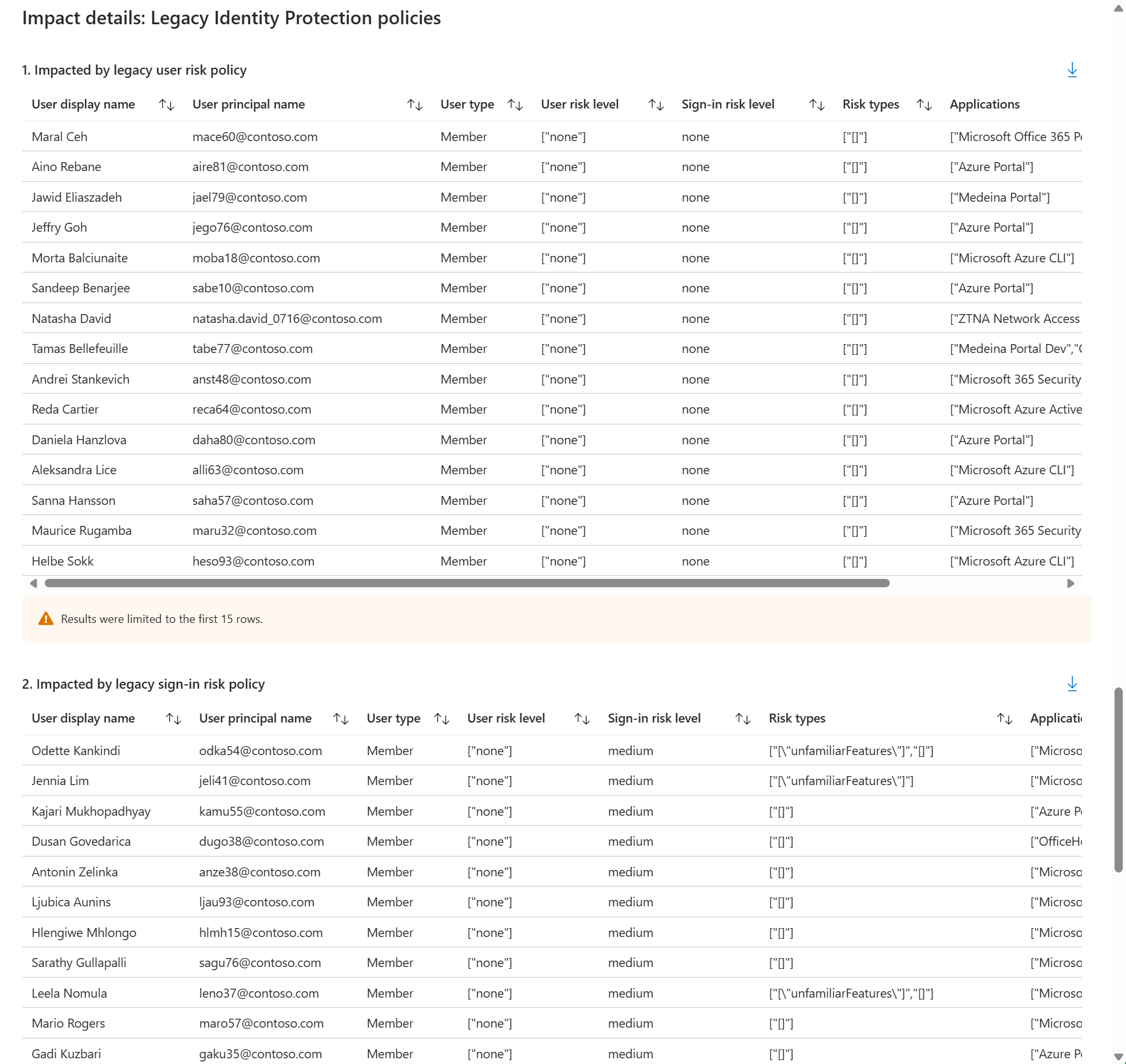

Directivas heredadas de Protección de identidad

En la sección siguiente se realiza un seguimiento del número de directivas de usuario e inicio de sesión heredadas que siguen en el entorno y se deben migrar en octubre de 2026. Es importante tener en cuenta esta escala de tiempo y empezar a migrar directivas al portal de acceso condicional lo antes posible. Quiere tiempo suficiente para probar las nuevas directivas, limpiar las directivas innecesarias o duplicadas y comprobar que no hay brechas en la cobertura. Para más información sobre la migración de directivas heredadas, siga este vínculo Migración de directivas de riesgo.

Detalles de red de confianza

En esta sección se proporciona una lista detallada de esas direcciones IP que no se consideran de confianza. ¿De dónde proceden estas direcciones IP, de quién las posee? ¿Deben considerarse "de confianza"? Este ejercicio puede ser un esfuerzo entre equipos con los administradores de red; sin embargo, es beneficioso hacer, ya que tener una lista de IP de confianza precisa ayuda a reducir las detecciones de riesgo de falsos positivos. Si hay una dirección IP que parece cuestionable para su entorno, es hora de investigar.

PREGUNTAS MÁS FRECUENTES:

¿Qué ocurre si no uso Microsoft Entra para la autenticación multifactor?

Si no usa la autenticación multifactor de Microsoft Entra, es posible que siga viendo el riesgo de inicio de sesión corregido en su entorno si usa un proveedor de MFA que no es de Microsoft. Métodos de autenticación externos hacer posible corregir el riesgo al usar un proveedor de MFA que no sea de Microsoft.

¿Qué ocurre si estoy en un entorno híbrido?

El riesgo de usuario puede corregirse automáticamente mediante un cambio de contraseña seguro si el autoservicio de restablecimiento de contraseña está habilitado con la escritura diferida de contraseñas. Si solo está habilitada la sincronización de hash de contraseñas, considere la posibilidad de habilitar permitir el restablecimiento de contraseña local para corregir el riesgo del usuario.

Acabo de recibir una alerta de alto riesgo, ¿pero no se muestran en este informe?

Si el usuario tiene asignado un alto riesgo, pero aún no ha iniciado sesión, no los ve en este informe. El informe solo usa registros de inicio de sesión para rellenar estos datos. Si tiene usuarios de alto riesgo que no han iniciado sesión, no se cuentan en este informe.