RADIUS: configuración de NPS para atributos específicos del proveedor: grupos de usuarios P2S

En la siguiente sección se describe cómo configurar el servidor de directivas de red (NPS) de Windows Server para autenticar a los usuarios a fin de que respondan a los mensajes de solicitud de acceso con el atributo específico del proveedor (VSA) que se usa para la compatibilidad con grupos de usuarios en VPN de punto a sitio de Virtual WAN. En los pasos siguientes se supone que el servidor de directivas de red ya está registrado en Active Directory. Los pasos pueden variar en función del proveedor o la versión del servidor NPS.

En los pasos siguientes se describe cómo configurar una sola directiva de red en el servidor NPS. El servidor NPS responde con la cuenta de servicio virtual (VSA) especificada para todos los usuarios que coincidan con esta directiva, y el valor de esta VSA se puede usar en la puerta de enlace de VPN de punto a sitio en Virtual WAN.

Configuración

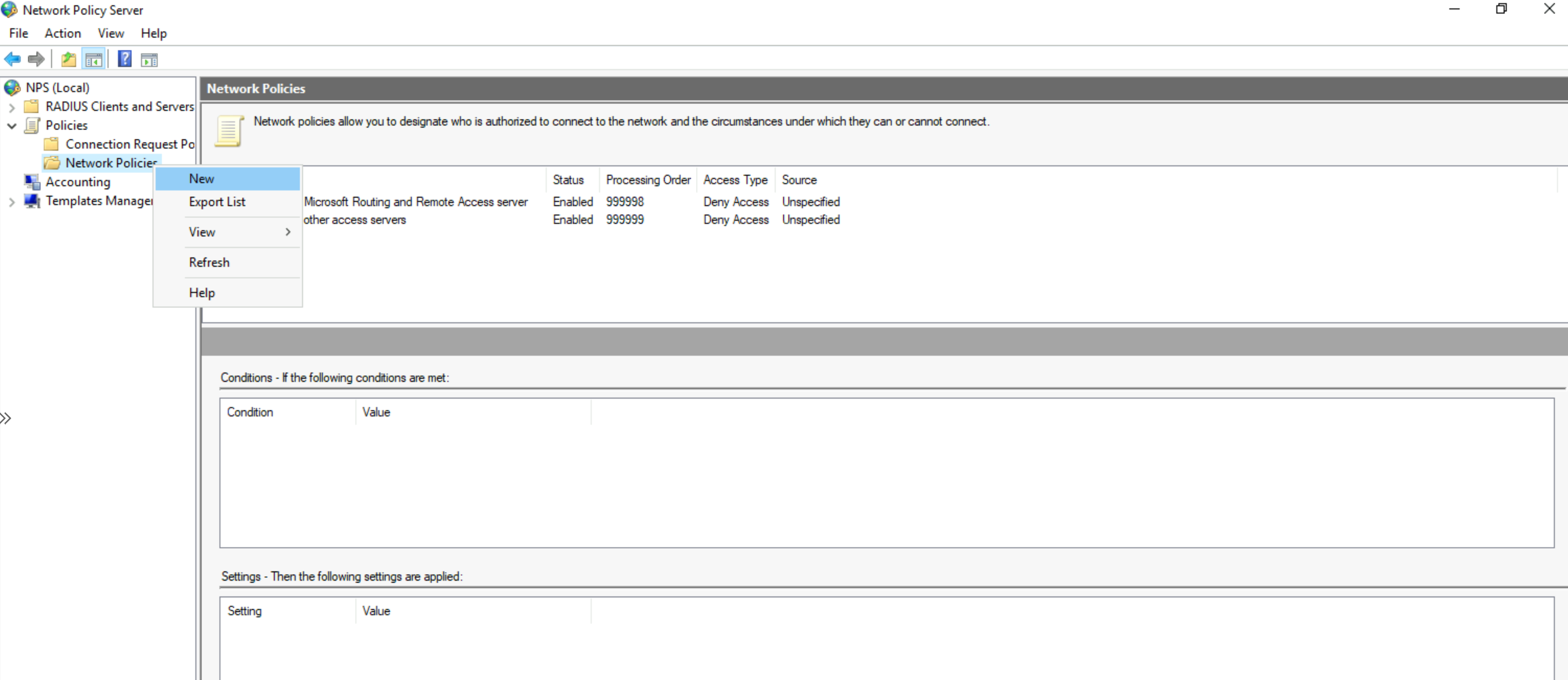

Abra la consola de administración del servidor de directivas de red y haga clic con el botón derecho en Directivas de red:> Nueva para crear una nueva directiva de red.

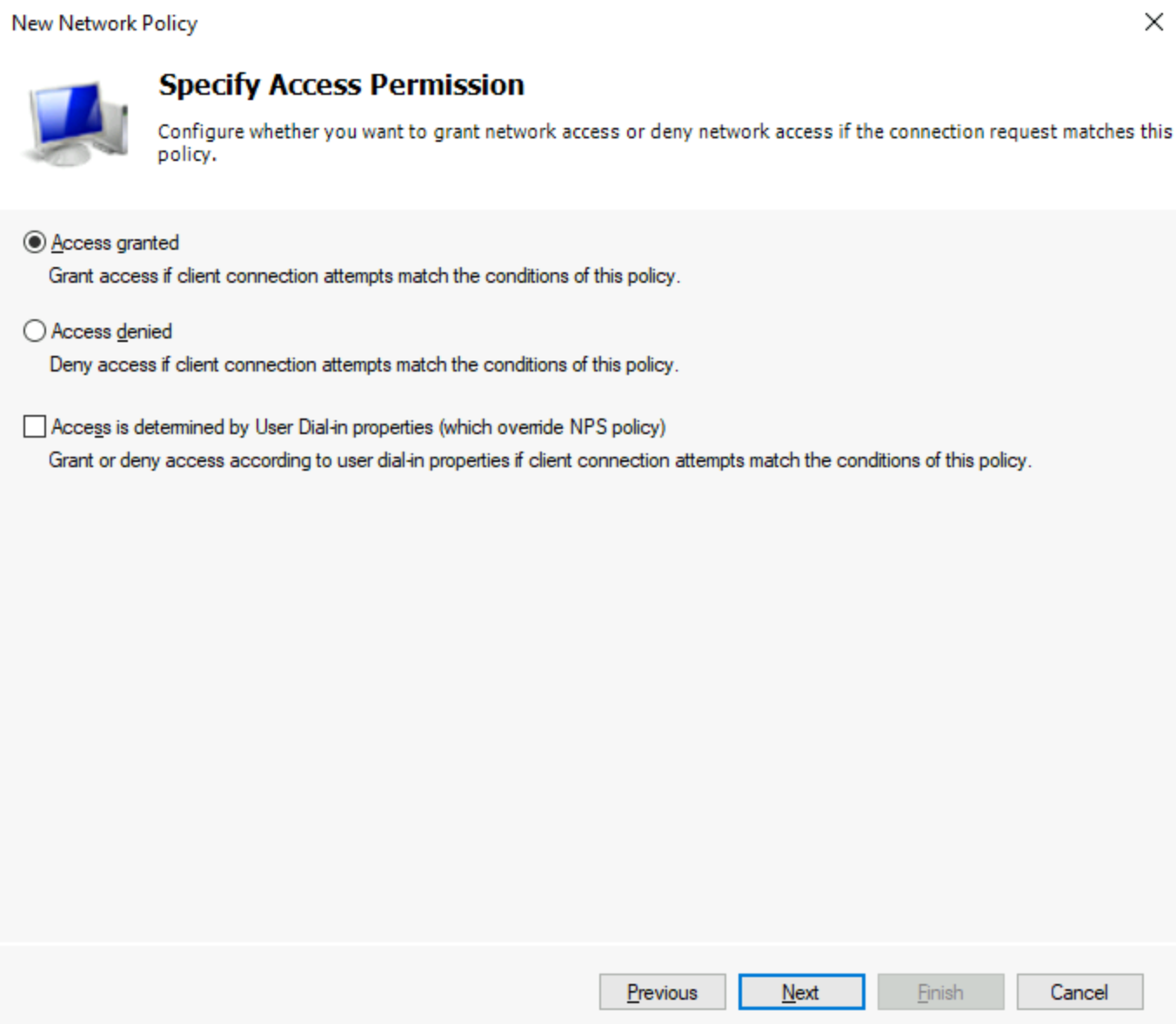

En el asistente, seleccione Acceso concedido para asegurarse de que el servidor RADIUS puede enviar mensajes de aceptación de acceso después de la autenticación de los usuarios. A continuación, haga clic en Siguiente.

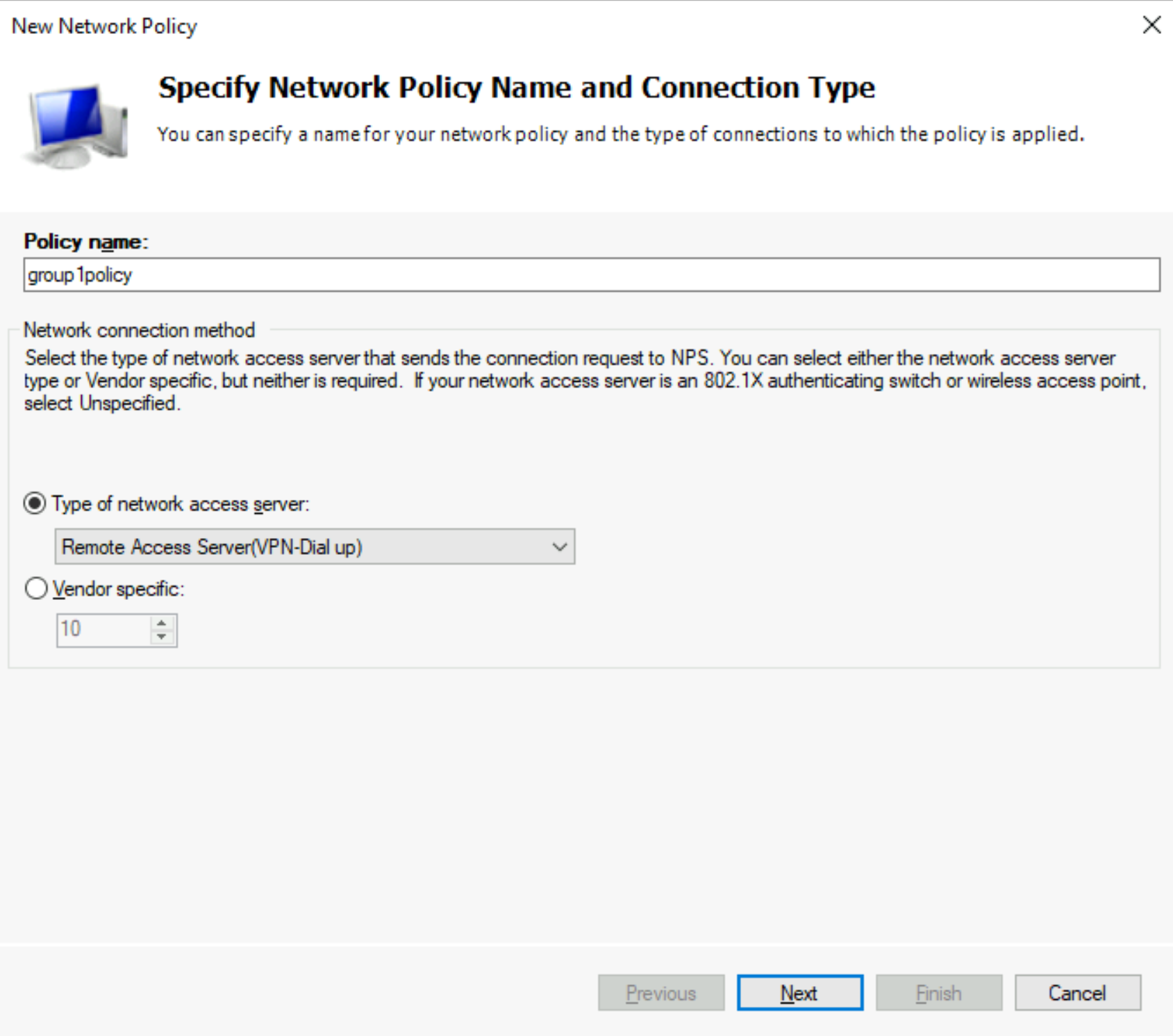

Asigne un nombre a la directiva y seleccione Servidor de acceso remoto (VPN-Dial up) como tipo de servidor de acceso a la red. A continuación, haga clic en Siguiente.

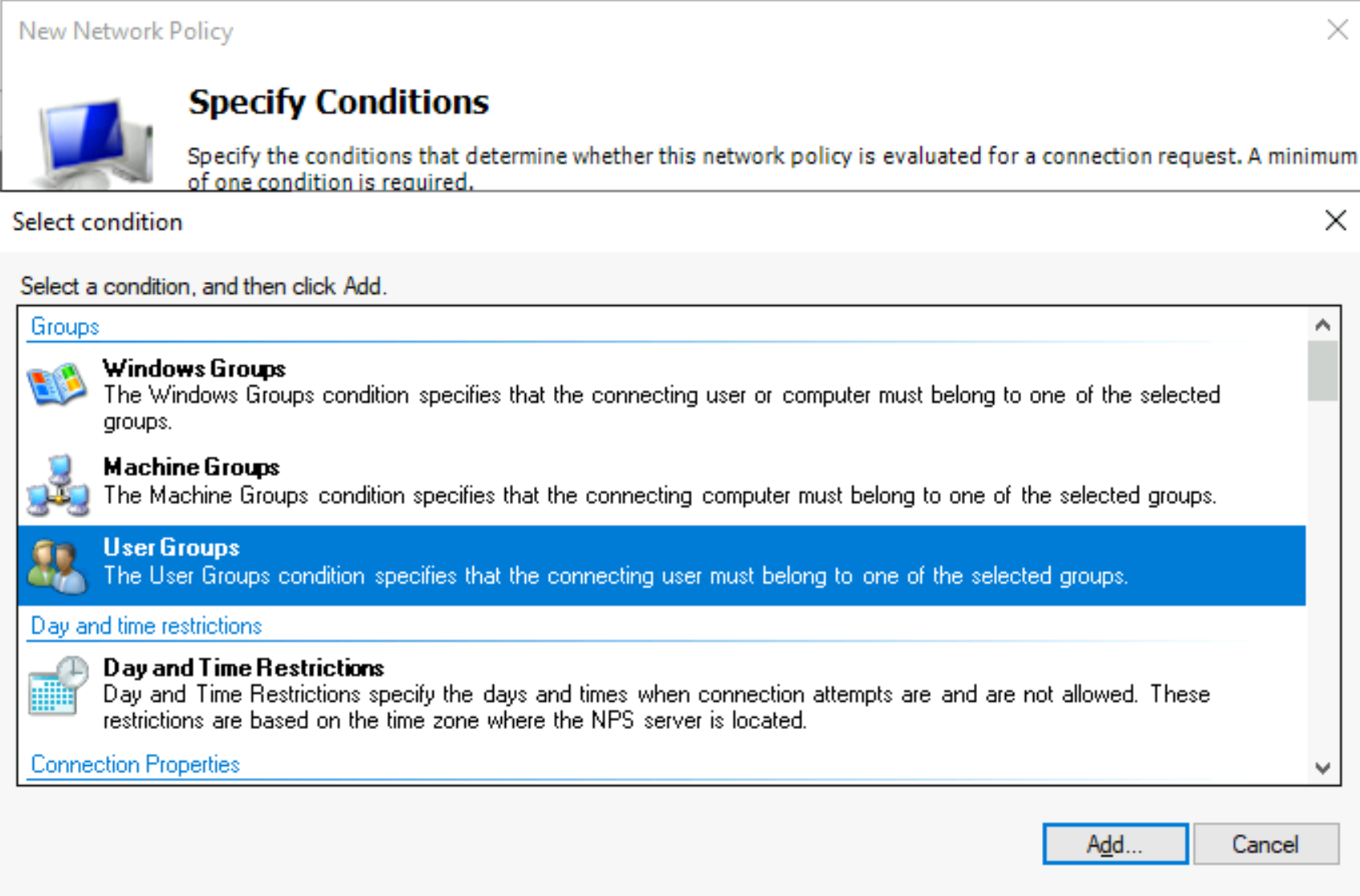

En la página Especificar condiciones, haga clic en Agregar para seleccionar una condición. Luego, seleccione Grupos de usuarios como condición y haga clic en Agregar. También puede usar otras condiciones de directiva de red compatibles con el proveedor del servidor RADIUS.

En la página Grupos de usuarios, haga clic en Agregar grupos y seleccione los grupos de Active Directory que usarán esta directiva. Luego, haga clic en Aceptar y, de nuevo, en Aceptar. Verá los grupos que ha agregado en la ventana Grupos de usuarios. Haga clic en Aceptar para volver a la página Especificar condiciones y haga clic en Siguiente.

En la página Especificar permiso de acceso, seleccione Acceso concedido para asegurarse de que el servidor RADIUS puede enviar mensajes de aceptación de acceso después de autenticar a los usuarios. A continuación, haga clic en Siguiente.

En Métodos de autenticación de configuración, realice los cambios necesarios y, luego, haga clic en Siguiente.

En Configurar restricciones, seleccione la configuración necesaria. A continuación, haga clic en Siguiente.

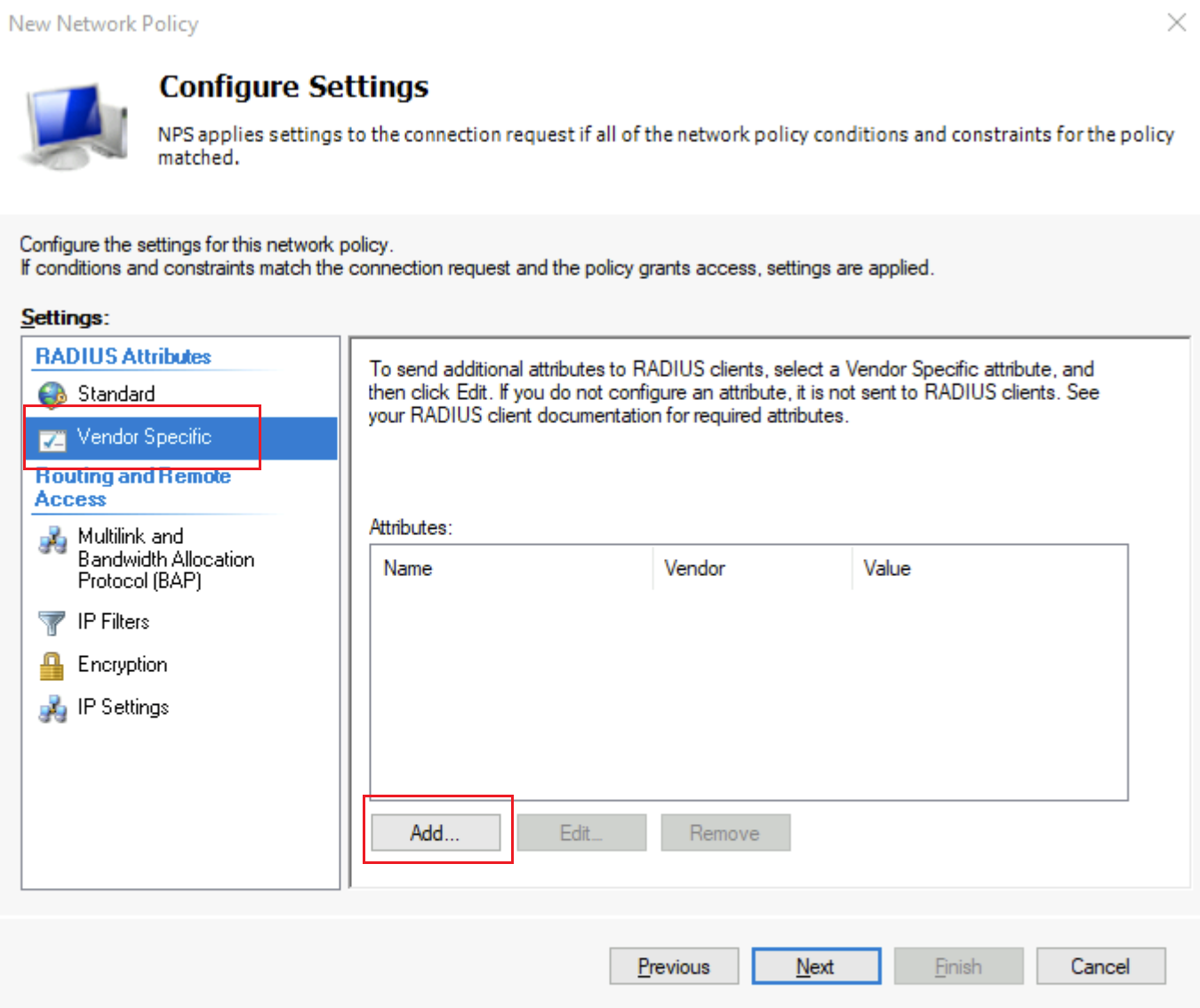

En la página Configurar opciones, en Atributos RADIUS, resalte Específico del proveedor y haga clic en Agregar.

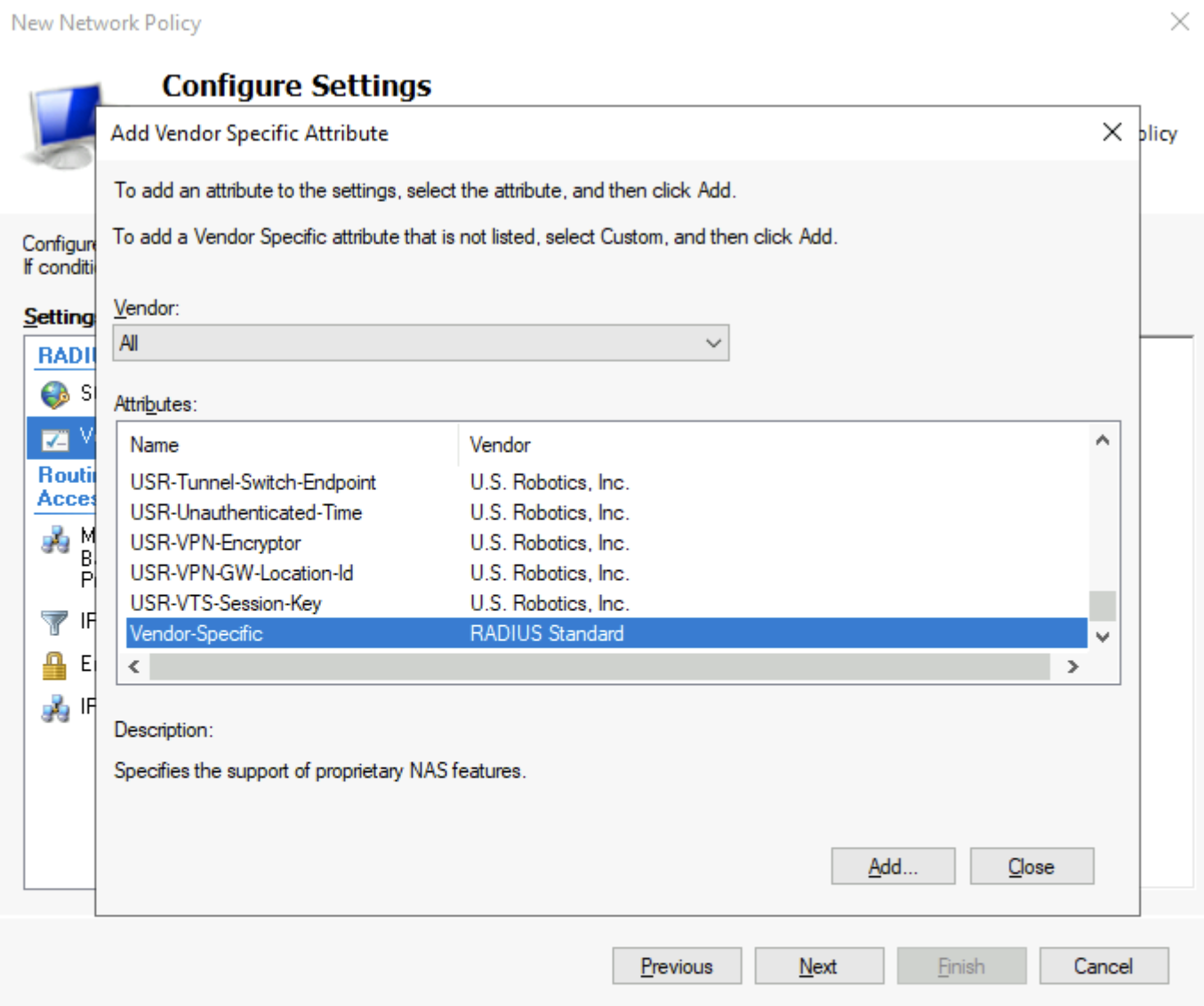

En la página Agregar atributo específico del proveedor, desplácese para seleccionar Específico del proveedor.

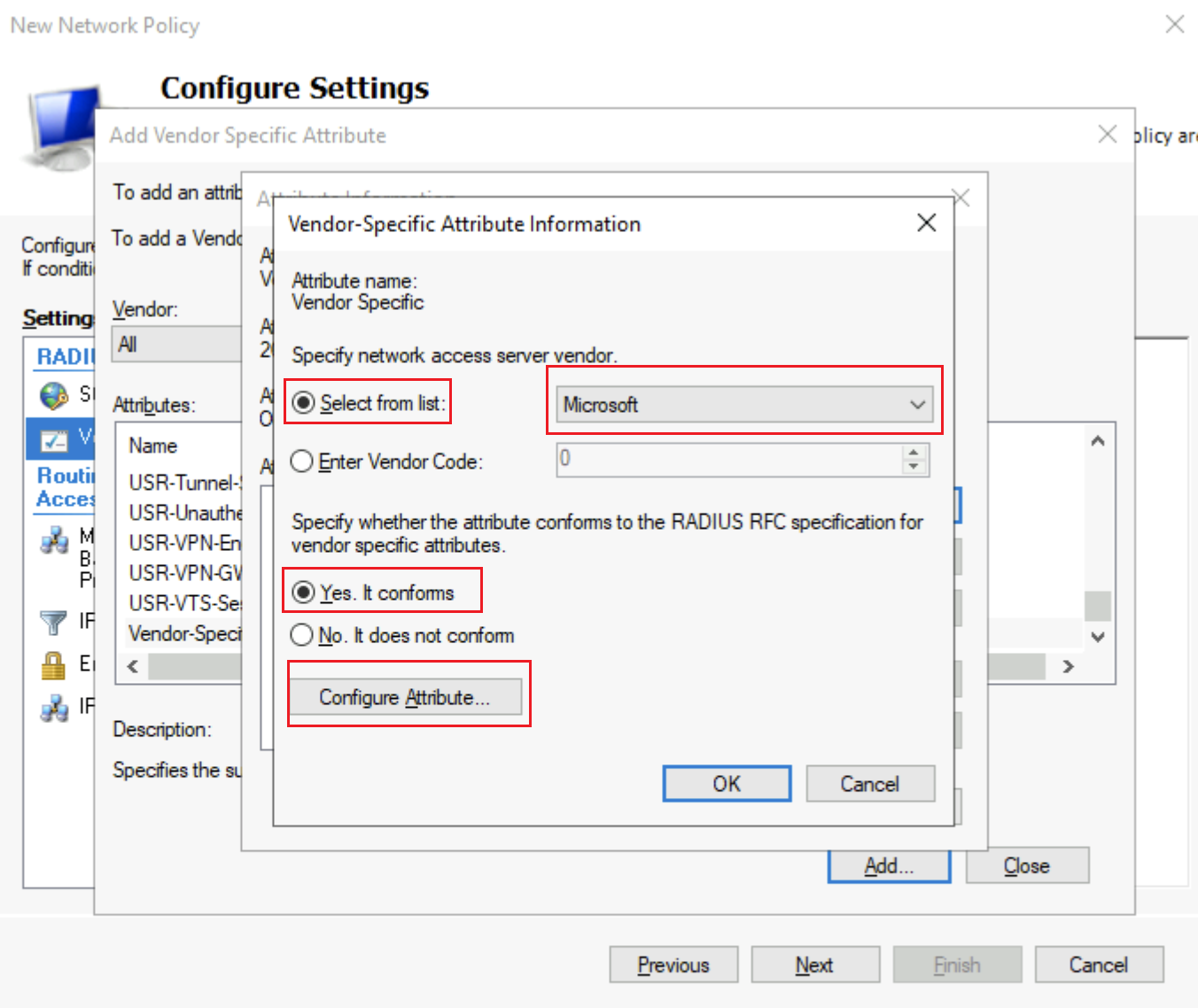

Haga clic en Agregar para abrir la página Información del atributo. Luego, haga clic en Agregar para abrir la página Información del atributo específico del proveedor. Elija Seleccione un elemento de la lista y, luego, Microsoft. Seleccione Sí la cumple. Luego, haga clic en Configurar atributo.

En la página Configurar VSA (compatible con RFC),, seleccione los valores siguientes:

- Número de atributo asignado por el proveedor: 65

- Formato del atributo: Hexadecimal

- Valor del atributo: establézcalo en el valor de VSA que ha configurado en la configuración del servidor VPN, como 6a1bd08. El valor de VSA debe comenzar con 6ad1bd.

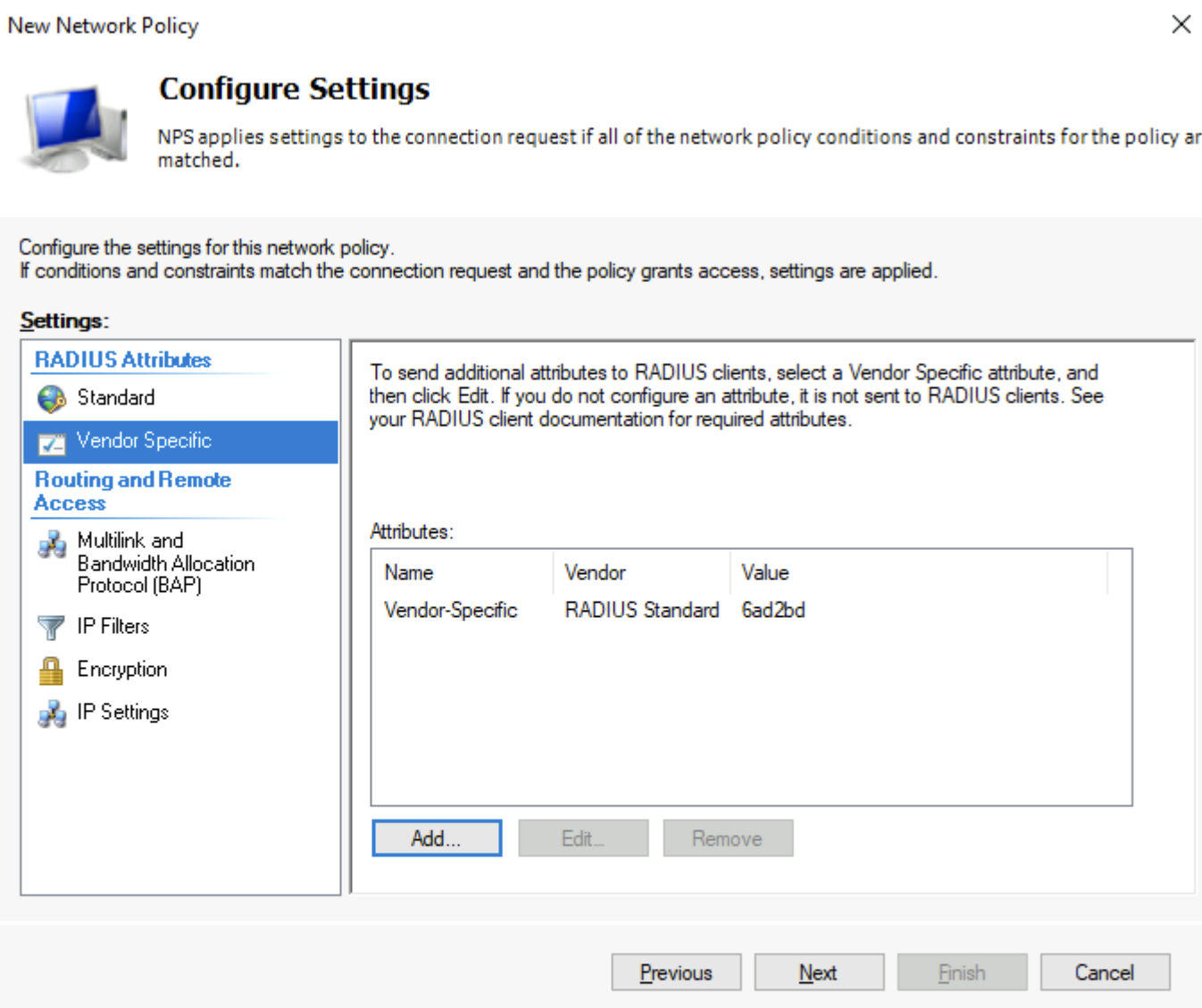

Vuelva a hacer clic en Aceptar y de nuevo en Aceptar para cerrar las ventanas. En la página Información del atributo, verá el proveedor y el valor que acaba de especificar. Haga clic en Aceptar para cerrar la ventana. A continuación, haga clic en Cerrar para volver a la página Configurar opciones.

La opción Configurar opciones ahora se parece a la siguiente captura de pantalla:

Haga clic en Siguiente y, a continuación, en Finalizar. Puede crear varias directivas de red en el servidor RADIUS para enviar diferentes mensajes de aceptación de acceso a la puerta de enlace de VPN de punto a sitio de Virtual WAN en función de la pertenencia a grupos de Active Directory o cualquier otro mecanismo que quiera admitir.

Pasos siguientes

Para más información sobre los grupos de usuarios, consulte Acerca de los grupos de usuarios y los grupos de direcciones IP para VPN de usuario P2S.

Para configurar grupos de usuarios, consulte Configuración de grupos de usuarios y grupos de direcciones IP para VPN de usuario P2S.