Configuración de conectividad de Azure Synapse Analytics

En este artículo se explica la configuración de conectividad en Azure Synapse Analytics y cómo establecerla cuando corresponda.

Acceso a una red pública

Puede usar la característica de acceso a la red pública para permitir la conectividad de red pública entrante en el área de trabajo de Azure Synapse.

- Cuando el acceso a la red pública está deshabilitado, solo puede conectarse al área de trabajo mediante puntos de conexión privados.

- Cuando el acceso a la red pública está habilitado, también puede conectarse al área de trabajo desde redes públicas. Puede administrar esta característica durante la creación del área de trabajo y después de esta.

Importante

Esta característica solo está disponible para las áreas de trabajo de Azure Synapse asociadas con la red virtual administrada de Azure Synapse Analytics. Sin embargo, puede abrir las áreas de trabajo de Synapse a la red pública, independientemente de su asociación con la red virtual administrada.

Cuando el acceso a la red pública está deshabilitado, el acceso al modo GIT en Synapse Studio y los cambios de confirmación no se bloquearán siempre y cuando el usuario tenga permiso suficiente para acceder al repositorio de Git integrado o a la rama de Git correspondiente. Pero el botón Publicar no funcionará porque la configuración del firewall bloquea el acceso al modo en directo. Cuando el acceso a la red pública está deshabilitado, el entorno de ejecución de integración autohospedado todavía puede comunicarse con Synapse. Actualmente no se admite el establecimiento de un vínculo privado entre un entorno de ejecución de integración autohospedado y un plano de control de Synapse.

Al seleccionar la opción Deshabilitar, no se aplicará ninguna regla de firewall que pueda configurar. Además, las reglas de firewall aparecerán en gris en la configuración de Red del portal de Synapse. Las configuraciones de firewall se volverán a aplicar cuando vuelva a habilitar el acceso a la red pública.

Sugerencia

Cuando lo vuelva a habilitar, espere unos momentos antes de editar las reglas de firewall.

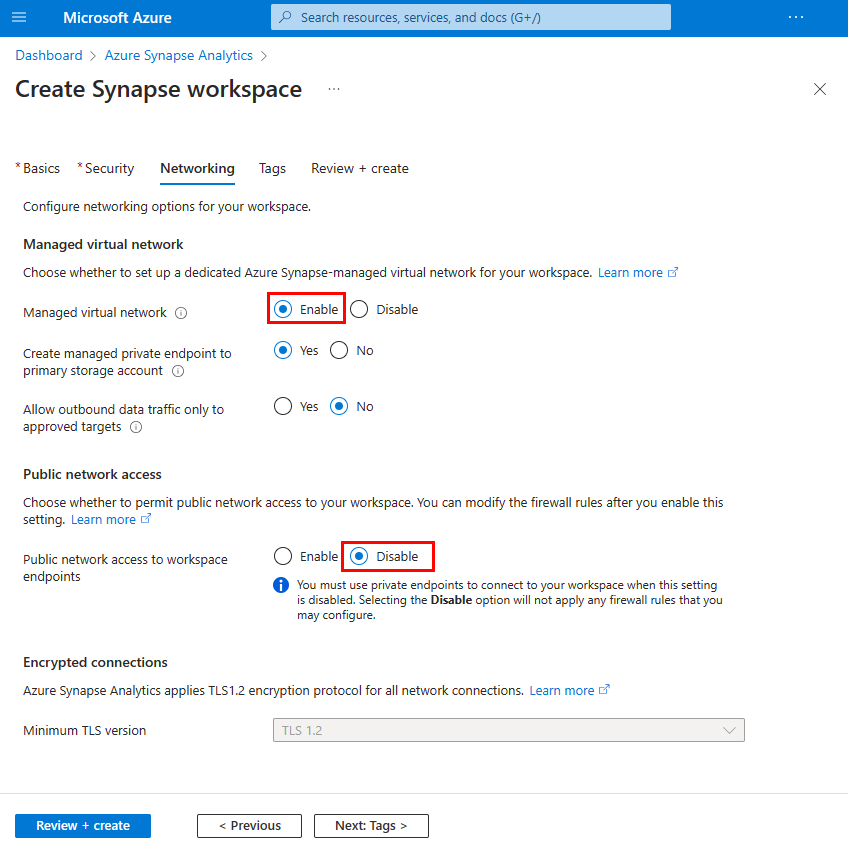

Configuración del acceso a la red pública al crear el área de trabajo

Seleccione la pestaña Redes al crear el área de trabajo en Azure Portal.

En Red virtual administrada, seleccione Habilitar para asociar el área de trabajo con la red virtual administrada y permitir el acceso a la red pública.

En Public network access (Acceso de la red pública), seleccione Deshabilitar para denegar el acceso público al área de trabajo. Seleccione Habilitar si quiere permitir el acceso público al área de trabajo.

Complete el resto del flujo de creación del área de trabajo.

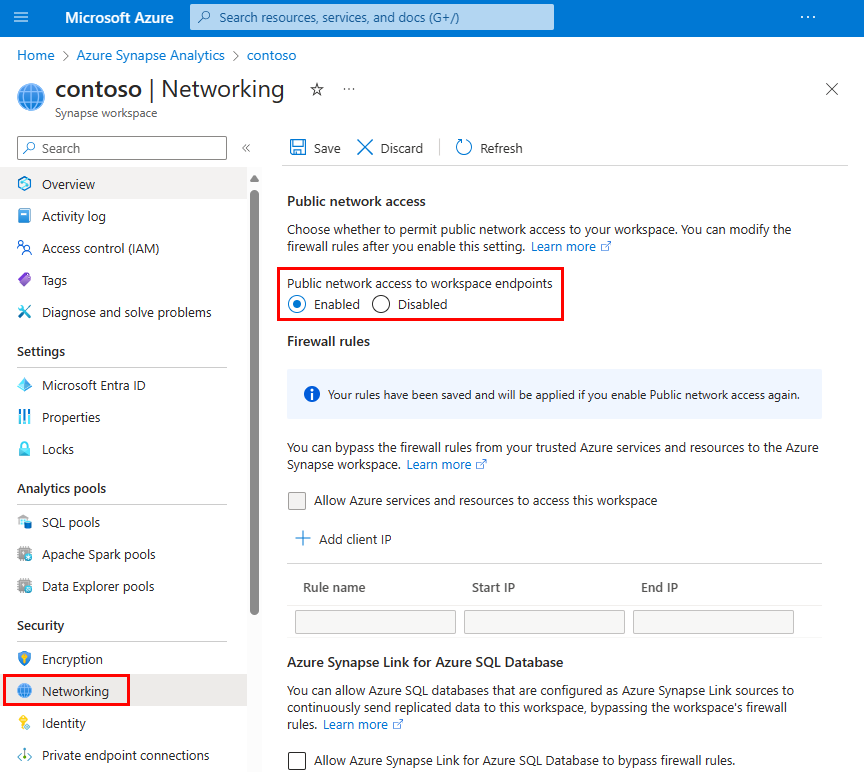

Configuración del acceso de red pública después de crear el área de trabajo

Seleccione su área de trabajo de Synapse en Azure Portal.

En el panel de navegación izquierdo, seleccione Redes.

Seleccione Deshabilitado para denegar el acceso público al área de trabajo. Seleccione Habilitado si quiere permitir el acceso público al área de trabajo.

Cuando se deshabilita, las reglas de firewall aparecen atenuadas para indicar que no están activas. Se conservarán las configuraciones de la regla de firewall.

Seleccione Guardar para guardar el cambio. Una notificación confirmará que la configuración de red se guardó correctamente.

Directiva de conexión

La directiva de conexión para Synapse SQL en Azure Synapse Analytics está establecida en Valor predeterminado. No es posible cambiarla en Azure Synapse Analytics. Para más información, consulte Arquitectura de conectividad.

Versión mínima de TLS

El punto de conexión de SQL y el punto de conexión de desarrollo sin servidor solo aceptan TLS 1.2 y versiones posteriores.

Desde diciembre de 2021, se requiere un nivel mínimo de TLS 1.2 para los grupos de SQL dedicados administrados por el área de trabajo en las nuevas áreas de trabajo de Synapse. Puede aumentar o reducir este requisito mediante la API de REST de TLS mínima para las nuevas áreas de trabajo de Synapse o las áreas de trabajo existentes, por lo que los usuarios que no pueden usar una versión de cliente TLS superior en las áreas de trabajo pueden conectarse. Los clientes también pueden elevar la versión mínima de TLS para satisfacer sus necesidades de seguridad.

Importante

Azure comenzará a retirar versiones anteriores de TLS (TLS 1.0 y 1.1) a partir de noviembre de 2024. Usar TLS 1.2 o superior. Después del 31 de marzo de 2025, ya no podrá establecer la versión mínima de TLS para las conexiones de cliente de Azure Synapse Analytics por debajo de TLS 1.2. Después de esta fecha, se producirá un error en los intentos de inicio de sesión desde conexiones con una versión de TLS inferior a la 1.2. Para más información, consulte Anuncio: El soporte de Azure para TLS 1.0 y TLS 1.1 finalizará.

Azure Policy

La política de Azure para evitar modificaciones en la configuración de red en el área de trabajo de Synapse no está disponible actualmente.