Computación confidencial en el perímetro

Se aplica a:![]() IoT Edge 1.5

IoT Edge 1.5

Importante

IoT Edge 1.5 LTS es la versión compatible. IoT Edge 1.4 LTS finaliza su ciclo de vida el 12 de noviembre de 2024. Si está usando una versión anterior, consulte Actualización de IoT Edge.

Azure IoT Edge admite aplicaciones confidenciales que se ejecutan dentro de enclaves seguros en el dispositivo. El cifrado proporciona seguridad para los datos mientras están en tránsito o en reposo, pero los enclaves proporcionan seguridad para los datos y las cargas de trabajo mientras están en uso. IoT Edge admite Open Enclave como estándar para el desarrollo de aplicaciones confidenciales.

La seguridad es un enfoque importante de Internet de las cosas (IoT), ya que a menudo los dispositivos IoT están fuera del mundo en lugar de estar protegidos dentro de una instalación privada. Esta exposición de los dispositivos los pone en riesgo de sufrir alteraciones y falsificaciones, porque son físicamente accesibles para actores malintencionados. Los dispositivos IoT Edge necesitan incluso más confianza e integridad, porque permiten que las cargas de trabajo confidenciales se ejecuten en el perímetro. A diferencia de lo que ocurre con sensores y accionadores comunes, estos dispositivos de inteligencia perimetral exponen potencialmente cargas de trabajo confidenciales que anteriormente se ejecutaban solo dentro de entornos protegidos locales o de nube.

El administrador de seguridad de IoT Edge aborda una parte del desafío de la computación confidencial. El administrador de seguridad usa un módulo de seguridad de hardware (HSM) para proteger las cargas de trabajo de identidad y los procesos en curso de un dispositivo IoT Edge.

Otro aspecto de la computación confidencial es proteger los datos que están en uso en el perímetro. Un entorno de ejecución de confianza (TEE) es un entorno aislado seguro en un procesador y a veces se le llama enclave. Una aplicación confidencial es una aplicación que se ejecuta en un enclave. Debido a la naturaleza de los enclaves, las aplicaciones confidenciales están protegidas de otras aplicaciones que se ejecutan en el procesador principal o en el entorno de ejecución de confianza.

Aplicaciones confidenciales en IoT Edge

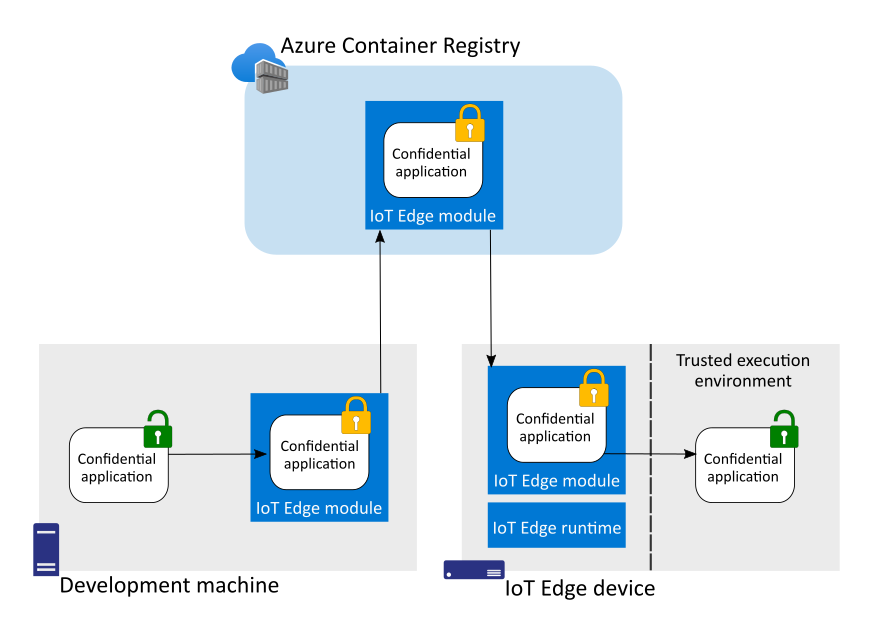

Las aplicaciones confidenciales están cifradas en tránsito y en reposo y solo se descifran para su ejecución dentro de un entorno de ejecución de confianza. Este estándar es válido para las aplicaciones confidenciales implementadas como módulos de IoT Edge.

El desarrollador crea la aplicación confidencial y la empaqueta como un módulo de IoT Edge. La aplicación se cifra antes de insertarse en el registro de contenedor. La aplicación permanece cifrada durante todo el proceso de implementación de IoT Edge hasta que el módulo se inicie en el dispositivo IoT Edge. Una vez que la aplicación confidencial se encuentra dentro del entorno de ejecución de confianza, se descifra y puede empezar a ejecutarse.

Las aplicaciones confidenciales en IoT Edge son una extensión lógica de la computación confidencial de Azure. Las cargas de trabajo que se ejecutan dentro de enclaves seguros en la nube también se pueden implementar para ejecutarse dentro de enclaves seguros en el perímetro.

Open Enclave

El SDK de Open Enclave es un proyecto de código abierto que ayuda a los desarrolladores a crear aplicaciones confidenciales para varias plataformas y entornos. El SDK de Open Enclave funciona dentro del entorno de ejecución de confianza de un dispositivo, mientras que la API de Open Enclave sirve como interfaz entre el entorno TEE y el entorno de procesamiento no TEE.

Open Enclave admite varias plataformas de hardware. Actualmente, la compatibilidad de IoT Edge con los enclaves requiere el sistema operativo Open Portable TEE (SO OP-TEE). Para más información, consulte el artículo sobre el SDK de Open Enclave para OP-TEE OS.

El repositorio de Open Enclave también incluye ejemplos que ayudan a los desarrolladores a empezar a trabajar. Para más información, elija uno de los artículos introductorios:

- Compilación de ejemplos del SDK de Open Enclave en Linux

- Compilación de ejemplos del SDK de Open Enclave en Windows

Hardware

Actualmente, TrustBox de Scalys es el único dispositivo compatible con acuerdos de servicio del fabricante para implementar aplicaciones confidenciales como módulos de IoT Edge. TrustBox se basa en los dispositivos TrustBox Edge y TrustBox EdgeXL en los que están cargados previamente el SDK de Open Enclave y Azure IoT Edge.

Para más información, consulte el artículo de introducción a Open Enclave para TrustBox de Scalys.

Desarrollo e implementación

Cuando esté listo para desarrollar e implementar una aplicación confidencial, la extensión Microsoft Open Enclave para Visual Studio Code puede ser útil. Puede usar Linux o Windows como máquina de desarrollo para desarrollar módulos para TrustBox.

Pasos siguientes

Obtenga información sobre cómo empezar a desarrollar aplicaciones confidenciales como módulos de IoT Edge con la extensión de Open Enclave para Visual Studio Code.