Administración del acceso a las características específicas

Azure DevOps Services | Azure DevOps Server 2022 | Azure DevOps Server 2019

La administración del acceso a características específicas en Azure DevOps puede ser fundamental para mantener el equilibrio adecuado de apertura y seguridad. Tanto si desea conceder o restringir el acceso a determinadas funcionalidades para un grupo de usuarios, comprender la flexibilidad más allá de los permisos estándar proporcionados por los grupos de seguridad integrados es clave.

Si no está familiarizado con el panorama de permisos y grupos, consulte Introducción a los permisos, el acceso y los grupos de seguridad, que abarcan los aspectos esenciales de los estados de permisos y cómo se heredan.

Sugerencia

La estructura del proyecto en Azure DevOps desempeña un papel fundamental en la determinación de la granularidad de los permisos en un nivel de objeto, como repositorios y rutas de acceso de área. Esta estructura es la base que permite ajustar los controles de acceso, lo que le permite delimitar específicamente qué áreas son accesibles o restringidas. Para obtener más información, consulte Acerca de los proyectos y escalado de la organización.

Uso de grupos de seguridad

Para un mantenimiento óptimo, se recomienda usar los grupos de seguridad predeterminados o establecer grupos de seguridad personalizados para administrar los permisos. La configuración de permisos para los grupos Administradores de proyectos y Administradores de colecciones de proyectos se fija por diseño y no se puede modificar. Pero tiene la flexibilidad de modificar los permisos de todos los demás grupos.

La administración de permisos para un pequeño número de usuarios individualmente podría parecer factible, pero los grupos de seguridad personalizados ofrecen un enfoque más organizado para supervisar los roles y los permisos asociados a esos roles, lo que garantiza la claridad y facilidad de administración.

Delegación de tareas a roles específicos

Como administrador o propietario de la cuenta, delegar tareas administrativas a los miembros del equipo que supervisan áreas específicas es un enfoque estratégico. Los roles integrados principales equipados con permisos predefinidos y asignaciones de roles incluyen:

- Lectores: tener acceso de solo lectura al proyecto.

- Colaboradores: puede contribuir al proyecto agregando o modificando contenido.

- Administrador del equipo: administre la configuración y los permisos relacionados con el equipo.

- Administradores de proyectos: tienen derechos administrativos sobre el proyecto.

- Administradores de colecciones de proyectos: supervise toda la colección de proyectos y tenga el nivel más alto de permisos.

Estos roles facilitan la distribución de responsabilidades y simplifican la gestión de las áreas de proyecto.

Para obtener más información, consulte Permisos predeterminados y acceso y Cambiar permisos de nivel de colección de proyectos.

Para delegar tareas a otros miembros de la organización, considere la posibilidad de crear un grupo de seguridad personalizado y, a continuación, conceder permisos como se indica en la tabla siguiente.

Rol

Tareas que se deben realizar

Permisos para establecer en Permitir

Jefe de desarrollo (Git)

Administrar directivas de rama

Editar directivas, forzar inserción y administrar permisos

Consulte Establecimiento de permisos de rama.

Jefe de desarrollo (TFVC)

Administración de repositorios y ramas

Administrar etiquetas, Administrar rama y Administrar permisos

Consulte Establecimiento de permisos de repositorio de TFVC.

Arquitecto de software (Git)

Administrar repositorios

Creación de repositorios, forzar inserción y administrar permisos

Consulte Establecimiento de permisos de repositorio de Git.

Administradores de equipo

Agregar rutas de acceso de área para su equipo

Agregar consultas compartidas para su equipo

Crear nodos secundarios, Eliminar este nodo, Editar este nodo Vea Crear nodos secundarios, modificar elementos de trabajo en una ruta de acceso de área

Contribuir, Eliminar, Administrar permisos (para una carpeta de consulta), consulte Establecimiento de permisos de consulta.

Colaboradores

Agregar consultas compartidas en una carpeta de consultas, Contribuir a los paneles

Contribuir, Eliminar (para una carpeta de consulta), consulte Establecimiento de permisos de consulta.

Ver, editar y administrar paneles, consulte Establecer permisos de panel.

Administrador de proyectos o productos

Agregar rutas de acceso de área, rutas de acceso de iteración y consultas compartidas

Eliminar y restaurar elementos de trabajo, Mover elementos de trabajo fuera de este proyecto, eliminar permanentemente elementos de trabajo

Editar información de nivel de proyecto, consulte Cambio de permisos de nivel de proyecto.

Administrador de plantillas de proceso (modelo de proceso de herencia)

Personalización del seguimiento del trabajo

Administrar permisos de proceso, Crear nuevos proyectos, Crear proceso, Eliminar campo de cuenta, Eliminar proceso, Eliminar proceso, Eliminar proyecto, Editar proceso

Consulte Cambio de permisos de nivel de colección de proyectos.

Administrador de plantillas de proceso (modelo de proceso XML hospedado)

Personalización del seguimiento del trabajo

Editar información de nivel de colección, consulte Cambio de permisos de nivel de colección de proyectos.

Administración de proyectos (modelo de proceso XML local)

Personalización del seguimiento del trabajo

Editar información de nivel de proyecto, consulte Cambio de permisos de nivel de proyecto.

Administrador de permisos

Administrar permisos para un proyecto, una cuenta o una colección

Para un proyecto, editar información de nivel de proyecto

Para una cuenta o colección, editar información de nivel de instancia (o de colección)

Para comprender el ámbito de estos permisos, consulte la Guía de búsqueda de permisos. Para solicitar un cambio en los permisos, consulte Solicitar un aumento en los niveles de permisos.

Además de asignar permisos a usuarios, puede administrar permisos para varios objetos dentro de Azure DevOps. Estos objetos incluyen:

Estos vínculos proporcionan pasos y directrices detallados para configurar y administrar permisos de forma eficaz para las áreas respectivas de Azure DevOps.

Limitar la visibilidad del usuario a la información de la organización y del proyecto

Importante

- Las características de visibilidad limitadas descritas en esta sección solo se aplican a las interacciones a través del portal web. Con las API REST o

azure devopslos comandos de la CLI, los miembros del proyecto pueden acceder a los datos restringidos. - Los usuarios invitados que son miembros del grupo limitado con acceso predeterminado en microsoft Entra ID, no pueden buscar usuarios con el selector de personas. Cuando la característica de vista previa está desactivada para la organización o cuando los usuarios invitados no son miembros del grupo limitado, los usuarios invitados pueden buscar en todos los usuarios de Microsoft Entra, según lo previsto.

De forma predeterminada, cuando los usuarios se agregan a una organización, obtienen visibilidad de toda la información y configuración de la organización y del proyecto. Para adaptar este acceso, la característica Limitar la visibilidad y la colaboración del usuario a proyectos específicos en versión preliminar se pueden habilitar en el nivel organizativo. Para obtener más información, consulte Administración de características en versión preliminar.

Una vez activada esta característica, los usuarios que forman parte del grupo Usuarios con ámbito de proyecto tienen visibilidad limitada, no pueden ver la mayoría de la configuración de la organización. Su acceso se limita a los proyectos a los que se han agregado explícitamente, lo que garantiza un entorno más controlado y seguro.

Advertencia

La habilitación de la característica Limitar la visibilidad y la colaboración del usuario a proyectos específicos impide que los usuarios con ámbito de proyecto busquen usuarios agregados a la organización a través de la pertenencia a grupos de Microsoft Entra, en lugar de a través de una invitación de usuario explícita. Se trata de un comportamiento inesperado y una resolución está en curso. Para resolver este problema, deshabilite la característica Limitar la visibilidad y la colaboración del usuario a proyectos específicos en versión preliminar para la organización.

Limitar el selector de personas a usuarios y grupos del proyecto

En el caso de las organizaciones que se integran con el id. de Microsoft Entra, la característica selector de personas permite una búsqueda completa en todos los usuarios y grupos dentro de Microsoft Entra ID, sin estar limitado a un solo proyecto.

El selector de personas admite las siguientes funcionalidades de Azure DevOps:

- Selección de una identidad de usuario en campos de identidad de seguimiento de trabajo, como Asignado a.

- Usar @mention para seleccionar un usuario o grupo en varios debates y comentarios, como discusiones de elementos de trabajo, discusiones de solicitudes de incorporación de cambios, comentarios de confirmación o comentarios sobre conjuntos de cambios y conjuntos de cambios.

- Usar @mention para seleccionar un usuario o grupo en una página wiki.

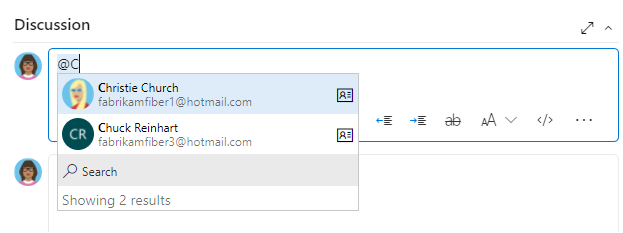

Cuando se usa el selector de personas, al escribir información, se muestran nombres de usuario coincidentes o grupos de seguridad, como se muestra en el ejemplo siguiente.

Para usuarios y grupos dentro del grupo Usuarios con ámbito de proyecto, la visibilidad y la selección se limitan a usuarios y grupos dentro de su proyecto conectado. Para ampliar el ámbito del selector de personas para todos los miembros del proyecto, consulte Administración de la organización, Limitar búsqueda y selección de identidades.

Restringir el acceso para ver o modificar objetos

Azure DevOps está diseñado para permitir que todos los usuarios autorizados vean todos los objetos definidos dentro del sistema. Sin embargo, puede adaptar el acceso a los recursos estableciendo el estado de permiso en Denegar. Puede establecer permisos para los miembros que pertenecen a un grupo de seguridad personalizado o para usuarios individuales. Para obtener más información, consulte Solicitar un aumento en los niveles de permisos.

Área que se va a restringir

Permisos para establecer en Denegar

Ver o contribuir a un repositorio

Ver, contribuir

Consulte Establecimiento de permisos de repositorio de Git o Establecimiento de permisos de repositorio tfVC.

Ver, crear o modificar elementos de trabajo dentro de una ruta de acceso de área

Editar elementos de trabajo en este nodo, Ver elementos de trabajo en este nodo

Consulte Establecer permisos y acceso para el seguimiento del trabajo, Modificar elementos de trabajo en una ruta de acceso de área.

Visualización o actualización de las canalizaciones de compilación y versión

Editar canalización de compilación, Ver canalización de compilación

Editar canalización de versión, Ver canalización de versión

Estos permisos se establecen en el nivel de objeto. Consulte Establecimiento de permisos de compilación y versión.

Edición de paneles

Visualización de paneles

Consulte Establecimiento de permisos de panel.

Restringir la modificación de elementos de trabajo o seleccionar campos

Para obtener ejemplos que muestran cómo restringir la modificación de elementos de trabajo o seleccionar campos, consulte Escenarios de reglas de ejemplo.