Detección de malware de nodos de Kubernetes

Defender para contenedores usa el motor antivirus antimalware de Microsoft Defender para examinar y detectar archivos malintencionados en los nodos de Kubernetes. Cuando se detectan amenazas, las alertas de seguridad se dirigen a Defender for Cloud y Defender XDR, donde se pueden investigar y corregir.

Requisitos previos

La detección de malware en los nodos de Kubernetes debe estar habilitada activando la opción Examen sin agente para máquinas en el plan Defender para contenedores o Defender para servidores P2.

Nota:

La detección de malware nose realiza en los nodos de Kubernetes si el examen sin agente de las máquinas está habilitado a través del plan de administración de posturas de seguridad en la nube de Defender. El examen sin agente de las máquinas debe habilitarse a través del plan de Defender para contenedores o Defender para servidores P2.

Revisión y corrección de las alertas de seguridad de malware del nodo de Kubernetes

Si el malware se encuentra en los nodos de Kubernetes, se genera una alerta de seguridad de malware para que el cliente la revise. Para revisar una alerta de seguridad de malware de nodo de Kubernetes en Azure Portal:

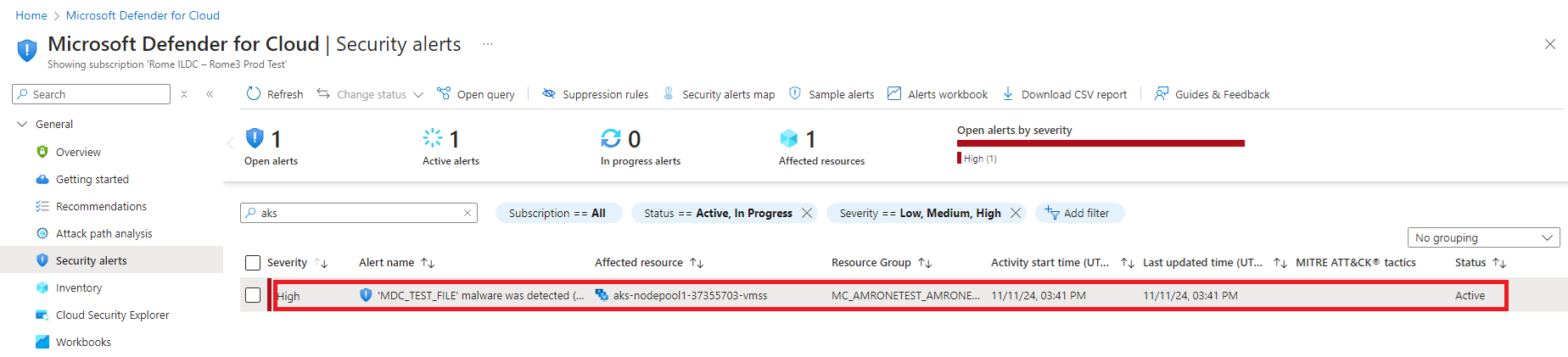

Seleccione Alertas de seguridad en el menú de Defender for Cloud y seleccione la línea de la alerta de seguridad de malware para el nodo de Kubernetes en la descripción.

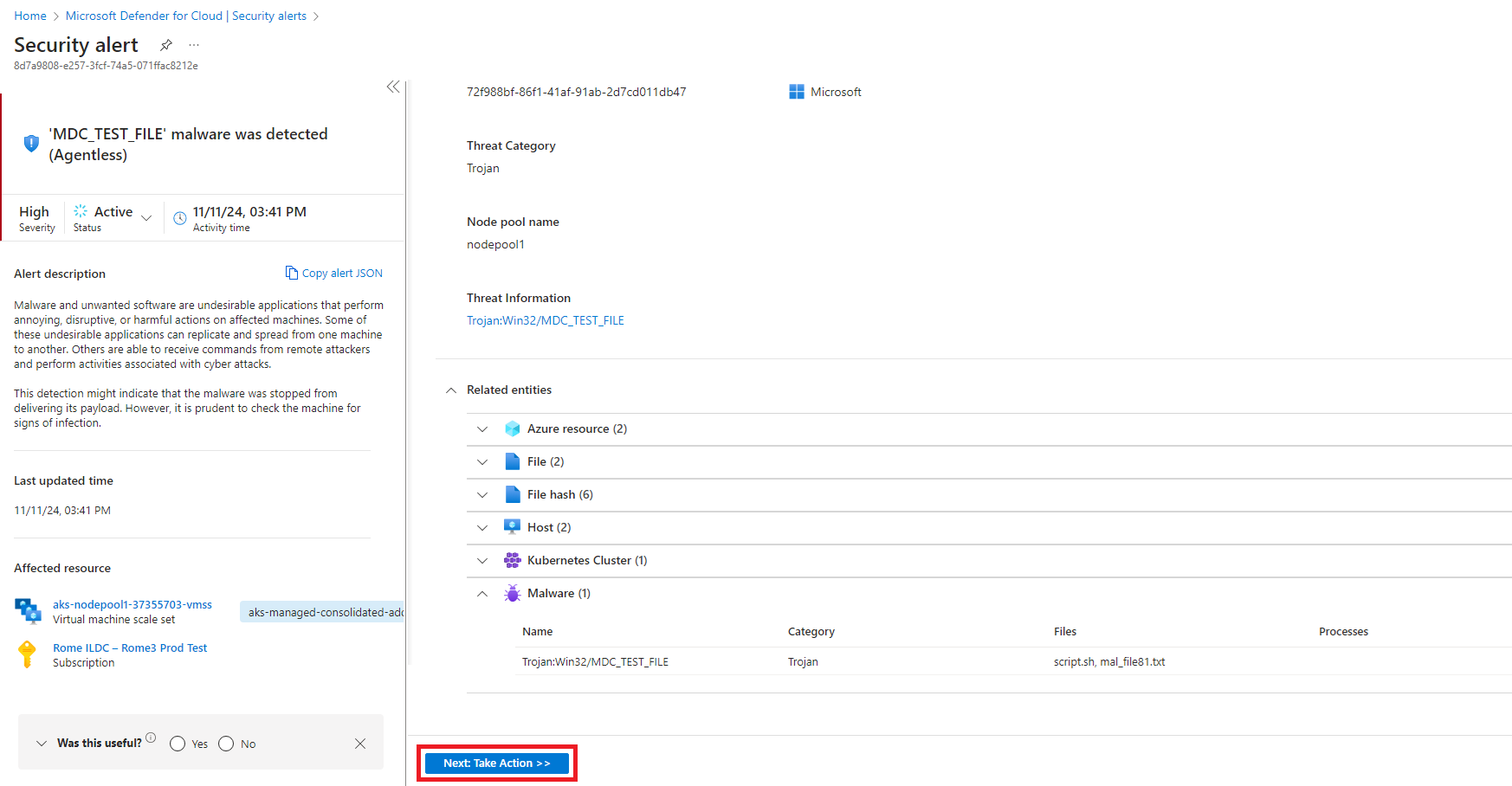

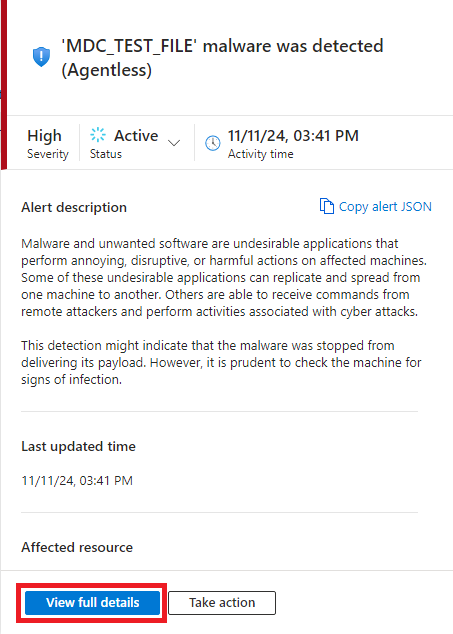

Seleccione el botón Ver detalles completos para abrir el panel en el que se muestran los detalles completos del malware encontrado.

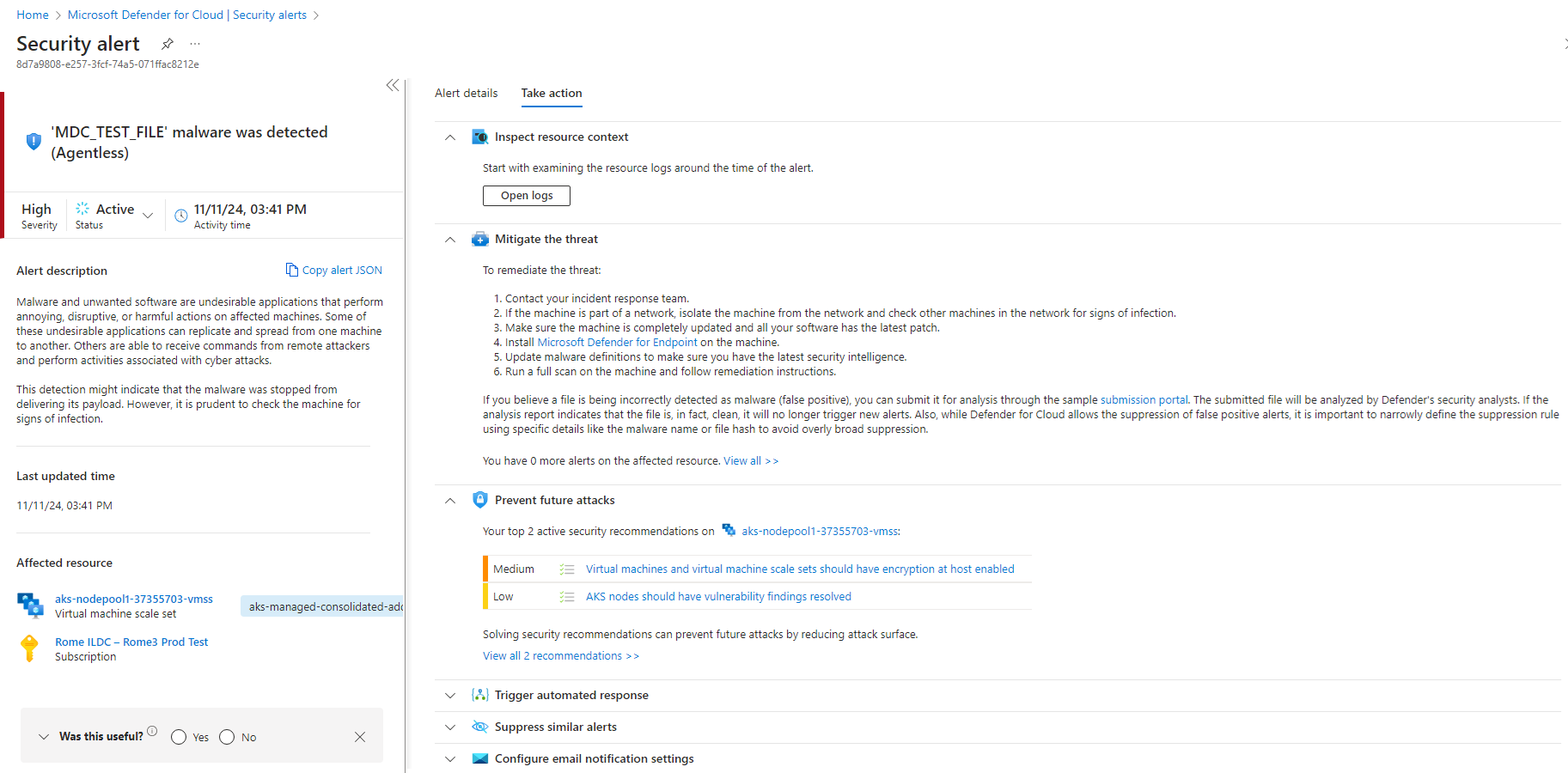

Los detalles de la alerta de seguridad describen el malware encontrado, incluidos los grupos de nodos afectados y los archivos de malware encontrados. Seleccione el botón Siguiente: Realizar acción para ver las instrucciones para corregir la amenaza.