Detección de amenazas de datos confidenciales en Microsoft Defender para Storage

La detección de amenazas de datos confidenciales le ayuda a priorizar y examinar las alertas de seguridad de forma eficaz. Considera la sensibilidad de los datos en riesgo, lo que conduce a una mejor detección y prevención de infracciones de datos. Esta funcionalidad ayuda a los equipos de seguridad a reducir la probabilidad de vulneraciones de datos mediante la identificación y el direccionamiento rápido de los riesgos más significativos. También mejora la protección de datos confidenciales mediante la detección de eventos de exposición y actividades sospechosas en recursos que contienen datos confidenciales.

Esta característica configurable en el nuevo plan de Defender para Storage. Puede optar por habilitarlo o deshabilitarlo sin costo adicional.

Obtenga más información sobre el ámbito y las limitaciones del examen de datos confidenciales.

Requisitos previos

La detección de amenazas de datos confidenciales está disponible para las cuentas de Blob Storage, entre las que se incluyen:

- De uso general, estándar, v1

- Uso general estándar, v2

- Azure Data Lake Storage Gen2

- Blobs en bloques premium

Para habilitar la detección de amenazas a datos confidenciales en los niveles de suscripción y cuenta de almacenamiento, debe tener los permisos relacionados con los datos correspondientes a los roles de Propietario de la suscripción o Propietario de la cuenta de almacenamiento.

Obtenga más información sobre los roles y permisos necesarios para la detección de amenazas a datos confidenciales.

¿Cómo funciona la detección de datos confidenciales?

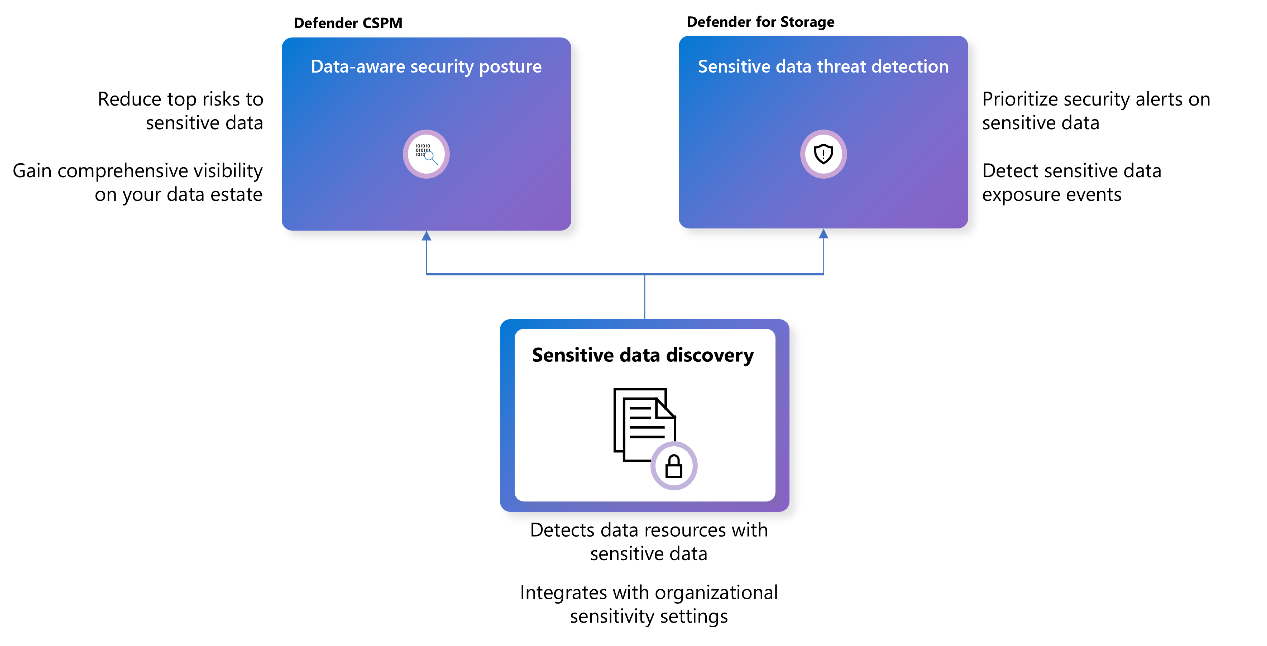

La detección de amenazas a datos confidenciales se basa en el motor de detección de datos confidenciales, un motor sin agente que usa un método de muestreo inteligente para buscar recursos con datos confidenciales.

El servicio se integra con los tipos de información confidencial (SIT) y las etiquetas de clasificación de Microsoft Purview, lo que permite una herencia sin problemas de la configuración de confidencialidad de su organización. Esto garantiza que la detección y protección de datos confidenciales se alinee con las directivas y procedimientos establecidos.

Tras la habilitación, el motor inicia un proceso de examen automático en todas las cuentas de almacenamiento compatibles. Normalmente, los resultados se generan en un plazo de 24 horas. Además, las cuentas de almacenamiento recién creadas en suscripciones protegidas se examinarán en un plazo de seis horas a partir de su creación. Los exámenes periódicos están programados para que se produzcan semanalmente después de la fecha de habilitación. Este es el mismo motor que usa Defender CSPM para detectar datos confidenciales.

Paso siguiente

Para habilitar la detección de amenazas de datos confidenciales, consulte Habilitación de la detecciónde amenazas de datos confidenciales.