Panel de seguridad de datos e IA (versión preliminar)

El panel de seguridad de datos e IA de Microsoft Defender for Cloud proporciona una plataforma centralizada para supervisar y administrar los recursos de datos e IA, sus riesgos asociados y el estado de protección. El panel resalta los problemas críticos de seguridad, los recursos que necesitan atención y los recursos expuestos a Internet, lo que permite la mitigación proactiva de riesgos. Además, proporciona información detallada sobre los datos confidenciales dentro de los recursos de datos y las cargas de trabajo de inteligencia artificial, lo que refuerza la posición general de seguridad.

Una ventaja clave del panel de datos e IA es su capacidad para ver los problemas de seguridad de los datos y la IA más críticos de su organización. Esta característica le ayuda a tomar decisiones informadas y a adoptar medidas proactivas para mitigar los riesgos.

Ventajas del Panel de seguridad de datos e IA

El Panel de seguridad de datos e IA le permite:

- Una vista unificada de todos los datos de la organización y los recursos de inteligencia artificial en una sola interfaz.

- Obtener información sobre las ubicaciones de almacenamiento de datos y los tipos de recursos que los contienen.

- Evaluar la cobertura de protección de los datos y los recursos de inteligencia artificial.

- Ver rutas de acceso de ataque, recomendaciones y análisis de amenazas de datos en una sola ubicación.

- Mitigar las amenazas críticas y mejorar la posición de seguridad en entornos de datos e IA.

- Descubrir datos útiles y conclusiones de IA usando consultas destacadas en el explorador de seguridad.

- Identificar y resumir los recursos de datos confidenciales dentro de sus recursos de datos en la nube y recursos de IA

Nota:

La característica del panel de seguridad de datos está habilitada en el nivel de suscripción. La información del panel de control se basa en los datos y recursos de IA de su suscripción y en los planes habilitados en la misma.

Para tener acceso completo al panel, debe habilitar el plan Administración de la posición de seguridad en la nube (CSPM) de Defender y la extensión de Defender CSPM detección de datos confidenciales, Defender para almacenamiento, Defender para bases de datos y protección frente a amenazas para cargas de trabajo de IA.

También debe registrar cada suscripción de Azure pertinente en el proveedor de recursos de Microsoft.Security.

También debe tener los siguientes permisos y rol:

- Permisos:

- Microsoft.Security/assessments/read

- Microsoft.Security/assessments/subassessments/read

- Microsoft.Security/alerts/read

- Rol: el rol de control de acceso basado en roles con privilegios mínimos necesario del Explorador de seguridad.

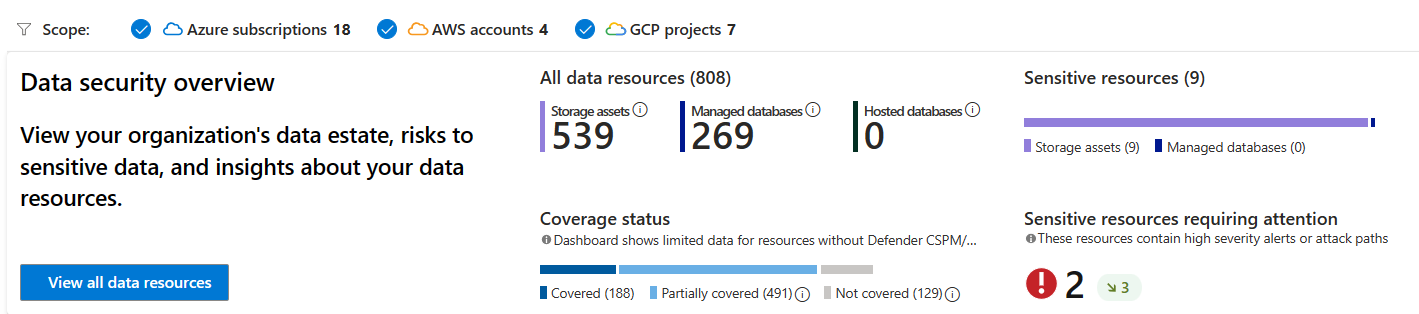

Información general sobre la seguridad de los datos y la IA

La sección de Información general de la seguridad de datos e IA muestra el patrimonio de datos e IA de cada nube. Incluye todos los recursos de datos e IA, clasificados en recursos de almacenamiento, bases de datos administradas, bases de datos hospedadas (IaaS) y servicios de IA.

Aquí puede ver cuáles de sus recursos están total, parcialmente o no protegidos por Defender CSPM, Defender para almacenamiento, Defender para bases de datos y la protección contra amenazas de IA. El panel también resalta cuáles de sus recursos de datos e IA tienen alertas de recomendaciones de gravedad alta y crítica, o rutas de ataque que deben abordarse.

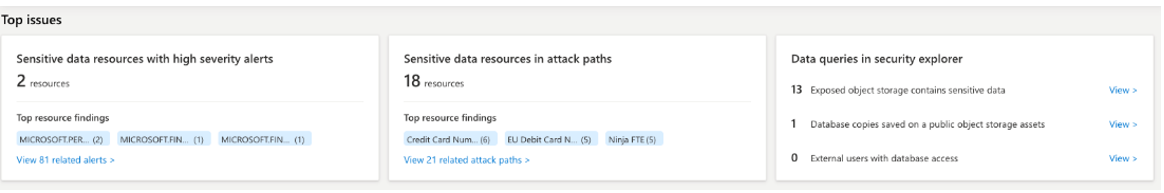

Principales problemas

La sección de Problemas principales proporciona detalles sobre los recursos que necesitan una atención más inmediata debido a los problemas críticos que les afectan. Esta sección presenta:

Alertas de mayor gravedad basadas en las tácticas de MITRE ATT&CK presentadas.

Recomendaciones con gravedades críticas y elevadas.

Rutas de acceso de ataque con gravedades críticas y elevadas.

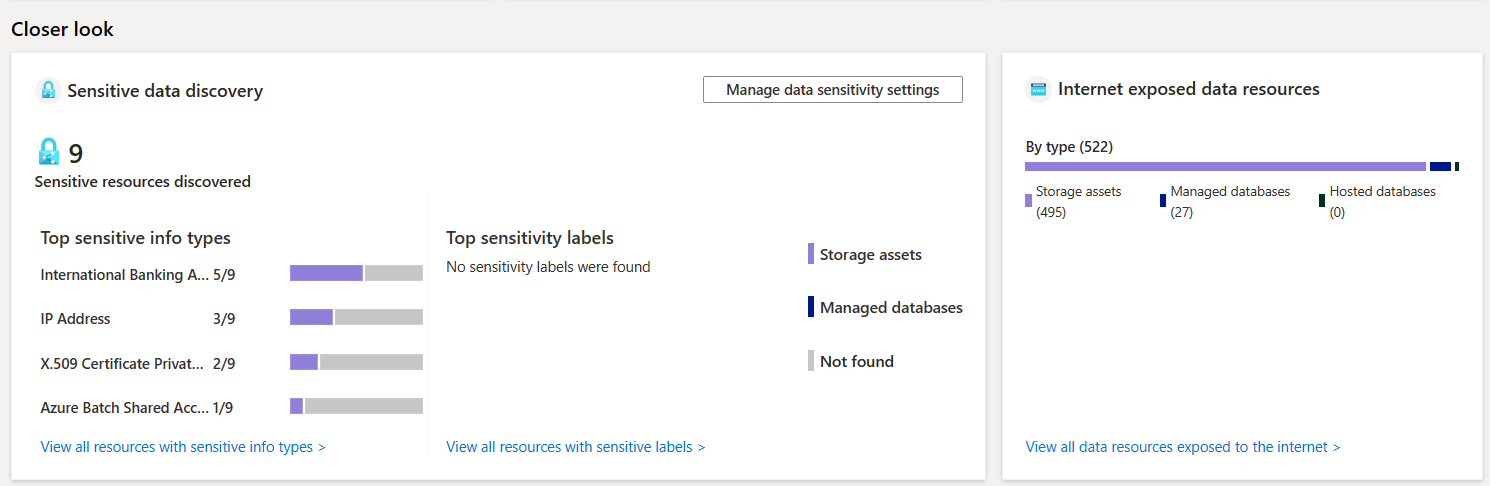

Vista más detallada de los datos

La sección Vista más detallada de los datos proporciona una vista detallada de los recursos de datos y sus riesgos.

Esta sección incluye:

Detección de datos confidenciales: proporciona una visión general de los descubrimientos confidenciales, incluidos los tipos de información confidencial y las etiquetas de confidencialidad más comunes en los recursos de datos en la nube.

Sugerencia

Seleccione Administrar configuración de confidencialidad para ir a la página de Confidencialidad de los datos. La página de Confidencialidad de los datos le permite personalizar la configuración de confidencialidad de los recursos de la nube a nivel de inquilino. La configuración de confidencialidad puede establecerse en función de los tipos de información y etiquetas seleccionados del portal de cumplimiento de Purview, incluidos los umbrales de las etiquetas de confidencialidad. Para más información, consulte Administrar la configuración de confidencialidad.

Protección contra amenazas de datos: proporciona una Introducción general de las alertas detectadas en el almacenamiento y los recursos de bases de datos administrados.

Consultas de datos en el explorador de seguridad: proporciona consultas que ayudan en las investigaciones relacionadas con los riesgos de los datos, como los recursos de datos con secretos en texto sin formato, el acceso de usuarios externos a las bases de datos y el almacenamiento público que contiene datos confidenciales.

Recursos de datos expuestos a Internet: proporciona una visión general de los recursos expuestos a Internet, clasificados por recursos de almacenamiento, bases de datos administradas y bases de datos hospedadas. Estos recursos son vulnerables a posibles amenazas.

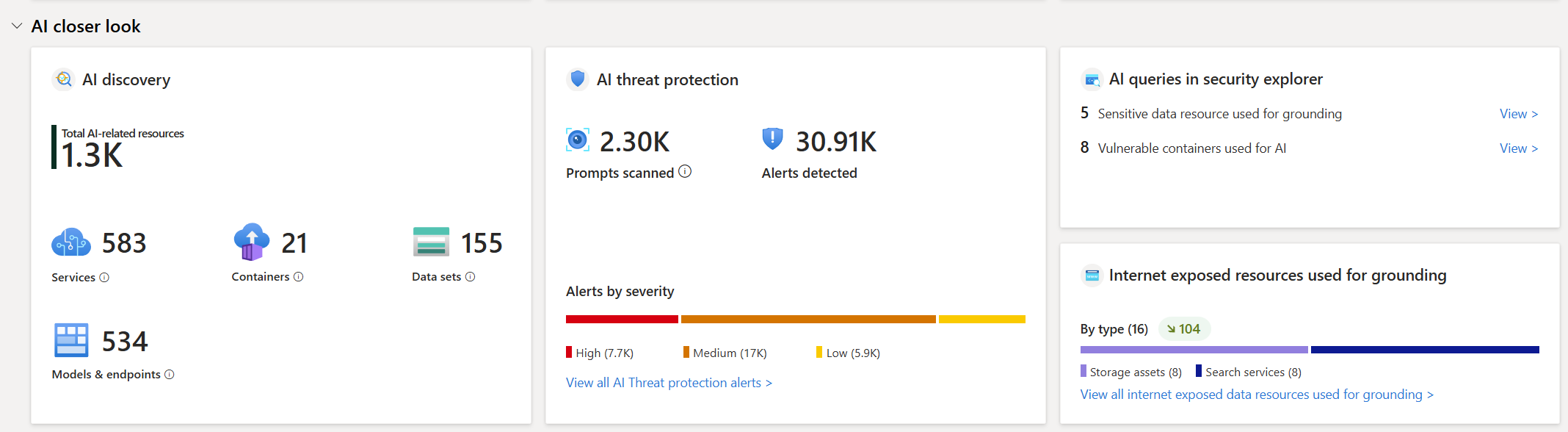

Visión más detallada de la inteligencia artificial

La sección de Visión más detallada de la IA ofrece una visión general de los problemas más críticos que afectan a las cargas de trabajo de la IA.

Esta sección incluye:

Detección de IA: proporciona una visión general de todos los recursos de IA ubicados en el entorno.

Protección contra amenazas de IA: proporciona una visión general del número de indicaciones examinadas y de todas las alertas detectadas, ordenadas por gravedad.

Consultas de IA en el explorador de seguridad: proporciona consultas que ayudan en las investigaciones relacionadas con los riesgos de la IA, como los recursos de datos confidenciales usados para la fundamentación y los contenedores vulnerables usados para la IA.

Recursos expuestos a Internet utilizados para la fundamentación: una visión general de los recursos de IA expuestos a Internet, categorizados por recursos de almacenamiento y búsqueda.

Contenido relacionado

- Más información sobre la administración de la posición de seguridad de datos.

- Aprenda a habilitar CSPM de Defender.