Implementación de acceso inalámbrico

Siga estos pasos para implementar el acceso inalámbrico:

Implementación y configuración de AP inalámbricos

Siga los siguientes pasos para implementar y configurar los AP inalámbricos:

Nota

Los procedimientos de esta guía no incluyen instrucciones para los casos en que se abre el cuadro de diálogo Control de cuentas de usuario para solicitar permiso para continuar. Si aparece este cuadro de diálogo en respuesta a sus acciones mientras realiza los procedimientos de esta guía, haga clic en Continuar.

Especificación de frecuencias de canal AP inalámbrico

Al implementar varios AP inalámbricos en un único sitio geográfico, debe configurar los AP inalámbricos que tienen señales superpuestas para usar frecuencias de canal únicas para reducir la interferencia entre los AP inalámbricos.

Puede usar las siguientes directrices para ayudarle a elegir frecuencias de canal que no entren en conflicto con otras redes inalámbricas en la ubicación geográfica de la red inalámbrica.

Si hay otras organizaciones que tienen oficinas cerca o en el mismo edificio que su organización, identifique si hay otras redes inalámbricas propiedad de esas organizaciones. Averigüe tanto la ubicación como las frecuencias de canal asignadas de sus AP inalámbricas, ya que necesita asignar diferentes frecuencias de canal a los AP y necesita determinar la mejor ubicación para instalar el AP.

Identifique las señales inalámbricas superpuestas en los pisos adyacentes dentro de su propia organización. Después de identificar las áreas de cobertura superpuestas fuera y dentro de su organización, asigne frecuencias de canal para los AP inalámbricos, lo que garantiza que se asignen diferentes frecuencias de canal a los dos AP inalámbricos con cobertura superpuesta.

Configuración de AP inalámbricos

Use la siguiente información junto con la documentación del producto proporcionada por el fabricante del AP inalámbrico para configurar los AP inalámbricos.

Este procedimiento enumera los elementos configurados habitualmente en un AP inalámbrico. Los nombres de los elementos pueden variar según la marca y el modelo y pueden ser diferentes de los de la lista siguiente. Para obtener detalles específicos, consulte la documentación del AP inalámbrico.

Configuración de los AP inalámbricos

SSID. Especifique el nombre de las redes inalámbricas (por ejemplo, EjemploWLAN). Este es el nombre que se anuncia para los clientes inalámbricos.

Cifrado. Especifique WPA2-Enterprise (preferible) o WPA-Enterprise y AES (preferible) o cifrado TKIP, dependiendo de las versiones que admitan los adaptadores de red del equipo cliente inalámbrico.

Dirección IP de AP inalámbrico (estática). En cada AP, configure una dirección IP única y estática que se encuentre dentro del intervalo de exclusión del ámbito DHCP de la subred. El uso de una dirección excluida de la asignación por DHCP impide que el servidor DHCP asigne la misma dirección IP a un equipo u otro dispositivo.

Máscara de subred. Configure esta opción para que coincida con la configuración de máscara de subred de la LAN a la que ha conectado el AP inalámbrico.

Nombre DNS. Algunos AP inalámbricos se pueden configurar con un nombre DNS. El servicio DNS de la red puede resolver nombres DNS en una dirección IP. En cada AP inalámbrico que admita esta característica, introduzca un nombre único para la resolución DNS.

Servicio DHCP. Si el AP inalámbrico tiene un servicio DHCP integrado, deshabilítelo.

Secreto compartido RADIUS. Use un secreto compartido RADIUS único para cada AP inalámbrico, a menos que tenga pensado configurar los AP como clientes RADIUS en NPS por grupo. Si tiene previsto configurar puntos de acceso grupales en NPS, el secreto compartido debe ser el mismo para todos los miembros del grupo. Cada secreto compartido debe ser una secuencia aleatoria de al menos 22 caracteres de longitud, con letras mayúsculas y minúsculas, números y puntuación. Para garantizar la aleatoriedad, puede usar un generador de caracteres aleatorios, como el generador de caracteres aleatorios del Asistente para Configurar 802.1X de NPS para crear los secretos compartidos.

Sugerencia

Grabe el secreto compartido para cada AP inalámbrico y almacénelo en una ubicación segura, como la caja fuerte de una oficina. Debe conocer el secreto compartido para cada AP inalámbrico al configurar clientes RADIUS en el NPS.

Dirección IP de servidor RADIUS. Escriba la dirección IP del servidor que ejecuta NPS.

Puertos UDP. De forma predeterminada, NPS usa los puertos UDP 1812 y 1645 para los mensajes de autenticación y los puertos UDP 1813 y 1646 para los mensajes de contabilidad. Se recomienda usar estos mismos puertos UDP en los AP, pero si tiene un motivo válido para usar puertos diferentes, asegúrese de que no solo configure los AP con los nuevos números de puerto, sino que también vuelva a configurar todos los NPS para usar los mismos números de puerto que los AP. Si los AP y los NPS no están configurados con los mismos puertos UDP, NPS no podrán recibir ni procesar solicitudes de conexión de los AP, y se producirá un error en todos los intentos de conexión inalámbrica de la red.

VSA. Algunos AP inalámbricos requieren atributos específicos del proveedor (VSA) para proporcionar una funcionalidad completa de AP inalámbrica. Los VSA se agregan en la directiva de red NPS.

Filtros DHCP. Configure los AP inalámbricos para impedir que los clientes inalámbricos envíen paquetes IP desde el puerto UDP 68 a la red, tal y como lo documenta el fabricante del AP inalámbrico.

Filtros DNS. Configure los AP inalámbricos para impedir que los clientes inalámbricos envíen paquetes IP desde el puerto UDP 53 o desde TCP a la red, tal y como lo documenta el fabricante del AP inalámbrico.

Creación de grupos de seguridad para usuarios inalámbricos

Siga los siguientes pasos para crear uno o varios grupos de seguridad de usuarios inalámbricos y, a continuación, agregue usuarios al grupo de seguridad de usuarios inalámbricos adecuado:

Creación de un grupo de seguridad de usuarios inalámbricos

Puede usar este procedimiento para crear un grupo en el complemento Microsoft Management Console (MMC) en Usuarios y equipos de Active Directory.

El requisito mínimo para llevar a cabo este procedimiento consiste en pertenecer a Admins. del dominio o grupo equivalente.

Creación de un grupo de seguridad de usuarios inalámbricos

Haga clic en Inicio, luego en Herramientas administrativas y, a continuación, haga clic en Usuarios y equipos de Active Directory. Se abre el complemento Usuarios y equipos de Active Directory. Haga clic en el nodo de su dominio si no está seleccionado. Por ejemplo, si el dominio es ejemplo.com, haga clic en ejemplo.com.

En el panel de detalles, haga clic con el botón derecho en la carpeta en la que desea agregar un nuevo grupo (por ejemplo, haga clic con el botón derecho en Usuarios), seleccione Nuevo y, a continuación, haga clic en Grupo.

En Nuevo objeto: grupo, en Nombre de grupo, escriba un nombre para el nuevo grupo. Por ejemplo, escriba Grupo inalámbrico.

En Ámbito de grupo, seleccione una de las opciones siguientes:

Local de dominio

Global

Universal

En Tipo de grupo, seleccione Seguridad.

Haga clic en OK.

Si necesita más de un grupo de seguridad para los usuarios inalámbricos, repita estos pasos para crear grupos de usuarios inalámbricos adicionales. Más adelante, puede crear directivas de red individuales en NPS para aplicar diferentes condiciones y restricciones a cada grupo, proporcionándoles diferentes permisos de acceso y reglas de conectividad.

Incorporación de usuarios al grupo de seguridad inalámbrica

Puede usar este procedimiento para agregar un usuario, equipo o grupo a su grupo de seguridad inalámbrica en el complemento Microsoft Management Console (MMC) de Active Directory Users and Computers.

El requisito mínimo para realizar este procedimiento es la pertenencia al grupo Admins. del dominio o grupo equivalente.

Incorporación de usuarios al grupo de seguridad inalámbrica

Haga clic en Inicio, luego en Herramientas administrativas y, a continuación, haga clic en Usuarios y equipos de Active Directory. Se abre MMC de Usuarios y equipos de Active Directory. Haga clic en el nodo de su dominio si no está seleccionado. Por ejemplo, si el dominio es ejemplo.com, haga clic en ejemplo.com.

En el panel de detalles, haga doble clic en la carpeta que contiene el grupo de seguridad inalámbrica.

En el panel de detalles, haga clic en el grupo con el botón derecho y, a continuación, haga clic en Propiedades. Se abrirá el cuadro de diálogo Propiedades del grupo de seguridad.

En la pestaña Miembros, haga clic en Agregar y, a continuación, complete uno de los procedimientos siguientes para agregar un equipo o un usuario o grupo.

Para agregar un usuario o grupo

En Introduzca los nombres de objeto que desea seleccionar, escriba el nombre del usuario o grupo que desee agregar y haga clic en Aceptar.

Para asignar pertenencia a grupos para otros usuarios, grupos o equipos, repita el paso 1 de este procedimiento.

Para agregar un equipo

Haga clic en Tipos de objeto. Aparecerá el cuadro de diálogo Tipos de objeto.

Haga clic en Tipos de objeto, seleccione Equipos y, a continuación, haga clic en Aceptar.

En Introduzca los nombres de objeto que desea seleccionar, escriba el nombre del usuario que desee agregar y haga clic en Aceptar.

Para asignar pertenencia a grupos para otros usuarios, grupos o equipos, repita los pasos 1-3 de este procedimiento.

Configuración de las directivas de redes inalámbricas (IEEE 802.11)

Siga los siguientes pasos para configurar la extensión de directiva de grupo de políticas de red inalámbrica (IEEE 802.11):

Abrir o agregar y abrir un objeto de directiva de grupo

De forma predeterminada, la característica de Administración de directiva de grupo se instala en los equipos que ejecutan Windows Server 2016 cuando se instala el rol de servidor de Servicios de Dominio de Active Directory (AD DS) y el servidor se configura como controlador de dominio. El siguiente procedimiento describe cómo abrir la consola de administración de directiva de grupo (GPMC) en el controlador de dominio. A continuación, el procedimiento describe cómo abrir un Objeto de directiva de grupo (GPO) existente de nivel de dominio para editarlo, o crear un nuevo GPO de nivel de dominio y abrirlo para su edición.

El requisito mínimo para llevar a cabo este procedimiento consiste en pertenecer a Admins. del dominio o grupo equivalente.

Para abrir o agregar y abrir un objeto de directiva de grupo

En el controlador de dominio, haga clic en Inicio, en Herramientas administrativas y, finalmente, en Administración de directivas de grupo. Se abre la Consola de administración de directivas de grupo.

En el panel izquierdo, haga doble clic en su bosque. Por ejemplo, haga doble clic en Bosque: ejemplo.com.

En el panel izquierdo, haz doble clic en Dominios y, a continuación, haz doble clic en el dominio para el que deseas administrar un objeto de directiva de grupo. Por ejemplo, haz doble clic en example.com.

Realice una de las siguientes acciones:

Si desea abrir un GPO de nivel de dominio existente para editarlo, haz doble clic en el dominio que contiene el objeto de directiva de grupo que quiere administrar, haga clic con el botón derecho en la directiva de dominio que desee administrar y, a continuación, haga clic en Editar. Se abrirá el Editor de administración de directivas de grupo.

Para crear un nuevo objeto de directiva de grupo y abrirlo para editarlo, haga clic con el botón secundario en el dominio para el que desea crear un nuevo objeto de directiva de grupo y, a continuación, haga clic en Crear un GPO en este dominio y vincularlo aquí.

En el cuadro Nuevo GPO, en Nombre, escribe un nombre para el nuevo objeto de directiva de grupo y, a continuación, haz clic en Aceptar.

Haga clic con el botón derecho en el nuevo objeto de directiva de grupo y, después, seleccione Editar. Se abrirá el Editor de administración de directivas de grupo.

En la siguiente sección usará el Editor de administración de directivas de grupo para crear una directiva inalámbrica.

Activación de las políticas de red inalámbrica predeterminadas (IEEE 802.11)

En este procedimiento se describe cómo activar las directivas predeterminadas de red inalámbrica (IEEE 802.11) mediante el Editor de administración de directiva de grupo (GPME).

Nota

Después de activar las directivas de Windows Vista y versiones posteriores de las directivas de red inalámbrica (IEEE 802.11) o la versión de Windows XP, la opción de versión se elimina automáticamente de la lista de opciones cuando hace clic con el botón derecho en Redes inalámbricas (IEEE 802.11). Esto ocurre porque después de seleccionar una versión de directiva, la directiva se agrega al panel de detalles del GPME al seleccionar el nodo Directivas de red inalámbrica (IEEE 802.11). Este estado permanece a menos que elimine la directiva inalámbrica, en cuyo momento la versión de la directiva inalámbrica vuelve al menú contextual de las directivas de red inalámbrica (IEEE 802.11) en el GPME. Además, las directivas inalámbricas solo se muestran en el panel de detalles de GPME cuando se selecciona el nodo Directivas de red inalámbrica (IEEE 802.11).

El requisito mínimo para llevar a cabo este procedimiento consiste en pertenecer a Admins. del dominio o grupo equivalente.

Activación de las políticas de red inalámbrica predeterminadas (IEEE 802.11)

Siga el procedimiento anterior, Para abrir o agregar y abrir un objeto de directiva de grupo para abrir el GPME.

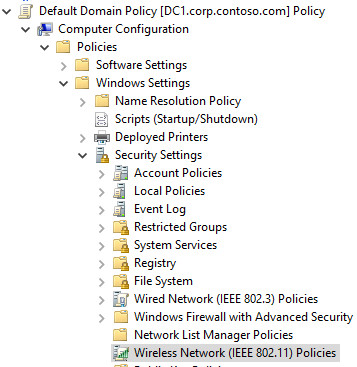

En el GPME, en el panel izquierdo, haga doble clic en Configuración del equipo, haga doble clic en Directivas, haga doble clic en Configuración de Windows y, a continuación, haga doble clic en Configuración de seguridad.

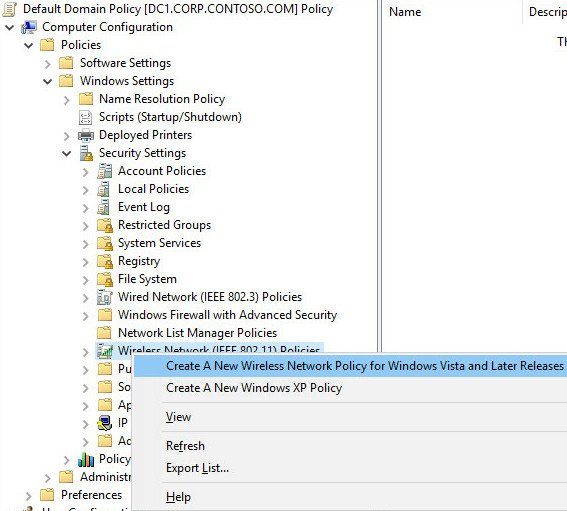

- En Configuración de seguridad, haga clic con el botón derecho en Directivas de red inalámbrica (IEEE 802.11) y, a continuación, haga clic en Crear una nueva directiva inalámbrica para Windows Vista y versiones posteriores.

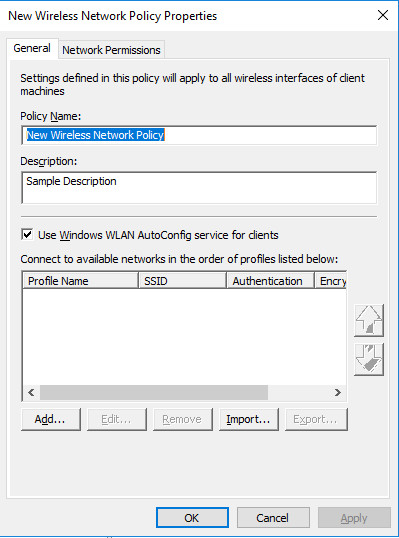

- Se abrirá el cuadro de diálogo Nuevas propiedades de directiva de red inalámbrica. En Nombre de directiva, escriba un nuevo nombre para la directiva o mantenga el nombre predeterminado. Haga clic en Aceptar para guardar la directiva. La directiva predeterminada se activa y se muestra en el panel de detalles del GPME con el nuevo nombre que proporcionó o con el nombre predeterminado Nueva directiva de red inalámbrica.

- En el panel de detalles, haga doble clic en Nueva directiva de red inalámbrica para abrirla.

En la siguiente sección, puede realizar la configuración de directivas, el orden de procesamiento de directas preferente y los permisos de red.

Configuración de la nueva directiva de red inalámbrica

Puede usar los procedimientos de esta sección para configurar la directiva de red inalámbrica (IEEE 802.11). El uso de estas directivas permiten establecer la configuración de seguridad y autenticación, administrar perfiles inalámbricos y especificar permisos para redes inalámbricas que no estén configuradas como redes preferidas.

Configuración de un perfil de conexión inalámbrica para PEAP-MS-CHAP v2

Establecer el orden de preferencia para perfiles de conexión inalámbrica

Configuración de un perfil de conexión inalámbrica para PEAP-MS-CHAP v2

Este procedimiento indica los pasos necesarios para configurar un perfil inalámbrico PEAP-MS-CHAP v2.

La pertenencia a Administradores de dominio, o equivalente, es lo mínimo necesario para completar este procedimiento.

Configuración de un perfil de conexión inalámbrica para PEAP-MS-CHAP v2

En GPME, en el cuadro de diálogo de propiedades de red inalámbrica para la directiva que acaba de crear, en la pestaña General y en Descripción, escriba una breve descripción de la directiva.

Para especificar que la configuración automática de WLAN se usa para configurar la configuración del adaptador de red inalámbrica, asegúrese de que está seleccionado Usar el servicio de configuración automática WLAN de Windows para los clientes.

En Conectar a redes disponibles en el orden de los perfiles que se enumeran a continuación, haga clic en Agregar y, a continuación, seleccione Infraestructura. Se abrirá el cuadro de diálogo Propiedades de archivo de registro.

En el cuadro de diálogoPropiedades de nuevo perfil, en la pestaña Conexión, en el campo Nombre del perfil, escriba un nuevo nombre para el perfil. Por ejemplo, escriba perfil WLAN ejemplo.com para Windows 10.

En Nombre(s) de red (SSID), escriba el SSID que corresponda al SSID configurado en sus AP inalámbricos y haga clic en Añadir.

Si tu implementación utiliza varios SSID y cada AP inalámbrico usa la misma configuración de seguridad inalámbrica, repite este paso para agregar el SSID a cada AP inalámbrico al que desees aplicar este perfil.

Si tu implementación utiliza varios SSID y la configuración de seguridad de los SSID no coincide, configura un perfil separado para cada grupo de SSID que utilice la misma configuración de seguridad. Por ejemplo, si tienes un grupo de AP inalámbricos configurado para usar WPA2-Enterprise y AES, y otro grupo de AP inalámbricos que usa WPA-Enterprise y TKIP, configura un perfil para cada grupo de AP inalámbricos.

Si el texto predeterminadoNEWSSID está presente, selecciónelo y haga clic en Eliminar.

Si implementaste puntos de acceso inalámbrico que están configurados para suprimir la señal de difusión, selecciona Conectarse aunque la red no sea de difusión.

Nota

Si se habilita esta opción se puede generar un riesgo de seguridad porque los clientes inalámbricos van a buscar e intentar conexiones con cualquier red inalámbrica. De manera predeterminada, esta configuración no está habilitada.

Haz clic en la pestaña Seguridad, haz clic en Avanzadas y, luego, configura lo siguiente:

Para configurar las opciones avanzadas de 802.1X, en IEEE 802.1X, activa la opción Aplicar configuración 802.1X avanzada.

Cuando se habilite la configuración avanzada 802.1X, los valores predeterminados de Max Eapol-Start Msgs, Held Period, Start Period y Auth Period son suficientes para la mayoría de las implementaciones inalámbricas. Por este motivo, no es necesario cambiar los valores predeterminados a menos que tenga un motivo específico para hacerlo.

Para habilitar el inicio de sesión único, activa la opción Habilitar inicio de sesión único en esta red.

Los demás valores predeterminados de Inicio de sesión único son suficientes para las implementaciones inalámbricas típicas.

En Movilidad rápida, si tu AP inalámbrico está configurado para la autenticación previa, selecciona Esta red usa autenticación previa.

Para especificar que las comunicaciones inalámbricas cumplen los estándares FIPS 140-2, seleccione Realizar criptografía en modo certificado FIPS 140-2.

Haga clic en Aceptar para volver a la pestaña de Seguridad. En Seleccionar los métodos de seguridad de red, en Autenticación, seleccione WPA2-Enterprise si es compatible con sus adaptadores de red cliente inalámbrica y AP inalámbrico. Si no lo es, selecciona WPA-Enterprise.

En Cifrado, si es compatible con sus adaptadores de red cliente inalámbrica y AP inalámbrico, seleccione AES. Si usa puntos de acceso y adaptadores de red inalámbrica que admiten 802.11ac, seleccione AES-GCMP. Si no lo es, selecciona TKIP.

Nota

La configuración de Autenticación y de Cifrado debe coincidir con la configuración de tu AP inalámbrico. La configuración predeterminada de Modo de autenticación, Nº máximo de errores de autenticacióny Almacenar en caché información de usuario para conexiones posteriores a esta red es suficiente para las implementaciones inalámbricas típicas.

En Seleccione un método de autenticación de red, elige EAP protegido (PEAP) y, luego, haz clic en Propiedades. Se abrirá el cuadro de diálogo Editar propiedades de EAP protegido.

En Propiedades de EAP protegidas, confirme que se ha seleccionado Comprobar la identidad del servidor validando el certificado.

En Entidades de certificación raíz de confianza, seleccione la entidad emisora raíz de confianza (CA) que emitió el certificado de servidor para el servidor de directivas de redes.

Nota

Esta configuración limita las CA raíz en las que confían los clientes a las CA seleccionadas. Si no se selecciona ninguna CA raíz de confianza, los clientes confiarán en todas las CA raíz que aparezcan en su almacén de entidades de certificación raíz de confianza.

En la lista Seleccione el método de autenticación, elige Contraseña segura (EAP-MS-CHAP v2).

Haga clic en Configurar. En el cuadro de diálogo Propiedades de EAP MSCHAPv2, compruebe que está activada la opción Usar automáticamente el nombre de inicio de sesión y la contraseña de Windows (y dominio, si existe alguno) y, para finalizar, pulse Aceptar.

Para habilitar la reconexión rápida de PEAP, asegúrese de que la opción Habilitar reconexión rápida está seleccionada.

Para requerir un TLV de cifrado de servidor en intentos de conexión, seleccione Desconectar si el servidor no presenta TLV de cifrado.

Para especificar que la identidad del usuario se enmascara en la primera fase de la autenticación, seleccione Habilitar privacidad de identidad y, en el cuadro de texto, escriba un nombre de identidad anónimo o deje el cuadro de texto en blanco.

[NOTAS]

- La directiva NPS para 802.1X Wireless debe crearse mediante la Directiva de solicitud de conexión NPS. Si la directiva NPS se crea mediante la Directiva de red NPS, la privacidad de la identidad no funcionará.

- La privacidad de la identidad de EAP se proporciona mediante determinados métodos de EAP en los que se envía una identidad vacía o anónima (diferente de la identidad real) en respuesta a la solicitud de identidad de EAP. PEAP envía la identidad dos veces durante la autenticación. En la primera fase, la identidad se envía en texto sin formato y esta identidad se usa con fines de enrutamiento, no para la autenticación de cliente. La identidad real, que se usa para la autenticación, se envía durante la segunda fase de la autenticación, dentro del túnel seguro que se establece en la primera fase. Si la casilla Habilitar privacidad de identidad está seleccionada, el nombre de usuario se reemplaza por la entrada especificada en el cuadro de texto. Por ejemplo, suponga que Habilitar privacidad de identidad está seleccionada y que el alias de privacidad de identidad anónimo se especifica en el cuadro de texto. Para un usuario con un alias de identidad real jdoe@example.com, la identidad enviada en la primera fase de autenticación se cambiará a anonymous@example.com. La parte del dominio de la identidad de la primera fase no se modifica, ya que se usa con fines de enrutamiento.

Haga clic en Aceptar para cerrar el cuadro de diálogo Propiedades de EAP protegida.

Haga clic en Aceptar para cerrar la ficha Seguridad.

Si desea crear perfiles adicionales, haga clic en Agregar y repita los pasos anteriores, tomando diferentes opciones para personalizar cada perfil para los clientes inalámbricos y la red a los que desea aplicar el perfil. Cuando haya terminado de agregar perfiles, haga clic en Aceptar para cerrar el cuadro de diálogo Propiedades de la directiva de red inalámbrica.

En la siguiente sección, podrá ordenar los perfiles de directiva para lograr una seguridad óptima.

Establecer el orden de preferencia para perfiles de conexión inalámbrica

Puede usar este procedimiento si ha creado varios perfiles inalámbricos en la directiva de red inalámbrica y desea ordenar los perfiles para lograr una eficacia y seguridad óptimas.

Para asegurarse de que los clientes inalámbricos se conectan con el mayor nivel de seguridad que pueden admitir, coloque sus directivas más restrictivas en la parte superior de la lista.

Por ejemplo, si tiene dos perfiles, uno para los clientes que admiten WPA2 y otro para los clientes que admiten WPA, coloque el perfil WPA2 más alto en la lista. Esto garantiza que los clientes que admiten WPA2 usarán ese método para la conexión en lugar del WPA, que es menos seguro.

Este procedimiento proporciona los pasos para especificar el orden en cual se usan los perfiles de conexión inalámbrica para conectar clientes inalámbricos miembros del dominio a redes inalámbricas.

La pertenencia a Administradores de dominio, o equivalente, es lo mínimo necesario para completar este procedimiento.

Establecer el orden de preferencia para perfiles de conexión inalámbrica

En GPME, en el cuadro de diálogo de propiedades de red inalámbrica para la directiva que acaba de configurar, haga clic en la pestaña General.

En la ficha General, en Conectarse a las redes disponibles según el orden de los siguientes perfiles, seleccione el perfil que desee desplazar por la lista y, a continuación, haga clic en los botones de flecha arriba o flecha abajo para mover el perfil a la ubicación deseada en la lista.

Repita el paso 2 para cada perfil que desee mover en la lista.

Haga clic en Aceptar para guardar los cambios.

En la siguiente sección, puede definir permisos de red para la directiva inalámbrica.

Definición de permisos de red

Puede configurar las opciones en la pestaña Permisos de red para los miembros del dominio a los que se aplican las directivas de red inalámbrica (IEEE 802.11).

Solo puede aplicar las siguientes opciones para redes inalámbricas que no están configuradas en la pestaña General de la página Propiedades de la directiva de red inalámbrica:

Permitir o denegar la conexión a redes inalámbricas específicas que especifique por tipo de red e identificador de conjunto de servicios (SSID)

Permitir o denegar la conexión a redes ad hoc

Permitir o denegar la conexión a redes de infraestructura

Permitir o denegar a los usuarios ver los tipos de red (ad hoc o infraestructura) a los que se les deniega el acceso

Permitir o denegar a los usuarios crear un perfil que se aplique a todos los usuarios

Los usuarios solo pueden conectarse a redes permitidas mediante perfiles de directiva de grupo

La pertenencia al grupo Administradores de dominio o equivalente es el mínimo necesario para completar estos procedimientos.

Para permitir o denegar la conexión a redes inalámbricas específicas

En GPME, en el cuadro de diálogo de propiedades de red inalámbrica, haga clic en la pestaña Permisos de red.

En la pestaña Permisos de red, haga clic en Añadir. Se abrirá el cuadro de diálogo Nueva entrada de permisos.

En el cuadro de diálogo Nueva entrada de permiso, en el campo Nombre de red (SSID), escriba el SSID de la red para la que desea definir los permisos.

En Tipo de red, seleccione Infraestructura o Ad hoc.

Nota

Si no está seguro de si la red de difusión es de infraestructura o ad hoc, puede configurar dos entradas de permiso, una para cada tipo de red.

En Permiso, seleccione Permitir o Denegar.

Haga clic en Aceptar para volver a la pestaña de Permisos de red.

Especificación de permisos de red adicionales (opcional)

En la pestaña Permisos de red, configure cualquiera o todos los siguientes elementos:

Para denegar el acceso a las redes ad hoc a los miembros de su dominio, seleccione Impedir la conexión a redes ad hoc.

Para impedir que los miembros del dominio tengan acceso a redes de infraestructura, seleccione Impedir la conexión a redes de infraestructura.

Para permitir que los miembros del dominio visualicen los tipos de red (ad hoc o de infraestructura) a los cuales se les deniega el acceso, seleccione Permitir al usuario ver las redes denegadas.

Para permitir que los usuarios creen perfiles que se apliquen a todos los usuarios, seleccione Permitir a todos crear todos los perfiles de usuario.

Para especificar que los usuarios solo pueden conectarse a redes permitidas mediante perfiles de directiva de grupo, seleccione Usar solo perfiles de directiva de grupo para redes permitidas.

Configure sus NPS

Siga los siguientes pasos para configurar NPS para realizar la autenticación 802.1X para el acceso inalámbrico:

Registrar NPS en los servicios de dominio de Active Directory

Crear directivas de NPS para 802.1X inalámbrica usando un asistente

Registro de NPS en los servicios de dominio de Active Directory

Puede usar este procedimiento para registrar un servidor que ejecute el servidor de directivas de red (NPS) en Servicios de Dominio de Active Directory (AD DS) en el dominio donde el NPS es miembro. Para que se conceda permiso a NPS para leer las propiedades de acceso telefónico de las cuentas de usuario durante el proceso de autorización, cada NPS debe registrarse en AD DS. Al registrar un servidor NPS, se agrega el servidor al grupo Servidores RAS e IAS en AD DS.

Nota

Puede instalar NPS en un controlador de dominio o en un servidor dedicado. Ejecute el siguiente comando en Windows PowerShell para instalar NPS si aún no lo ha hecho:

Install-WindowsFeature NPAS -IncludeManagementTools

La pertenencia a Administradores de dominio, o equivalente, es lo mínimo necesario para completar este procedimiento.

Para registrar un NPS en su dominio predeterminado

En su NPS, en Administrador del servidor, haga clic en Herramientas y, después, en Servidor de directivas de redes. Se abrirá el complemento NPS.

Haga clic con el botón derecho en NPS (local) y, a continuación, haga clic en Registrar servidor en Active Directory. Se abrirá el cuadro de diálogo Servidor de directivas de redes.

En Servidor de directivas de redes, haga clic en Aceptar y, a continuación, en Aceptar de nuevo.

Configuración de un AP inalámbrico como un cliente RADIUS NPS

Puede usar este procedimiento para configurar un AP, también conocido como servidor de acceso a la red (NAS), como un cliente de Servicio de autenticación remota telefónica de usuario (RADIUS) mediante el complemento NPS.

Importante

Los equipos cliente, como los equipos portátiles inalámbricos y otros equipos que ejecutan sistemas operativos cliente, no son clientes RADIUS. Los clientes RADIUS son servidores de acceso a la red (como, por ejemplo, puntos de acceso inalámbrico, conmutadores compatibles con 802.1X, servidores de red privada virtual (VPN) y servidores de acceso telefónico) ya que usan el protocolo RADIUS para comunicarse con servidores RADIUS, como los servidores NPS.

La pertenencia a Administradores de dominio, o equivalente, es lo mínimo necesario para completar este procedimiento.

Para agregar un servidor de acceso a la red como un cliente RADIUS en NPS

En su NPS, en Administrador del servidor, haga clic en Herramientas y, después, en Servidor de directivas de redes. Se abrirá el complemento NPS.

En el complemento de NPS, haga doble clic en Clientes y servidores RADIUS. Haga clic con el botón derecho en Clientes RADIUS y, a continuación, haga clic en Nuevo.

En Nuevo cliente RADIUS, compruebe que la casilla Habilitar este cliente RADIUS está activada.

En Nuevo cliente RADIUS, en Nombre descriptivo, escriba un nombre para mostrar para el punto de acceso inalámbrico.

Por ejemplo, si desea agregar un punto de acceso inalámbrico (AP) denominado AP-01, escriba AP-01.

En Dirección (IP o DNS), escriba la dirección IP del NAS o el nombre de dominio completo (FQDN).

Si escribe el FQDN, para comprobar que el nombre es correcto y se asigna a una dirección IP válida, haga clic en Comprobar y, a continuación, en Comprobar dirección, en el campo Dirección, haga clic en Resolver. Si el nombre FQDN se asigna a una dirección IP válida, la dirección IP de ese NAS aparecerá automáticamente en la dirección IP. Si el FQDN no se resuelve en una dirección IP, recibirá un mensaje que indica que no se conoce dicho host. Si esto ocurre, compruebe que tiene el nombre de AP correcto y que el AP está encendido y conectado a la red.

Haga clic en Aceptar para cerrar Comprobar dirección.

En Nuevo cliente RADIUS, en Secreto compartido, realice una de las siguientes acciones:

Para configurar manualmente un secreto compartido RADIUS, seleccione Manual y, a continuación, en Secreto compartido, escriba la contraseña segura que también se especifica en el NAS. Vuelva a escribir el secreto compartido en Confirmar secreto compartido.

Para generar automáticamente un secreto compartido, seleccione la casilla Generar y, a continuación, haga clic en el botón Generar. Guarde el secreto compartido generado y, a continuación, use ese valor para configurar el NAS para que pueda comunicarse con el NPS.

Importante

El secreto compartido RADIUS que elija para el AP virtual en NPS debe coincidir exactamente con el secreto compartido RADIUS configurado en el AP inalámbrico real. Si usa la opción NPS para generar un secreto compartido RADIUS, debe configurar el AP inalámbrico real coincidente con el secreto compartido RADIUS generado por NPS.

En Nuevo cliente RADIUS, en la pestaña Avanzado, en Nombre del proveedor, especifique el nombre del fabricante del NAS. Si no está seguro del nombre del fabricante del NAS, seleccione Estándar RADIUS.

En Opciones adicionales, si usa algún método de autenticación distinto de EAP y PEAP, y si el NAS admite el uso del atributo de autenticador de mensajes, seleccione Los mensajes de solicitud de acceso deben contener el atributo de autenticación del mensaje.

Haga clic en OK. El NAS aparece en la lista de clientes RADIUS configurados en el NPS.

Creación de directivas de NPS para 802.1X inalámbrica usando un asistente

Puede usar este procedimiento para crear la directiva de solicitud de conexión y la directiva de red necesarias para implementar conmutadores de autenticación 802.1X o puntos de acceso inalámbricos 802.1X como clientes del Servicio de autenticación remota telefónica de usuario (RADIUS) en el servidor RADIUS del Servidor de directivas de redes (NPS). Una vez que ejecute el asistente, se crean las siguientes directivas:

Una directiva de solicitud de conexión

Una directiva de red

Nota

Puede ejecutar el asistente para Nuevas conexiones cableadas e inalámbricas seguras IEEE 802.1X todas las veces que necesite para crear nuevas directivas para acceso autenticado mediante 802.1X.

La pertenencia a Administradores de dominio, o equivalente, es lo mínimo necesario para completar este procedimiento.

Creación de directivas para la red inalámbrica autenticada 802.1X mediante un asistente

Abra el complemento NPS. Si no se encuentra seleccionado, haga clic en NPS (Local). Si está ejecutando el complemento MMC NPS y desea crear directivas en un servidor NPS remoto, seleccione el servidor.

En Introducción y Configuración estándar, seleccioneServidor RADIUS para conexiones cableadas o inalámbricas 802.1X. El texto y los vínculos situados debajo del texto cambiarán para reflejar su selección.

Haga clic en Configurar 802.1X. Se abrirá el asistente para configurar 802.1X.

En la página Select 802.1X Connections Type, en Tipo de conexiones 802.1X seleccione Conexiones inalámbricas seguras y, en Nombre, escriba un nombre para la directiva o deje el nombre predeterminado Conexiones inalámbricas seguras. Haga clic en Next.

En la página Especificar conmutadores 802.1X, en clientes RADIUS, se muestran todos los conmutadores 802.1X y los puntos de acceso inalámbrico que ha agregado como clientes RADIUS en el complemento NPS. Realice alguna de las acciones siguientes:

Para agregar servidores de acceso de red adicionales (NAS), como IP inalámbricas, en Clientes RADIUS, haga clic en Añadir y, a continuación, en Nuevo cliente RADIUS, escriba la información de: Nombre descriptivo, Dirección (IP o DNS) y Secreto compartido.

Para modificar la configuración de cualquier NAS, en Clientes RADIUS, seleccione el AP para el que desea modificar la configuración y, a continuación, haga clic en Editar. Modifique la configuración según sea necesario.

Para eliminar un NAS de la lista, en Clientes RADIUS, seleccione el NAS y haga clic en Eliminar.

Advertencia

Al eliminar un cliente RADIUS desde el asistente Configurar 802.1X, se elimina el cliente de la configuración de NPS. Todas las adiciones, modificaciones y eliminaciones que realice en el asistente para Configurar 802.1X para clientes RADIUS se reflejan en el complemento NPS, en el nodo Clientes RADIUS enClientes y servidores RADIUS / NPS. Por ejemplo, si usa el asistente para eliminar un conmutador 802.1X, el modificador también se elimina del complemento NPS.

Haga clic en Next. En la página del asistente para Configurar un método de autenticación, en Tipo (basado en el método de acceso y configuración de red), seleccione Microsoft: Protected EAP (PEAP) y, a continuación, haga clic en Configurar.

Sugerencia

Si recibe un mensaje de error que indica que no se encuentra un certificado para su uso con el método de autenticación y ha configurado Servicios de certificados de Active Directory para emitir automáticamente certificados a servidores RAS e IAS en la red, asegúrese primero de que ha seguido los pasos para registrar NPS en Servicios de dominio de Active Directory, siga estos pasos para actualizar. directiva de grupo: haga clic en Inicio, Sistema de Windows, Ejecutar y, en Abrir, escriba gpupdate y, a continuación, presione Entrar. Cuando el comando devuelva resultados que indiquen que tanto el usuario como el equipo directiva de grupo se han actualizado correctamente, seleccione Microsoft: Protected EAP (PEAP) de nuevo y, a continuación, haga clic en Configurar.

Si después de actualizar directiva de grupo sigue recibiendo el mensaje de error que indica que no se puede encontrar un certificado para su uso con el método de autenticación, el certificado no se está mostrando porque no cumple los requisitos mínimos de certificado de servidor tal como se documenta en la Guía básica complementaria de red: Implementar certificados de servidor para implementaciones cableadas e inalámbricas 802.1X. Si esto sucede, debe interrumpir la configuración de NPS, revocar el certificado emitido a los NPS y, a continuación, seguir las instrucciones para configurar un nuevo certificado mediante la guía de implementación de certificados de servidor.

En la página del asistente para Editar propiedades de EAP protegidas, en Certificado emitido, asegúrese de que está seleccionado el certificado NPS correcto y, a continuación, haga lo siguiente:

Nota

Compruebe que el valor de Emisor es correcto para el certificado seleccionado en Certificado emitido. Por ejemplo, el emisor esperado de un certificado emitido por una Entidad de certificación que ejecuta Servicios de certificados de Active Directory (AD CS) denominado corp\DC1, en el dominio contoso.com, es corp-DC1-CA.

Para permitir que los usuarios se muevan con sus equipos inalámbricos entre puntos de acceso sin necesidad de volver a autenticarse cada vez que asocien a una nueva AP, seleccione Habilitar reconexión rápida.

Para especificar que los clientes inalámbricos que se conectan finalizarán el proceso de autenticación de red si el servidor RADIUS no presenta el tipo de cifrado de longitud-valor (TLV), seleccione Desconectar clientes sin cryptobinding.

Para modificar la configuración de directiva para el tipo EAP, en Tipos de EAP, haga clic en Editar, en Propiedades de MSCHAPv2 de EAP, modifique la configuración según sea necesario y, a continuación, haga clic en Aceptar.

Haga clic en OK. Se cerrará el cuadro de diálogo Editar propiedades de EAP protegidas y se devuelve al asistente paraConfigurar 802.1X. Haga clic en Next.

En Especificar grupos de usuarios, haga clic en Añadir y, a continuación, escriba el nombre del grupo de seguridad que configuró para los clientes inalámbricos en el complemento Usuarios y equipos de Active Directory. Por ejemplo, si llamó a su grupo de seguridad inalámbrica Grupo para redes inalámbricas, escriba Grupo para redes inalámbricas. Haga clic en Next.

Haga clic en Configurar para configurar los atributos estándar de RADIUS y los atributos específicos del proveedor para la LAN virtual (VLAN) según sea necesario y según lo especificado por la documentación proporcionada por el proveedor de hardware de AP inalámbrico. Haga clic en Next.

Revise los detalles del resumen de configuración y, a continuación, haga clic en Finalizar.

En este punto, se han creado las directivas NPS y puede pasar a unir equipos inalámbricos al dominio.

Unión de nuevos equipos inalámbricos al dominio

El método más sencillo para unir nuevos equipos inalámbricos al dominio es conectar físicamente el equipo a un segmento de la LAN cableada (un segmento no controlado por un conmutador 802.1X) antes de unir el equipo al dominio. Este es el procedimiento más sencillo ya que la configuración de la directiva de grupo inalámbrica se aplica automáticamente e inmediatamente y, si ha implementado su propia PKI, el equipo recibe el certificado de CA y lo coloca en el almacén de certificados de las entidades de certificación raíz de confianza, lo que permite al cliente inalámbrico confiar en NPS con certificados de servidor emitidos por su CA.

Del mismo modo, después de unir un nuevo equipo inalámbrico al dominio, el método preferido para que los usuarios inicien sesión en el dominio es realizar el inicio de sesión mediante una conexión cableada a la red.

Otros métodos de unión a un dominio

En los casos en los que no resulta práctico unir equipos al dominio mediante una conexión Ethernet cableada, o en los casos en los que el usuario no pueda iniciar sesión en el dominio por primera vez mediante una conexión cableada, debe usar un método alternativo.

- Configuración del equipo del personal de TI Un miembro del personal de TI se une a un equipo inalámbrico al dominio y, a continuación, configura un perfil inalámbrico de arranque de inicio de sesión único. Con este método, un administrador de TI conecta el equipo inalámbrico a la red Ethernet cableada y, a continuación, une el equipo al dominio. Después, el administrador distribuye el equipo al usuario. Cuando el usuario inicia el equipo sin una conexión cableada, las credenciales de dominio que se especificaron manualmente para el proceso de inicio de sesión de usuario se usarán para establecer una conexión a la red inalámbrica e iniciar sesión en el dominio.

Para más información, consulte la sección Unión al dominio e inicio de sesión mediante el método de configuración del equipo del personal de TI

- Configuración del perfil para red inalámbrica de arranque por los usuarios. El usuario configurará manualmente el equipo inalámbrico con un perfil para red inalámbrica de arranque y se unirá al dominio en función de las instrucciones dadas por un administrador de TI. El perfil para red inalámbrica de arranque permite a los usuarios establecer una conexión inalámbrica y, a continuación, unir el equipo al dominio. Después de unir el equipo al dominio y reiniciar aquel, el usuario puede iniciar sesión en dicho dominio mediante una conexión inalámbrica y sus credenciales de cuenta de dominio.

Para más información, consulte la sección Unión al dominio e inicio de sesión mediante perfil para red inalámbrica de arranque por los usuarios.

Unión al dominio e inicio de sesión mediante el método de configuración del equipo del personal de TI

Los usuarios miembros del dominio con equipos cliente inalámbricos unidos a un dominio pueden usar un perfil para red inalámbrica temporal para conectarse a una red inalámbrica autenticada por 802.1X sin conectarse primero a la LAN cableada. Este perfil inalámbrico temporal se denomina perfil para red inalámbrica de arranque.

Un perfil para red inalámbrica de arranque requiere que el usuario especifique manualmente sus credenciales de cuenta de usuario de dominio, y no valida el certificado del servidor de servicio de acceso telefónico local de autenticación remota (RADIUS) que ejecuta el servidor de directivas de red (NPS).

Una vez establecida la conectividad inalámbrica, se aplica directiva de grupo en el equipo cliente inalámbrico y se emite automáticamente un nuevo perfil para red inalámbrica. La nueva directiva usa las credenciales de equipo y cuenta de usuario para la autenticación de cliente.

Además, como parte de la autenticación mutua PEAP-MS-CHAP v2 mediante el nuevo perfil en lugar del perfil de arranque, el cliente valida las credenciales del servidor RADIUS.

Después de unir el equipo al dominio, use este procedimiento para configurar un perfil para red inalámbrica de arranque de inicio de sesión único, antes de distribuir el equipo inalámbrico al usuario miembro del dominio.

Configuración de un perfil inalámbrico de arranque de inicio de sesión único

Cree un perfil de arranque mediante el procedimiento de esta guía denominado Configurar un perfil de conexión para red inalámbrica para PEAP-MS-CHAP v2 y use las siguientes opciones:

Autenticación PEAP-MS-CHAP v2

Validación del certificado de servidor RADIUS deshabilitado

Inicio de sesión único habilitado

En las propiedades de la directiva de red inalámbrica en la que creó el nuevo perfil de arranque, en la pestaña General, seleccione el perfil de arranque y, a continuación, haga clic en Exportar para exportar el perfil a un recurso compartido de red, unidad flash USB u otra ubicación fácilmente accesible. El perfil se guardará como un archivo *.xml en la ubicación que elija.

Una el nuevo equipo inalámbrico al dominio (por ejemplo, a través de una conexión Ethernet que no requiera autenticación IEEE 802.1X) y agregue el perfil para red inalámbrica de arranque al equipo mediante el comando netsh wlan add profile.

Nota

Para obtener más información, vea los Comandos Netsh para la red de área local inalámbrica (WLAN) en http://technet.microsoft.com/library/dd744890.aspx.

Distribuya el nuevo equipo inalámbrico al usuario con el procedimiento "Inicio de sesión en el dominio mediante equipos que ejecutan Windows 10".

Cuando el usuario inicie el equipo, Windows solicitará al usuario que escriba su nombre de cuenta de usuario de dominio y contraseña. Dado que el inicio de sesión único está habilitado, el equipo usará las credenciales de la cuenta de usuario de dominio para establecer primero una conexión con la red inalámbrica y, a continuación, iniciar sesión en el dominio.

Inicio de sesión en el dominio con equipos que ejecutan Windows 10

Cierre la sesión del equipo o reinicie el equipo.

Presione cualquier tecla del teclado o haga clic en el escritorio. La pantalla de inicio de sesión aparece con un nombre de cuenta de usuario local y un campo de entrada de contraseña debajo del nombre. No inicie sesión con la cuenta de usuario local.

En la esquina inferior izquierda de la pantalla, haga clic en Otro usuario. La pantalla de inicio de sesión de Otro usuario aparece con dos campos, uno para el nombre de usuario y otro para la contraseña. Debajo del campo de contraseña se encuentra el texto Inicio de sesión en: y, a continuación, el nombre del dominio al que está unido el equipo. Por ejemplo, si el dominio se denomina ejemplo.com, en el texto se leerá Inicio de sesión en: EJEMPLO.

En Nombre de usuario, escriba su nombre de usuario de dominio.

En Contraseña, escriba la contraseña del dominio y, a continuación, haga clic en la flecha o presione Entrar.

Nota

Si la pantalla Otro usuario no incluye el texto Iniciar sesión en: y el nombre de dominio, debe escribir el nombre de usuario en el formato dominio\usuario. Por ejemplo, para iniciar sesión en el dominio de ejemplo.com con una cuenta llamada Usuario-01, escriba ejemplo\Usuario-01.

Unión al dominio e inicio de sesión mediante la configuración del perfil para red inalámbrica de arranque por parte de los usuarios

Con este método, completará los pasos de la sección Pasos generales y, a continuación, proporcionará a los usuarios miembros del dominio las instrucciones sobre cómo configurar manualmente un equipo inalámbrico con un perfil para red inalámbrica de arranque. El perfil para red inalámbrica de arranque permite a los usuarios establecer una conexión inalámbrica y, a continuación, unir el equipo al dominio. Una vez que el equipo se ha unido al dominio y se ha reiniciado, el usuario puede iniciar sesión en el dominio a través de una conexión inalámbrica.

Pasos generales

Configure una cuenta de administrador de equipo local, en Panel de control, para el usuario.

Importante

Para unir un equipo a un dominio, el usuario debe iniciar sesión en el equipo con la cuenta de administrador local. Como alternativa, el usuario debe proporcionar las credenciales de la cuenta de administrador local durante el proceso de unir el equipo al dominio. Además, debe tener una cuenta de usuario en el dominio al que quiere unir el equipo. Durante el proceso de unión del equipo al dominio, se le pedirán las credenciales de su cuenta de dominio (nombre de usuario y contraseña).

Proporcione a los usuarios del dominio las instrucciones para configurar un perfil para red inalámbrica de arranque, como se documenta en el siguiente procedimiento Configuración de un perfil para red inalámbrica de arranque.

Además, proporcione a los usuarios las credenciales del equipo local (nombre de usuario y contraseña) y las credenciales de dominio (nombre de cuenta de usuario de dominio y contraseña) con el formato DomainName\UserName, así como los procedimientos para "Unir el equipo al dominio" e "Iniciar sesión en el dominio", como se documenta en la Guía de red principal de Windows Server 2016.

Configuración de un perfil para red inalámbrica de arranque

Use las credenciales proporcionadas por el administrador de red o el profesional de soporte técnico de TI para iniciar sesión en el equipo con la cuenta de administrador del equipo local.

Haga clic con el botón derecho en el ícono de red en el escritorio y haga clic en Abrir centro de redes y recursos compartidos. Se abre Centro de redes y recursos compartidos. En Cambiar la configuración de red, haga clic en Configurar una nueva conexión o red. Se abrirá el cuadro de diálogo de Configuración de un cuadro de diálogo de conexión o red.

Haga clic en Conexión manual a una red inalámbrica y, a continuación, haga clic en Siguiente.

En Conexión manual a una red inalámbrica, en Nombre de red, escriba el nombre de SSID del AP.

En Tipo de seguridad, seleccione la configuración proporcionada por el administrador.

En Tipo de cifrado y Clave de seguridad, seleccione o escriba la configuración proporcionada por el administrador.

Seleccione Iniciar esta conexión automáticamente y, a continuación, haga clic en Siguiente.

En Se ha agregado correctamenteel SSID de su red, haga clic en Cambiar configuración de conexión.

Haga clic en Cambiar la configuración de conexión. Se abrirá el cuadro de diálogo Propiedad de Su red inalámbrica SSID.

Haga clic en la pestaña Seguridad y, a continuación, en Elegir un método de autenticación de red, seleccione EAP protegido (PEAP).

Haga clic en Configuración. Se abrirá la página Propiedades de EAP protegido.

En la página Propiedades de EAP protegida (PEAP), asegúrese de que Validar certificado del servidor no está seleccionado, haga clic en Aceptar dos veces y, a continuación, haga clic en Cerrar.

Después, Windows intentará conectarse a la red inalámbrica. La configuración del perfil para red inalámbrica de arranque especifica que debe proporcionar sus credenciales de dominio. Cuando Windows le solicite un nombre de cuenta y una contraseña, escriba las credenciales de la cuenta de dominio como se indica a continuación: Nombre de dominio\Nombre de usuario, Contraseña de dominio.

Unión del equipo al dominio

Inicie sesión en el equipo con la cuenta de administrador local.

En el cuadro de texto de búsqueda, escriba PowerShell. En los resultados de la búsqueda, haga clic con el botón derecho a Windows PowerShell y, a continuación, haga clic en Ejecutar como administrador. Windows PowerShell se abrirá con un indicador elevado.

En Windows PowerShell, escriba el siguiente comando y presione ENTRAR. Asegúrese de reemplazar la variable NombreDeDominio por el nombre del dominio al que desea unirse.

Add-Computer NombreDeDominio

Cuando se le solicite, escriba el nombre de usuario y la contraseña de dominio y haga clic en Aceptar.

Reinicie el equipo.

Siga las instrucciones de la sección anterior Iniciar sesión en el dominio mediante equipos que ejecutan Windows 10.