Detección de amenazas en la plataforma unificada de SecOps de Microsoft

Las amenazas de ciberseguridad abundan en el panorama tecnológico actual. El espectro constante de la vulneración y una gran cantidad de señales disponibles para los centros de operaciones de seguridad crean mucho ruido. La plataforma secops unificada de Microsoft separa las amenazas accionables del ruido. Cada servicio de la plataforma secops unificada de Microsoft agrega sus propias detecciones ajustadas para que coincidan con la complejidad de la solución que proporciona y lo reúnen todo en un único panel.

La plataforma secops unificada de Microsoft en el portal de Microsoft Defender extrae las detecciones en forma de alertas e incidentes de Microsoft Defender XDR, Microsoft Sentinel y Microsoft Defender para la nube.

Detección de amenazas en el portal de Microsoft Defender

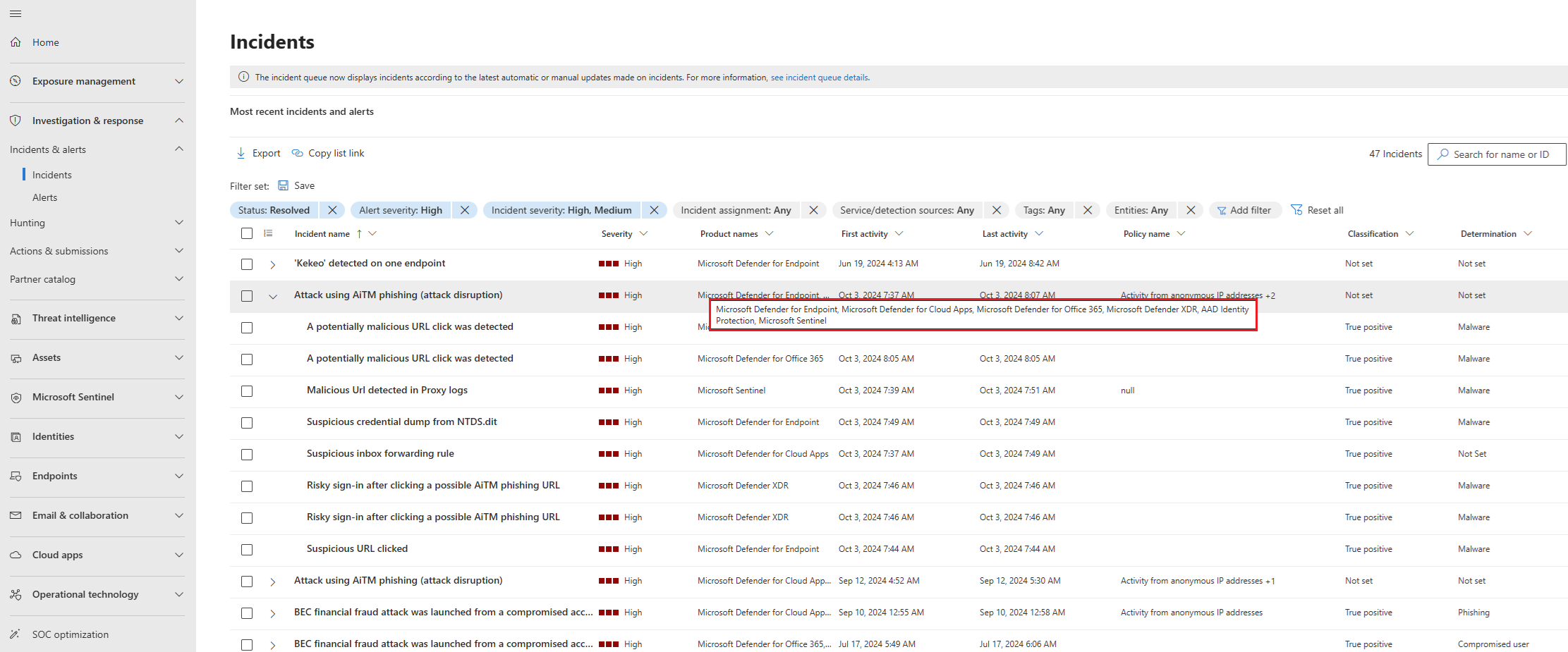

Los equipos de seguridad necesitan concentración y claridad para eliminar falsos positivos. El portal de Microsoft Defender correlaciona y combina alertas e incidentes de todas las soluciones de seguridad y cumplimiento compatibles de Microsoft, y unifica la detección de amenazas de soluciones externas a través de Microsoft Sentinel y Microsoft Defender para la nube. La correlación y combinación de estas señales aporta un contexto y una priorización enriquecidos. Por ejemplo, un ataque de suplantación de identidad de adversario en el medio (AiTM) podría tener fragmentos del rompecabezas de amenazas dispersos entre varios orígenes. El portal de Defender reúne esas partes en un caso de ataque al tiempo que proporciona interrupciones de ataque y respuesta guiada para corregir la amenaza.

En la imagen siguiente se muestra el panel de incidentes que correlaciona señales de varios servicios, incluidos los orígenes de detección individuales para una historia completa de ataques AiTM.

Cada producto de seguridad de Microsoft compatible habilitado desbloquea más señales para transmitirlos al portal de Defender. Para obtener más información sobre cómo se unen y priorizan estas señales, consulte Incidentes y alertas en el portal de Microsoft Defender.

Microsoft Defender XDR detección de amenazas

Defender XDR tiene una funcionalidad de correlación única que proporciona una capa adicional de análisis de datos y detección de amenazas. En la tabla siguiente se proporcionan ejemplos de cómo se optimizan los servicios de seguridad admitidos para detectar amenazas que coincidan con el carácter de su solución.

| servicio Defender XDR | Especialidad de detección de amenazas |

|---|---|

| Microsoft Defender para punto de conexión | Microsoft Defender antivirus detecta malware polimórfico con análisis heurísticos y basados en comportamientos en puntos de conexión como dispositivos móviles, escritorios y mucho más. |

| Microsoft Defender para Office 365 | Detecta phishing, malware, vínculos con armas y mucho más en el correo electrónico, Teams y OneDrive. |

| Microsoft Defender for Identity | Detecta la escalación de privilegios, el movimiento lateral, la detección, la evasión de defensa, la persistencia y mucho más en las identidades locales y en la nube. |

| Microsoft Defender for Cloud Apps | Detecta actividades sospechosas a través de análisis de comportamiento de usuarios y entidades (UEBA) en aplicaciones en la nube. |

| Administración de vulnerabilidades de Microsoft Defender | Detecta vulnerabilidades en dispositivos que proporcionan un contexto significativo para las investigaciones. |

| Protección de Microsoft Entra ID | Detecta riesgos asociados a inicios de sesión, como viajes imposibles, direcciones IP verificadas del actor de amenazas, credenciales filtradas, difusión de contraseñas, etc. |

| Prevención de pérdida de datos de Microsoft | Detecta los riesgos y el comportamiento asociados con el uso compartido y la filtración excesiva de información confidencial en los servicios de Microsoft 365, las aplicaciones de Office, los puntos de conexión, etc. |

Para obtener más información, consulte ¿Qué es Microsoft Defender XDR?

Microsoft Sentinel detección de amenazas

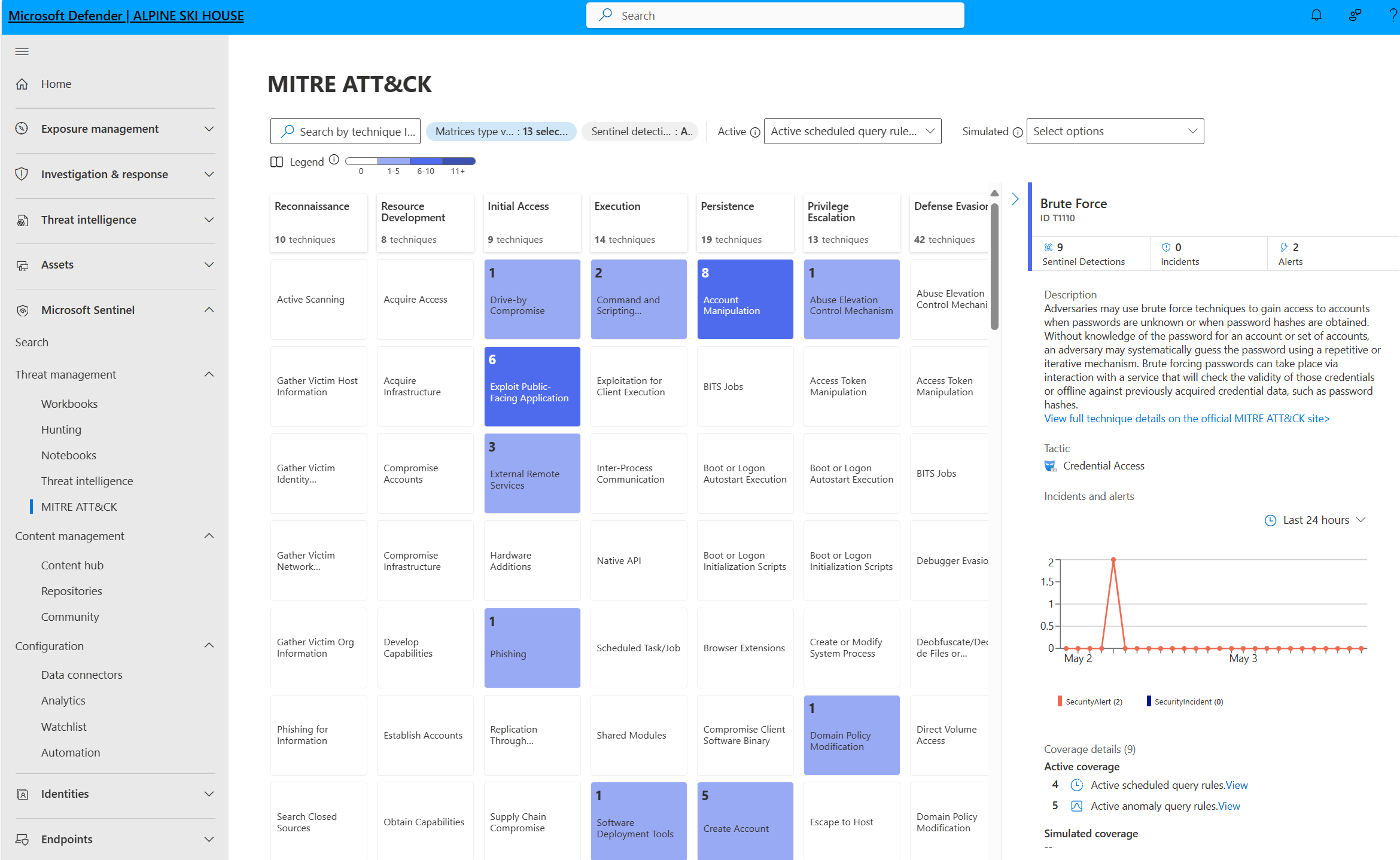

Microsoft Sentinel conectado al portal de Defender permite la recopilación de datos de un gran número de orígenes de Microsoft y que no son de Microsoft, pero no se detiene allí. Con las funcionalidades de administración de amenazas de Microsoft Sentinel, obtendrá las herramientas necesarias para detectar y organizar las amenazas para su entorno.

| Característica de administración de amenazas | Funcionalidad de detección | Más información |

|---|---|---|

| Cobertura de MITRE ATT&CK | Organice la cobertura de detección de amenazas y comprenda las brechas. | Descripción de la cobertura de seguridad por parte del marco de trabajo de MITRE ATT&CK® |

| Análisis | Las reglas examinan constantemente los datos para generar alertas e incidentes e integran esas señales en el portal de Defender. | Detección de amenazas de forma inmediata |

| Listas de reproducción | Mantenga relaciones significativas en su entorno para mejorar la calidad y priorización de las detecciones. | Listas de reproducción en Microsoft Sentinel |

| Libros | Detecte amenazas con información visual, especialmente para supervisar el estado de la recopilación de datos y comprender las brechas que impiden la detección de amenazas adecuada. | Visualización de los datos con libros |

| Reglas de resumen | Optimiza los registros ruidosos y de gran volumen para detectar amenazas en datos de valores de baja seguridad. | Generación de alertas sobre coincidencias de inteligencia sobre amenazas con datos de red |

Para obtener más información, consulte Conexión de Microsoft Sentinel al portal de Microsoft Defender.

Microsoft Defender para la detección de amenazas en la nube

Defender for Cloud proporciona detección de amenazas para generar alertas e incidentes mediante la supervisión continua de los recursos de las nubes con análisis de seguridad avanzados. Estas señales se integran directamente en el portal de Defender para la clasificación de correlación y gravedad. Cada plan habilitado en Defender for Cloud agrega a las señales de detección que se transmiten al portal de Defender. Para obtener más información, consulte Alertas e incidentes en Microsoft Defender XDR.

Defender for Cloud detecta amenazas en una amplia variedad de cargas de trabajo. En la tabla siguiente se proporcionan ejemplos de algunas de las amenazas que detecta. Para obtener más información sobre alertas específicas, vea Lista de referencia de alertas de seguridad.

| Plan de Defender for Cloud | Especialidad de detección de amenazas |

|---|---|

| Defender para servidores | Detecta amenazas para Linux y Windows basadas en errores antimalware, ataques sin archivos, ataques criptográficos y ransomware, ataques por fuerza bruta y muchos más. |

| Defender para storage | Detecta contenido de phishing y distribución de malware, acceso y detección sospechosos, extracción de datos inusuales y mucho más. |

| Defender para contenedores | Detecta amenazas en el plano de control y en el tiempo de ejecución de la carga de trabajo para la exposición de riesgo, actividad de minería de datos malintencionada o criptográfica, actividad de shell web, simulaciones personalizadas y mucho más. |

| Defender para bases de datos | Detecta la inyección de SQL, la aproximada, el acceso inusual, los intentos de fuerza bruta y mucho más. |

| Defender para API | Detecta picos sospechosos de tráfico, acceso desde direcciones IP malintencionadas, técnicas de detección y enumeración de puntos de conexión de API, etc. |

| Protección contra amenazas de IA | Detecta amenazas en las aplicaciones de inteligencia artificial generativas para los intentos de jailbreak, la exposición de datos confidenciales, la inteligencia artificial dañada y mucho más. |

Para obtener más información, consulte Alertas e incidentes de seguridad.