Microsoft Defender XDR en el portal de Defender

Microsoft Defender XDR en la plataforma unificada de SecOps de Microsoft unifica y coordina la protección contra amenazas en una amplia gama de recursos, incluidos dispositivos y puntos de conexión, identidades, correo electrónico, servicios de Microsoft 365 y aplicaciones SaaS.

Defender XDR consolida las señales de amenazas y los datos entre los recursos, de modo que pueda supervisar y administrar las amenazas de seguridad desde una sola ubicación en el portal de Microsoft Defender.

Defender XDR combina varios servicios de seguridad de Microsoft.

| Servicio | Detalles |

|---|---|

| Protección contra amenazas de correo electrónico con Defender para Office 365 | Ayuda a proteger el correo electrónico y los recursos de Office 365. |

| Protección de dispositivos con Defender para punto de conexión | Ofrece protección preventiva, detección posterior a la vulneración e investigación y respuesta automatizadas para los dispositivos. |

| Protección de Active Directory con Defender for Identity | Usa señales de Active Directory para identificar, detectar e investigar amenazas avanzadas, identidades en peligro y acciones internas malintencionadas. |

| Protección de aplicaciones en la nube SaaS con Defender for Cloud Apps | Proporciona visibilidad profunda, controles de datos seguros y protección contra amenazas mejorada para aplicaciones en la nube SaaS y PaaS. |

| Protección contra una amplia gama de amenazas con Microsoft Sentinel | Microsoft Sentinel se integra perfectamente con Defender XDR para combinar las funcionalidades de ambos productos en una plataforma de seguridad unificada para la detección, investigación, búsqueda y respuesta de amenazas. |

Detección de amenazas

Defender XDR proporciona supervisión continua de amenazas. Cuando se detectan amenazas, se crean alertas de seguridad . Defender agrega automáticamente alertas relacionadas y señales de seguridad en incidentes de seguridad.

Los incidentes definen una imagen completa de un ataque. Los incidentes ayudan a los equipos de SOC a comprender los ataques y responder más rápidamente. Los incidentes reúnen alertas relacionadas, información sobre el ámbito y el progreso del ataque, y las entidades y los recursos implicados en un ataque.

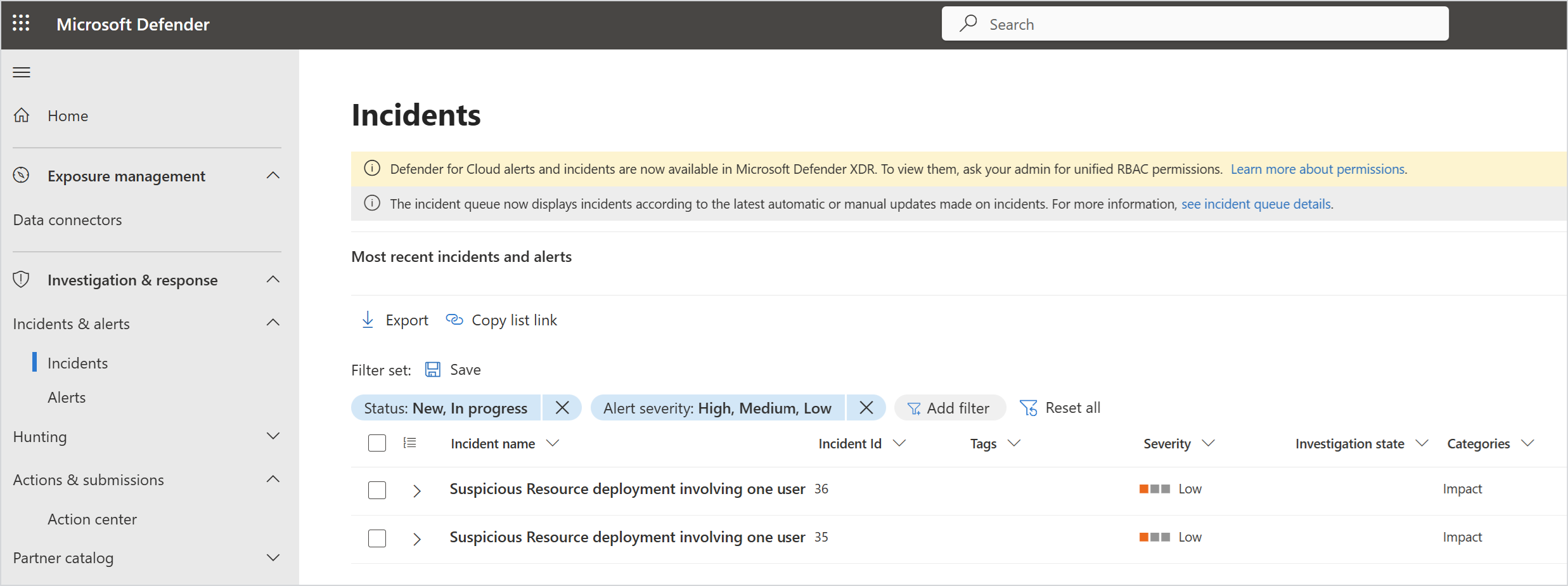

Una sola cola de incidentes en el portal de Defender proporciona visibilidad completa de las alertas e incidentes más recientes, así como de los datos históricos. Puede buscar y consultar la cola de incidentes y priorizar las respuestas en función de la gravedad.

Detección de ataques de movimiento lateral

Defender for XDR incluye capacidad de engaño para detectar el movimiento lateral operado por el hombre, que a menudo se usa en ataques comunes, como ransomware y peligro de correo electrónico.

La funcionalidad de engaño genera recursos de señuelo. Cuando los atacantes interactúan con estos recursos, la funcionalidad de engaño genera alertas de alta confianza que se pueden ver en la página Alertas del portal.

Interrumpir automáticamente las amenazas

Defender XDR usa la interrupción automática de ataques para contener ataques en curso, limitar el impacto de los ataques y proporcionar más tiempo para que los equipos de seguridad respondan.

La interrupción automática se basa en señales de alta fidelidad generadas por la correlación de incidentes entre millones de señales de producto de Defender y la información de investigación continua del equipo de investigación de seguridad de Microsoft, para garantizar una alta relación señal-ruido.

La interrupción automática usa Defender XDR acciones de respuesta cuando se detectan ataques. Las respuestas incluyen la inclusión o deshabilitación de recursos.

Las interrupciones de ataques se marcan claramente en la cola de incidentes de Defender XDR y en páginas de incidentes específicas.

Búsqueda de amenazas

La búsqueda proactiva inspecciona e investiga los eventos de seguridad y los datos para localizar amenazas de seguridad conocidas y potenciales.

Defender XDR proporciona funcionalidades de búsqueda de amenazas en el portal de Defender.

Búsqueda avanzada: los equipos de SOC pueden usar la búsqueda avanzada con el Lenguaje de consulta Kusto (KQL) en el portal para crear consultas y reglas personalizadas para la búsqueda de amenazas en toda la empresa. Los analistas pueden buscar indicadores de riesgo, anomalías y actividades sospechosas en Defender XDR orígenes de datos.

Si no está familiarizado con KQL, Defender XDR proporciona un modo guiado para crear consultas visualmente y plantillas de consulta predefinidas.

Reglas de detección personalizadas: además de la búsqueda avanzada, los equipos de SOC pueden crear reglas de detección personalizadas para supervisar y responder de forma proactiva a eventos y estados del sistema. Las reglas pueden desencadenar alertas o acciones de respuesta automática.

Respuesta a amenazas

Defender for XDR proporciona funcionalidades automatizadas de investigación y respuesta . Automation reduce el volumen de alertas que deben controlar manualmente los equipos de SOC.

A medida que las alertas crean incidentes, las investigaciones automatizadas generan un veredicto que determina si se encontró una amenaza. Cuando se identifican amenazas sospechosas y malintencionadas, las acciones de corrección incluyen el envío de un archivo a la cuarentena, la detención de un proceso, el bloqueo de una dirección URL o el aislamiento de un dispositivo.

Puede ver un resumen de las investigaciones y respuestas automatizadas en la página principal del portal. Las acciones de corrección pendientes se controlan en el Centro de acciones del portal.