Investigar un archivo

Investiga los detalles de un archivo asociado a una alerta, un comportamiento o un evento específicos para tratar de determinar si el archivo muestra actividades malintencionadas, identificar la motivación del ataque y comprender el posible alcance de la infracción.

Existen muchas formas de acceder a la página de perfil detallada de un archivo específico. Por ejemplo, puede usar la característica de búsqueda, el gráfico de incidentes, la escala de tiempo del artefacto, seleccionar un vínculo desde el árbol de procesos de alertas o elegir un evento en la escala de tiempo del dispositivo. Para obtener información de las siguientes secciones en la vista de archivos:

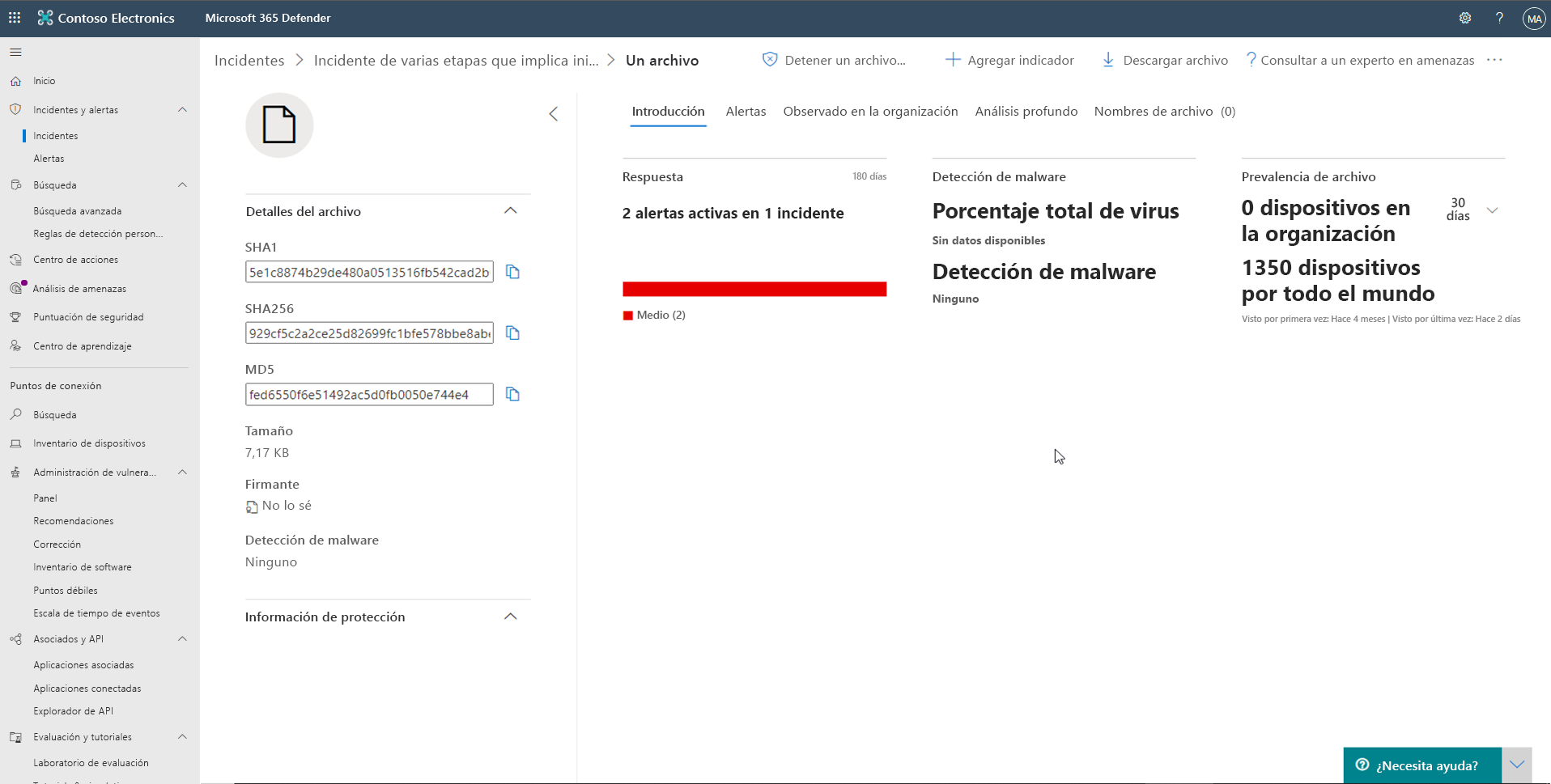

Detalles del archivo, detección de malware y prevalencia de archivos

Detalles del archivo, detección de malware y prevalencia de archivos

Alertas

Observed in organization

Deep analysis

Nombres de archivo

En la parte superior de la página de perfil, encima de las tarjetas de información del archivo. Estas son algunas de las acciones que puede realizar desde aquí:

Detener y poner en cuarentena

Agregar o editar un indicador

Descarga de archivo

Consultar a un experto en amenazas

Centro de actividades

Página de perfil detallada

Detalles del archivo, detección de malware y prevalencia de archivos

Las tarjetas de detalles del archivo, el incidente, la detección de malware y la prevalencia de archivos muestran varios atributos sobre el archivo. Verá detalles como el MD5 del archivo, la relación de detección total del virus y la detección del Antivirus de Microsoft Defender, si está disponible, así como la prevalencia del archivo, tanto en todo el mundo como dentro de sus organizaciones.

Alertas

La pestaña Alertas proporciona una lista de alertas relacionadas con el archivo. En esta lista se incluye gran parte de la misma información que en la cola Alertas, con la excepción del grupo de dispositivos al que pertenece el dispositivo afectado, si procede. Para elegir el tipo de información que se muestra, seleccione Personalizar columnas en la barra de herramientas situada encima de los encabezados de columna.

Observed in organization

La pestaña Observed in the organization (Observado en la organización) le permite especificar un intervalo de fechas para ver qué dispositivos se han observado con el archivo. En esta pestaña se pueden mostrar hasta 100 dispositivos. Para ver todos los dispositivos con el archivo, exporte la pestaña a un archivo CSV. Para hacerlo, seleccione Exportar en el menú de acción situado encima de los encabezados de columna de la pestaña.

Use el control deslizante o el selector de intervalo para especificar rápidamente un período de tiempo en el que quiera buscar eventos que impliquen el archivo. Puede especificar un intervalo de tiempo de al menos un día. Esto le permitirá ver solo los archivos que se comunicaron con esa dirección IP en ese momento, lo que reduce drásticamente el desplazamiento y la búsqueda innecesarios.

Deep analysis

La pestaña Deep analysis (Análisis detallado) le permite enviar el archivo para analizarlo en detalle con el fin de averiguar más datos sobre su comportamiento y el efecto que tiene en sus organizaciones. Después de enviar el archivo, el informe del análisis detallado se mostrará en esta pestaña cuando los resultados estén disponibles. Si el análisis detallado no averiguó nada, el informe estará vacío y el espacio de resultados en blanco.

Nombres de archivo

En la pestaña Nombres de archivo se muestran todos los nombres que se ha observado que usa el archivo en sus organizaciones.

Análisis detallado de archivos

Por lo general, las investigaciones de seguridad cibernética tienen lugar tras una alerta. Las alertas se relacionan con uno o más archivos observados que con frecuencia son nuevos o desconocidos. Al hacer clic en un archivo, accede a la vista del archivo, desde donde puede ver sus metadatos. Para enriquecer los datos relacionados con el archivo, puedes enviar el archivo para un análisis detallado.

La característica de análisis detallado ejecuta un archivo en un entorno en la nube seguro y totalmente instrumentado. Los resultados del análisis detallado muestran las actividades del archivo, los comportamientos observados y los artefactos asociados, como los archivos colocados, las modificaciones del registro y comunicación con IP. En la actualidad, el análisis detallado admite el análisis exhaustivo de archivos portables ejecutables (PE), incluidos los archivos. exe y. dll.

El análisis detallado de un archivo puede tardar varios minutos. Una vez completado el análisis de archivos, la pestaña Deep Analysis (Análisis detallado) se actualiza para mostrar la fecha y hora de los últimos resultados disponibles y un resumen del propio informe.

El resumen del análisis detallado incluye una lista de comportamientos observados, algunos de los cuales pueden indicar una actividad malintencionada, y observables, como las direcciones IP con las que se ha contactado y los archivos creados en el disco. Si no se encuentra nada, en estas secciones se mostrará un mensaje breve.

Los resultados del análisis detallado se comparan con la inteligencia sobre amenazas y cualquier coincidencia genera las alertas correspondientes.

Usa la característica de análisis detallado para investigar los detalles de cualquier archivo, normalmente durante la investigación de una alerta o por cualquier otro motivo cuando sospeches que exista un comportamiento malintencionado. Esta característica está disponible en la pestaña Deep Analysis (Análisis detallado) de la página de perfil del archivo.

El envío para realizar análisis detallados está habilitado cuando el archivo está disponible en la colección de muestra de back-end de Defender para punto de conexión o bien si se observó en un dispositivo Windows 10 que admite el envío al análisis detallado. También puede enviar una muestra manualmente desde el portal del Centro de seguridad de Microsoft si el archivo no se observó en ningún dispositivo Windows 10 y esperar a que el botón Enviar para el análisis detallado esté disponible.

Cuando se recopila la muestra, Defender para punto de conexión ejecuta el archivo en un entorno seguro y crea un informe detallado de los comportamientos observados y los artefactos asociados, como los archivos descartados en los dispositivos, la comunicación con direcciones IP y las modificaciones del Registro.

Enviar archivos para un análisis detallado:

Selecciona el archivo que quieres enviar para un análisis detallado. Puedes seleccionar un archivo o buscarlo desde cualquiera de las siguientes vistas:

Alertas: seleccione los vínculos del archivo en la Descripción o los Detalles de la escala de tiempo del artefacto.

Lista de dispositivos: seleccione los vínculos del archivo en Descripción o Detalles, en la sección Device in the organization (Dispositivo de la organización).

Cuadro de búsqueda: seleccione Archivo en el menú desplegable y escriba el nombre de archivo.

En la pestaña Deep analysis (Análisis detallado) de la vista de archivos, seleccione Enviar.

Solo se admiten archivos PE, incluidos los archivos . exe y .dll. Una barra de progreso se muestra y proporciona información sobre las distintas etapas del análisis. Cuando finalice el análisis, podrás ver el informe.

Ver los informes de análisis detallados

Consulte el informe de análisis detallado que proporciona Defender para punto de conexión para ver los detalles del análisis realizado con el archivo que envió. Esta característica está disponible en el contexto de la vista de archivos.

Puede ver el informe completo, que proporciona detalles en las siguientes secciones:

Comportamientos

observables

Los detalles que se proporcionan pueden ayudarte a investigar si hay indicaciones de un posible ataque.

Selecciona el archivo que has enviado para un análisis detallado.

Seleccione la pestaña Deep analysis (Análisis detallado). Si hay algún informe anterior, el resumen del informe se mostrará en esta pestaña.

Solución de problemas del análisis detallado

Si se produce un problema al intentar enviar un archivo, intenta cada uno de los siguientes pasos de solución de problemas.

Asegúrese de que el archivo en cuestión es un archivo PE. Los archivos PE suelen tener extensiones .exe o .dll (programas ejecutables o aplicaciones).

Asegúrate de que el servicio tiene acceso al archivo, que aún existe y que no está dañado ni modificado.

Puede esperar un poco e intentar volver a enviar el archivo si la cola está llena o hubo un problema temporal de comunicación o conexión.

Si la directiva de recopilación de muestra no está configurada, el comportamiento predeterminado es permitir esta recopilación. Si está configurada, compruebe que su configuración permite la recopilación de muestra antes de volver a enviar el archivo. Una vez configurada la recopilación de muestra, compruebe el siguiente valor del Registro:

Ruta de acceso: HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection

Name: AllowSampleCollection

Tipo: DWORD

Valor hexadecimal:

Valor = 0: bloquear recopilación de muestra

Valor = 1: permitir recopilación de muestra

Cambiar la unidad organizativa a través de la directiva de grupo.

Acciones de respuesta del archivo

Responda rápidamente a los ataques detectados mediante la detención, la cuarentena o el bloqueo de archivos. Después de realizar una acción en los archivos, puede comprobar los detalles de la actividad en el centro de actividades. Las acciones de respuesta están disponibles en la página de perfil detallado de un archivo.

Las acciones de respuesta se ejecutan en la parte superior de la página del archivo e incluyen:

Detener un archivo y ponerlo en cuarentena

Agregar indicador

Descarga de archivo

Centro de actividades

Detener un archivo y ponerlo en cuarentena

Una forma de contener un ataque en la organización es detener el proceso malintencionado y poner en cuarentena el archivo donde se observó.

Solo puede realizar esta acción si:

el dispositivo en el que se realiza la acción ejecuta Windows 10, versión 1703 o posterior;

el archivo no pertenece a ningún editor de terceros de confianza ni lo firma Microsoft.

El Antivirus de Microsoft Defender debe estar en ejecución al menos en modo pasivo.

La acción Stop and Quarantine File (Detener el archivo y ponerlo en cuarentena) implica detener los procesos en ejecución, poner los archivos en cuarentena y eliminar datos persistentes, como claves del Registro. La acción de detener un archivo y ponerlo en cuarentena está limitada a un máximo de 1000 dispositivos. Para detener un archivo en un número mayor de dispositivos, consulte Agregar indicador para bloquear o permitir un archivo.

Detener y poner en cuarentena archivos

Seleccione el archivo que quiere detener y poner en cuarentena. Puedes seleccionar un archivo desde cualquiera de las siguientes vistas o usar el cuadro de búsqueda:

Alertas: seleccione los vínculos correspondientes en la Descripción o los Detalles en la escala de tiempo del artefacto.

Cuadro de búsqueda: Selecciona Archivo del menú desplegable y escribe el nombre del archivo.

Vaya a la barra superior y seleccione Stop and Quarantine File (Detener el archivo y ponerlo en cuarentena).

Especifique un motivo y, a continuación, seleccione Confirmar.

El centro de actividades muestra la información del envío:

- Submission time - Shows when the action was submitted.

- Success - Shows the number of devices where the file has been stopped and quarantined.

- Failed - Shows the number of devices where the action failed and details about the failure.

- Pending - Shows the number of devices where the file is yet to be stopped and quarantined from. This can take time for cases when the device is offline or not connected to the network.

Seleccione cualquiera de los indicadores de estado para ver más información sobre la acción. Por ejemplo, seleccione Error para ver dónde se produjo un error en la acción. Cuando se quita el archivo de un dispositivo, el usuario recibe una notificación.

Se agrega un nuevo evento para cada dispositivo en la escala de tiempo del dispositivo en que se ha detenido un archivo y se ha puesto en cuarentena. En el caso de los archivos que se usan de forma generalizada en una organización, se muestra una advertencia antes de que se realice la acción para validar que la operación está prevista.

Restaurar el archivo de la cuarentena

Puede revertir y quitar un archivo de la cuarentena si ha determinado que está limpio después de una investigación. Ejecute el siguiente comando en cada dispositivo en que se haya puesto en cuarentena el archivo.

Abra un símbolo del sistema con privilegios elevados en el dispositivo:

Vaya a Inicio y escriba cmd.

Haga clic con el botón derecho en el símbolo del sistema y seleccione Ejecutar como administrador.

Introduce el siguiente comando y presiona Entrar:

“%ProgramFiles%\Windows Defender\MpCmdRun.exe” –Restore –Name EUS:Win32/CustomEnterpriseBlock –All

Agregar un indicador para bloquear o permitir un archivo

Para evitar una mayor propagación de un ataque en la organización, puede prohibir archivos potencialmente maliciosos o malware sospechoso. Si conoce un archivo portable ejecutable (PE) potencialmente malintencionado, puede bloquearlo. Esta operación impedirá que se pueda leer, escribir o ejecutar en los dispositivos de la organización.

Habilitar la característica de bloqueo de archivos

Para empezar a bloquear archivos, antes debe activar la característica Bloquear o permitir en la Configuración.

Permitir o bloquear un archivo

Al agregar un hash de indicador para un archivo, puede elegir generar una alerta y bloquear el archivo cuando un dispositivo de la organización intente ejecutarlo. Los archivos bloqueados automáticamente por un indicador no se mostrarán en el centro de actividades de los archivos, pero las alertas estarán visibles en la cola Alertas. Consulte Administrar indicadores para obtener más detalles sobre el bloqueo y la generación de alertas en archivos. Para detener el bloqueo de un archivo, quite el indicador. Puede hacerlo desde la acción Editar indicador de la página de perfil del archivo. Esta acción estará visible en la misma posición que la acción Agregar indicador antes de agregar el indicador. También puede editar los indicadores desde la página Configuración, en la sección Reglas e indicadores. Los indicadores se enumeran en esta área con el valor de hash de su archivo.

Descarga de archivo

Si selecciona Descargar archivo en las acciones de respuesta, podrá descargar un archivo .zip local protegido con contraseña que contiene el archivo. Al seleccionar esta acción, aparecerá un menú flotante. Desde el menú flotante, puede registrar un motivo por el que descarga el archivo. También puede establecer una contraseña para abrir el archivo. Si Defender para punto de conexión aún no ha almacenado un archivo, no puede descargarlo. En su lugar, verá el botón Recopilar archivo en la misma ubicación. Si un archivo no se ha detectado en la organización en los últimos 30 días, el botón Recopilar archivo estará deshabilitado.

Comprobar los detalles de actividad en el centro de actividades

El centro de actividades proporciona información sobre las acciones que se realizaron con un dispositivo o archivo. Podrá ver los detalles siguientes:

Recopilación de paquetes de investigación

Examen antivirus

Restricción de aplicaciones

Aislamiento de dispositivos

También se muestran todos los demás detalles relacionados; por ejemplo, la fecha y hora de envío, el usuario que realizó el envío y si la acción se completó correctamente o con errores.