Integrar con otras herramientas de Microsoft

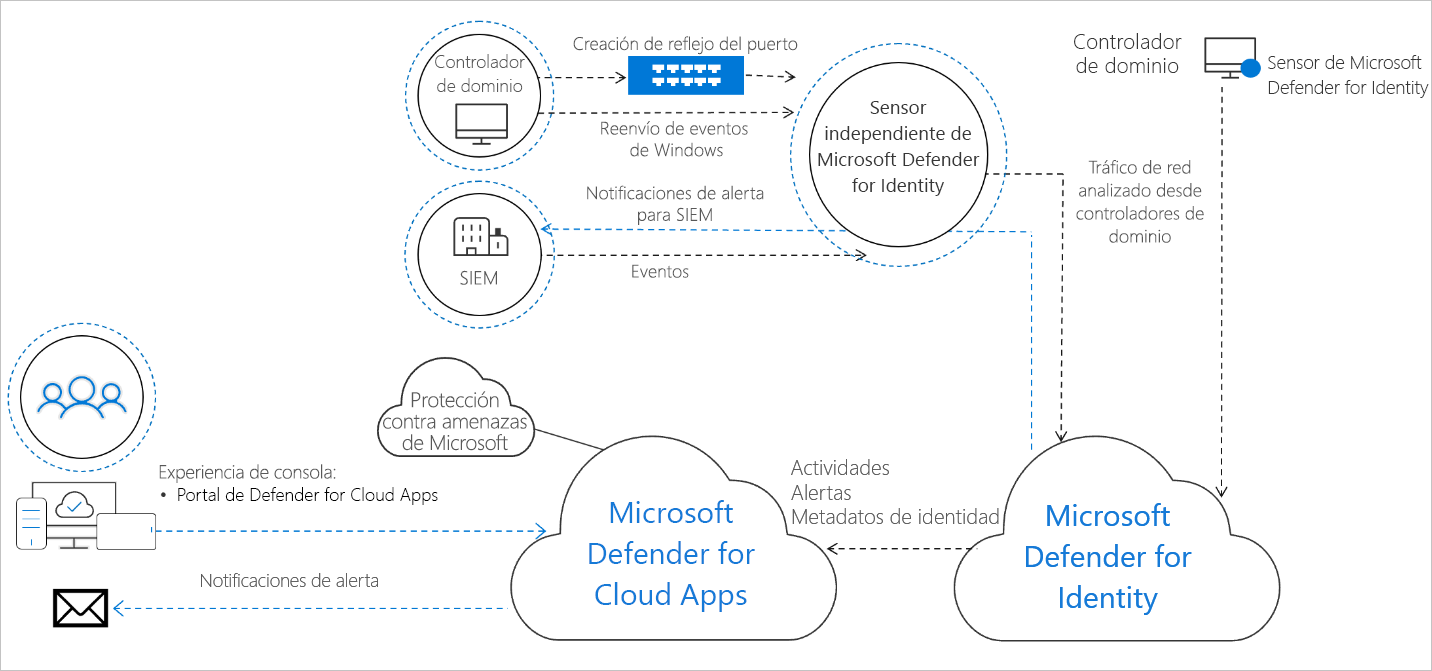

El servicio de nube Microsoft Defender for Identity funciona con la infraestructura de Azure y actualmente está desplegado en los Estados Unidos, Europa y Asia. El servicio de Microsoft Defender for Identity está conectado al gráfico de seguridad inteligente de Microsoft. Esto permite que Microsoft Defender for Identity se integre con Microsoft Defender for Cloud Apps, como parte de una estrategia de supervisión de XDR de Microsoft Defender.

Una vez integrado en Microsoft Defender for Cloud Apps, podrá ver las actividades locales de todos los usuarios de su organización. También obtendrá conocimientos avanzados sobre sus usuarios que combinan alertas y actividades sospechosas en la nube y en los entornos de las instalaciones. Además, las directivas de Microsoft Defender for Identity aparecerán en la página de directivas de Defender for Cloud Apps. La siguiente captura de pantalla muestra a Microsoft Defender for Identity creando informes dentro de Defender for Cloud Apps.

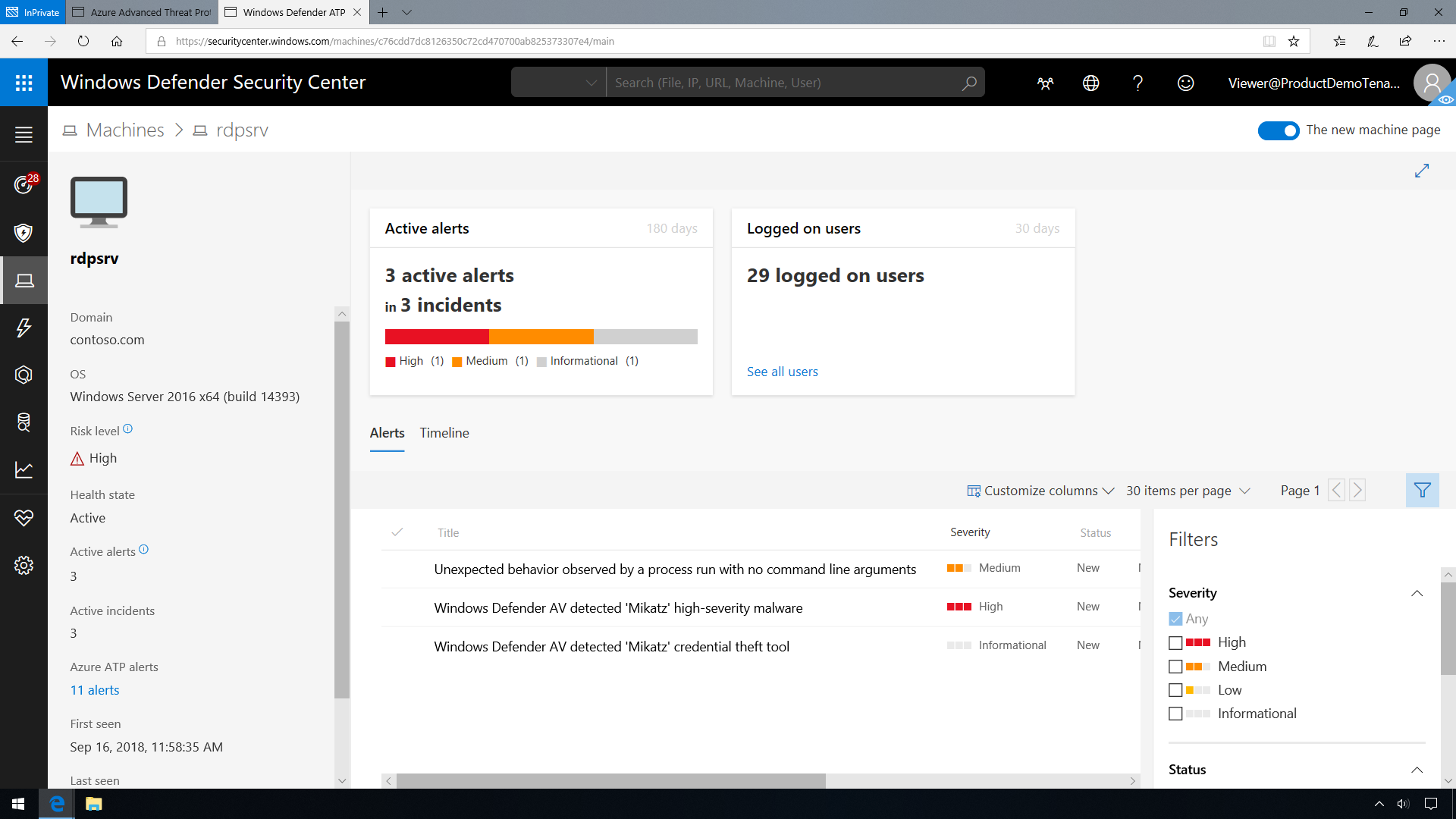

Microsoft Defender for Identity también le permite integrar Microsoft Defender for Identity con Microsoft Defender para punto de conexión, para así obtener una solución de protección contra amenazas aún más completa. Mientras Microsoft Defender for Identity monitorea el tráfico en sus controladores de dominio, Microsoft Defender para punto de conexión monitorea sus puntos de conexión, proporcionando en conjunto una única interfaz desde la que puede proteger su entorno. Una vez que Microsoft Defender para punto de conexión y Microsoft Defender for Identity estén integrados, puede hacer clic en un punto de conexión para ver alertas de Microsoft Defender for Identity en el portal de Microsoft Defender para punto de conexión.

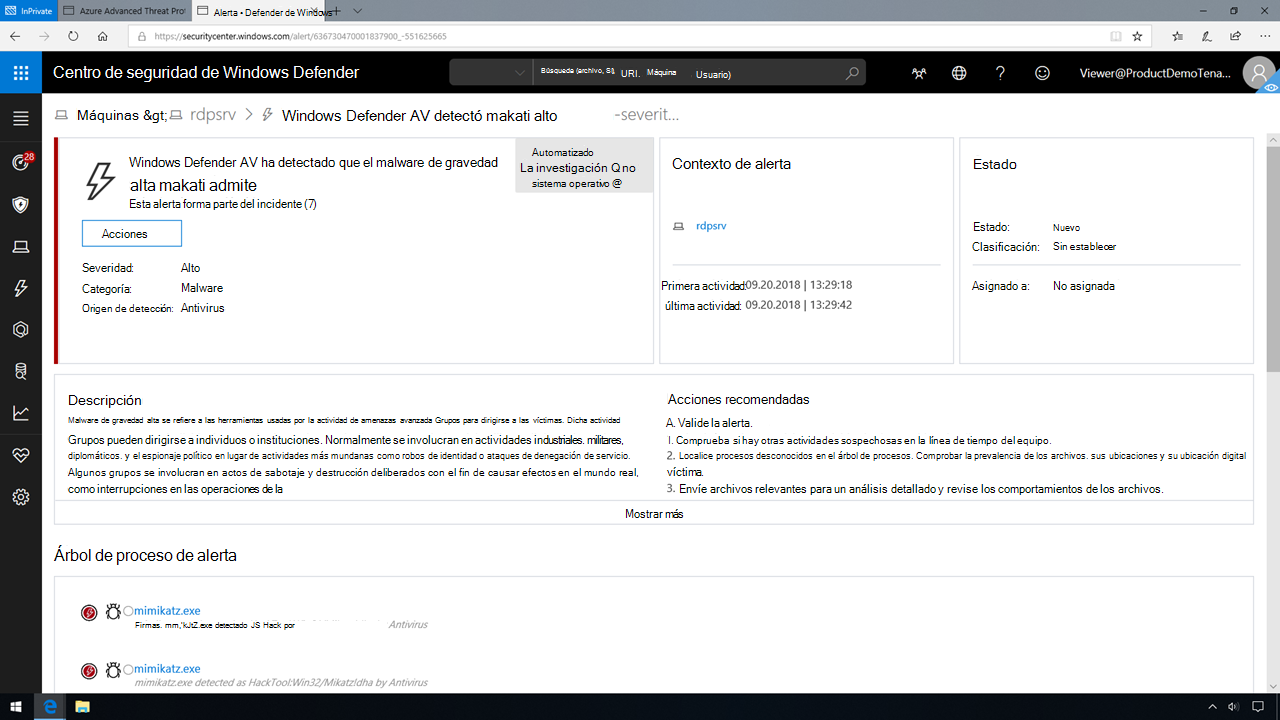

Tener este nivel de conocimiento de los procesos de ejecución del sistema permite a un analista localizar las secuencias de eventos que conducen a un compromiso de la red. En la siguiente captura de pantalla, hay alertas de alta gravedad que apuntan a la instalación de malware en el sistema.

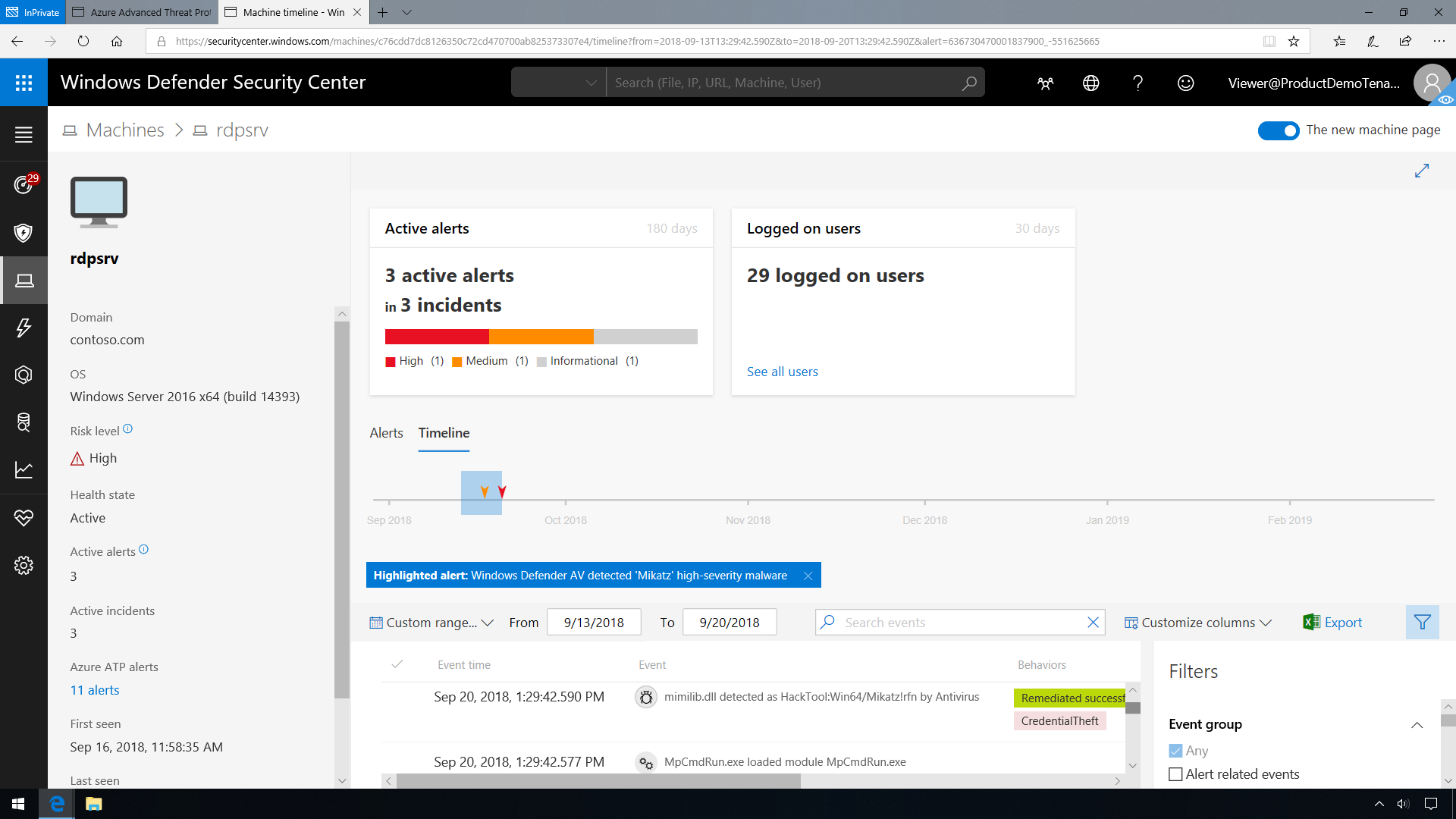

Al hacer clic en la alerta se verifica que un ataque Pass-The-Hash (PtH) ocurrió usando la herramienta Mimikatz. En las acciones para la alerta, también podemos revisar una línea de tiempo de los eventos que rodean el robo de credenciales.