Descripción de la administración de acceso con privilegios

Privileged Access Management (PAM) en Microsoft Purview ayuda a las organizaciones a controlar el acceso a datos confidenciales y configuraciones críticas en Microsoft Exchange Online. Las cuentas administrativas tradicionales suelen tener permisos permanentes, lo que aumenta el riesgo de uso indebido o riesgo. PAM mitiga estos riesgos mediante la introducción de controles de acceso estructurados:

- Acceso permanente cero: los permisos administrativos no se asignan de forma permanente. Los usuarios solo solicitan acceso cuando sea necesario.

- Acceso Just-In-Time: se conceden permisos temporales para tareas específicas, lo que limita la ventana de exposición.

- Acceso suficiente: el acceso se limita a los permisos mínimos necesarios para la tarea en cuestión.

Estos controles garantizan que los permisos administrativos solo se concedan cuando sea necesario y solo durante el tiempo necesario.

¿Por qué usar la administración de acceso con privilegios?

Los permisos administrativos permanentes aumentan el riesgo de infracciones de datos y cambios no autorizados. Por ejemplo, si una cuenta administrativa está en peligro, podría proporcionar a los atacantes acceso continuo a los sistemas y datos confidenciales.

PAM reduce estos riesgos:

- Asegurarse de que los permisos son temporales y específicos de la tarea.

- Requerir una justificación para las solicitudes de acceso.

- Proporcionar registros detallados de las actividades de acceso para auditorías y responsabilidades.

Al adoptar PAM, las organizaciones refuerzan su posición de seguridad al tiempo que mantienen la eficiencia operativa.

¿Cómo funciona la administración de acceso con privilegios?

PAM usa un proceso estructurado para administrar el acceso administrativo de forma segura. Este es el funcionamiento del flujo de trabajo:

- Solicitar acceso: un usuario envía una solicitud para una tarea administrativa específica, especificando el tipo de tarea, el ámbito y la duración. Esto garantiza que el acceso solo se solicite cuando sea necesario y para un propósito claramente definido.

- Aprobación: los aprobadores designados revisan la solicitud y deciden si conceder o denegar el acceso en función de su necesidad y ámbito. Este paso garantiza que los permisos se revisen cuidadosamente antes de concederse.

- Realizar la tarea: una vez aprobada, el usuario completa la tarea dentro del tiempo y el ámbito concedidos. Los permisos se quitan automáticamente una vez finalizada la tarea o el acceso expira, lo que reduce el riesgo de acciones no autorizadas.

- Auditoría: todas las acciones, incluidas las solicitudes, las aprobaciones y las ejecuciones de tareas, se registran para el cumplimiento y la responsabilidad. Estos registros ayudan a identificar las anomalías y admiten auditorías normativas.

Este proceso garantiza que el acceso solo se concede cuando se justifica y siempre se supervisa estrechamente.

Capas de protección

Privileged Access Management (PAM) complementa otras características de seguridad dentro de la arquitectura de Microsoft 365 para proporcionar una defensa por capas contra el acceso no autorizado y las infracciones de datos. Al incorporar PAM como parte de un modelo de seguridad integrado, las organizaciones pueden proteger mejor los datos confidenciales y la configuración crítica.

Modelo de seguridad por capas

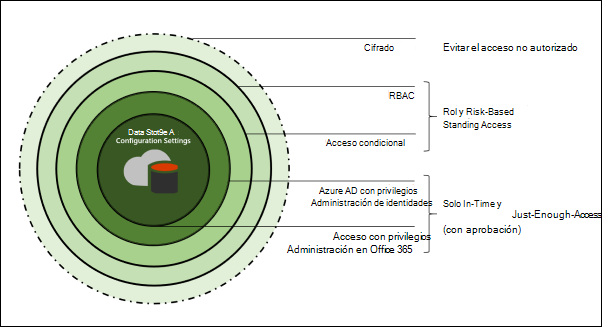

Como se muestra en el diagrama, la arquitectura de seguridad de Microsoft 365 se basa en varias capas de protección:

- Cifrado: protege los datos en reposo y en tránsito para evitar el acceso no autorizado.

- Control de acceso basado en rol (RBAC): establece permisos de acceso permanentes basados en roles para controlar el acceso del usuario.

- Acceso condicional: aplica directivas de acceso basadas en factores como la ubicación del usuario, el estado del dispositivo y los patrones de comportamiento.

-

Administración de identidades y acceso con privilegios:

- Microsoft Entra Privileged Identity Management (PIM): proporciona administración de acceso just-in-time y de nivel de rol, lo que permite a los usuarios ejecutar varias tareas dentro de roles específicos.

- Administración de acceso con privilegios de Microsoft Purview: se centra en el control de acceso específico de la tarea, aplicando principios just-in-time y just-enough-access con flujos de trabajo de aprobación.

Integración con otras herramientas de seguridad

PAM y Microsoft Entra PIM abordan diferentes aspectos del acceso con privilegios:

- PAM: limita el acceso en el nivel de tarea, lo que garantiza el control y la aprobación pormenorizado de acciones administrativas específicas en Microsoft 365.

- PIM: limita el acceso en el nivel de rol, lo que permite permisos Just-In-Time para funciones administrativas más amplias entre roles y grupos de roles de Active Directory.

Casos de uso complementarios

- Uso de PAM junto con Microsoft Entra PIM: agregar PAM proporciona un control pormenorizado sobre tareas administrativas específicas en Microsoft 365, lo que mejora las funcionalidades de protección y auditoría.

- Adición de PIM a una configuración de PAM existente: PIM amplía el acceso con privilegios a sistemas y datos fuera de Microsoft 365, lo que ofrece una cobertura más amplia definida por roles o identidades.

Mediante la combinación de PAM con herramientas como Microsoft Entra PIM, cifrado y RBAC, las organizaciones pueden aplicar una postura de seguridad sólida a la vez que se adhieren a los principios de privilegios mínimos y acceso Just-In-Time.

¿Dónde encaja PAM en una estrategia de seguridad?

PAM es una capa de una estrategia de seguridad de Microsoft 365 más amplia. Funciona junto con herramientas como:

- Cifrado: protege los datos en reposo y en tránsito.

- Microsoft Entra Privileged Identity Management (PIM): administra el acceso en el nivel de rol, mientras que PAM se centra en el acceso específico de la tarea.

Estas herramientas funcionan conjuntamente para:

- Reforzar las defensas contra el acceso no autorizado.

- Proporcione registros detallados para admitir el cumplimiento de las regulaciones de seguridad.

- Simplifique la aplicación de los principios de seguridad, como limitar el acceso en función del rol o la tarea.

Privileged Access Management (PAM) en Microsoft Purview es una herramienta crítica para proteger el acceso administrativo. Al garantizar que los permisos son temporales, específicos y auditables, PAM ayuda a las organizaciones a equilibrar la seguridad y la eficacia.