Visualización de datos confidenciales mediante el Explorador de contenido y el Explorador de actividad

El portal de cumplimiento Microsoft Purview proporciona análisis de clasificación de datos. Ofrecen estas funcionalidades a través del Explorador de contenido y las herramientas del Explorador de actividad. Hay una página independiente para cada herramienta en el grupo Clasificación de datos en el panel de navegación del portal de cumplimiento Microsoft Purview.

Explorador de contenido. Esta herramienta proporciona visibilidad sobre la cantidad y los tipos de datos confidenciales de una organización. También permite a los usuarios filtrar por etiqueta o tipo de confidencialidad. Al hacerlo, se muestra una vista detallada de las ubicaciones donde el sistema almacena estos datos confidenciales. Proporciona a los administradores la capacidad de:

- Indexar los documentos confidenciales almacenados en cargas de trabajo de Microsoft 365 admitidas.

- Identificar la información confidencial almacenada en cada documento.

- Identificar los documentos que el sistema clasificó con etiquetas de confidencialidad y retención.

Explorador de actividad. Esta herramienta muestra las actividades relacionadas con los datos confidenciales y las etiquetas. Por ejemplo, las degradaciones de etiquetas o el uso compartido externo que podría exponer el contenido a un riesgo. El Explorador de actividad muestra las actividades relacionadas con la información confidencial que usan los usuarios finales. Estos datos incluyen lo siguiente:

- Actividades de etiquetas

- Registros de Prevención de pérdida de datos (DLP)

- Etiquetado automático

- DLP de punto de conexión

En las secciones siguientes se presenta cada una de estas herramientas analíticas.

Requisitos de licencia para el Explorador de contenido y el Explorador de actividad

Todas las cuentas que tengan acceso a la clasificación de datos y la usen deben tener una licencia asignada de una de estas suscripciones:

- Microsoft 365 E5/A5/G5

- Cumplimiento de Microsoft 365 E5/A5/G5/F5

- Seguridad y cumplimiento de Microsoft 365 F5

- Gobernanza e Information Protection de Microsoft 365 E5/A5/F5/G5

- Office 365 E5

Explorador de contenido

El Explorador de contenido muestra una instantánea actual de los elementos que tienen una etiqueta de confidencialidad o retención. También muestra los elementos clasificados como un tipo de información confidencial en su organización.

Permisos necesarios para acceder a elementos en el Explorador de contenido

Microsoft Purview restringe en gran parte el acceso al Explorador de contenido porque permite a un usuario leer el contenido de los archivos examinados.

Importante

Estos permisos reemplazan a los permisos que las organizaciones asignaron localmente a los elementos, lo que permite ver el contenido.

Hay dos roles que otorgan acceso al Explorador de contenido. Las organizaciones pueden conceder estos roles mediante el portal de cumplimiento Microsoft Purview:

- Visor de listas del Explorador de contenido. La pertenencia a este grupo de roles permite al usuario ver cada elemento y su ubicación en la vista de lista. Microsoft 365 asignó previamente el rol Visor de listas de clasificación de datos a este grupo de roles.

- Visor de contenido del Explorador de contenido. La pertenencia a este grupo de roles permite al usuario ver el contenido de cada elemento de la lista. Microsoft 365 asignó previamente el rol Visor de contenido de clasificación de datos a este grupo de roles.

Las cuentas que usa una organización para acceder al Explorador de contenido deben estar en uno o ambos grupos de roles. Estos grupos de roles son grupos de roles independientes y no son acumulativos. Por ejemplo, si desea conceder a una cuenta la capacidad de ver solo los elementos y sus ubicaciones, conceda derechos de visor de listas del Explorador de contenido. Si desea que esa misma cuenta también pueda ver el contenido de los elementos de la lista, también debe conceder derechos de visor de contenido del Explorador de contenido.

También puede asignar uno o ambos roles a un grupo de roles personalizado para adaptar el acceso al Explorador de contenido.

Un administrador global puede asignar el visor de listas del explorador de contenido cuando sea necesario y la pertenencia al grupo de funciones del visor del explorador de contenido.

Tipos de información confidencial

Una directiva DLP puede ayudar a proteger la información confidencial. A su vez, el sistema define esta información como un tipo de información confidencial. Microsoft 365 incluye definiciones para muchos tipos comunes de información confidencial de muchas regiones diferentes y listas para su uso por parte de las organizaciones. Por ejemplo, un número de tarjeta de crédito, números de cuenta bancaria, números de identificación nacionales y números de servicio de Windows Live ID.

Etiquetas de confidencialidad

Una etiqueta de confidencialidad es simplemente una etiqueta que indica el valor que tiene el elemento para su organización. Puede aplicarla manual o automáticamente. Una vez aplicada, la etiqueta se inserta en el documento. Al hacerlo, sigue el documento dondequiera que vaya. Una etiqueta de confidencialidad habilita varios comportamientos de protección, como, por ejemplo, la marca de agua o el cifrado obligatorios.

Para los archivos que están en SharePoint y OneDrive, debe habilitar las etiquetas de confidencialidad para que los datos correspondientes se muestren en las características del portal de cumplimiento Microsoft Purview. Para más información, vea Habilitar etiquetas de confidencialidad para los archivos de Office en SharePoint y OneDrive.

Etiquetas de retención

Una etiqueta de retención permite a las organizaciones definir cuánto tiempo debe mantener el sistema un elemento etiquetado. También permite a las organizaciones definir los pasos que deben seguirse antes de eliminarlo. Puede aplicar etiquetas de retención de forma manual o automática a través de directivas. Las etiquetas de retención pueden desempeñar un papel en ayudar a una organización a cumplir los requisitos legales y normativos.

Cómo usar el Explorador de contenido

Un usuario con acceso al Explorador de contenido debe completar los pasos siguientes para acceder a él:

- En el portal de Cumplimiento de Microsoft Purview, seleccione Clasificación de datos en el panel de navegación para expandir este grupo.

- En el grupo Clasificación de datos, seleccione Explorador de contenido.

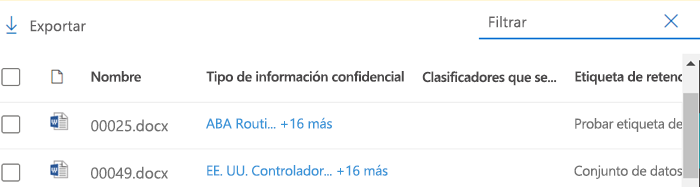

- En la página del Explorador de contenido, si conoce el nombre de la etiqueta o el tipo de información confidencial, puede escribirlo en el cuadro de filtro. O bien, puede buscar el elemento en la columna Tipos de información confidencial y seleccionar la etiqueta de la lista.

- Al seleccionar un elemento Tipo de información confidencial se muestran Todas las ubicaciones del elemento en el centro de la página.

- Seleccione una ubicación en el panel Todas las ubicaciones y explore en profundidad la estructura de carpetas hasta el elemento.

- Seleccione el elemento para abrirlo de forma nativa en el Explorador de contenido.

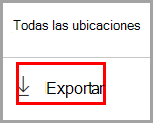

Exportar

El control de exportación crea un archivo .csv que contiene una lista de lo que sea el foco del panel.

Nota:

El explorador de contenido puede tardar hasta siete días en actualizar los recuentos.

Filtro

Al explorar en profundidad una ubicación, como una carpeta de Exchange o Teams, o un sitio de SharePoint o OneDrive, aparece la herramienta Filtro.

El ámbito de la herramienta de búsqueda se muestra en el panel Todas las ubicaciones. Lo que se puede buscar varía en función de la ubicación seleccionada.

- Cuando Exchange o Teams son la ubicación seleccionada, puede buscar en la dirección de correo electrónico completa del buzón. Por ejemplo, user@domainname.com.

- Cuando SharePoint o OneDrive es la ubicación seleccionada, la herramienta de búsqueda aparece al explorar en profundidad los nombres de sitio, las carpetas y los archivos.

Puede buscar en:

| Valor | Ejemplo |

|---|---|

| nombre completo del sitio | https://contoso.onmicrosoft.com/sites/sitename |

| nombre de archivo | RES_Resume_1234.txt Nota: Los segmentos de este nombre de archivo son la base de los tres ejemplos siguientes. |

| texto al principio de un nombre de archivo | RES |

| texto después de un carácter de subrayado en un nombre de archivo | Resume o 1234 |

| extensión de archivo | txt |

Explorador de actividad

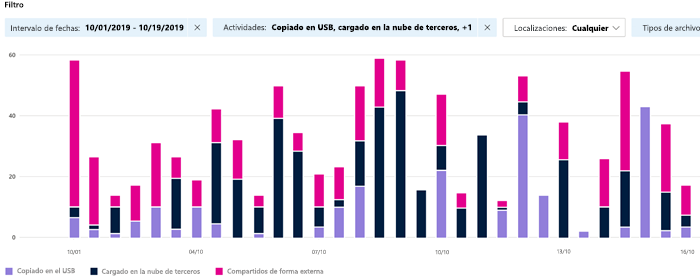

En el grupo Clasificación de datos del panel de navegación de los portales de cumplimiento de Microsoft Purview, las páginas Información general y Explorador de contenido proporcionan visibilidad sobre qué contenido ha detectado y etiquetado el sistema y dónde reside ese contenido. La página Explorador de actividad redondea este conjunto de herramientas de análisis de clasificación de datos.

El Explorador de actividad permite a una organización supervisar las acciones realizadas con su contenido etiquetado. El Explorador de actividad también proporciona una vista histórica de las actividades en el contenido etiquetado de una organización. Recopila la información de actividad de los registros de auditoría unificados de Microsoft 365. A continuación, transforma los datos y los presenta en la interfaz de usuario del Explorador de actividad. El Explorador de actividad ofrece informes de hasta 30 días de datos.

Hay más de 30 filtros diferentes disponibles para su uso, entre los que se incluyen:

- Intervalo de fechas

- Tipo de actividad

- Ubicación

- Usuario

- Etiqueta de confidencialidad

- Etiqueta de retención

- Ruta de acceso de archivo

- Directiva DLP

Permisos necesarios para acceder al Explorador de actividad

Para tener acceso al Explorador de actividad, debe ser miembro de cualquiera de los siguientes grupos de roles o conceder explícitamente uno de los siguientes roles.

La lista de roles aplicables incluye:

- Administrador de Information Protection

- Analista de Information Protection

- Investigador de protección de información

- Lector de protección de información

La lista de grupos de roles aplicables incluye:

- Protección de la información

- Administradores de Information Protection

- Analistas de Information Protection

- Investigadores de Information Protection

- Lectores de Information Protection

Los grupos de roles de Microsoft 365 incluyen:

- Administrador global

- Administrador de cumplimiento

- Administrador de seguridad

- Administrador de datos de cumplimiento

Los roles de Microsoft 365 incluyen:

- Administrador de cumplimiento

- Administrador de seguridad

- Lector de seguridad

Tipos de actividad

El Explorador de actividad recopila información de actividad de los registros de auditoría en varios orígenes de actividades. Para obtener información más detallada sobre qué actividad de etiquetado se convierte en el Explorador de actividades, vea Eventos de etiquetado disponibles en el Explorador de actividad.

El origen de actividades incluye:

- Actividades de etiquetas de confidencialidad y actividades de etiquetado de retención de aplicaciones nativas de Office

- Complemento Microsoft Entra Protection

- SharePoint Online

- Exchange Online (solo etiquetas de confidencialidad)

- OneDrive

Entre los ejemplos de actividades de estos diversos orígenes se incluyen:

- Etiqueta aplicada

- Etiqueta cambiada (actualizada, degradada o eliminada)

- Simulación de etiquetado automático

- Archivo leído

Entre los ejemplos de las actividades de cliente de AIP y el escáner de Microsoft Entra Protection se incluyen:

- Protección aplicada

- Protección cambiada

- Protección eliminada

- Archivos detectados

El Explorador de actividad también recopila eventos que coinciden con directivas DLP de Exchange Online, SharePoint Online, OneDrive, Chat y canal de Teams (versión preliminar), bibliotecas y carpetas de SharePoint locales, recursos compartidos de archivos locales y dispositivos con Windows 10 y 11 a través de la prevención de pérdida de datos en punto de conexión (DLP). Algunos eventos de ejemplo de Windows 10 y 11 dispositivos incluyen las siguientes actividades de archivo:

- Eliminaciones

- Creaciones

- Copiado en el Portapapeles

- Modified

- Lectura

- Impreso

- Nombre cambiado

- Copiado en el recurso compartido de red

- Acceso a la aplicación no permitido

Comprender qué acciones ha llevado a cabo su organización con el contenido etiquetado confidencial es esencial para comprender la eficacia de la administración del ciclo de vida de los datos de su organización. Le ayuda a ver si los controles que tiene implementados, como las directivas de Prevención de pérdida de datos de Microsoft Purview, son eficaces. Puede administrar las distintas directivas y realizar nuevas acciones para restringir el comportamiento no deseado si:

- Los controles existentes no son efectivos.

- Descubre algo inesperado. Por ejemplo, muchos elementos han cambiado de extremadamente confidencial a general.

Nota:

El explorador de actividad no supervisa actualmente las actividades de retención de Exchange Online.

Comprobación de conocimientos

Elija la mejor respuesta para cada una de las siguientes preguntas.