Creación de una línea de base de máquina virtual de Azure

Azure Policy es un servicio de Azure que se puede usar para crear, asignar y administrar directivas. Las directivas que cree aplican reglas y efectos diferentes a los recursos para que esos recursos cumplan los estándares corporativos y los contratos de nivel de servicio. Azure Policy satisface esta necesidad mediante la evaluación de los recursos que incumplen las directivas asignadas. Por ejemplo, puede haber una directiva que permita solo un tamaño de SKU concreto de las máquinas virtuales de un entorno. Una vez que se implementa esta directiva, se evalúa el cumplimiento de los recursos nuevos y existentes. Con el tipo correcto de directiva, puede poner los recursos existentes en cumplimiento.

Recomendaciones de seguridad de las máquinas virtuales de Azure

En las secciones siguientes se describen las recomendaciones de seguridad de máquinas virtuales de Azure que se encuentran en CIS Microsoft Azure Foundations Security Benchmark v. 3.0.0. En cada recomendación se incluyen los pasos básicos que se deben seguir en Azure Portal. Debe completar estos pasos con su propia suscripción y usar sus propios recursos para validar cada recomendación de seguridad. Tenga en cuenta que las opciones de nivel 2 pueden restringir algunas características o alguna actividad, por lo que debe considerar detenidamente las opciones de seguridad que decide aplicar.

Asegúrese de que los discos del sistema operativo están cifrados: nivel 1

Azure Disk Encryption ayuda a custodiar y proteger sus datos con el fin de satisfacer los compromisos de cumplimiento y seguridad de su organización. Azure Disk Encryption:

- usa la característica BitLocker de Windows y DM-Crypt de Linux con el fin de ofrecer cifrado de volumen para los discos de datos y del sistema operativo en las máquinas virtuales de Azure.

- Se integra con Azure Key Vault para ayudarle a controlar y administrar los secretos y las claves del cifrado de disco.

- También garantiza que todos los datos de los discos de máquinas virtuales se cifren en reposo mientras permanezcan en almacenamiento de Azure.

Azure Disk Encryption para máquinas virtuales de Windows y Linux tiene disponibilidad general en todas las regiones públicas de Azure y regiones de Azure Government para máquinas virtuales estándar y con Azure Premium Storage.

Si usa Microsoft Defender for Cloud (recomendado), se le avisará si tiene máquinas virtuales que no están cifradas. Complete los pasos siguientes en cada máquina virtual de la suscripción de Azure.

Inicie sesión en Azure Portal. Busque y seleccione Máquinas virtuales.

Seleccione una máquina virtual.

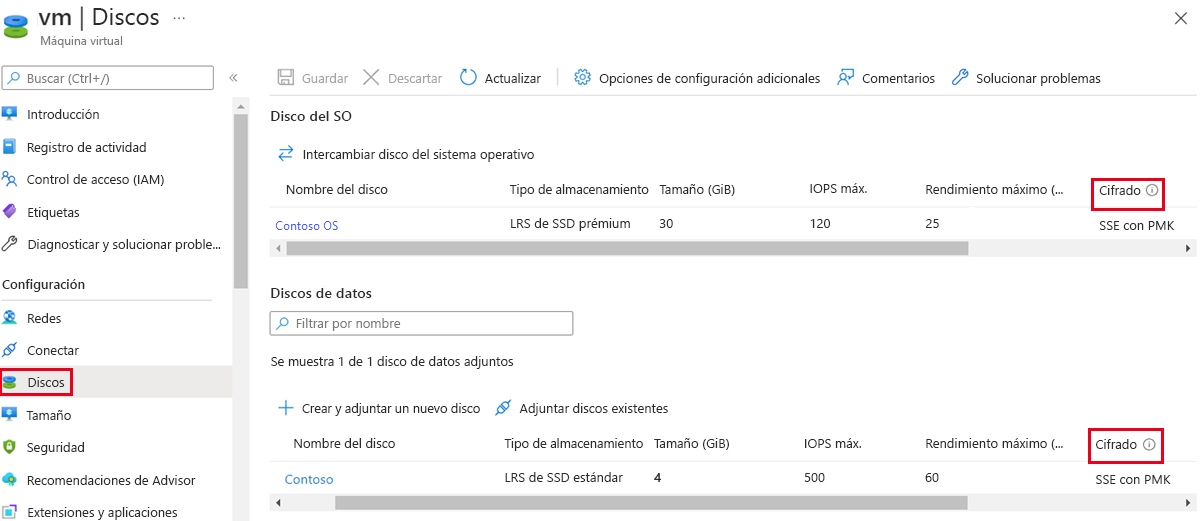

En el menú de la izquierda, en Configuración, seleccione Discos.

En Disco del sistema operativo, asegúrese de que el disco del sistema operativo tenga establecido un tipo de cifrado.

En Discos de datos, asegúrese de que cada disco tenga establecido un tipo de cifrado.

Si cambia alguna configuración, seleccione Guardar en la barra de menús.

Asegurarse de que solo estén instaladas las extensiones de máquina virtual aprobadas: nivel 1

las extensiones de máquina virtual de Azure son pequeñas aplicaciones que realizan tareas de automatización y configuración posteriores a la implementación en máquinas virtuales de Azure. Por ejemplo, si una máquina virtual requiere que se instale software o protección antivirus o la máquina necesita ejecutar un script, se puede usar una extensión de máquina virtual. Puede ejecutar una extensión de máquina virtual de Azure mediante la CLI de Azure, PowerShell, una plantilla de Azure Resource Manager o Azure Portal. Puede empaquetar extensiones implementando una máquina virtual nueva o ejecutándolas en cualquier sistema existente. Para usar Azure Portal para garantizar que solo las extensiones aprobadas se instalen en las máquinas virtuales, complete los pasos siguientes para cada máquina virtual de la suscripción de Azure.

Inicie sesión en Azure Portal. Busque y seleccione Máquinas virtuales.

Seleccione una máquina virtual.

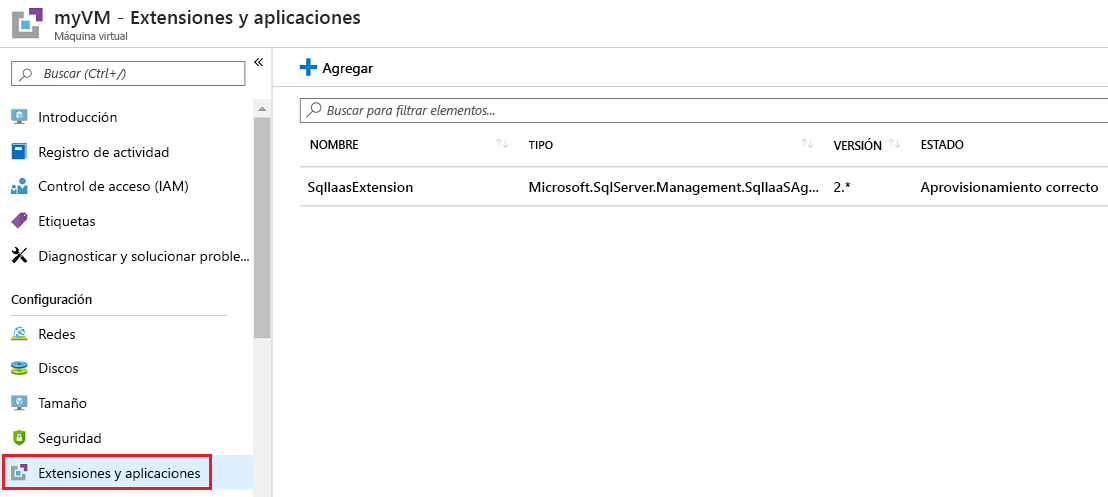

En el menú izquierdo, en Configuración, seleccione Extensiones y aplicaciones.

En el panel Extensiones y aplicaciones, asegúrese de que las extensiones que se muestran estén aprobadas para su uso.

Garantizar que se aplican las revisiones de sistema operativo para las máquinas virtuales: nivel 1

Microsoft Defender for Cloud supervisa a diario las máquinas virtuales Windows y Linux y los equipos para que falten actualizaciones del sistema operativo. Defender for Cloud recupera una lista de actualizaciones de seguridad y críticas disponibles de Windows Update o Windows Server Update Services (WSUS). Las actualizaciones que recibe dependen del servicio que configure en el equipo Windows. Defender for Cloud comprueba también las últimas actualizaciones de los sistemas Linux. Si falta una actualización del sistema en la máquina virtual o el equipo, Defender for Cloud le recomienda que aplique las actualizaciones del sistema.

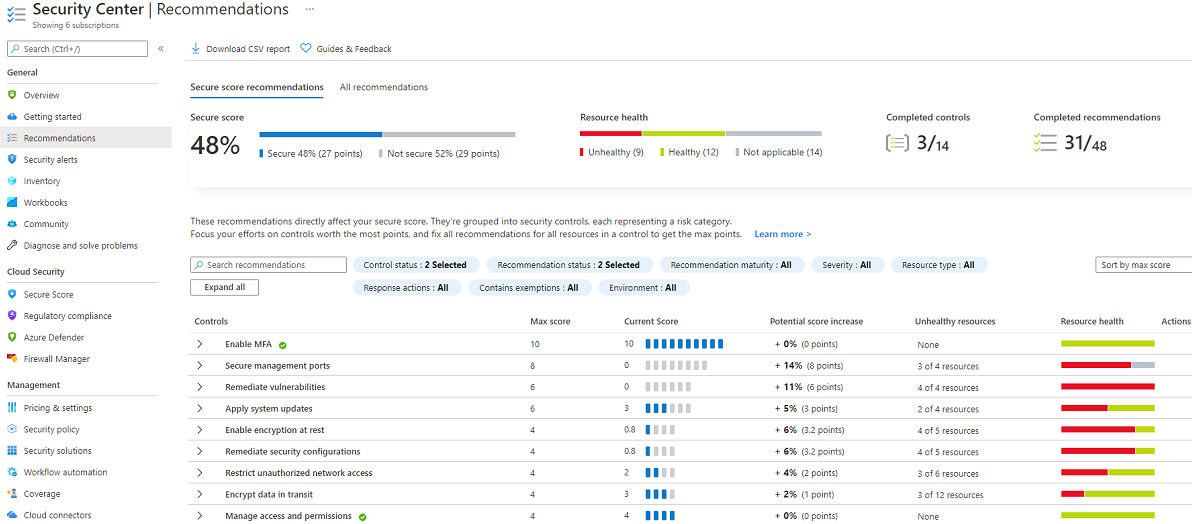

Inicie sesión en Azure Portal. Busque y seleccione Microsoft Defender for Cloud.

En el menú izquierdo, en General, seleccione Recomendaciones.

En Recomendaciones, asegúrese de que no haya recomendaciones para Aplicar actualizaciones del sistema.

Garantizar que las máquinas virtuales tengan instalada y en ejecución una solución de protección de puntos de conexión: nivel 1

Microsoft Defender for Cloud supervisa el estado de la protección antimalware. Este estado lo notifica en el panel Problemas de Endpoint Protection. Defender for Cloud resalta las incidencias, como las amenazas detectadas y si la protección es insuficiente, que pueden hacer vulnerables los equipos y las máquinas virtuales frente a amenazas antimalware. Mediante la información descrita en Problemas de Endpoint Protection, puede empezar a crear un plan para solucionar cualquier incidencia detectada.

Use el mismo proceso que se describe en la recomendación anterior.