Creación de un flujo de usuario de registro e inicio de sesión

Ejercicio: Creación de un flujo de usuario de registro e inicio de sesión

Un flujo de usuario define la serie de pasos de registro que siguen los clientes y los métodos de inicio de sesión que pueden usar (como correo electrónico y contraseña, códigos de acceso de un solo uso o cuentas sociales de Google o Facebook). También puede recopilar información de los clientes durante el registro seleccionando en una serie de atributos de usuario integrados o agregando sus propios atributos personalizados. Puedes crear varios flujos de usuario si tienes varias aplicaciones que deseas ofrecer a los clientes.

Nota:

Necesitará al menos el rol de directorio Administrador de flujo de usuario de identificador externo para crear flujos de usuario.

¿Tiene comentarios? Háganos saber cómo va su proyecto de prueba de concepto. No gustaría conocer su opinión.

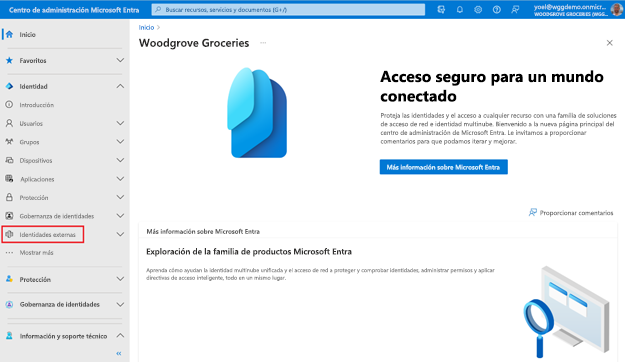

Para crear un flujo de usuario de registro e inicio de sesión, inicie sesión en el Centro de administración de Microsoft Entra y vaya a Identidad> externas de identidad .

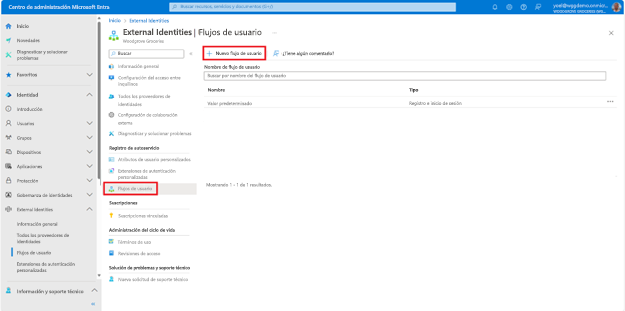

En el menú, seleccione Flujos de usuario. A continuación, seleccione Nuevo flujo de usuario.

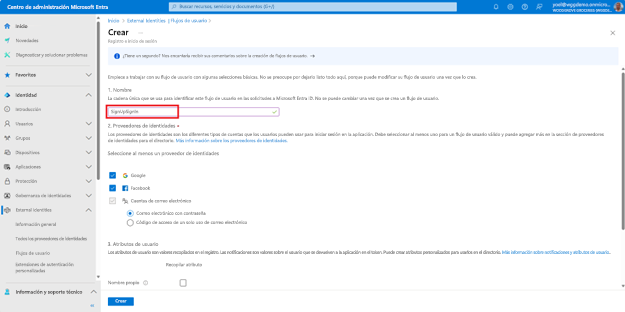

En la página Crear, escriba un Nombre para el flujo de usuario (por ejemplo, "SignUpSignIn"). A continuación, en proveedores de identidades, active la casilla Cuentas de correo electrónico y, a continuación, active una de estas opciones. Si configuró otros proveedores de identidades, puede seleccionarlos.

En Atributos de usuario, elija los atributos que quiere recopilar del usuario durante el registro. Seleccione Mostrar más para elegir entre la lista completa de atributos, incluido el título del trabajo, el nombre para mostrar y el código postal, etc. A continuación, seleccione Crear para crear el flujo de usuario.

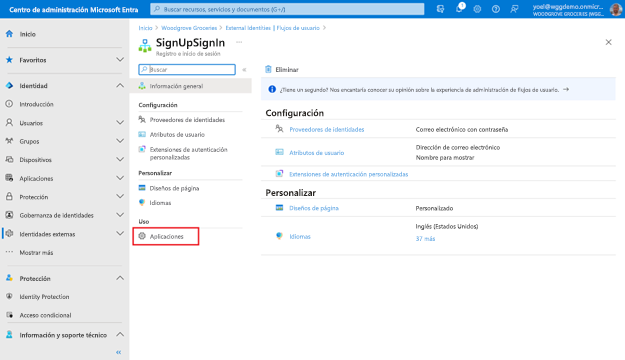

En la lista, seleccione el flujo de usuario que creó.

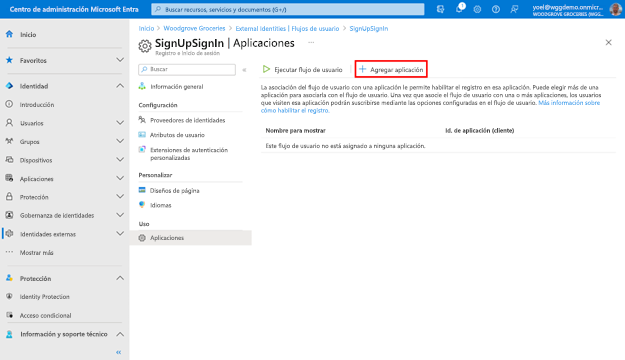

Los pasos siguientes activan la experiencia de registro e inicio de sesión (el flujo de usuario) para los usuarios que visitan la aplicación. En el menú de la izquierda, en Usar, seleccione Aplicaciones.

Seleccione Agregar aplicación.

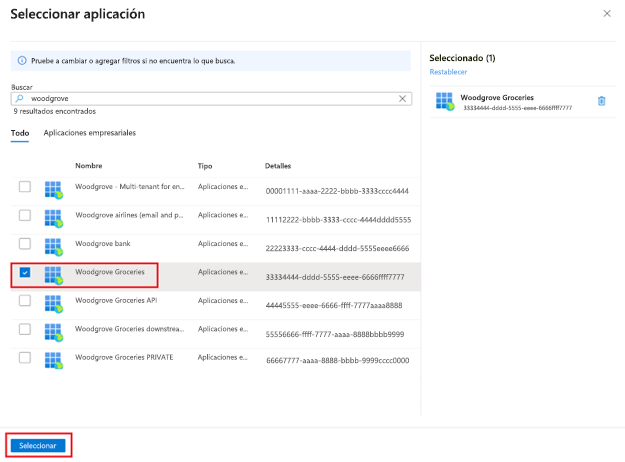

Seleccione la aplicación de la lista. O bien, usa el cuadro de búsqueda para encontrar la aplicación y, a continuación, selecciónala. Elija Seleccionar.

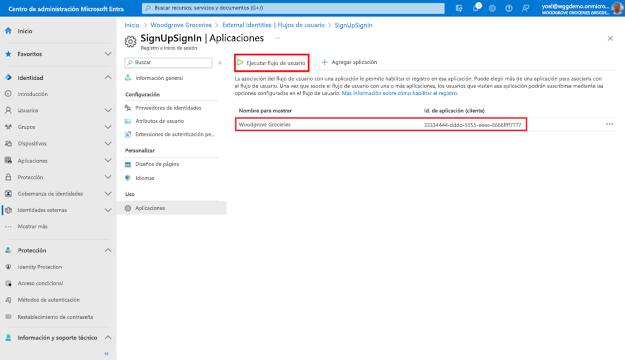

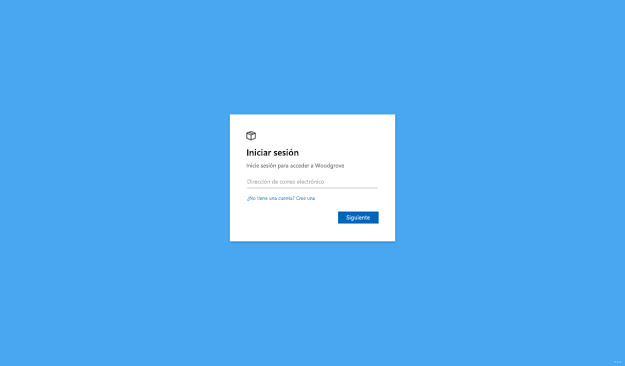

La aplicación ahora está vinculada al flujo de usuario. Seleccione Ejecutar flujo de usuario para obtener una vista previa de la experiencia.

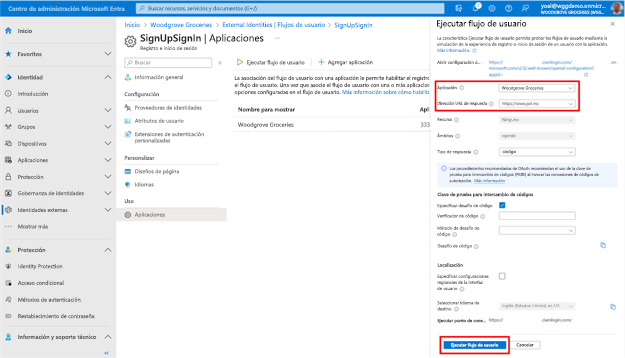

En el panel Ejecutar flujo de usuario que se abre a la derecha, asegúrese de que se seleccionan la Aplicación y la Dirección URL de respuesta correctas. A continuación, seleccione Ejecutar flujo de usuario.

Buen trabajo. Ha creado correctamente un flujo de usuarios y vinculado una aplicación.

1. Creación de un flujo de usuario

Para crear un flujo de usuario, cree un objeto de flujo de eventos de autenticación que sea del tipo especificado en el cuerpo de la solicitud.

POST https://graph.microsoft.com/beta/identity/authenticationEventsFlows

{

"@odata.context": "https://graph.microsoft.com/beta/$metadata#identity/authenticationEventsFlows/$entity",

"@odata.type": "#microsoft.graph.externalUsersSelfServiceSignUpEventsFlow",

"displayName": "Default sign-up and sign-in",

"description": "Woodgrove default sign-up and sign-in flow",

"priority": 500,

"conditions": {

"applications": {

"includeAllApplications": false

}

},

"onInteractiveAuthFlowStart": {

"@odata.type": "#microsoft.graph.onInteractiveAuthFlowStartExternalUsersSelfServiceSignUp",

"isSignUpAllowed": true

},

"onAuthenticationMethodLoadStart": {

"@odata.type": "#microsoft.graph.onAuthenticationMethodLoadStartExternalUsersSelfServiceSignUp",

"identityProviders": [

{

"@odata.type": "#microsoft.graph.builtInIdentityProvider",

"id": "EmailPassword-OAUTH"

}

]

},

"onAttributeCollection": {

"@odata.type": "#microsoft.graph.onAttributeCollectionExternalUsersSelfServiceSignUp",

"accessPackages": [],

"attributeCollectionPage": {

"customStringsFileId": null,

"views": [

{

"title": null,

"description": null,

"inputs": [

{

"attribute": "email",

"label": "Email Address",

"inputType": "text",

"defaultValue": null,

"hidden": true,

"editable": false,

"writeToDirectory": true,

"required": true,

"validationRegEx": "^[a-zA-Z0-9.!#$%&’'*+/=?^_`{|}~-]+@[a-zA-Z0-9-]+(?:\\.[a-zA-Z0-9-]+)*$",

"options": []

},

{

"attribute": "displayName",

"label": "Display Name",

"inputType": "text",

"defaultValue": null,

"hidden": false,

"editable": true,

"writeToDirectory": true,

"required": true,

"validationRegEx": "^.*",

"options": []

},

{

"attribute": "country",

"label": "Country/Region",

"inputType": "radioSingleSelect",

"defaultValue": null,

"hidden": false,

"editable": true,

"writeToDirectory": true,

"required": false,

"validationRegEx": "^.*",

"options": [

{

"label": "Australia",

"value": "au"

},

{

"label": "Spain",

"value": "es"

},

{

"label": "United States",

"value": "us"

}

]

},

{

"attribute": "city",

"label": "City",

"inputType": "text",

"defaultValue": null,

"hidden": false,

"editable": true,

"writeToDirectory": true,

"required": false,

"validationRegEx": "^.*",

"options": []

}

]

}

]

},

"attributes": [

{

"id": "email"

},

{

"id": "city"

},

{

"id": "country"

},

{

"id": "displayName"

}

]

},

"onUserCreateStart": {

"@odata.type": "#microsoft.graph.onUserCreateStartExternalUsersSelfServiceSignUp",

"userTypeToCreate": "member",

"accessPackages": []

}

}

1.1 Copia del identificador de flujo de usuario

En la respuesta, copie el valor del flujo de usuario id. Por ejemplo:

{

"@odata.context": "https://graph.microsoft.com/beta/$metadata#identity/authenticationEventsFlows/$entity",

"@odata.type": "#microsoft.graph.externalUsersSelfServiceSignUpEventsFlow",

"id": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb",

"displayName": "Default sign-up and sign-in1",

"description": "Woodgrove default sign-up and sign-in flow",

...

}

2. Agregar la aplicación al flujo de usuario

Para agregar o vincular una aplicación a un flujo de usuario, use la siguiente solicitud de Microsoft Graph. Reemplace el {user-flow-ID} por el identificador de flujo de usuario. Reemplace { app-ID} por el identificadorde la aplicación.

POST https://graph.microsoft.com/beta/identity/authenticationEventsFlows/{user-flow-ID}/conditions/applications/includeApplications

{

"@odata.type": "#microsoft.graph.authenticationConditionApplication",

"appId": "{app-ID}"

}