Configuración de la supervisión en el módulo de administración para SQL Server

En este artículo se explican las configuraciones de supervisión en el módulo de administración para SQL Server.

Reglas de alertas para el agente SQL Server: detalles de la configuración

El módulo de administración para SQL Server proporciona las siguientes reglas de alertas para el agente SQL Server:

- MSSQL en Windows: se ha detenido el motor de alertas debido a errores irrecuperables del registro de eventos local

- MSSQL en Windows: un trabajo SQL no se pudo completar correctamente

- MSSQL en Windows: no se puede ejecutar el paso de trabajo porque no se pudo cargar el subsistema

- MSSQL en Windows: el agente es sospechoso. No ha habido respuesta en los últimos minutos.

- MSSQL en Windows: no pudo iniciarse el Agente SQL Server

- MSSQL en Windows: el Agente SQL Server va a iniciar su terminación automática

- MSSQL en Windows: el paso de un trabajo ha producido una excepción en el subsistema

- MSSQL en Windows: el Agente SQL Server no se puede conectar con SQL Server

- MSSQL en Windows: no se puede volver a abrir el registro de eventos local

De forma predeterminada, estas reglas se habilitan en el modo de supervisión del agente, pero se deshabilitan en el modo de supervisión mixta porque Operations Manager no permite que los eventos de los registros de eventos se recopilen en equipos remotos. Para cambiar esto, puedes invalidar cada una de estas reglas activando la opción AllowProxying.

Nota:

Si activas la opción AllowProxying se puede producir la ejecución remota de código. No actives esta opción a menos que estés seguro o segura de que el equipo está protegido.

Ninguna de estas reglas funciona en el modo de supervisión sin agente y no están disponibles para SQL en Linux.

Reglas para alertas Always On

Este módulo de administración de SQL Server tiene dos reglas de eventos para emitir alertas cuando aparecen los siguientes eventos en el registro de aplicación Windows:

Id. de evento 1480: el rol de réplica de base de datos ha cambiado

Id. de evento 19406: el rol de réplica de disponibilidad ha cambiado

De forma predeterminada, es posible que SQL Server no active estos eventos en el registro de aplicaciones. Para habilitarlos, ejecuta los siguientes scripts T-SQL:

sp_altermessage 1480, 'with_log', 'true'

sp_altermessage 19406, 'with_log', 'true'

Supervisión de copias de seguridad de bases de datos de disponibilidad

El módulo de administración para SQL Server proporciona monitores que comprueban la existencia y antigüedad de una base de datos y registran copias de seguridad según indica Microsoft SQL Server. Para ello, se ejecuta una consulta en la base de datos maestra de la instancia de SQL y se devuelve la antigüedad de la copia de seguridad.

Estos monitores se encuentran en el paquete acumulativo de Estado de disponibilidad de la base de datos del grupo de disponibilidad en la vista Grupo de disponibilidad. La lista de monitores es la siguiente:

- Monitor de estado de copia de seguridad de la base de datos de disponibilidad

- Monitor de estado de copia de seguridad del registro de base de datos de disponibilidad

Monitor de estado de copia de seguridad de la base de datos de disponibilidad

Este monitor se centra en el estado de la base de datos de disponibilidad y comprueba el estado de la copia de seguridad de la base de datos según el umbral en días.

De forma predeterminada, el monitor no realiza el seguimiento de las Preferencias de copia de seguridad del grupo de disponibilidad. Si esta invalidación está habilitada, el monitor realizará un seguimiento de la ubicación de copia de seguridad configurada en las preferencias de copia de seguridad del grupo de disponibilidad y comprobará si la copia de seguridad de la réplica seleccionada cumple con la configuración de la frecuencia de copia de seguridad.

Las preferencias de copia de seguridad del grupo de disponibilidad seleccionado pueden ser las siguientes:

Preferir secundaria

Especifica que las copias de seguridad se deben realizar en una réplica secundaria a menos que la réplica principal sea la única réplica en línea. En ese caso, la copia de seguridad se debe realizar en la réplica principal. Ésta es la opción predeterminada.

Solo secundaria

Especifica que las copias de seguridad no deben realizarse nunca en la réplica principal. Si la réplica principal es la única réplica en línea, no se debe realizar la copia de seguridad.

Principal

Especifica que las copias de seguridad deben realizarse siempre en la réplica principal. Esta opción es útil si necesitas usar funciones de copia de seguridad, como, por ejemplo, crear copias de seguridad diferenciales que no se admiten cuando la copia de seguridad se ejecuta en una réplica secundaria.

Cualquier réplica

Especifica que, de acuerdo con sus preferencias, los trabajos de copia de seguridad omitan el rol de las réplicas de disponibilidad cuando la réplica realiza copias de seguridad.

Nota:

Ten en cuenta que los trabajos de copia de seguridad pueden evaluar otros factores, como la prioridad de copia de seguridad de cada réplica de disponibilidad junto con su estado operativo y de conexión.

A continuación se muestran ejemplos de cómo activar y desactivar la opción de configuración de seguimiento en el caso de que las preferencias de copia de seguridad son la réplica principal del grupo de disponibilidad y el archivo de copia de seguridad existe en una réplica secundaria solamente.

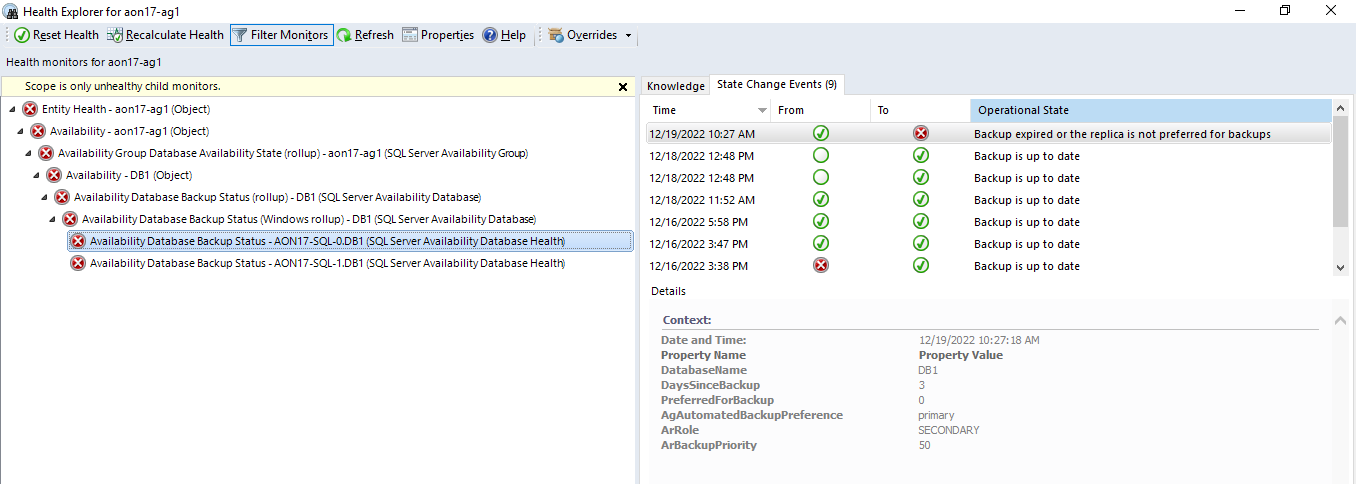

El parámetro de preferencias de copia de seguridad de seguimiento está habilitado; para ambas réplicas de base de datos, el monitor de estado de copia de seguridad de la base de datos de disponibilidad está en un estado crítico:

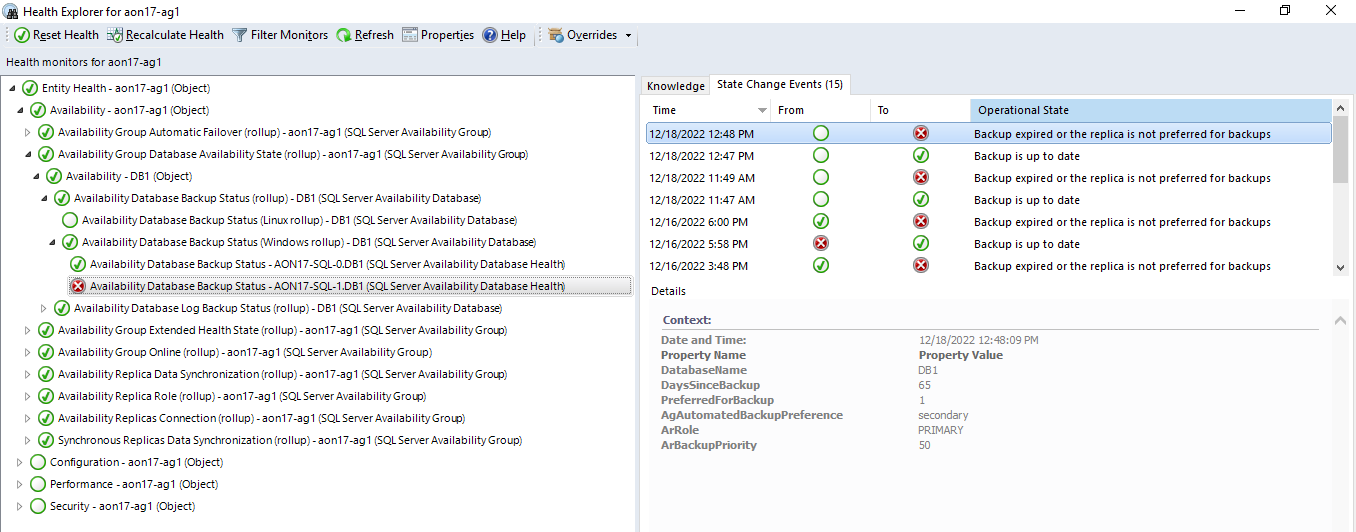

El parámetro de preferencias de copia de seguridad de seguimiento está deshabilitado; solo para la réplica de base de datos principal, el monitor de estado de copia de seguridad de la base de datos de disponibilidad está en un estado crítico:

Monitor de estado de copia de seguridad del registro de base de datos de disponibilidad

Este monitor controla el estado de la base de datos de disponibilidad y comprueba el estado de la copia de seguridad del registro de base de datos según el umbral en minutos.

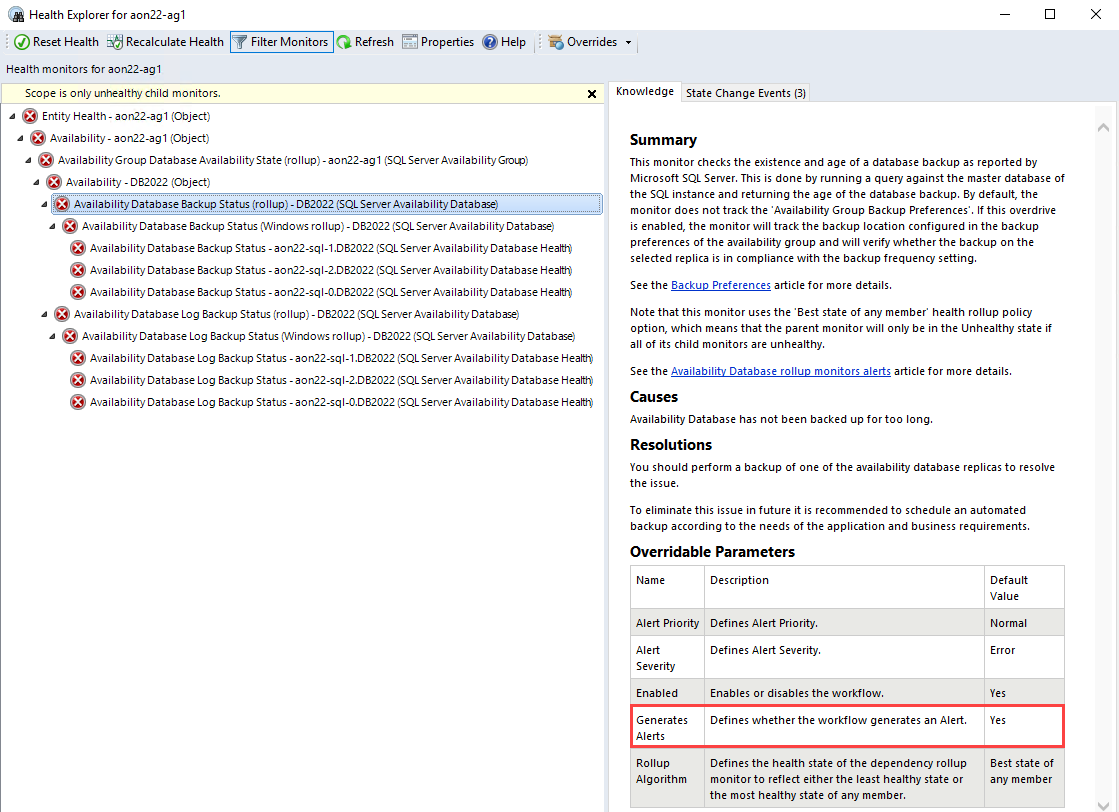

Alertas de monitores de acumulación de bases de datos de disponibilidad

El monitor de estado de copia de seguridad de la base de datos de disponibilidad y el monitor de estado de copia de seguridad del registro de base de datos de disponibilidad se configuran con la directiva de acumulación "Mejor estado de cualquier miembro" y, de forma predeterminada, las alertas críticas en la acumulación correspondiente muestran el estado completo de la base de datos en el grupo de disponibilidad.

La base de datos de disponibilidad es la entidad de una base de datos que se puede hospedar en muchas réplicas. En función de esto, solo el monitor de estado de copia de seguridad de la base de datos de disponibilidad (acumulación) tiene la alerta, para comprobar si el estado completo de la base de datos de disponibilidad muestra el estado de la base de datos en cada réplica:

Una acumulación se vuelve crítica y genera una alerta solo cuando todas las réplicas de base de datos tienen un estado crítico de copia de seguridad de base de datos o de copia de seguridad del registro. Si solo una réplica tiene un estado crítico de copia de seguridad de base de datos o de copia de seguridad del registro, la acumulación permanece correcta según la directiva de acumulación.

Supervisión de directivas

El módulo de administración para SQL Server recopila las métricas de estado de las bases de datos y los objetos de Always On ubicados en la instancia de SQL Server de destino leyendo el estado de las directivas de PBM (administración basada en directivas) de cada uno de los objetos.

Además de las directivas del sistema, el módulo de administración permite supervisar las directivas de usuario personalizadas para los objetos siguientes:

- Base de datos

- Grupo de disponibilidad

- Réplica de disponibilidad

- Réplica de base de datos

Para cada uno de estos objetos, el módulo de administración tiene los monitores siguientes:

- Monitor de dos estados con el estado de Advertencia. Este monitor muestra el estado de la directiva de usuario personalizada, que tiene una de las categorías de advertencia predefinidas como Categoría de directiva.

- Monitor de dos estados con el estado de Error. Este monitor muestra el estado de la directiva de usuario personalizada, que tiene una de las categorías de error predefinidas como Categoría de directiva.

Supervisión del espacio

El módulo de administración para SQL Server es capaz de realizar la supervisión del espacio mediante la recopilación de un conjunto de métricas en los niveles siguientes:

- Base de datos

- Grupo de archivos

- Archivo

- Archivo de registro

Puedes usar monitores de unidad, así como métricas de rendimiento, para ver esta información de varias bases de datos y durante intervalos de tiempo prolongados.

La supervisión del espacio admite los siguientes tipos de medios:

- Almacenamiento local y puntos de montaje

- Volúmenes compartidos en clúster

- Recursos compartidos de SMB

- BLOB de Azure

Después de importar el módulo de administración para SQL Server, es posible que veas que algunos de los flujos de trabajo de supervisión del espacio están habilitados de forma predeterminada, mientras que otros están deshabilitados. Para reducir la carga en el entorno, la supervisión del espacio solo está habilitada para el nivel de base de datos y está deshabilitada para los niveles de grupo de archivos, archivo de registro, contenedor OLTP en memoria y grupo de archivos FILESTREAM. Si tu entorno es sensible a la carga adicional, no se recomienda habilitar flujos de trabajo usados con poca frecuencia.

Nota:

Cuando se supervisan grupos de archivos, solo se produce una alerta si todos los archivos del grupo de archivos son incorrectos. Si hay al menos un archivo en el grupo de archivos que es correcto, no se registrará ninguna alerta.

A continuación se muestra una lista que explica el estado predeterminado de cada uno de los flujos de trabajo de supervisión del espacio:

- Detecciones habilitadas para Windows y Linux

- Motores de base de datos

- Bases de datos para un motor de base de datos

- Detecciones deshabilitadas para Windows y Linux

- Grupos de archivos BD

- Archivos BD

- Archivo de registro de transacción

- Grupo de archivos FILESTREAM

- Grupo de archivos de datos optimizados para memoria

- Contenedores de grupos de archivos de datos con optimización para memoria

- Monitores habilitados para Windows

- Destinado a la base de datos

- Espacio libre restante de datos ROWS

- Espacio disponible restante LOG

- Destinado a la base de datos

- Monitores deshabilitados para Windows

- Destinado a la base de datos

- Cambio de porcentaje de espacio de datos ROWS

- Espacio libre restante de datos OLTP en memoria

- Espacio libre de datos restante FILESTREAM

- Destinado al grupo de archivos

- Espacio disponible restante en el archivo de base de datos

- Destinado al archivo de registro

- Espacio disponible restante de archivo de registro de base de datos

- Destinado al contenedor de datos OLTP en memoria

- Espacio disponible en el contenedor de grupos de archivos de datos con optimización para memoria

- Destinado al grupo de archivos FILESTREAM

- Espacio libre en el grupo de archivos FILESTREAM de base de datos

- Destinado a la base de datos

- Monitores habilitados para Linux

- Destinado al grupo de archivos

- Espacio disponible restante en el archivo de base de datos

- Destinado al archivo de registro

- Espacio disponible restante de archivo de registro de base de datos

- Destinado al contenedor de datos OLTP en memoria

- Espacio disponible en el contenedor de grupos de archivos de datos con optimización para memoria

- Destinado al grupo de archivos

Los siguientes monitores admiten la invalidación Health Calculation Mode (Modo de cálculo del estado):

- Espacio libre de datos restante FILESTREAM

- Espacio libre restante de datos OLTP en memoria

- Espacio disponible restante de archivo de registro de base de datos

- Espacio libre restante de datos ROWS

Esta invalidación le permite definir cómo desea supervisar el espacio libre de su entorno. Puede indicar a cualquiera de los monitores que realice un seguimiento del estado de mantenimiento en función del parámetro "Threshold" expresado como un término de porcentaje (%) o como una métrica de capacidad (MB). Para que la supervisión sea aún más eficaz, puede usar el término de porcentaje (%) y los umbrales de las métricas de capacidad (MB) simultáneamente, en cuyo caso, se usará la métrica con el peor estado para notificar el estado de mantenimiento general.

Flujos de trabajo de supervisión del espacio deshabilitado para SQL en Linux

Los flujos de trabajo de Linux siguientes están desactivados de manera predeterminada porque no se proporcionan con los datos necesarios para SQL Server en Linux:

- Reglas

- MSSQL en Linux: espacio total disponible del grupo de archivos de datos optimizados para memoria de base de datos (MB)

- MSSQL en Linux: espacio total disponible del grupo de archivos de datos optimizados para memoria de base de datos (%)

- MSSQL en Linux: espacio total disponible en el grupo de archivos de FILESTREAM de base de datos (%)

- MSSQL en Linux: espacio total disponible en el grupo de archivos de FILESTREAM de base de datos (MB)

- MSSQL en Linux: espacio total disponible del grupo de archivos de base de datos (%)

- MSSQL en Linux: espacio total disponible del grupo de archivos de base de datos (MB)

- MSSQL en Linux: espacio disponible asignado al grupo de archivos de base de datos (%)

- MSSQL en Linux: espacio disponible asignado al grupo de archivos de base de datos (MB)

- MSSQL en Linux: espacio exterior disponible de la base de datos (MB)

- MSSQL en Linux: espacio disponible asignado a la base de datos (MB)

- MSSQL en Linux: total de espacio disponible de registro de transacciones de base de datos (%)

- MSSQL en Linux: espacio asignado a la base de datos usado (MB)

- MSSQL en Linux: espacio total disponible de la base de datos (%)

- MSSQL en Linux: espacio total disponible de la base de datos (MB)

- MSSQL en Linux: espacio asignado a la base de datos (MB)

- Monitores

- Espacio disponible restante en la base de datos

- Cambio de porcentaje de espacio de la base de datos

- Espacio disponible en el registro de transacciones (%)

- Espacio libre en el grupo de archivos FILESTREAM de base de datos

Supervisión del estado de la base de datos

La supervisión del estado de la base de datos está pensada para comprobar el estado de la base de datos tal y como indica Microsoft SQL Server. La comprobación del estado se realiza ejecutando una consulta en la base de datos maestra de la instancia de SQL Server que devuelve el estado de la base de datos. Si recibes una alerta de este monitor, se requiere una acción para devolver la base de datos a un estado operativo.

Todos los estados de la base de datos, excepto el estado en línea, darán como resultado un estado de monitor incorrecto. En la siguiente tabla se define los estados de la base de datos.

| State | Definición |

|---|---|

| ONLINE | La base de datos está disponible para su acceso. El grupo de archivos principal está en línea, aunque la fase de deshacer de la recuperación puede no haberse completado. |

| OFFLINE | La base de datos no está disponible. Una base de datos pasa a estar sin conexión por la acción explícita del usuario y permanece sin conexión hasta que el usuario toma otra acción. Por ejemplo, la base de datos puede dejarse sin conexión para mover un archivo a un nuevo disco. La base de datos se vuelve a poner en línea una vez completado el traslado. |

| RESTORING | Uno o varios archivos del grupo de archivos principal se está restaurando, o uno o varios archivos secundarios se están restaurando sin conexión. La base de datos no está disponible. |

| RECOVERING | Se está recuperando la base de datos. El proceso de recuperación es un estado transitorio, la base de datos se pone automáticamente en línea si la recuperación tiene éxito. Si la recuperación no tiene éxito, la base de datos pasa a ser sospechosa. La base de datos no está disponible. |

| RECOVERY PENDING | SQL Server ha encontrado un error relacionado con un recurso durante la recuperación. La base de datos no está dañada pero pueden faltar archivos o bien limitaciones de recursos del sistema pueden estar impidiendo que se inicie. La base de datos no está disponible. Se necesita una acción adicional por parte del usuario para resolver el error y permitir que se complete el proceso de recuperación. |

| SUSPECT | Como mínimo un grupo de archivos principal es sospechoso y puede estar dañado. La base de datos no se puede recuperar durante el inicio de SQL Server. La base de datos no está disponible. Se requiere una acción adicional por parte del usuario para resolver el problema. |

| EMERGENCY | El usuario ha cambiado la base de datos y ha establecido el estado en EMERGENCY. La base de datos está en modo de usuario único y se puede reparar o restaurar. La base de datos está marcada como READ_ONLY, el registro está deshabilitado y el acceso está limitado a miembros del rol fijo de servidor sysadmin . EMERGENCY se utiliza principalmente para la solución de problemas. Por ejemplo, una base de datos marcada como sospechosa se puede establecer en el estado EMERGENCY. Esto puede permitir al administrador del sistema acceso de solo lectura a la base de datos. Solo los miembros del rol fijo de servidor sysadmin pueden establecer una base de datos en el estado EMERGENCY. |

Para más información, consulte Database States.

El monitor también admite la invalidación "Deshabilitar si el grupo de disponibilidad está sin conexión" para entornos basados en Windows. Cuando esta invalidación se establece en verdadero y el grupo de disponibilidad que hospeda la base de datos no está disponible, el monitor detiene el seguimiento del estado de dicha base de datos. Esta anulación es útil, ya que ayuda a evitar la activación de alertas que puede producirse al trabajar con SQL Server 2012 debido a los detalles de su arquitectura. Para versiones posteriores de SQL Server, esta anulación no es necesaria.

Muchas bases de datos en la misma unidad

La supervisión del espacio en el módulo de administración puede resultar ruidosa en los entornos en los que muchas bases de datos comparten los mismos medios y tienen habilitada la opción Crecimiento automático. En estos casos, se genera una alerta para cada base de datos cuando la cantidad de espacio disponible de la unidad de disco duro alcanza el umbral.

Para reducir el ruido, desactiva los monitores de espacio de los datos y los archivos de registro de transacciones, y usa el módulo de administración del sistema operativo para supervisar el espacio en la unidad de disco duro.

Supervisión de latencia de almacenamiento de base de datos

El módulo de administración para SQL Server recopila las métricas de rendimiento Latencia de lectura del disco de base de datos (ms) y Latencia de escritura en disco de base de datos (ms) para cada base de datos. Además, el módulo de administración define dos monitores asociados que registran alertas en caso de producirse una degradación considerable del rendimiento. Estos monitores y reglas de rendimiento están deshabilitados de forma predeterminada. Habilítalos solo en las bases de datos específicas cuando sea necesario.

Sesiones bloqueadas

El monitor de bloqueo de sesiones se ha diseñado para consultar en todas las bases de datos las sesiones que están bloqueadas durante un período considerable. Si se detecta algún bloqueo y se supera el umbral especificado, el estado se cambia y se emite una alerta.

Puedes aplicar una invalidación para cambiar el parámetro WaitMinutes, que se usa para determinar si la sesión bloqueada debe considerarse como una sesión de larga ejecución o no. El valor predeterminado de este parámetro es de un minuto.

Monitor de estado de configuración de elementos protegibles

Este monitor comprueba si se puede acceder a cada uno de los elementos protegibles de SQL Server en la cuenta de ejecución configurada.

A continuación se muestra una lista completa de los elementos protegibles que comprueba el monitor destinado al motor de base de datos de SQL Server:

Permisos a nivel de servidor

- VIEW SERVER STATE

- VIEW ANY DEFINITION

- VIEW ANY DATABASE

Permiso SELECT en vistas de administración dinámica

- master.sys.dm_hadr_availability_group_states

- master.sys.dm_hadr_availability_replica_states

- master.sys.dm_hadr_database_replica_cluster_states

- master.sys.dm_os_performance_counters

- master.sys.dm_tran_active_transactions

- master.sys.dm_tran_session_transactions

- master.sys.dm_exec_sessions

- master.sys.dm_exec_requests

- master.sys.dm_exec_connections

- master.sys.dm_os_sys_info

- master.sys.dm_os_ring_buffers

- master.sys.dm_os_volume_stats

- master.sys.dm_os_threads

- master.sys.dm_server_services

- master.sys.dm_db_xtp_checkpoint_files

- master.sys.dm_db_xtp_table_memory_stats

- master.sys.dm_db_xtp_hash_index_stats

- master.sys.dm_resource_governor_resource_pools

- master.sys.dm_db_index_physical_stats

Permiso SELECT en vistas de catálogo

- master.sys.dm_os_host_info

- master.sys.availability_groups

- master.sys.databases

- master.sys.database_files

- master.sys.tables

- master.sys.filegroups

- master.sys.syscolumns

- master.sys.sysprocesses

- master.sys.availability_replicas

- master.sys.database_mirroring

- master.sys.configurations

- master.sys.indexes

- msdb.dbo.syspolicy_policies

- msdb.dbo.syspolicy_conditions

- msdb.dbo.syspolicy_policy_execution_history

- msdb.dbo.syspolicy_configuration

- msdb.dbo.syspolicy_system_health_state

- msdb.dbo.syspolicy_object_sets

- msdb.dbo.syspolicy_policy_categories

- msdb.dbo.syspolicy_target_sets

- msdb.dbo.syspolicy_target_set_levels

- msdb.dbo.syspolicy_policy_execution_history_details

- msdb.dbo.sysjobschedules

- msdb.dbo.syscategories

- msdb.dbo.sysjobs_view

- msdb.dbo.sysjobactivity

- msdb.dbo.sysjobhistory

- msdb.dbo.syssessions

- msdb.dbo.log_shipping_primary_databases

- msdb.dbo.log_shipping_secondary_databases

- msdb.dbo.backupset

Permiso EXECUTE en procedimientos almacenados

- master.sys.sp_enumerrorlogs

- master.sys.xp_readerrorlog

- master.sys.xp_instance_regread

- msdb.dbo.sp_help_job

- msdb.dbo.agent_datetime

- msdb.dbo.SQLAGENT_SUSER_SNAME

A continuación se muestra una lista completa de los elementos protegibles que comprueba el monitor destinado a las bases de datos de SQL Server:

- Permiso SELECT en vistas de catálogo

- sys.database_files

- sys.tables

- sys.filegroups

- sys.syscolumns

Nota:

Ten en cuenta que algunos monitores pueden tener propiedades consubrayado doble en el nombre. Estas propiedades se usan con fines internos del módulo de administración. No debe usarlas.

Monitor de estado de mantenimiento de WMI

Este monitor comprueba si la cuenta de ejecución configurada tiene acceso a los siguientes espacios de nombres ubicados en el SQL Server de destino:

- ROOT\CIMV2

- ROOT\Microsoft\SqlServer

- ROOT\Microsoft\SqlServer\ComputerManagement11

- root\Microsoft\SqlServer\ComputerManagement12

- root\Microsoft\SqlServer\ComputerManagement13

- root\Microsoft\SqlServer\ComputerManagement14

- ROOT\Microsoft\SqlServer\ComputerManagement15

- ROOT\Microsoft\SqlServer\ComputerManagement16

El monitor genera una alerta en aquellos casos en los que no hay acceso a ninguno de los espacios de nombres anteriores.

Supervisión de los trabajos de Agente de SQL Server

El módulo de administración de SQL Server es capaz de realizar trabajos del Agente de supervisión de rendimiento y disponibilidad para SQL Server con los siguientes flujos de trabajo:

Monitor de estado de las últimas ejecuciones

Este monitor comprueba todos los trabajos del Agente SQL y, si alguno de los trabajos no se completó correctamente, el monitor cambia su estado a Advertencia. Esto no genera una alerta porque hay una invalidación para deshabilitar las alertas, de manera de controlar el ruido. Si quieres este nivel de supervisión, debes invalidar Genera alertas estableciéndolo a desactivado.

El monitor tiene la invalidación Umbral del número de errores, el cual indica cuántas veces un trabajo del Agente SQL puede producir un error antes de cambiar el estado del monitor a Advertencia. La invalidación Define el estado Cancelado en Con error podría realizar un seguimiento del estado de la última ejecución del trabajo cancelado como Con error.

Monitor de trabajos de larga duración

Este monitor comprueba los trabajos del Agente SQL de larga duración. Aparecerá una alerta de advertencia o error si un trabajo se ha estado ejecutando durante más tiempo que los umbrales configurados: Umbral de advertencia (minutos) y Umbral crítico (minutos).

De forma predeterminada, este monitor no supervisa los trabajos que tienen el tipo de programación Iniciar automáticamente al iniciar el Agente SQL Server porque estos trabajos se ejecutan a menudo hasta que el Agente SQL se detiene (es decir, continuamente). Normalmente, Replicación de SQL Server usa estos trabajos, pero en algunos casos, los trabajos con el tipo de programación Iniciar automáticamente al iniciar el Agente SQL Server se pueden ejecutar durante un intervalo relativamente corto. Para supervisar estos trabajos, invalida el parámetro Incluidos trabajos ejecutados continuamente con una lista delimitada por comas de los nombres de trabajo. El nombre del trabajo de la lista debe cumplir los requisitos de una de las siguientes clases de identificador:

Regular

- Puede contener cualquier carácter, excepto el signo de coma (,) y el signo de comillas dobles (").

- No debe comenzar ni terminar con ninguno de los caracteres de espacio en blanco.

Delimitado

- Puede contener cualquier carácter y debe delimitarse entre comillas dobles.

- Las comillas dobles se deben escapar duplicándolas.

Cualquier nombre que pertenezca a cualquiera de las clases anteriores debe tener entre 1 y 128 caracteres, excepto los caracteres de delimitador.

Monitor de duración del trabajo

Este monitor comprueba todos los trabajos del Agente SQL y si alguno de los trabajos tarda más tiempo del especificado como umbral. Aparecerá una alerta de advertencia o error si la duración de un trabajo supera los umbrales configurados: Umbral de advertencia (minutos) y Umbral crítico (minutos). Esto no genera una alerta porque hay una invalidación para deshabilitar las alertas, de manera de controlar el ruido. Si quieres este nivel de supervisión, debes invalidar Genera alertas y volver a establecerlo como habilitado, o usar la regla de alertas de duración del trabajo.

Regla de alertas de duración del trabajo

Esta regla comprueba si el tiempo de ejecución de cualquiera de los trabajos del Agente SQL ha superado el umbral especificado en minutos y, en ese caso, genera una alerta.

Regla de rendimiento de duración del trabajo

Esta regla recopila la duración en minutos de cualquiera de los trabajos del Agente SQL.

Supervisión de certificados de cifrado de conexión de SQL Server

El módulo de administración de SQL Server proporciona el monitor que es capaz de realizar el estado del certificado de cifrado de conexión de SQL Server.

SQL Server puede usar TLS para cifrar los datos transmitidos a través de una red entre una instancia de SQL Server y una aplicación cliente. TLS usa un certificado para implementar el cifrado. Al habilitar el cifrado TLS aumenta la seguridad de los datos que se transmiten a través de redes entre instancias de SQL Server y las aplicaciones. Para obtener más información, consulta los artículos Información general sobre certificados y Procedimientos de certificado .

Este monitor tiene como destino el Motor de base de datos de SQL Server en Windows y Linux y comprueba el período de validación de certificados en días y los requisitos de certificado.

Importante

SQL Server no se iniciará si existe un certificado en el almacenamiento del equipo, pero solo cumple algunos requisitos de la lista anterior y está configurado manualmente para su uso mediante el Administrador de configuración de SQL Server o mediante entradas del registro (solo para SQL Server en Windows). Selecciona otro certificado que cumpla con todos los requisitos, o bien, quita el certificado para que no lo use SQL Server hasta que puedas aprovisionar uno que cumpla con los requisitos. Para obtener más información, consulta el artículo Configuración de SQL Server con fines de cifrado.

En la tabla siguiente, se definen los parámetros de invalidación del monitor y se optimizan los requisitos de validación de los certificados para SQL Server:

| Nombre de invalidación | Descripción |

|---|---|

| Nombres de host adicionales para comprobar | De forma predeterminada, el monitor comprueba que el certificado contenga el nombre principal del motor de base de datos de destino. Esta invalidación permite comprobar con una lista de valores separados por comas de nombres de host adicionales, como el nombre DNS del agente de escucha Always On, el alias DNS de la máquina de hospedaje, el nombre virtual de FCI, etc. |

| El certificado debe configurarse (solo para SQL Server en Windows) | Si es true, el monitor cambia su estado a Crítico cuando un motor de base de datos no tiene ningún certificado configurado explícitamente. |

| Omisión de la comprobación "Raíz que no es de confianza" | Si es true, el monitor omitirá que el certificado no esté colocado en las entidades de certificación raíz de confianza. Dichos certificados son de confianza para el sistema operativo y las aplicaciones pueden utilizarlos como referencia para saber qué jerarquías de infraestructura de clave pública (PKI) y qué certificados digitales son de confianza. |

| Marca 'IgnoreCertificateAuthorityRevocationUnknown' | Omite que se desconoce la revocación de la entidad de certificación al determinar la comprobación del certificado. |

| Marca 'IgnoreCtlNotTimeValid' | Ignora que la lista de confianza de certificados (CTL) no es válida, por motivos como CTL expirado, al determinar la comprobación del certificado. |

| Marca 'IgnoreCtlSignerRevocationUnknown' | Omite que la revocación del firmante de la lista de confianza de certificados (CTL) es desconocida al determinar la comprobación del certificado. |

| Marca 'IgnoreEndRevocationUnknown' | Omite que la revocación del certificado final (el certificado de usuario) es desconocida al determinar la comprobación del certificado. |

| Marca 'IgnoreInvalidBasicConstraints' | Omite que las restricciones básicas no son válidas al determinar la comprobación del certificado. |

| Marca 'IgnoreInvalidPolicy' | Ignora que el certificado tiene una directiva no válida al determinar la comprobación del certificado. |

| Marca 'IgnoreNotTimeNested' | Ignora que el certificado de entidad de certificación y el certificado emitido tienen períodos de validez que no están anidados al comprobar el certificado. Por ejemplo, el certificado de entidad de certificación puede ser válido del 1 de enero al 1 de diciembre y el certificado emitido del 2 de enero al 2 de diciembre, lo que significaría que los períodos de validez no están anidados. |

| Marca 'IgnoreNotTimeValid' | Omite los certificados de la cadena que no son válidos porque han expirado o aún no están en vigor al determinar la validez del certificado. |

| Marca 'IgnoreRootRevocationUnknown' | Omite que se desconoce la revocación raíz al determinar la comprobación del certificado. |

| Marca 'IgnoreWrongUsage' | Omite que el certificado no se emitió para el uso actual al determinar la comprobación del certificado. |

| Omite la comprobación "Nombre de host" | Si es true, el monitor omitirá la comprobación de que el certificado contiene nombres de host concretos. |

| Omite la comprobación "Autenticación del servidor de uso de claves" | Si es true, el monitor omitirá el requisito de certificado de autenticación del servidor de la presencia de la extensión de uso de la clave "Autenticación del servidor". Es posible que algunas implementaciones del controlador de conexión no comprueben la existencia de esta extensión y puedan considerar que el certificado es válido incluso sin la extensión. |

| Omite la comprobación de la "Revocación" | Si es true, el monitor omitirá todos los problemas relacionados con la revocación. |

Supervisión del estado de copia de seguridad de los certificados de cifrado de datos transparente (TDE)

El módulo de administración de SQL Server proporciona el monitor que es capaz de comprobar que no se ha realizado la copia de seguridad del certificado usado para cifrar la clave de cifrado de la base de datos.

El cifrado de datos transparente cifra el almacenamiento de toda una base de datos mediante una clave simétrica denominada clave de cifrado de base de datos. La clave de cifrado de base de datos también se puede proteger utilizando un certificado que se protege mediante la clave maestra de base de datos de la base de datos maestra. TDE realiza el cifrado y descifrado de E/S en tiempo real de los archivos de datos y de registro. Este cifrado usa una clave de cifrado de la base de datos (DEK). El registro de arranque de la base de datos almacena la clave para que esté disponible durante la recuperación. DEK es una clave simétrica y está protegida por un certificado que la base de datos maestra del servidor almacena, o por una clave asimétrica que un módulo EKM protege. TDE protege los datos en reposo, que son los archivos de datos y de registro. Permite cumplir muchas leyes, normativas y directrices establecidas en diversos sectores. Esto permite a los desarrolladores de software cifrar datos con algoritmos de cifrado AES y 3DES sin cambiar las aplicaciones existentes. Para obtener más información, consulta los artículos Procedimientos recomendados de seguridad de SQL Server y Cifrado de datos transparente (TDE).

Nota:

TDE no está disponible para las bases de datos del sistema. No se puede usar para cifrar maestro, modelo o msdb tempdb se cifra automáticamente cuando una base de datos de usuario habilita TDE, pero no se puede cifrar directamente.

Supervisión de consultas de larga duración

El módulo de administración de SQL Server proporciona la regla que es capaz de generar una alerta si el tiempo de ejecución de cualquiera de las consultas SQL en ejecución ha superado el umbral especificado (en segundos).

La regla admite el filtrado de personalización de alertas con las siguientes invalidaciones:

- Lista de exclusión de aplicaciones: para excluir la consulta con el nombre de la aplicación

- Lista de exclusión de base de datos: para excluir la consulta con el nombre de la base de datos

- Lista de exclusión de consultas: para excluir la consulta con texto de consulta personalizado

Estas invalidaciones admiten caracteres comodín y se pueden usar para excluir consultas de larga duración con el nombre de la aplicación, el nombre de la base de datos o el propio texto de consulta con valores separados por comas. Por ejemplo, usa condiciones como *test para excluir consultas que terminan con _test, Test* para excluir consultas que comienzan por Test o la condición *test* para excluir consultas que tienen una entrada test en cualquier parte del texto de la consulta.

Si un elemento debe contener un asterisco (*) que no sea un carácter comodín, unas comillas dobles (") o una barra diagonal inversa (\), el elemento debe tener un escape con una barra diagonal inversa \. Por ejemplo, usa condiciones como Query\*3 para excluir las consultas que tienen Query*3 en el texto de la consulta, usa condiciones como \\path\\to\\ para excluir las consultas que tienen \path\to\ en el texto de la consulta o la condición "GO, WITH" para excluir las consultas que tienen una entrada "GO, WITH" con una coma dentro del texto de la consulta. Las invalidaciones con listas de exclusión se pueden usar simultáneamente.

En la tabla siguiente se definen patrones comodín que puedes usar en expresiones:

| Carácter | Descripción | Ejemplo |

|---|---|---|

| ? | Coincidencia con cualquier carácter individual. Puedes usar el signo de interrogación (?) en cualquier lugar de una cadena de caracteres. | ¿Quer? busca Query, Quer1, Quer_, Quer?, Quer*, pero no Query1 o Queries. |

| * | Coincide con cualquier número de caracteres. Puedes usar el asterisco (*) en cualquier parte de una cadena de caracteres. | DB* busca bases de datos, DB1, DB2, DB_prod, pero no 1DB ni base de datos. *DB busca 1DB, _DB, test-DB, pero no 1DB_prod ni D_Base. *DB* busca cloudDB_1, DBtest, 3DB, pero no prod_D_B ni base de datos. |

| " | Coincide con cualquier número de caracteres en comillas dobles. Puedes usar las comillas dobles (" ") en cualquier lugar de una cadena de caracteres. Si una cadena de caracteres contiene una coma, la cadena debe estar entre comillas. | "Instancia, base de datos" busca una instancia, una cadena de base de datos con una coma dentro, pero no una cadena de instancia por separado y una cadena de base de datos por separado. " Consulta con espacios iniciales y finales " busca una entrada con todos los espacios incluidos entre comillas dobles. |

En la tabla siguiente se definen los patrones de escape que puedes usar en expresiones:

| Carácter | Descripción | Ejemplo |

|---|---|---|

| \* | No es un carácter comodín. Escapa el asterisco (*) en cualquier parte de una cadena de caracteres. | dbname\* busca dbname*, pero no dbname1, dbname_prod, dbnames. |

| \" | No es un carácter comodín. Escapa las comillas dobles (") en cualquier parte de una cadena de caracteres. | query \"example\" busca la consulta "example", pero no query\, query example o "example". |

| \\ | No es un carácter comodín. Escapa la barra diagonal inversa (\) en cualquier parte de una cadena de caracteres. | C:\\Path\\to\\ busca C:\Path\to\, pero no C:\, Path\\to. |

Nota:

Esta regla no proporciona los textos de ejecución de consultas por motivos de seguridad.