Cómo asigna Microsoft nombres a los actores de amenazas

Microsoft usa una taxonomía de nomenclatura para los actores de amenazas alineados con el tema del clima. Con esta taxonomía pretendemos ofrecer una mayor claridad a los clientes y a otros investigadores de seguridad. Ofrecemos una manera más organizada, articulada y fácil de hacer referencia a los actores de amenazas para que las organizaciones puedan priorizar y protegerse mejor. También pretendemos ayudar a los investigadores de seguridad, que ya se enfrentan a una cantidad abrumadora de datos de inteligencia sobre amenazas.

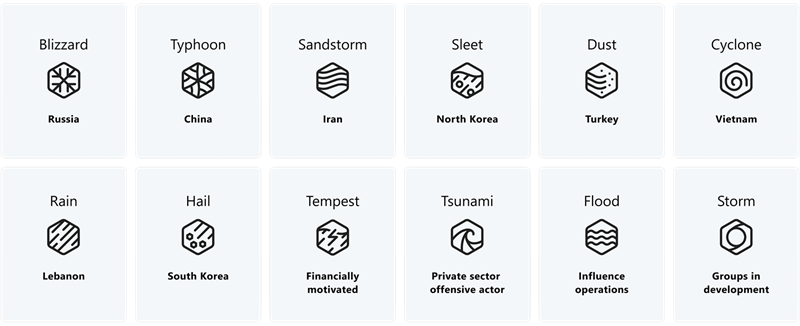

Microsoft clasifica los actores de amenazas en cinco grupos clave:

Actores estatales: operadores cibernéticos que actúan en nombre o dirigidos por un programa alineado con la nación o el estado, independientemente de si se trata de espionaje, ganancia financiera o retribución. Microsoft observó que la mayoría de los actores estatales nacionales siguen centrando operaciones y ataques en agencias gubernamentales, organizaciones intergubernamentales, organizaciones no gubernamentales y grupos de reflexión para objetivos tradicionales de espionaje o vigilancia.

Actores con motivación financiera: campañas o grupos cibernéticos dirigidos por una organización criminal o persona con motivaciones de ganancia financiera y no están asociados con una alta confianza a un estado o entidad comercial no nacional conocidos. Esta categoría incluye operadores de ransomware, compromiso de correo electrónico empresarial, suplantación de identidad (phishing) y otros grupos con motivaciones puramente financieras o de extorsión.

Actores ofensivos del sector privado (PSOA): actividad cibernética liderada por actores comerciales que son entidades jurídicas conocidas o legítimas, que crean y venden ciberaweapons a los clientes que luego seleccionan objetivos y operan las ciberamensiones. Estas herramientas se observaron dirigidas a disidentes, defensores de derechos humanos, periodistas, defensores de la sociedad civil y otros ciudadanos privados, amenazando muchos esfuerzos mundiales por los derechos humanos.

Operaciones de influencia: campañas de información que se comunican en línea o sin conexión de forma manipuladora para cambiar las percepciones, comportamientos o decisiones de audiencias dirigidas a fomentar los intereses y objetivos de un grupo o nación.

Grupos en desarrollo: una designación temporal dada a una actividad de amenaza desconocida, emergente o en desarrollo. Esta designación permite a Microsoft realizar un seguimiento de un grupo como un conjunto discreto de información hasta que podamos alcanzar una gran confianza sobre el origen o la identidad del actor detrás de la operación. Una vez que se cumplen los criterios, un grupo en desarrollo se convierte en un actor con nombre o se combina en nombres existentes.

En esta taxonomía, un evento meteorológico o un nombre de familia representa una de las categorías anteriores. Para los actores de estado-nación, asignamos un nombre de familia a un país o región de origen vinculado a la atribución. Por ejemplo, Tifón indica el origen o la atribución a China. Para otros actores, el nombre de la familia representa una motivación. Por ejemplo, Tempest indica actores con motivación financiera.

Los actores de amenazas dentro de la misma familia meteorológica reciben un adjetivo para distinguir los grupos de actores con tácticas, técnicas y procedimientos distintos (TTP), infraestructura, objetivos u otros patrones identificados. Para los grupos en desarrollo, usamos una designación temporal de Storm y un número de cuatro dígitos donde hay un clúster de actividad de amenazas recién descubierto, desconocido, emergente o en desarrollo.

En la tabla siguiente se muestra cómo se asignan los nombres de familia a los actores de amenazas de los que se realiza el seguimiento.

| Categoría de actor de amenazas | Tipo | Apellido |

|---|---|---|

| Estado-nación | China Irán Líbano Corea del Norte Rusia Corea del Sur Turquía Vietnam |

Tifón Tormenta de arena Lluvia Aguanieve Ventisca Granizo Polvo Ciclón |

| Motivación financiera | Motivación financiera | Tempestad |

| Actores ofensivos del sector privado | Psoas | Tsunami |

| Operaciones de influencia | Operaciones de influencia | Inundación |

| Grupos en desarrollo | Grupos en desarrollo | Tormenta |

En la tabla siguiente se enumeran los nombres de actor de amenazas divulgados públicamente con su categoría de actor de origen o amenaza, los nombres anteriores y los nombres correspondientes que usan otros proveedores de seguridad cuando están disponibles. Esta página se actualizará a medida que esté disponible más información sobre los nombres de otros proveedores.

| Nombre del actor de amenazas | Categoría de actor Origen/Amenaza | Otros nombres |

|---|---|---|

| Lluvia de amatista | Líbano | Cedro volátil |

| Tifón antiguo | China | Storm-0558 |

| Aqua Blizzard | Rusia | ACTINIUM, Gamaredon, Armageddon, UNC530, shuckworm, SectorC08, Primitive Bear |

| Tsunami azul | Israel, actor ofensivo del sector privado | |

| Tifón de latón | China | BARIUM, APT41 |

| Tifón Brocade | China | BORON, UPS, Gothic Panda, APT3, OLDCARP, TG-0110, Red Sylvan, CYBRAN |

| Tormenta de arena de Borgoña | Irán | Cadelle, Chafer |

| Cadete Blizzard | Rusia | DEV-0586 |

| Tifón canario | China | CIRCUIT PANDA, APT24, Palmerworm, BlackTech |

| Ciclón de lienzo | Vietnam | BISMUTH, OceanLotus, APT32 |

| Tsunami de caramelo | Israel, actor ofensivo del sector privado | DEV-0236 |

| Carmine Tsunami | Actor ofensivo del sector privado | |

| Tifón de carbón | China | CHROMIUM, ControlX, Aquatic Panda, RedHotel, BRONZE UNIVERSITY |

| Tifón a checkered | China | CLORO, ATG50, APT19, TG-3551, PANDA PROFUNDO, Gárgola roja |

| Tempestad de canela | China, motivada financieramente | DEV-0401 |

| Tifón del círculo | China | DEV-0322, APT6, APT27 |

| Citrine Sleet | Corea del Norte | DEV-0139, Storm-0139, Storm-1222, DEV-1222 |

| Tormenta de arena de algodón | Irán | NEPTUNIUM, Vice Leaker, Haywire Kitten |

| Tifón creciente | China | CESIO |

| Tormenta de arena carmesí | Irán | CURIUM, Tortoise Shell, HOUSEBLEND, TA456 |

| Tormenta de arena cuboide | Irán | DEV-0228 |

| Denim Tsunami | Austria, actor ofensivo del sector privado | DEV-0291 |

| Remolacha de diamantes | Corea del Norte | ZINC, Artemisa Negra, Chollima laberíntica, Lázaro |

| Emerald Sleet | Corea del Norte | THALLIUM, RGB-D5, Black Banshee, Kimsuky, Greendinosa, VELVET CHOLLIMA |

| Fallow Squall | Singapur | PLATINUM, PARASITE, RUBYVINE, GINGERSNAP |

| Tifón de Flax | China | Storm-0919, ETHEREAL PANDA |

| Bosque de Blizzard | Rusia | STRONTIUM, Sednit, ATG2, Sofacy, FANCY BEAR, Blue Athena, Z-Lom Team, Operation Pawn Storm, Tsar Team, CrisisFour, HELLFIRE, APT28 |

| Ghost Blizzard | Rusia | BROMINE, TG-4192, Koala Team, ENERGETIC BEAR, Blue Kraken, Crouching Yeti, Dragonfly |

| Tifón de Gingham | China | GADOLINIUM, TEMP. Periscope, Leviathan, JJDoor, APT40, Feverdream |

| Tifón de granito | China | GALIO |

| Tormenta de arena gris | Irán | DEV-0343 |

| Avellana de arena | Irán | EUROPIUM, COLBALT GYPSY, Crambus, OilRig, APT34 |

| Tifón cardíaco | China | HELIUM, APT17, Hidden Lynx, ATG3, Red Typhon, KAOS, TG-8153, SportsFans, DeputyDog, AURORA PANDA, Tailgater |

| Tifón hexágono | China | HYDROGEN, Calc Team, Red Anubis, APT12, DNS-Calc, HORDE, NUMBERED PANDA |

| Houndstooth Typhoon | China | HASSIUM, isoon, deepclif |

| Jade Sleet | Corea del Norte | Storm-0954 |

| Tempestad de encaje | Motivación financiera | DEV-0950 |

| Tormenta de arena de limón | Irán | RUBIDIO |

| Tifón leopardo | China | LEAD, TG-2633, TG-3279, Mana, KAOS, Red Diablo, Winnti Group |

| Tifón lila | China | DEV-0234 |

| Tifón de lino | China | IODINE, Red Phoenix, Hippo, Lucky Mouse, EMISSARY PANDA, BOWSER, APT27, Wekby2, UNC215, TG-3390 |

| Luna Tempest | Motivación financiera | |

| Polvo de Magenta | Turquía | PROMETHIUM, StrongPity, SmallPity |

| Tempe tempe de manatí | Rusia | |

| Mango Sandstorm | Irán | MERCURY, SeedWorm, STATIC KITTEN, TEMP. Zagros, MuddyWater |

| Polvo de mármol | Turquía | SILICON, Sea Turtle, UNC1326 |

| Marigold Sandstorm | Irán | DEV-500 |

| Medianoche de Blizzard | Rusia | NOBELIUM, UNC2452, APT29, Cozy Bear |

| Mint Sandstorm | Irán | PHOSPHORUS, Parastoo, Newscaster, APT35, Charming Kitten |

| Moonstone Sleet | Corea del Norte | Storm-1789 |

| Tifón de Mulberry | China | MANGANESE, Backdoor-DPD, COVENANT, CYSERVICE, Bottle, Red Horus, Red Naga, Auriga, KEYHOLE PANDA, APT5, ATG48, TG-2754, tabcteng |

| Tempestad mostaza | Motivación financiera | DEV-0206 |

| Tsunami nocturno | Israel | DEV-0336 |

| Tifón de nylon | China | NICKEL, Playful Dragon, RedRiver, ke3chang, VIXEN PANDA, APT15, Mirage |

| Tempestad de Octo | Motivación financiera | 0ktapus, Araña dispersa |

| Onyx Sleet | Corea del Norte | PLUTONIUM, StoneFly, Tdrop2 campaign, DarkSeoul, Black Chollima, SILENT CHOLLIMA, Andariel, APT45 |

| Sleet de ópalo | Corea del Norte | OSMIUM, Planedown, Konni, APT43 |

| Tormenta de arena de durazno | Irán | HOLMIUM, APT33, Elfin, KITTEN REFINADO |

| Pearl Sleet | Corea del Norte | LAURENCIO |

| Tempestad de Periwinkle | Rusia | DEV-0193 |

| Tempestad de Phlox | Israel, motivada financieramente | DEV-0796 |

| Tormenta de arena rosa | Irán | AMERICIUM, Agrius, Deadwood, BlackShadow, SharpBoys, FireAnt, Justice Blade |

| Pinstripe Lightning | NIOBIUM, Desert Falcons, Scimitar, Arid Viper | |

| Tempestad de Pistachio | Motivación financiera | DEV-0237 |

| Lluvia de plaid | Líbano | POLONIO |

| Tormenta de arena de calabaza | Irán | DEV-0146 |

| Tifón púrpura | China | POTASIO, GOLEM, Evilgrab, AEON, LIVESAFE, ChChes, APT10, Haymaker, Webmonder, STONE PANDA, Foxtrot, Foxmail, MenuPass, Red Apollo |

| Tifón de raspberry | China | RADIUM, LotusBlossom, APT30 |

| Ruby Sleet | Corea del Norte | CERIO |

| Inundación de Ruza | Rusia, operaciones de influencia | |

| Tifón de salmón | China | SODIUM, APT4, MAVERICK PANDA |

| Tifón de sal | China | GhostEmperor, FamousSparrow |

| Sangría tempestad | Ucrania, motivada financieramente | ELBRUS |

| Conjunto de zafiros | Corea del Norte | COPERNICIUM, Genie Spider, BlueNoroff, CageyChameleon, CryptoCore |

| Tifón satinado | China | SCANDIUM, COMBINE, TG-0416, SILVERVIPER, DYNAMITE PANDA, Red Wraith, APT18, Elderwood Group, Wekby |

| Blizzard con concha marina | Rusia | IRIDIUM, BE2, UAC-0113, Blue Echidna, Sandworm, PHANTOM, BlackEnergy Lite, APT44 |

| Blizzard secreto | Rusia | KRYPTON, VENOMOUS BEAR, Uroburos, Snake, Blue Python, Turla, WRAITH, ATG26 |

| Inundación de sefid | Irán, operaciones de influencia | |

| Tifón de sombra | China | DarkShadow, Oro0lxy |

| Tifón de seda | China | HAFNIUM, timmy |

| Tormenta de arena de humo | Irán | UNC1549 |

| Spandex Tempest | Motivación financiera | TA505 |

| Tormenta de arena detectada | NEODYMIUM, BlackOasis | |

| Star Blizzard | Rusia | SEABORGIUM, COLDRIVER, Callisto Group, BlueCharlie, TA446 |

| Storm-0216 | Motivación financiera | Araña retorcida, UNC2198 |

| Storm-0230 | Grupo en desarrollo | Conti Team 1, DEV-0230 |

| Storm-0247 | China | ToddyCat, Websiic |

| Storm-0288 | Grupo en desarrollo | FIN8 |

| Storm-0302 | Grupo en desarrollo | Narwhal Spider, TA544 |

| Storm-0501 | Motivación financiera | DEV-0501 |

| Storm-0538 | Grupo en desarrollo | FIN6 |

| Storm-0539 | Motivación financiera | |

| Storm-0569 | Motivación financiera | DEV-0569 |

| Storm-0671 | Grupo en desarrollo | UNC2596, Tropicalscorpius |

| Storm-0940 | China | |

| Storm-0978 | Rusia | RomCom, equipo subterráneo |

| Storm-1101 | Grupo en desarrollo | |

| Storm-1113 | Motivación financiera | |

| Storm-1152 | Motivación financiera | |

| Storm-1175 | China, motivada financieramente | |

| Storm-1194 | Grupo en desarrollo | MONTI |

| Storm-1516 | Rusia, operaciones de influencia | |

| Storm-1567 | Motivación financiera | |

| Storm-1674 | Motivación financiera | |

| Storm-1679 | Operaciones de influencia | |

| Storm-1811 | Motivación financiera | |

| Storm-1982 | China | SneakyCheff, UNK_SweetSpecter |

| Storm-2035 | Irán, operaciones de influencia | |

| Storm-2077 | China | TAG-100 |

| Tempestad de fresa | Motivación financiera | DEV-0537, LAPSUS$ |

| Sunglow Blizzard | DEV-0665 | |

| Tifón swirl | China | TELLURIUM, Tick, Bronze Butler, REDBALDKNIGHT |

| Tifón tafetán | China | TECHNETIUM, TG-0055, Red Kobold, JerseyMikes, APT26, BEARCLAW |

| Inundación de Taizi | China, operaciones de influencia | Dragonbridge, Spamouflage |

| Tifón de Tumbleweed | China | THORIUM, Karst |

| Tifón de Twill | China | TANTALUM, BRONCE PRESIDENTE, LuminousMoth, MUSTANG PANDA |

| Tempestad de vainilla | Motivación financiera | DEV-0832, Vice Society |

| Tempestad de Terciopelo | Motivación financiera | DEV-0504 |

| Tifón violeta | China | ZIRCONIUM, Chameleon, APT31, WebFans |

| Inundación de Volga | Rusia, operaciones de influencia | Storm-1841, Rybar |

| Tifón volt | China | SILUETA DE BRONCE, VANGUARD PANDA |

| Tempestad de trigo | Motivación financiera | GOLD, Gatak |

| Wisteria Tsunami | India, actor ofensivo del sector privado | DEV-0605 |

| Zigzag Hail | Corea | DUBNIUM, Nemim, TEMPLAR, TieOnJoe, Fallout Team, Purple Pygmy, Dark Hotel, Egobot, Tapaoux, PALADIN, Darkhotel |

Lea nuestro anuncio sobre esta taxonomía para obtener más información: https://aka.ms/threatactorsblog

Poner la inteligencia en manos de profesionales de seguridad

Los perfiles de Intel en Inteligencia contra amenazas de Microsoft Defender proporcionan información crucial sobre los actores de amenazas. Estas conclusiones permiten a los equipos de seguridad obtener el contexto que necesitan a medida que se preparan para las amenazas y responden a ellas.

Además, la API de perfiles de Intel Inteligencia contra amenazas de Microsoft Defender proporciona la visibilidad más actualizada de la infraestructura del actor de amenazas en la industria en la actualidad. La información actualizada es fundamental para permitir que los equipos de inteligencia sobre amenazas y operaciones de seguridad (SecOps) optimicen sus flujos de trabajo avanzados de búsqueda y análisis de amenazas. Obtenga más información sobre esta API en la documentación: Uso de las API de inteligencia sobre amenazas en Microsoft Graph (versión preliminar).

Recursos

Use la siguiente consulta en Microsoft Defender XDR y otros productos de seguridad de Microsoft compatibles con el lenguaje de consulta Kusto (KQL) para obtener información sobre un actor de amenazas con el nombre antiguo, el nuevo nombre o el nombre del sector:

let TANames = externaldata(PreviousName: string, NewName: string, Origin: string, OtherNames: dynamic)[@"https://raw.githubusercontent.com/microsoft/mstic/master/PublicFeeds/ThreatActorNaming/MicrosoftMapping.json"] with(format="multijson", ingestionMapping='[{"Column":"PreviousName","Properties":{"Path":"$.Previous name"}},{"Column":"NewName","Properties":{"Path":"$.New name"}},{"Column":"Origin","Properties":{"Path":"$.Origin/Threat"}},{"Column":"OtherNames","Properties":{"Path":"$.Other names"}}]');

let GetThreatActorAlias = (Name: string) {

TANames

| where Name =~ NewName or Name =~ PreviousName or OtherNames has Name

};

GetThreatActorAlias("ZINC")

También están disponibles los siguientes archivos que contienen la asignación completa de nombres de actores de amenazas antiguos con sus nuevos nombres: