Uso de Trend Micro Mobile Security como servicio con Microsoft Intune

Controle el acceso de dispositivos móviles a recursos corporativos mediante el acceso condicional en función de la evaluación de riesgos realizada por Trend Micro Mobile Security as a Service, una solución de defensa contra amenazas móviles (MTD) que se integra con Microsoft Intune. El riesgo se evalúa en función de la telemetría recopilada de los dispositivos protegidos por Trend Micro Mobile Security como servicio, entre los que se incluyen:

- Aplicaciones malintencionadas instaladas

- Comportamiento y perfiles de red malintencionados

- Vulnerabilidades del sistema operativo

- Configuración incorrecta del dispositivo

Puede configurar directivas de acceso condicional basadas en la evaluación de riesgos de Trend Micro Mobile Security as a Service, habilitada a través de Intune directivas de cumplimiento de dispositivos para dispositivos inscritos. Puede configurar las directivas para permitir o bloquear el acceso de los dispositivos no conformes a los recursos corporativos en función de las amenazas detectadas.

Para obtener más información sobre cómo integrar Trend Micro con Microsoft Intune, consulte Configuración de la integración de Intune en la documentación de Trend Micro Mobile Security.

Nota:

Este proveedor de Mobile Threat Defense no es compatible con dispositivos no inscritos.

Plataformas compatibles

- Android 7.0 y versiones posteriores

- iOS 11.0 y versiones posteriores

Requisitos previos

- Microsoft Entra ID P1

- Microsoft Intune suscripción al plan 1

- Cuenta de Trend Micro con acceso administrativo a la consola de Trend Micro Vision One

¿Cómo Intune y el conector MTD de Trend Micro ayudan a proteger los recursos de la empresa?

La aplicación de agente móvil Trend Micro Mobile Security as a Service para Android e iOS/iPadOS captura el sistema de archivos, la pila de red, el dispositivo y la telemetría de aplicaciones cuando esté disponible y, a continuación, envía los datos de telemetría a Trend Micro Mobile Security como servicio para evaluar el riesgo del dispositivo para las amenazas móviles.

Compatibilidad con dispositivos inscritos: Intune directiva de cumplimiento de dispositivos incluye una regla para MTD, que puede usar la información de evaluación de riesgos de Trend Micro. Si la regla de MTD está habilitada, Intune evalúa la conformidad del dispositivo con la directiva que habilitó. Si el dispositivo no es compatible, se bloquea el acceso de los usuarios a los recursos corporativos, como Exchange Online y SharePoint Online. Los usuarios también reciben instrucciones de la aplicación de agente móvil Trend Micro Mobile Security as a Service instalada en sus dispositivos para resolver el problema y recuperar el acceso a los recursos corporativos. Para admitir el uso de Trend Micro con dispositivos inscritos:

- Agregar aplicaciones MTD a dispositivos (esto se hace automáticamente al configurar trend micro mobile security as a service integration)

- Cree una directiva de cumplimiento de dispositivos compatible con MTD.

- Habilite el conector de MTD en Intune.

Escenarios de ejemplo

En los escenarios siguientes se muestra el uso de Trend Micro MTD cuando se integra con Intune:

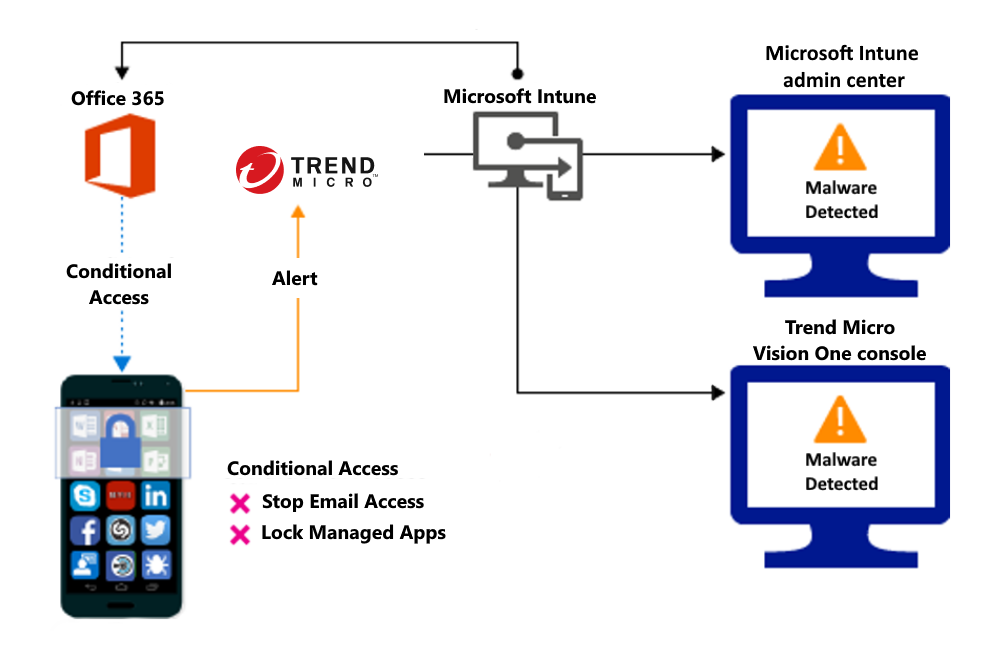

Control del acceso basado en amenazas de aplicaciones malintencionadas

Cuando se detectan aplicaciones malintencionadas, como malware, en los dispositivos, puede bloquearlos de la siguiente manera hasta que la amenaza se resuelva:

- Conectarse al correo electrónico corporativo

- Sincronizar los archivos corporativos mediante la aplicación OneDrive para el trabajo

- Acceder a las aplicaciones de empresa

Bloquear cuando se detectan aplicaciones malintencionadas:

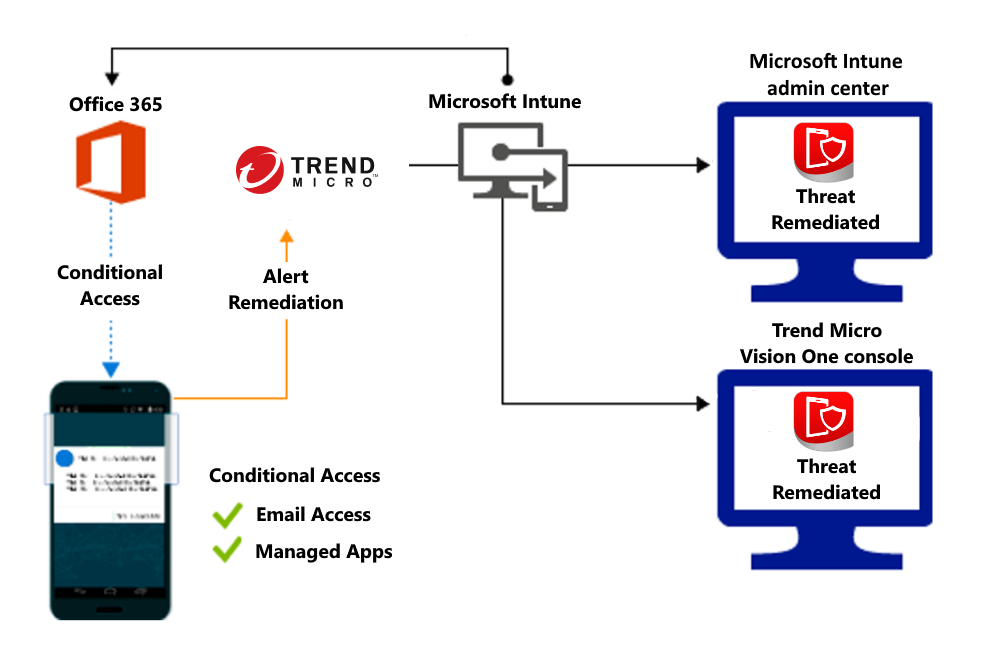

Acceso concedido tras la corrección:

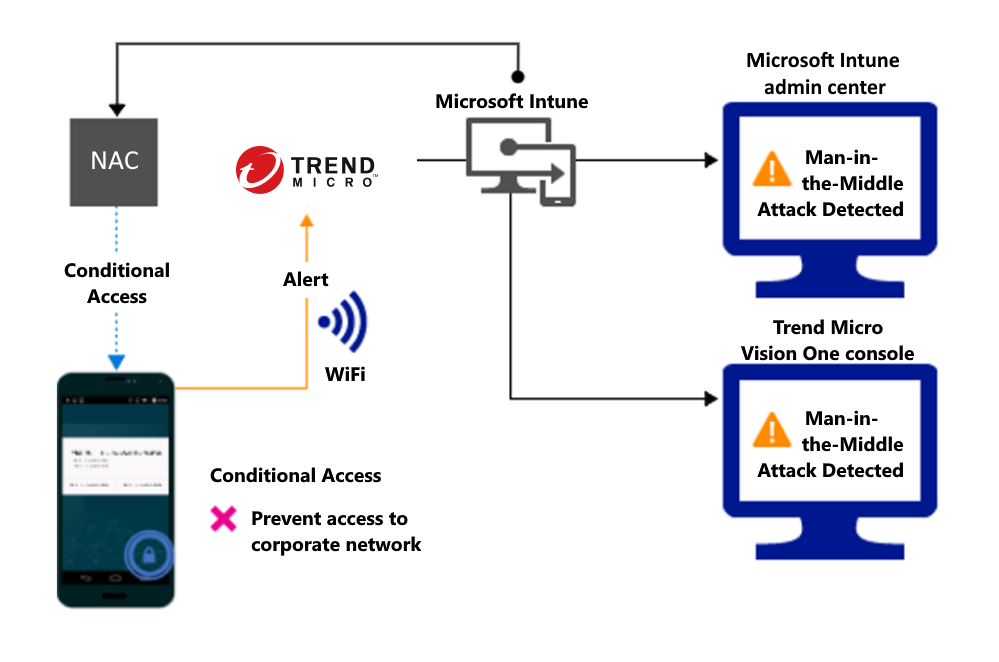

Controlar el acceso basándose en amenazas en la red

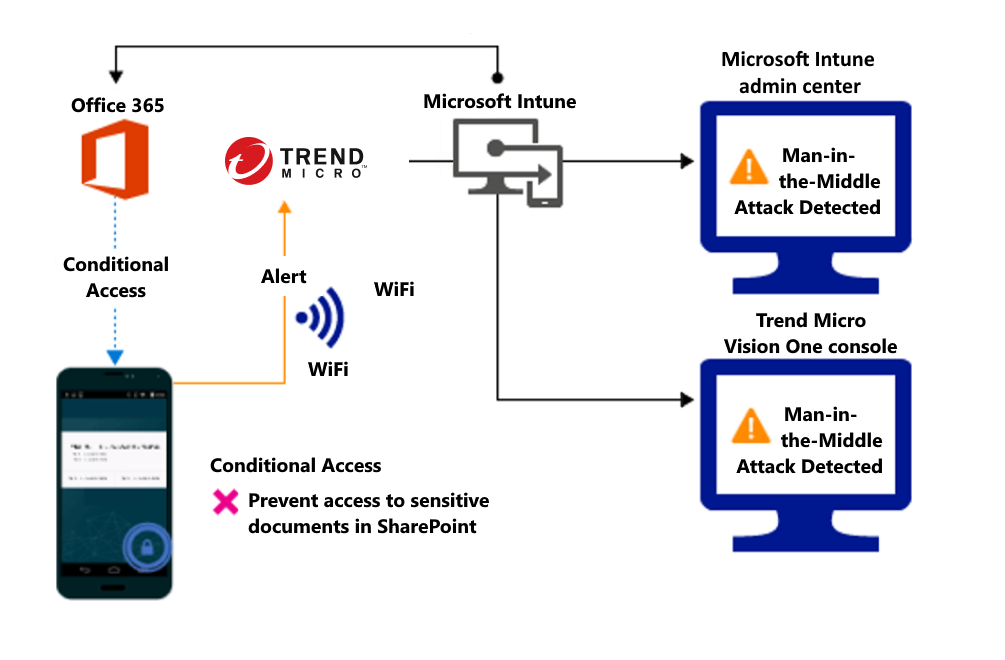

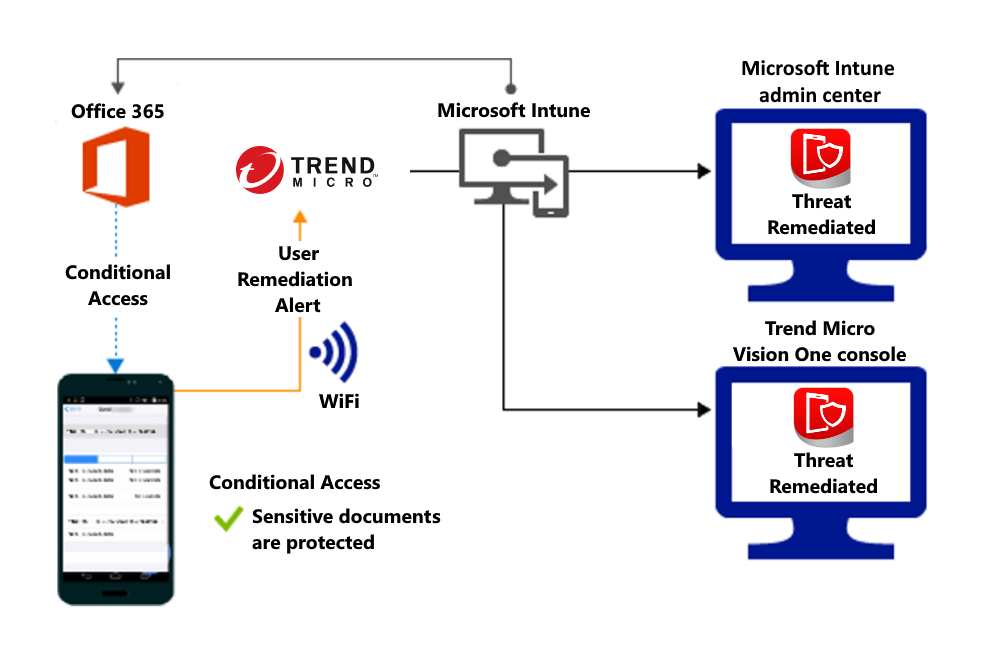

Detecte amenazas para la red, como ataques de tipo Man-in-the-middle, y proteja el acceso a las redes Wi-Fi según el riesgo del dispositivo.

Bloquear el acceso de red a través de Wi-Fi:

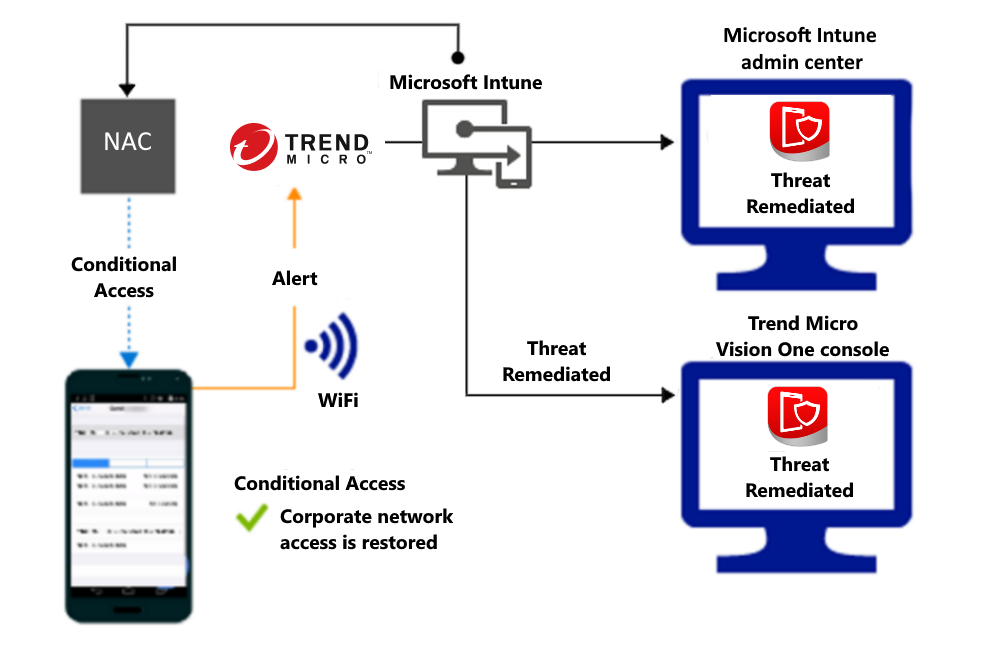

Acceso concedido tras la corrección:

Controlar el acceso a SharePoint Online basándose en amenazas en la red

Detecte amenazas como Man-in-the-middle en la red y evite la sincronización de archivos corporativos en función del riesgo del dispositivo.

Bloqueo de SharePoint Online cuando se detectan amenazas a la red:

Acceso concedido tras la corrección:

Pasos siguientes

- Integración de Trend Micro Mobile Security como servicio con Intune

- Configuración de una aplicación de agente móvil de Trend Micro Mobile Security as a Service

- Creación de una directiva de cumplimiento de dispositivos de Trend Micro Mobile Security as a Service

- Habilitación del conector MTD de Trend Micro Mobile Security as a Service